没有合适的资源?快使用搜索试试~ 我知道了~

基于拉普拉斯特征映射学习的隐匿FDI攻击检测.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 62 浏览量

2023-02-23

20:17:41

上传

评论

收藏 1.63MB DOCX 举报

温馨提示

试读

18页

基于拉普拉斯特征映射学习的隐匿FDI攻击检测.docx

资源推荐

资源详情

资源评论

智能电网作为下一代电力系统, 通过采用先进的数字信息和通信技术能够实现电网各

个环节重要运行参数的在线监测和实时信息掌控, 并在此基础上整合物联网技术和大数据

分析, 实现了更环保、更安全和更高效的电力管理

[1]

. 在发电侧, 由于电能无法大量存储,

控制中心需要密切监控电网运行参数, 以控制电网中的发电与电能消耗相平衡. 在电网侧,

系统也需要估计系统的运行状态, 将其用于最优潮流算法以制定发电方案, 实现经济上的最

优调度. 因此需要有大量的信息控制设备和通信传感网络接入电网, 实时发送各个节点的测

量值到控制中心, 确保电力系统的高效经济可靠运行. 但是通信设施的接入, 也让智能电网

面临着潜在的网络攻击风险, 成为军事或恐怖活动的目标, 例如 2015 年 12 月的乌克兰电网

攻击事件, 造成了 30 个变电站被关闭, 约有 23 万人无法用电

[2]

. 特别地, 隐匿虚假数据入

侵(False data injection, FDI)攻击可以绕过电力系统中传统的坏数据检测机制, 通过篡改测量

数据, 使得对电力系统的状态估计不准确, 进而干扰控制中心决策以扰乱电力市场正常秩

序, 存在重大的经济和安全隐患

[3]

.

FDI 攻击自 2009 年提出以来

[4]

, 便受到了国内外学者的广泛关注. 针对不同的 FDI 攻

击场景提出了相应的保护策略和攻击检测方案. 在保护策略方面, 主要是通过放置相量测量

单元(Phasor measurement units, PMU)来增强通信安全. 注意到 PMU 是配备有全球定位系统

(Global positioning system, GPS)技术的测量设备, 通过与 GPS 时间同步, PMU 能够为电网中

地理上分散的节点提供精确的同步相量测量, 使得攻击者更难以篡改 PMU 收集的测量数据

[5]

. 然而, 高昂的成本却制约着大规模地部署 PMU, 因此如何找到放置 PMU 的关键位置以

最大限度地减少 PMU 的数量对于保护电力系统免受 FDI 攻击起着重要的作用. 为此, Kim

等

[5]

提出了一种关键节点保护机制, 通过选择关键节点实施保护以尽可能提高攻击者的攻击

成本. 文献[6]从图论的角度分析智能电网的结构, 提出了一种启发式算法来寻找最佳的测

量保护集, 达到防御效果. 与此同时, 在攻击检测方面, Liu 等

[7]

利用状态测量的时间相关性,

以及 FDI 攻击的稀疏性来检测广义上的 FDI 攻击

[8]

. 文献[9]提出了一种分布式状态估计方

法, 根据估计结果的偏差判断是否遭受 FDI 攻击, 且能够准确定位被篡改的状态变量. 对于

具有特殊结构的隐匿 FDI 攻击, 文献[10-13]则将其看作是一个统计学习问题, 把历史数据

作为训练样本, 根据攻击向量会让正常测量值与被攻击测量值产生“距离”上的变化这一特

征

[10]

, 采用机器学习方法对测量值做分类, 以实现隐匿 FDI 攻击检测的目的. 具体地, Ozay

等

[10]

采用了感知机, k 近邻, 支持向量机等经典机器学习方法验证其检测效果. Esmalifalak 等

[11]

提出了分布式的支持向量机(Support vector machine, SVM)方法, 验证了机器学习方法在

隐匿 FDI 攻击检测中的有效性. 除了传统的机器学习方法, 深度学习因其具有自动提取原

始数据特征, 能够提取更深层更抽象特征信息的特性, 也受到了许多学者的关注. 文献[12]

便提出了一种基于深度学习的检测机制, 采用深度信念网络(Deep belief networks, DBN)作

为检测模型, 并结合条件高斯−伯努利受限玻尔兹曼机(Conditional Gaussian-Bernoulli

restricted Boltzmann machines, CGBRBM)提取高维时间特征, 以降低训练深度神经网络的复

杂度与训练时间, 仿真结果表明该方法比神经网络和 SVM 的检测方法有更高的检测精度.

文献[13]则针对交流状态估计中的隐匿 FDI 攻击, 提出了一种结合小波变换和深度神经网络

的检测机制, 其中小波变换提取空间上的相关性, 深度神经网络则提取时域中的特征. 为了

得到更好的训练结果, 文献[13]构造了 20 万个训练样本以保证样本能够包含所有隐匿 FDI

攻击特征, 最终的训练结果能够很好地提取系统在时域和空间域上的特征, 达到了满意的检

测精度, 但在训练过程中也耗费了大量的时间与计算资源.

虽然传统机器学习方法在检测隐匿 FDI 攻击方面取得了一些进展, 但都是在训练集和

测试集具有高度相似性的前提下得到的, 因此当测试集与训练集出现较大差异时, 传统机器

学习方法将很大可能出现差的学习效果. 而且电力系统往往是高度复杂的, 其历史数据的维

度往往是几百甚至几千维, 这使得传统机器学习方法面临“维数灾难”的问题, 训练结果容易

出现过拟合, 进而限制了泛化能力. 而近年来的深度学习方法的性能虽然不受维数的限制,

但也存在训练时间长、占用大量计算资源的缺陷. 因此, 在利用机器学习方法检测隐匿 FDI

攻击中, 通过降维避免训练结果过拟合, 减少模型训练时间显得尤为重要. 为此, 本文提出

了基于拉普拉斯特征映射降维的神经网络检测学习机制, 通过拉普拉斯特征映射方法来提

取攻击向量的信息, 将测量数据预先降维处理, 再用于训练神经网络得到合适的检测模型.

在 MATPOWER 中的 IEEE 57-bus 上进行了实验验证, 并与没有降维预处理的神经网络训

练结果, 深度神经网络训练结果以及利用主成分分析降维预处理后的训练结果做了对比. 实

验结果表明, 在智能电网的大规模量测数据压缩降维方面, 拉普拉斯特征映射相比主成分分

析能够很好地提取低维特征, 所提出的方法不仅可以有效地检测出隐匿 FDI 攻击, 而且其

泛化性能优于单独使用神经网络和深度神经网络的检测方法.

1. 问题描述

1.1 系统状态估计

电力系统中的状态估计是指根据各个总线上仪表的测量数据估计系统的状态, 其中测

量包括总线电压、总线有功和无功功率, 状态变量包括总线电压和电压相角, 其交流潮流模

型的表达形式为:

z=h(x)+nz=h(x)+n

(1)

其中, x∈RDx∈RD 为电网的状态变量, 即节点电压和相角变量, z∈RNz∈RN 为测量向

量, 是传感器的测量数据, n∈RNn∈RN 是测量噪声, h(x)h(x)则表示测量值与状态变量之间

的非线性关系, 其形式由电网的拓扑结构及总线上的参数决定

[14]

. 在这里我们假设噪声服从

均值为 0, 协方差矩阵为 ΛΛ 的高斯分布, 且系统的状态在一段时间内的变化是缓慢的, 因

此可以通过在操作点附近泰勒展开, 将非线性的交流模型做线性近似, 得到直流潮流模型,

其数学描述为:

z=Hx+nz=Hx+n

(2)

其中,H∈RN×DH∈RN×D 是测量雅可比矩阵, 则状态向量估计可以通过加权最小二乘

估计求解得到

[15]

:

x^=(HTΛH)−1HTΛzx^=(HTΛH)−1HTΛz

(3)

1.2 隐匿 FDI 攻击原理

FDI 攻击是指攻击者通过篡改传感器中的测量数据使得系统产生错误的状态估计, 进

而使控制中心做出错误决策. 当电网遭受到攻击时, 量测方程(2)变为:

z˜=Hx+a+nz~=Hx+a+n

(4)

其中, a∈RNa∈RN 为攻击向量. 针对攻击信号 aa, 常用的检测方法就是坏数据检测

(Bad data detection, BDD)

[15]

, 即:

γ=∥z˜−Hx^∥2γ=‖z~−Hx^‖2

(5)

当测量残差超过一定阈值 γ>ϵ0γ>ϵ0, 就判断为受到攻击, 其中 ϵ0ϵ0 为需要设定的阈

值.

从 BDD 检测机制来看, 如果攻击者知道系统的拓扑结构 H,H, 可以构造隐匿 FDI 攻击

向量 a=Hca=Hc 在不改变测量残差的情况下对系统状态估计造成影响

[4]

. 当遭遇隐匿 FDI 攻

击时, 由式(5)可得:

γ=∥z˜−Hx^∥2=∥z˜−H(HTΛH)−1HTΛz˜∥2=∥n−H(HTΛH)−1HTΛn∥2γ=‖z~−Hx^‖2=‖z~−H(HTΛH)−1HTΛz~‖2=‖n−H(HTΛH)−1HTΛn‖2

(6)

从上式可以看出测得的残差 γγ 的大小只受噪声影响, 传统的 BDD 检测方法并不能检

测出隐匿虚假数据入侵攻击.

然而要构造这类攻击也并不容易, 攻击者需要掌握电网系统的各种电气参数和拓扑信

息(H(H 雅可比矩阵), 或者掌握系统所有的测量信息, 利用主成分分析(PCA)构造攻击向量

[16]

. 即使攻击者能够掌握这些信息, 也会受到各种资源等因素的限制, 只能篡改部分测量设

备的数据. 因此在这里我们定义 I={i1,⋯,ik}I={i1,⋯,ik}表示攻击者无法篡改的测量的下标集

合, I¯I¯为对应的补集, 则雅可比矩阵 HH 可以拆分为 HIHI 和 HI¯HI¯两部分, HIHI 表示集合

II 中下标对应的行, HI¯HI¯则为补集 I¯I¯中下标对应的行, 从而隐匿 FDI 攻击可以表示为如

下形式:

a=[HI¯cHIc]a=[HI¯cHIc]

(7)

其中,HI¯cHI¯c 表示能被篡改数据的部分, HIcHIc 则是不能篡改的部分. 因此只要令

HIc=0HIc=0, 通过求解出的 HIHI 零空间, 如果有非零解, 且 HI¯cHI¯c 的元素不全为零, 就

可以构造出满足隐匿条件的攻击向量 aa. 上述构造方法能保证构造出来的攻击向量攻击者

都可以实现. 从中我们也可以发现当 HIHI 列满秩时, HIc=0HIc=0 只有零解, 意味着攻击者

无法进行隐匿虚假数据入侵.

通过上述分析, 攻击者可以构建针对直流状态估计的攻击向量, 且不会被基于残差的

坏数据检测方法检测到. 因此如何设计一种隐匿 FDI 攻击的检测方法是本文要解决的问题.

2. 基于拉普拉斯特征映射降维学习的检测机制

由第 1.2 节可知, 隐匿 FDI 攻击可以绕过传统的坏数据检测, 故如何基于机器学方法

训练分类器以识别系统是否受到攻击为这一问题提供了可行的解决思路. 然而, 随着电网规

模的不断扩大, 测量数据的维数也成倍增长, 进而导致机器学习 检测方法面临维数灾难挑

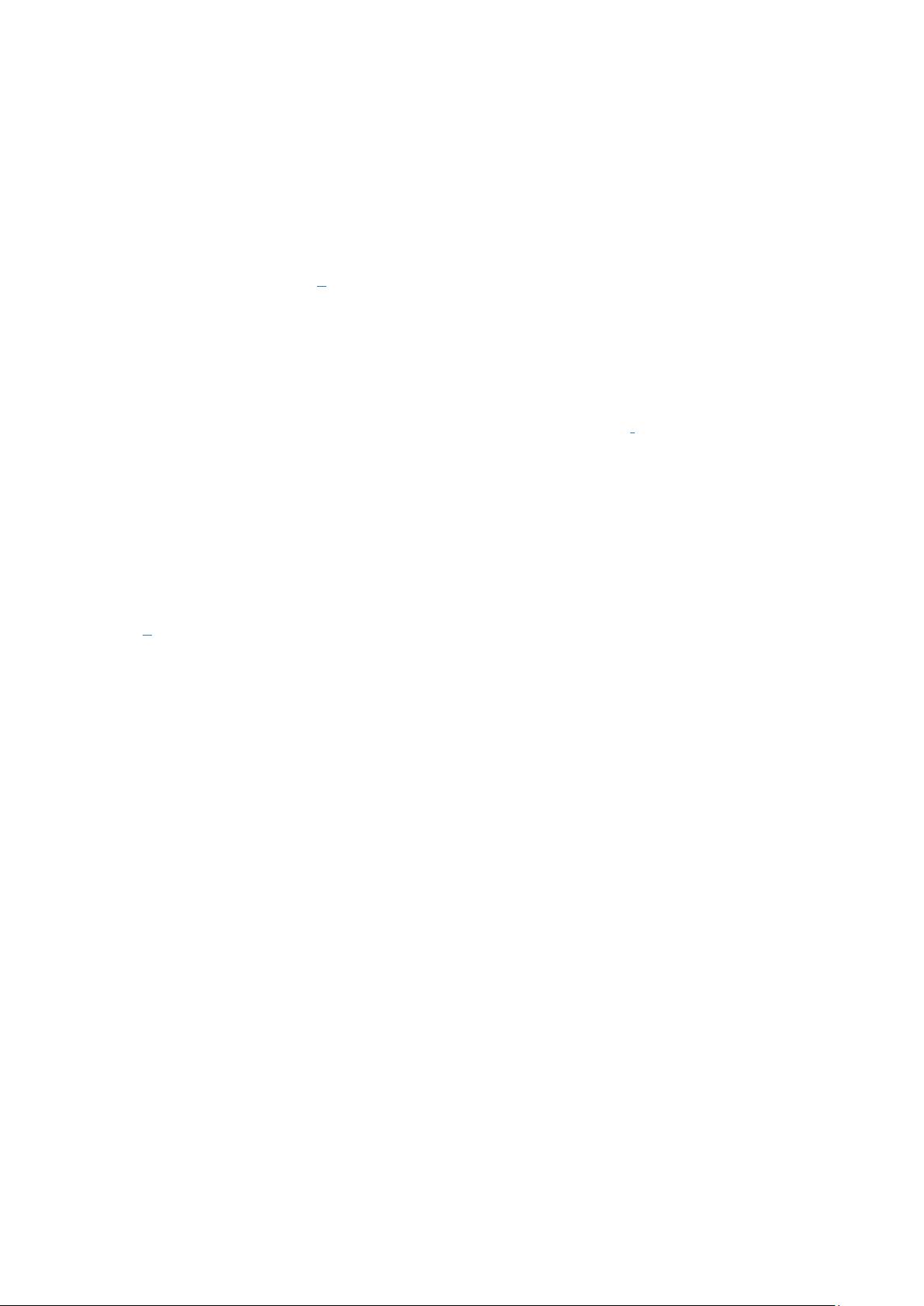

战, 使得训练结果存在陷入过拟合的风险. 为了克服上述缺点, 本文提出了如图 1 所示的检

测机制:

图 1 基于拉普拉斯特征映射降维学习的检测机制

Fig. 1 Detection mechanism based on Laplacian eigenmaps

下载: 全尺寸图片 幻灯片

首先我们采用拉普拉斯特征映射对历史数据进行降维预处理, 从而提取低维流形特征,

使降维后的数据相比原始数据更易处理, 然后借助于神经网络学习方法训练分类器以实现

隐匿 FDI 攻击信号的检测.

2.1 基于拉普拉斯特征映射的机器学习检测

拉普拉斯特征映射(Laplacian eigenmaps, LE)是一种非线性的降维方法, 用局部的角度

去构建数据之间的关系, 可以反映出数据内在的流形结构

[17]

. 它的直观思想是希望相互间有

关系的点在降维后的空间中尽可能地靠近, 其最小化的目标函数是:

∑ij(u(i)−u(j))2wij∑ij(u(i)−u(j))2wij

(8)

其中, u(i)=(u(i)1,u(i)2,⋯,u(i)n)Tu(i)=(u1(i),u2(i),⋯,un(i))T 为样本 z(i)z(i)降到 n 维后的

点, wijwij 是测量样本 z(i)z(i)和 z(j)z(j)之间的连接权重.wijwij 是根据两个样本点是否接近来

确定的, 首先利用(k-Nearest neighbor, kNN)方法确定是否在样本 z(i)z(i)与 z(j)z(j)之间设置

边连接, 若 z(i)z(i)在 z(j)z(j)的 kk 个最近邻居中, 则将 z(i)z(i)和 z(j)z(j)相连, kk 是一个预先

设定的值, 或者设定合适的 εε, 将∥z(i)−z(j)∥2≤ε‖z(i)−z(j)‖2≤ε 的节点相连接; 然后确定权重

大小, 采用 Heat kernel 函数, 将相连节点的权重设置为 wij=wij=e−∥z(i)−z(j)∥2te−‖z(i)−z(j)‖2t,

剩余17页未读,继续阅读

资源评论

罗伯特之技术屋

- 粉丝: 4036

- 资源: 1万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功