没有合适的资源?快使用搜索试试~ 我知道了~

电信行业数据整理

需积分: 10 4 下载量 42 浏览量

2013-03-04

15:48:13

上传

评论

收藏 1.18MB DOC 举报

温馨提示

试读

24页

电信行业数据整理,ibm的资源。我觉得挺有用的。

资源推荐

资源详情

资源评论

IBM Corporation

IBM Guardium方案建议书

—— 电信业数据安全治理方案

Proposal Insert 文档说明

版本

号

方案撰写 方案提供

与确认

联系方式 完成日期 计划更新

日期

描述

1.0

XuKeJin –

GCG PCoE

QiuJian

Jay

Qui/China/IB

M

2011/1/26

2012/1/26

IBM Guardium

方案建议书—

— 电信业数据

安全治理方案

IBM Corporation

目 录

1 摘要.............................................................................................................................................4

1.1 我们对您的目标的理解.................................................................................................................. 4

1.1.1 电信业信息安全治理背景....................................................................................................4

1.1.2 电信业信息安全状况...........................................................................................................5

1.2 我们如何帮您实现目标.................................................................................................................. 8

1.3 IBM Guardium简介....................................................................................................................... 9

1.3.1 IBM Guardium解决方案价值............................................................................................... 9

2 IBM GUARDIUM 解决方案介绍..........................................................................................10

2.1 Guardium主要功能...................................................................................................................... 10

2.1.1 发现& 分类........................................................................................................................ 10

2.1.2 评估& 加固........................................................................................................................ 11

2.1.3 监控& 执行........................................................................................................................ 12

2.1.4 审计& 报表........................................................................................................................ 13

2.2 Guardium系统的部署.................................................................................................................. 14

2.3 IBM Guardium方案部署.............................................................................................................. 17

2.4 IBM Guardium综合评述.............................................................................................................. 20

3 IBM GUARDIUM 案例..........................................................................................................22

3.1 国际上各行业成功案例一览.........................................................................................................22

3.2 电信成功案例简介....................................................................................................................... 22

4 为什么选择 IBM GUARDIUM 解决方案.............................................................................24

4.1 综合优势..................................................................................................................................... 24

4.2 技术优势..................................................................................................................................... 24

IBM Corporation

1 摘要

1.1

我们对您的目标的理解

1.1.1 电信业信息安全治理背景

IBM在其2009年11月25日发布的对上市公司IT需求的研究报告指出“以上市(中)企业作为一个群

体的长远发展来看,IT需求主要是集中在财务控制、流程控制、信息安全和管理ERP、生产渠道等。

另外,国家在法规政策上会继续采取规范化管理的趋势。另外,国家在法规政策上会继续采取规范

化管理的趋势。由于上市企业必须遵守国家的相关法规政策的要求,这会导致企业的信息化方面需

求,例如财务管理系统、企业OA、管理咨询等。”不难看出,国家在法规政策的要求直接推动着企业

在信息安全治理、风险控制、和法规遵从(GRC)的进程。

在国家各种相关法规中最为重要的是财政部会同证监会、审计署、银监会、保监会制定的《企业

内部控制基本规范》(财会〔2008〕7号)及2010年5月公布的《配套指引》,该指引包括《企业内

部控制应用指引》、《企业内部控制评价指引》和《企业内部控制审计指引》。业界将其统称为中

国版的萨班斯/奥克斯利法案(C-SOX),其涵盖内容较前国际上熟知的其他法规更完整和更具实施

指导性。五部委在《配套指引》发布之日同时要求自 2011年1月1日起在境内外同时上市的公司施行,

自2012年1月1日起在上海证券交易所、深圳证券交易所主板上市公司施行;在此基础上,择机在中

小板和创业板上市公司施行。鼓励非上市大中型企业提前执行,并要求各上市公司及相关非上市大

中型企业切实做好执行前的各项准备工作。

新华社北京2010年11月8日报道,目前工业和信息化部已完成的《信息安全条例(报送稿)》对信息

网络环境下法律主体的权利、义务,各种危害网络与信息系统安全行为,网络科技创新,加强国际兼容等

内容作了规定。近年来,国际上针对信息安全的条例已形成完善的体系,无论是从企业信息安全的组织机

构及相应职责、信息系统安全规范、到具体的落实要求都有着明确的规定。总体上讲, 信息安全的加强立

足于预防为主;即实时对信息安全的风险进行监控和审计评估。下面列举出若干国际信息安全法规:

SOX即《萨班斯法案》(Sarbanes-Oxley Act)的简称。 萨班斯法案是美国政府出台的一部涉及

会计职业监管、公司治理、证券市场监管等方面改革的重要法律。该法案规定了上市公司内控及

报告制度,要求公司年度报告中提供“内部控制报告”,说明公司内部控制制度及其实施的有效性。

COBIT(Control Objectives for Information and related Technology):即信息系统和技术控制

目标。成立于1969年的美国信息系统审计与控制协会(ISACA),于1996推出了用于“IT审计”的知

IBM Corporation

识体系COBIT。“IT审计”已经成为众多国家的政府部门、企业对IT的计划与组织、采购与实施、

服务提供与服务支持、监督与控制等进行全面考核与认可的业界标准。

PCI DSS 版 本 每 两 年 修 订 一 次 , PCI DSS 2.0 生 效 时 间 是 2011 年 。 五 大 信 用 卡 品 牌

(Visa、MasterCard、American Express、Discover和JCB)使用该标准作为基础实现各自实际

的合规程序。中国银联和央行

ISO 27000信息安全管理体系标准,ISO27001从组织的整体业务风险的角度,为建立、实施、运

行、监视、评审、保持和改进文件化的信息安全管理体系(ISMS)规定了要求。它规定了为适

应不同组织及其下属部门的需要而定制的安全控制措施的实施要求。

中国人民银行关于加强银行数据集中安全工作的指导意见-银发[2002]260号第六条明确规定:

主机系统和数据库系统的操作日志至少保留6个月,账务更改记录应保存3年。工业和信息化部

《信息安全条例(报送稿)》针对当前规范信息安全的法律法规等数十部部门规章存在的内容分

散、相互交叉甚至抵触的现象,影响了立法效力和执法严肃性,对信息安全监督管理造成不利影

响。为此需要制定一部内容综合、法律效力较高的法律或行政法规。

此外,一些国家和地区也会根据信息安全状况拟定相应法规以指导本区域的信息安全举措。实际

上,企业是将信息安全、风险控制、和法规遵从(GRC)作为整体来治理的。

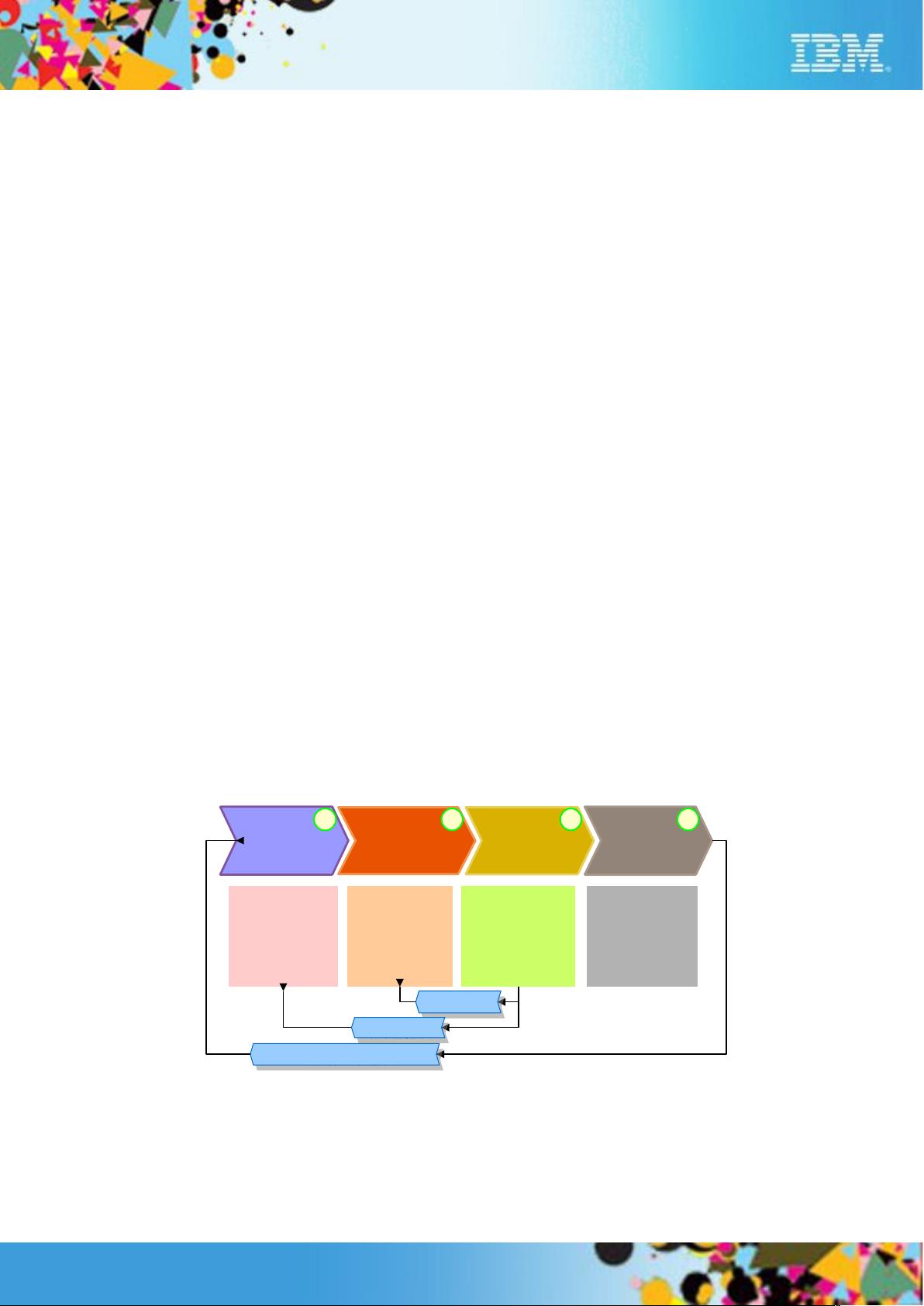

下图是企业GRC实施路径图

策略管理

(Policy Mgmt)

审计检查

(Audit and tesng)

评价与报告

(Dashboard and

analycs)

评价与持续改进闭环

评价与持续改进闭环

执行监控

(Business/IT control

enforcement)

• 外部监管条例

• 内部制度规范

• 管理策略维护

• 管理策略比较

• 策略全景视图

• 最佳实践与案例

• 基线设置

• 访问控制

• 日志分析

• 事件管理

• 流程管理

• 规则管理

• 风险评估

• 审计计划管理

• 审计作业管理

• 审计发现跟踪

• 审计模板管理

• 审计资源管理

• 管理视图

• 统计分析

• 内外部报告

• 有效性评价

• 合规情况披露

• 外部监管沟通

业务整改闭环

业务整改闭环

体系整改闭环

体系整改闭环

1

2 3 4

1.1.2 电信业信息安全状况

2010年11月30日普华永道发布的本年度全球信息安全调查报告显示,中国企业信息安全事故发生

率远远高于世界平均水平。网络事故、数据事故及系统事故是三大中国企业常见的信息安全事故,发

IBM Corporation

剩余23页未读,继续阅读

资源评论

hellolike123

- 粉丝: 0

- 资源: 1

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功