没有合适的资源?快使用搜索试试~ 我知道了~

基于Vmwareworkstation的第三代虚拟蜜网部署和实例分析.doc

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 92 浏览量

2022-06-20

09:26:05

上传

评论

收藏 4.02MB DOC 举报

温馨提示

试读

30页

基于Vmwareworkstation的第三代虚拟蜜网部署和实例分析.doc

资源推荐

资源详情

资源评论

基于Vmware的第三代虚拟Honeynet部署以及攻击实例分析

The Artemis Project/狩猎女神项目组

柳亚鑫,吴智发,诸葛建伟

一、先决条件

在 阅 读 本 文 前 , 请 先 阅 读 ,

和:,可到进

行学习。对的概念和第三代 技术有个清晰的认识,并完全了解的

部署软 硬件要求。请首先 阅读 狩猎女神项目技术报告 《基于!"#的 虚拟

》,其中有关类似部分将不再赘述。

二、蜜罐

“蜜网项目组”($%&')的创始人(')#*给出了对蜜罐的权威定义:

蜜罐是一种安全资源,其价值在于被扫描、攻击和攻陷。 这就意味着无论我们将何物指定为

蜜罐,我们的期望和目标就是让系统被别人探测,攻击和被攻破的可能性。而这种资源是路由 ,

或者是模拟脚本,或者是主机之类的,究竟的什么倒没什么关系。如果该系统从未被扫描或者

被攻击过,那么它就是没有任何价值的。这正是大部分产品系统的对立面,一般大家都不会

希望它们被扫描和被攻击。蜜罐和大部分安全工具的不同也在于,它可以非常的灵活,可以使

用它实现很多不同的目标,譬如,蜜罐可以用于阻止攻击,类似于防火墙;蜜罐还可以用于检

测攻击,类似于入侵检测系统;无论是伪装一个端口,还是模拟一个网络拓扑,蜜罐都可以胜

任。蜜罐是一种毫无产品价值可言的安全资源,没有任何人或者资源应该和它们进行通信。因

此,从本质上说任何发送给它们的活动都会受到怀疑。任何发送给它们的流量都很有可能是一

次探测、扫描或者攻击。由蜜罐所启动的任何流量都意味着系统很有可能被攻破了,并且攻击

者正在进行出境连接。

蜜罐的优势与劣势:

优势:

① 数据价值,收集数据的保真度,由于蜜罐不提供任何实际的作用,因此其收集到的数据

很少,同时收集到的数据很大可能就是由于黑客攻击造成的,蜜罐不依赖于任何复杂的检测技

术等,因此减少了漏报率和误报率。

② 资源,蜜罐技术不需要强大的资源支持,可以使用一些低成本的设备构建蜜罐,不需

要大量的资金投入。大多数安全机制都会面临资源限制和资源枯竭,譬如防火墙和),会因

为流量过大,超负荷而失效。由于蜜罐只会对少量活动进行捕获和监视,所以通常不会资源枯

竭。部署蜜罐也不需要最新的尖端技术或者大量的内存,超高的带宽,并不需要对硬件进行大

量投入。

③ 相对入侵检测等其他技术,蜜罐技术比较简单,使得网络管理人员能够比较容易地掌

握黑客攻击的一些知识。

劣势:

① 视野有限,蜜罐只能看到何种活动是直接针对他们自身的,如果某个攻击者并不攻击蜜

罐,或者说识别出蜜罐的存在而刻意避开该系统,蜜罐将永远无法得知他已经溜进来了。甚至

他会向蜜罐提供错误和虚假的数据,从而误导安全防护和研究人员。

② 指纹识别,蜜罐具备一些特定的预期特征或者行为,因而能够被攻击者识别出其真实身

份。如果一个黑客识别出一个蜜罐,他可以利用它,对它欺骗,导致安全人员做出错 误判断,

以此趁乱作出攻击。

③ 风险,蜜罐会带来下游风险,可能作为跳板,攻击第三方。蜜罐技术的初衷即是让黑客

攻破蜜罐并获得蜜罐的控制权限,并跟踪其攻破蜜罐、在蜜罐潜伏等攻击行为,但我们必须防

止黑客利用蜜罐作为跳板对第三方网络发起攻击。为了确保黑客活动不对外构成威胁,必须引

入多个层次的数据控制措施,必要的时候需要研究人员的人工干预。

三、什么是虚拟

按照 组织的定义:虚拟 是一种可让你在单一的机器上运行所有东西的

解决方案。之所以称为虚拟是因为运行在机器上的各个操作系统看起来与运行在单独一台机器

上的操作系统并没有什么外观上的区别。

蜜网是在蜜罐技术上逐步发展起来的一个新的概念+,又称为诱捕网络。蜜网技术实质上还

是一类研究型的高交互蜜罐技术+,所谓的高交互意味着蜜网中用真实的操作系统、应用程序以

及服务来跟攻击者进行交互而不是像 - 那样仅提供模拟的系统和服务。与传统蜜罐技术

的差异在于+,蜜网构成了一个黑客诱捕网络体系架构+,在这个架构中+,可以包含一个或多个蜜罐+,

同时保证了网络的高度可控性+以及提供多种工具以方便对攻击信息的采集和分析。一个典型

的蜜网通常有防火墙、入侵检测系统,) ,和多个蜜罐主机组成。防火墙和 ) 对所有进出蜜

网的数据进行捕获和控制+,然后对所捕获的信息加以分析+,以便获取关于攻击者的一些情报。在

蜜网内部+,可以放置任何类型的系统在充当蜜罐+,如 )#、(#.、/#-,0$、#' 交换

机等。这样+,就为攻击者创造了一个感觉更真实的网络环境。同时通过对各个系统配置不同的

服务+,例如 0)、/1、2、 服务器或者 )#,3$% 服务器+,就可以了解攻击者使用的各

种工具和战术。

下面是本文部署的第三代虚拟 的网络拓扑图。

虚拟 主要分成两类:

4. 自包含虚拟 )25#- :这种类别的 把它的各个组成

部分都安装在单一的一台机器上。

6. 混合虚拟 1#- :这种类别的 并不局限与一台机器,而

是把它的组成部分分开在多台机器上部署。

我们在这里部署的自包含的虚拟 。下面首先介绍一下 ! 的网络连接方式。

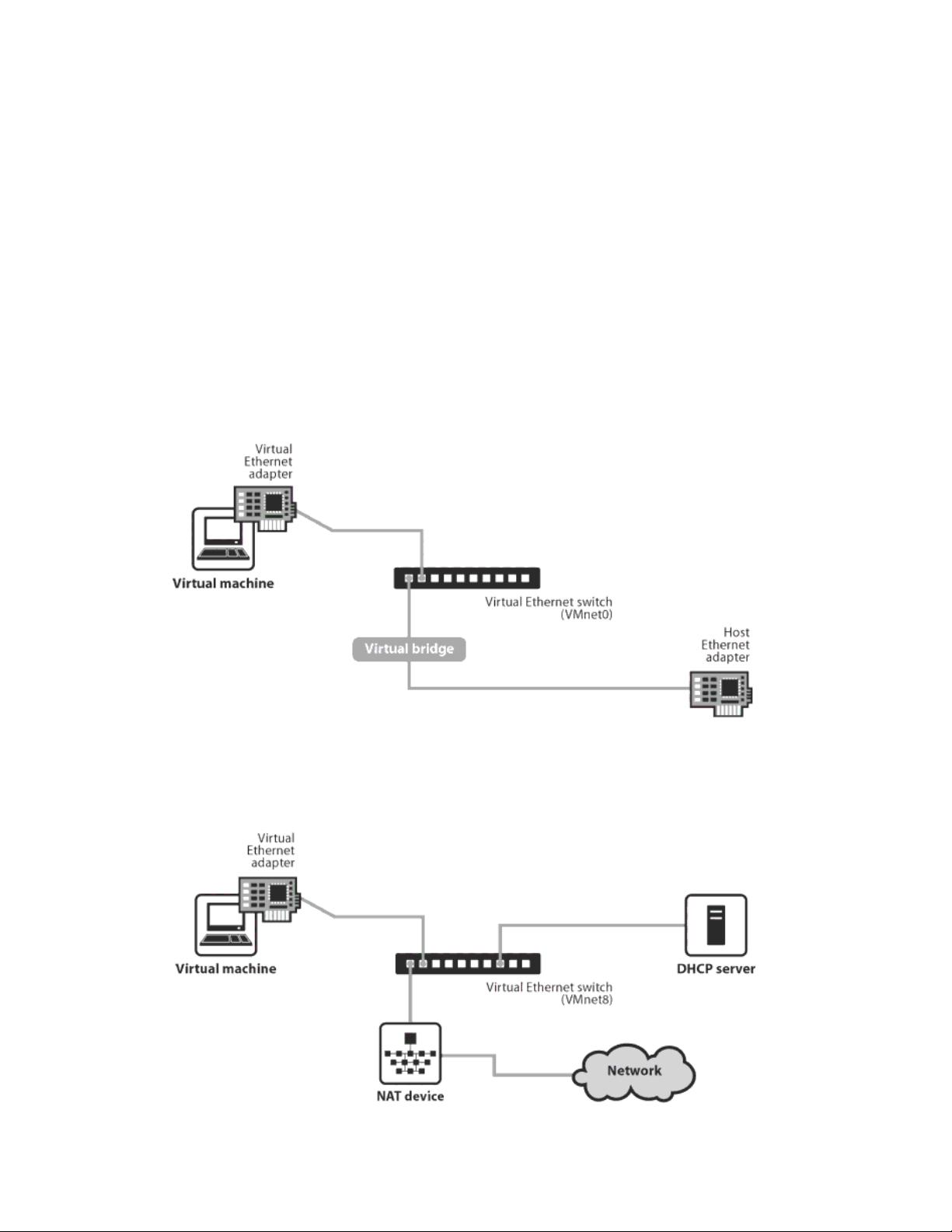

三、VMware Workstation上的网络连接方式

!/"# 是一个虚拟机软件,可以运行在 (#. 和 /#- 两种平台下,它可

以模拟主板、内存、硬盘、网卡、声卡、7)8 口等多种硬件。

运行在 !/"#(下面简称 !)上的操作系统的网络连接方式有三种:

桥接方式(8#-):在桥接方式下, ! 模拟一个虚拟的网卡给客户系统,主

系统对于客户系统来说相当于是一个桥接器。客户系统好像是有自己的网卡一样,自

己直接连上网络,也就是说客户系统对于外部直接可见。

网络地址转换方式(09$):在这种方式下,客户系统不能自己连接网络,而必须通

过主系统对所有进出网络的客户系统收发的数据包做地址转换。在这种方式下,客户

系统对于外部不可见。

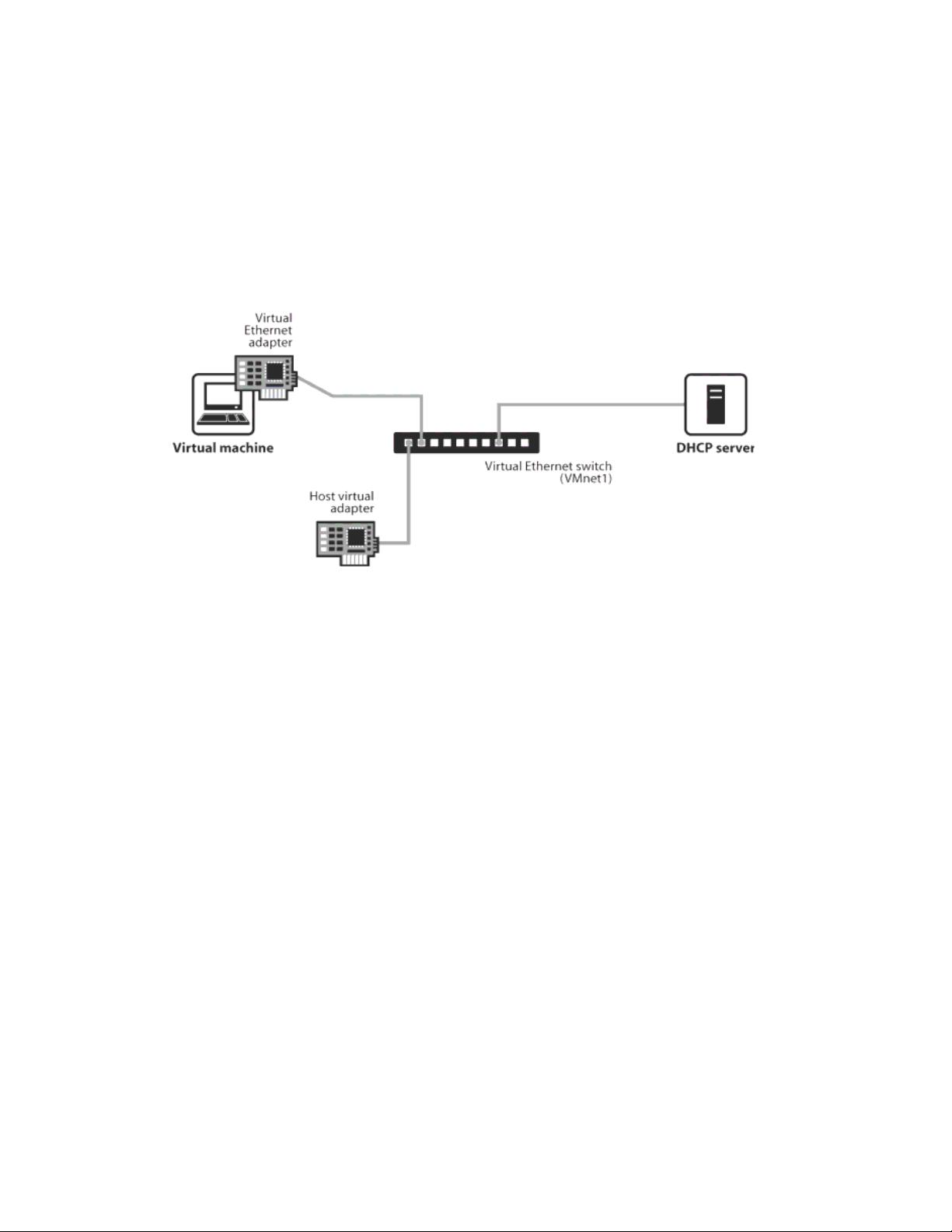

主机方式(5):在这种方式下,主系统模拟一个虚拟的交换机,所有的客

户系统通过这个交换机进出网络。在这种方式下,如果主系统是用公网 % 连接

,那客户系统只能用私有 %。但是如果我们另外安装一个系统通过桥接方式

连接 (这时这个系统成为一个桥接器),则我们可以设置这些客户系统的 %

为公网 %,直接从这个虚拟的桥接器连接 ,下面将会看到,我们正是通过这

种方式来搭建我们的自包含的虚拟 的。

四、基于VMware Workstation的第三代虚拟Honeynet的部署

实例

下面是部署基于 ! 的第三代虚拟 的软硬件要求:

软件:

: !/"#;6<5==;=2(#.;

>555-?@*

: ;

硬件:

%;4A6;=A4AAA

部署过程如下:

1. Vmware workstation 的安装及配置

1)安装 VMware-workstation:

我们从 ! 的网站上下载了 #. 平台下的 !5"#,使用下面的命令进

剩余29页未读,继续阅读

资源评论

智慧安全方案

- 粉丝: 3658

- 资源: 59万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功