没有合适的资源?快使用搜索试试~ 我知道了~

等级保护2.0基本要求-二级三级对比表.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 185 浏览量

2022-07-10

07:33:50

上传

评论

收藏 295KB DOCX 举报

温馨提示

试读

21页

等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx等级保护2.0基本要求-二级三级对比表.docx

资源推荐

资源详情

资源评论

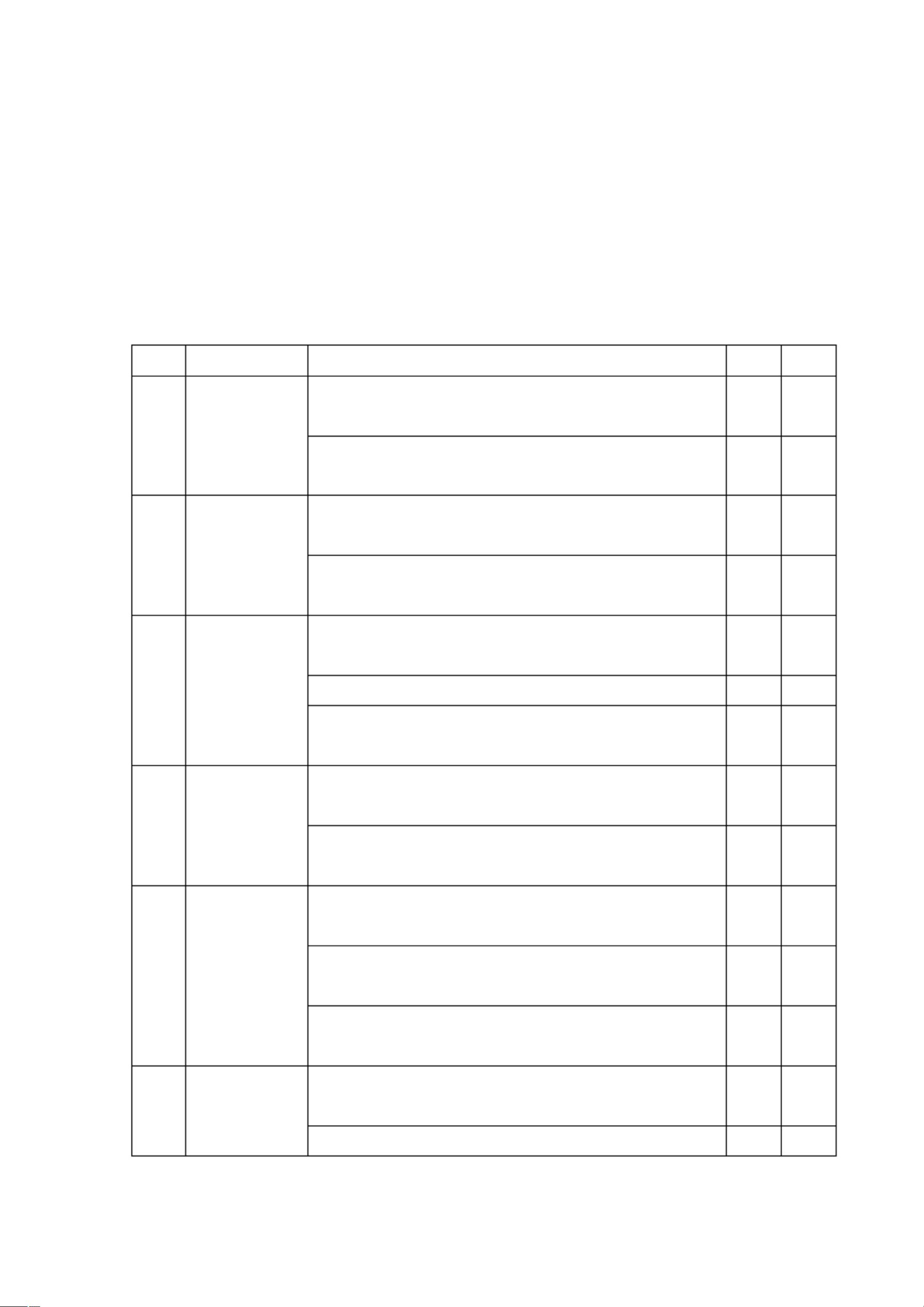

1 通用技术要求

1.1 安全物理环境

需要满足符合项的

,不需要满足符合项的

或者空

2 级 3 级

b) 机房场地应避免设在建筑物的顶层或地下室,

否则应加强防水和防潮措施.

控制、鉴别和记录进入的人员。

机房出入口应配置电子门禁系统,控制、鉴别和记

录进入的人员。

应将各类机柜、设施和设备等通过接地系统安全接

b) 应采取措施防止感应雷,例如设置防雷保安器

或过压保护装置等。

a) 机房应设置火灾自动消防系统,能够自动检测

火情、自动报警,并自动灭火;

b) 机房及相关的工作房间和辅助房应采用具有耐

火等级的建筑材料。

c) 应对机房划分区域进行管理,区域和区域之间

设置隔离防火措施.

b)应采取措施防止机房内水蒸气结露和地下积水

应采用防静电地板或地面并采用必要的接地防静

b) 应采取措施防止静电的产生,例如采用静电

消除器、佩戴防静电手环等.

a)应在机房供电线路上配置稳压器和过电压防护

设备;

b) 应提供短期的备用电力供应,至少满足设备在

断电情况下的正常运行要求。

a) 电源线和通信线缆应隔离铺设,避免互相干扰。

b) 应对关键设备实施电磁屏蔽。

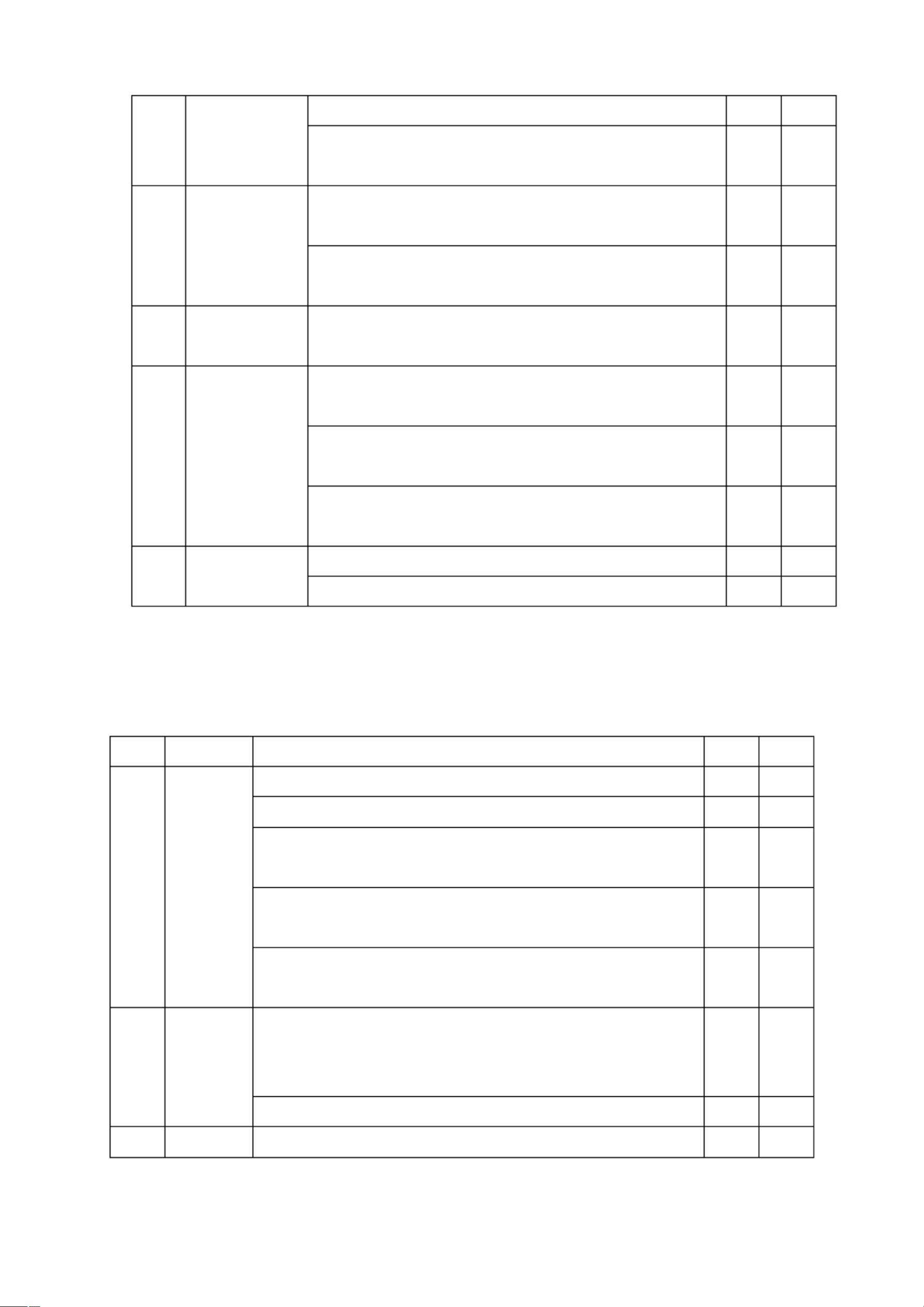

1.2 安全通信网络

2 级 3 级

1

网络架构

d) 应避免将重要网络区域部署在边界处,重要网络区域与

其他网络区域之间应采取可靠的技术隔离手段

e) 应提供通信线路、关键网络设备和关键计算设备的硬件

冗余,保证系统的可用性。

应采用校验技术保证通信过程中数据的完整性(2 级)

a) 应采用校验技术或密码技术保证通信过程中数据的完

整性(3级);

2

3

通信传输

可信验证 可基于可信根对通信设备的系统引导程序、系统程序、重

可基于可信根对通信设备的系统引导程序、系统程序、重要配

置参数和通信应用程序等进行可信验证,并在应用程序的关键

执行环节进行动态可信验证,在检测到其可信性受到破坏后进

行报警,并将验证结果形成审计记录送至安全管理中心。

1.3 安全区域边界

2 级 3 级

边界防护

c) 应能够对内部用户非授权联到外部网络的

行为进行检查或限制;

d) 应限制无线网络的使用,保证无线网络通

过受控的边界设备接入内部网络。

a) 应在网络边界或区域之间根据访问控制策

略设置访问控制规则,默认情况下除允许通信

外受控接口拒绝所有通信;

b) 应删除多余或无效的访问控制规则,优化

访问控制列表,并保证访问控制规则数量最小

化;

访问控制

c) 应对源地址、目的地址、源端口、目的端

口和协议等进行检查,以允许/拒绝数据包进

出;

d) 应能根据会话状态信息为进出数据流提供

明确的允许/拒绝访问的能力。

和应用内容的访问控制。

应在关键网络节点处监视网络攻击行为。

a) 应在关键网络节点处检测、防止或限制从

3

入侵防范

外部发起的网络攻击行为;

c) 应采取技术措施对网络行为进行分析,实

现对网络攻击特别是新型网络攻击行为的分

析;

和清除,并维护恶意代码防护机制的升级和更

a) 应在网络边界、重要网络节点进行安全审

计,审计覆盖到每个用户,对重要的用户行为

和重要安全事件进行审计;

b) 审计记录应包括事件的日期和时间、用户、

事件类型、事件是否成功及其他与审计相关的

信息;

安全审计

c) 应对审计记录进行保护,定期备份,避免

受到未预期的删除、修改或覆盖等。

进行可信验证,并在检测到其可信性受到破坏

后进行报警,并将验证结果形成审计记录送至

安全管理中心。

可信验证

进行动态可信验证,在检测到其可信性受到破

坏后进行报警,并将验证结果形成审计记录送

至安全管理中心。

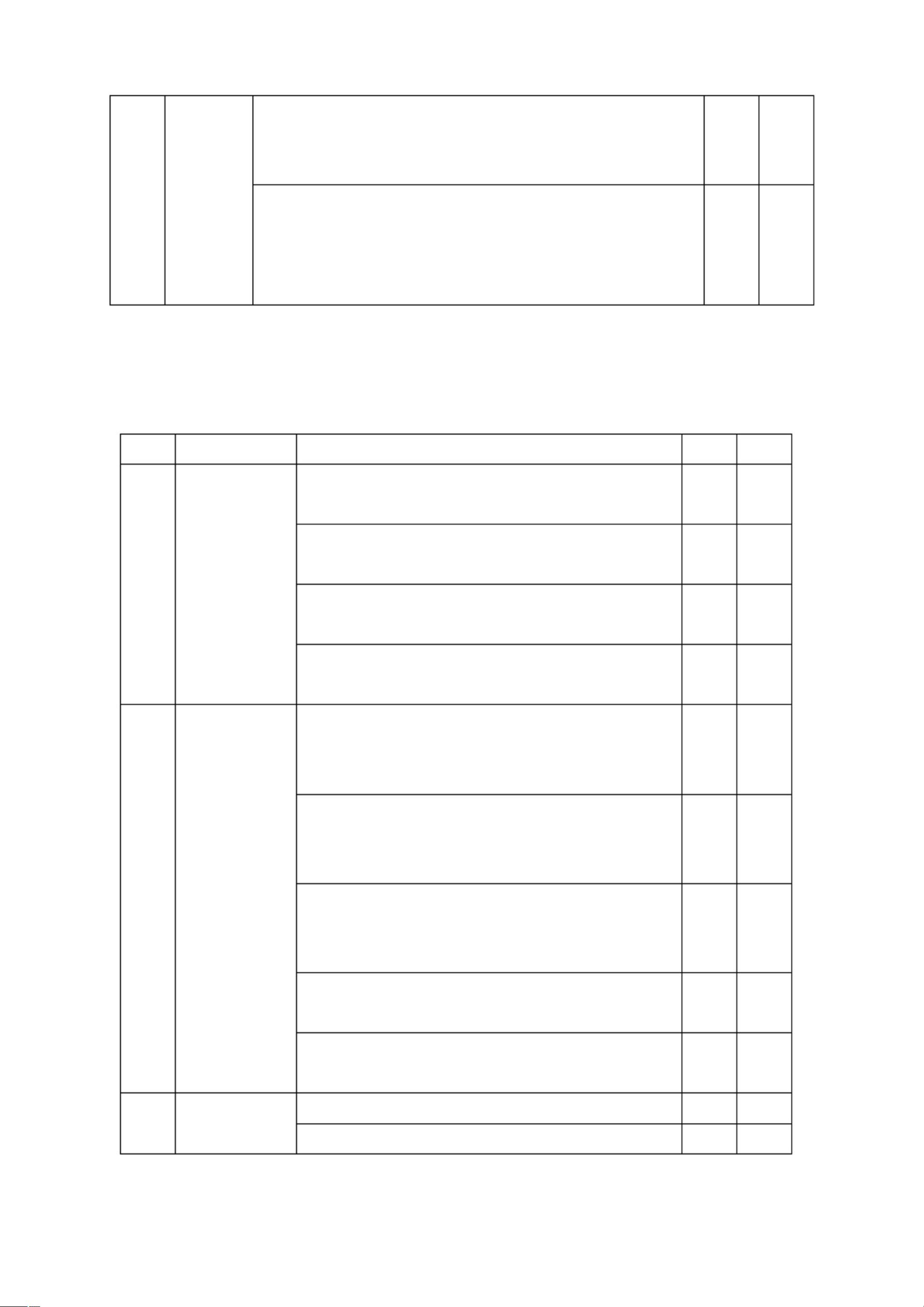

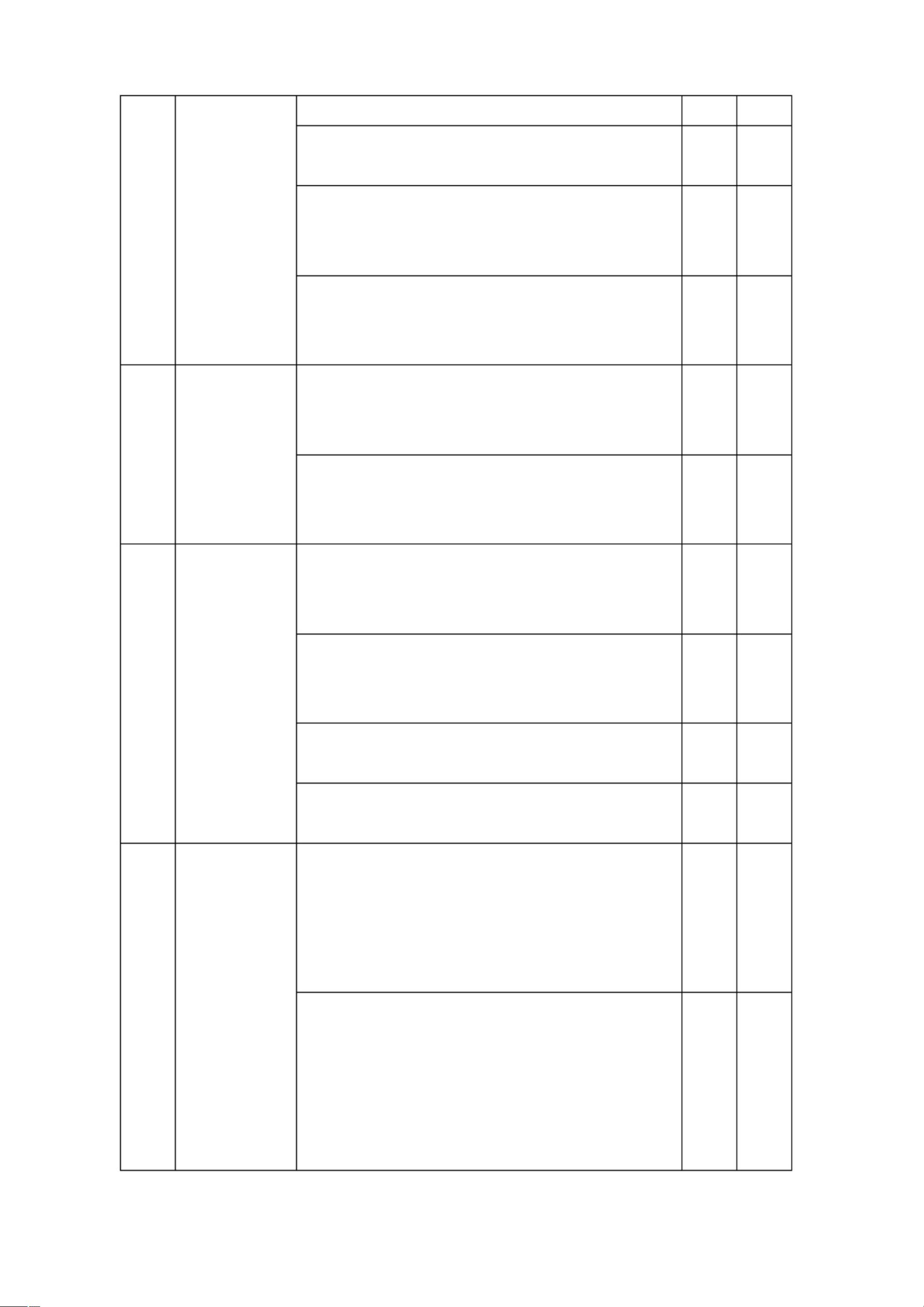

1.4 安全计算环境

2 级 3 级

a) 应对登录的用户进行身份标识和鉴别,身

份标识具有唯一性,身份鉴别信息具有复杂度

要求并定期更换;

b) 应具有登录失败处理功能,应配置并启用

结束会话、限制非法登录次数和当登录连接超

时自动退出等相关措施;

身份鉴别

c) 当进行远程管理时,应采取必要措施防止

鉴别信息在网络传输过程中被窃听。

d) 应采用口令、密码技术、生物技术等两种

b) 应重命名或删除默认账户,修改默认账户

的默认口令;

c) 应及时删除或停用多余的、过期的账户,

避免共享账户的存在;

d) 应授予管理用户所需的最小权限,实现管

理用户的权限分离。

访问控制

e) 应由授权主体配置访问控制策略,访问控

f) 访问控制的粒度应达到主体为用户级或进

a) 应启用安全审计功能,审计覆盖到每个用

户,对重要的用户行为和重要安全事件进行审

计;

b) 审计记录应包括事件的日期和时间、用户、

事件类型、事件是否成功及其他与审计相关的

信息;

安全审计

c) 应对审计记录进行保护,定期备份,避免

剩余20页未读,继续阅读

资源评论

xxpr_ybgg

- 粉丝: 6441

- 资源: 3万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功