没有合适的资源?快使用搜索试试~ 我知道了~

信息安全风险识别与评价管理程序.doc

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 19 浏览量

2021-12-09

11:02:35

上传

评论

收藏 130KB DOC 举报

温馨提示

试读

14页

信息安全风险识别与评价管理程序.doc

资源推荐

资源详情

资源评论

有限公司

两化整合管理体系文件(III)

第 1 页 共 14 页

编号

GM-III-B005

版本号

00

题目:

信息安全风险识别与评价管理程序

生效日期

2015.07.20

起草部门

信息中心

颁发部门

总经理办公室

一、目的:

通过风险评估,采取有效措施,降低威胁事件发生的可能性,或者减少威胁事件造成的

影响,从而将风险消减到可接受的水平。

二、范围:

适用于对信息安全管理体系信息安全风险的识别、评价、控制等管理。

三、责任:

3.1 管理者代表

信息中心执行信息安全风险的识别与评价;审核并批准重大信息安全风险,并负责编制

《信息资产风险评估准则》,执行信息安全风险调查与评价,提出重大信息安全风险报告。

3.2 各部门

协助信息中心的调查,参与讨论重大信息安全风险的管理办法。

四、内容:

4.1 资产识别

保密性、完整性和可用性是评价资产的三个安全属性。风险评估中资产的价值不是以资

产的经济价值来衡量,而是由资产在这三个安全属性上的达成程度或者其安全属性未达成时

所造成的影响程度来决定的。安全属性达成程度的不同将使资产具有不同的价值,而资产面

临的威胁、存在的脆弱性、以及已采用的安全措施都将对资产安全属性的达成程度产生影响。

为此,应对组织中的资产进行识别。

在一个组织中,资产有多种表现形式;同样的两个资产也因属于不同的信息系统而重要

性不同,而且对于提供多种业务的组织,其支持业务持续运行的系统数量可能更多。这时首

先需要将信息系统及相关的资产进行恰当的分类,以此为基础进行下一步的风险评估。在实

际工作中,具体的资产分类方法可以根据具体的评估对象和要求,由评估者灵活把握。根据

资产的表现形式,可将资产分为数据、软件、硬件、服务、人员等类型。

表 1 列出了一种资产分类方法。

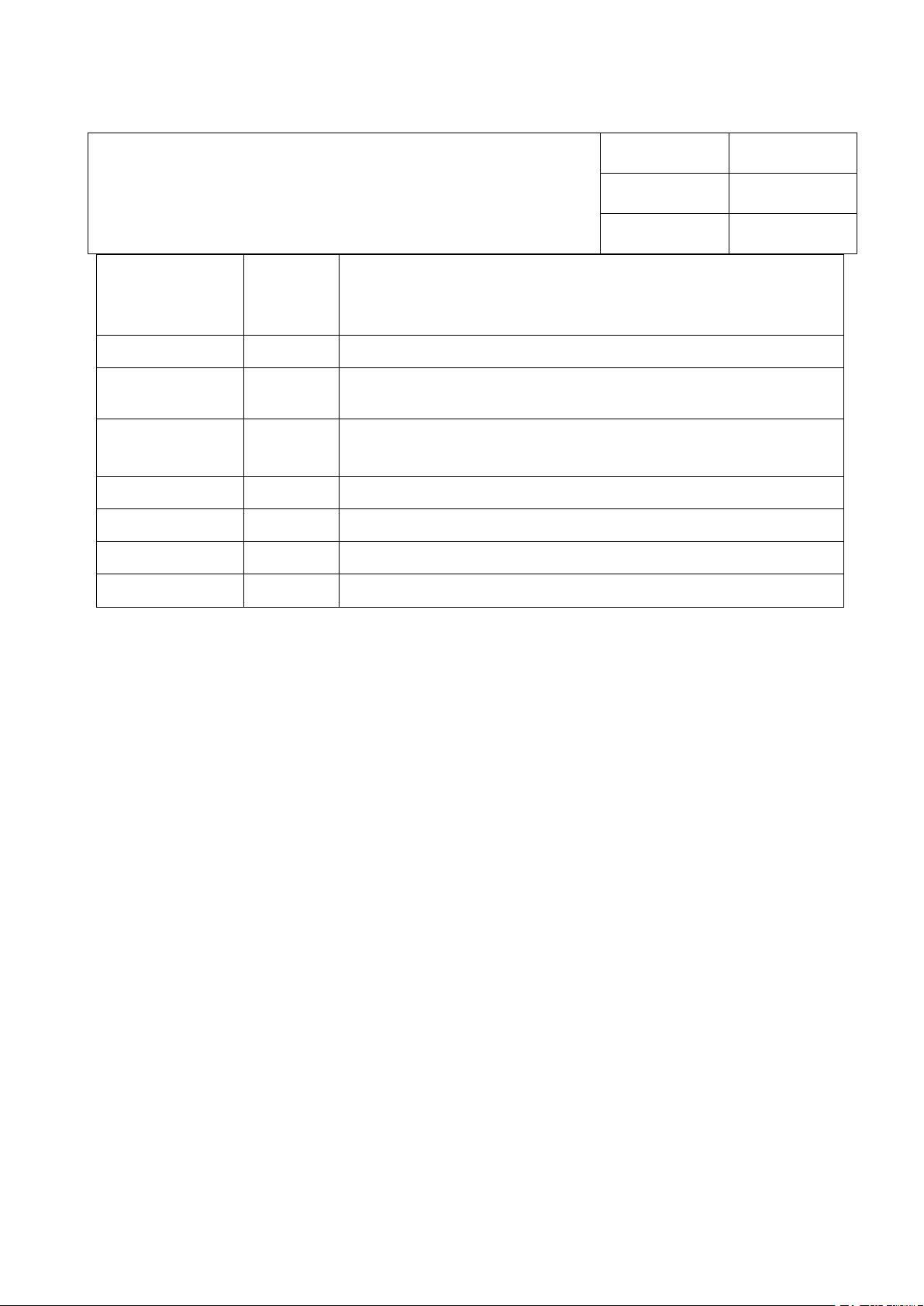

表 1 一种基于表现形式的资产分类方法

类别

简称

解释/示例

有限公司

两化整合管理体系文件(III)

第 2 页 共 14 页

编号

GM-III-B005

版本号

00

题目:

信息安全风险识别与评价管理程序

生效日期

2015.07.20

数据

Data

存在电子媒介的各种数据资料,包括源代码、数据库数据,

各种数据资料、系统文档、运行管理过程、计划、报告、

用户手册等。

软件

Software

应用软件、系统软件、开发工具和资源库等。

服务

Service

软件维护等

硬件

Hardware

计算机硬件、路由器,交换机。硬件防火墙。程控交换机、

布线、备份存储

文档

Document

纸质的各种文件、传真、电报、财务报告、发展计划。

设备

Facility

电源、空调、保险柜、文件柜、门禁、消防设施等

人员

HR

各级人员和雇主、合同方雇员

其它

Other

企业形象、客户关系等

4.2 信息类别

4.2.1 信息分类的重要度分为 5 类:国家秘密事项、企业秘密事项、敏感信息事项、一般事项

和公开事项。

4.2.2 信息分类定义:

a)“国家秘密事项”:《中华人民共和国保守国家秘密法》中指定的秘密事;

b)“企业秘密事项”:不可对外公开、若泄露或被篡改会对本公司的生产经营造成损害,或者

由于业务上的需要仅限有关人员知道的商业秘密事项;

c)“敏感信息事项”:为了日常的业务能顺利进行而向公司员工公司开、但不可向公司以外人

员随意公开的内部控制事项;

d)“一般事项”:秘密事项以外,仅用来传递信息、昭示承诺或对外宣传所涉及的事项;

e)“公开事项”:其他可以完全公开的事项。

4.2.3 信息分类不适用时,可不填写。

五、风险评估实施:

5.1 资产赋值

5.1.1 保密性赋值

根据资产在保密性上的不同要求,将其分为五个不同的等级,分别对应资产在保密性上应达

有限公司

两化整合管理体系文件(III)

第 3 页 共 14 页

编号

GM-III-B005

版本号

00

题目:

信息安全风险识别与评价管理程序

生效日期

2015.07.20

成的不同程度或者保密性缺失时对整个组织的影响。

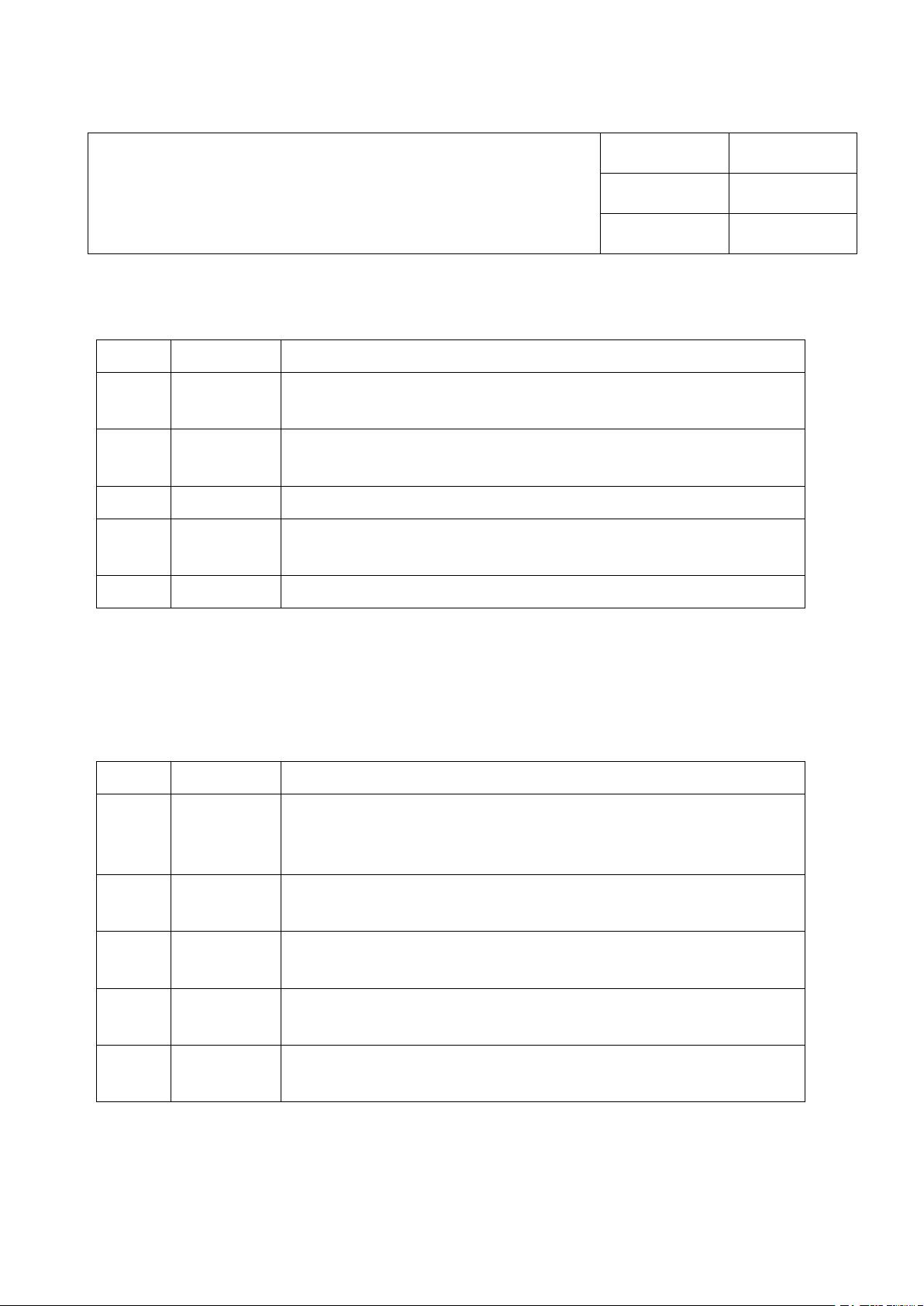

表 2 提供了一种保密性赋值的参考

赋值

标识

定义

5

很高

包含组织最重要的秘密,关系未来发展的前途命运,对组织根

本利益有着决定性的影响,如果泄露会造成灾难性的损害

4

高

包含组织的重要秘密,其泄露会使组织的安全和利益遭受严重

损害

3

中等

组织的一般性秘密,其泄露会使组织的安全和利益受到损害

2

低

仅能在组织内部或在组织某一部门内部公开的信息,向外扩散

有可能对组织的利益造成轻微损害

1

很低

可对社会公开的信息,公用的信息处理设备和系统资源等

5.1.2 完整性赋值

根据资产在完整性上的不同要求,将其分为五个不同的等级,分别对应资产在完整性上缺失

时对整个组织的影响。表 3 提供了一种完整性赋值的参考。

表 3 资产完整性赋值表

赋值

标识

定义

5

很高

完整性价值非常关键,未经授权的修改或破坏会对组织造成重

大的或无法接受的影响,对业务冲击重大,并可能造成严重的

业务中断,难以弥补

4

高

完整性价值较高,未经授权的修改或破坏会对组织造成重大影

响,对业务冲击严重,较难弥补

3

中等

完整性价值中等,未经授权的修改或破坏会对组织造成影响,

对业务冲击明显,但可以弥补

2

低

完整性价值较低,未经授权的修改或破坏会对组织造成轻微影

响,对业务冲击轻微,容易弥补

1

较低

很低完整性价值非常低,未经授权的修改或破坏对组织造成的

影响可以忽略,对业务冲击及小

5.1.3 可用性赋值

根据资产在可用性上的不同要求,将其分为五个不同的等级,分别对应资产在可用性上应达

成的不同程度。表 4 提供了一种可用性赋值的参考。

表 4 资产可用性赋值表

剩余13页未读,继续阅读

资源评论

wujuhua100020000

- 粉丝: 0

- 资源: 3万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 数据库管理工具:dbeaver-ce-23.3.3-stable.x86-64.rpm

- 网络安全详细介绍.docx

- 爱普生打印机L805废墨仓清零软件永久版和说明

- 数据库管理工具:dbeaver-ce-23.3.3-macos-x86-64.dmg

- 数据库管理工具:dbeaver-ce-23.3.3-macos-aarch64.dmg

- 神经网络详细介绍.docx

- 数据库管理工具:dbeaver-ce-23.3.2-x86-64-setup.exe

- 小米电视2刷机包55寸48寸通刷包V1.2.15,降级专用

- 数据库管理工具:dbeaver-ce-23.3.2-stable.x86-64.rpm

- 无人驾驶汽车如何处理地图和定位?

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功