没有合适的资源?快使用搜索试试~ 我知道了~

电力物联网设备持续高效批量可信认证.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 94 浏览量

2023-02-23

20:51:03

上传

评论

收藏 771KB DOCX 举报

温馨提示

试读

14页

电力物联网设备持续高效批量可信认证.docx

资源推荐

资源详情

资源评论

摘要

针对云环境下数据安全共享过程中访问策略的更新以及加解密运算面临的高计算开销

问题,提出一种灵活的、符合安全规则的细粒度存储方案 ACSBPA。基于代理重加密

进行算法改进,对多权限云中的数据进行分类共享,重加密阶段通过减少双线性映射

实现对性能需求的优化;结合改进的属性加密算法,在减少双线性运算的基础上融入

基于属性的访问策略,实现粒度细化、具有安全性的访问控制模型。实验结果表明,

本文提出的方案在重加密阶段不涉及双线性映射,降低了第三方云服务器计算开销,

在加解密阶段降低了用户的计算性能需求。与其他方案相比,本文方案在计算效率和

策略更新方面具有优势。

关键词

云存储; 属性加密; 代理重加密; 细粒度; 数据共享

0 引 言

云计算技术受到越来越多用户的青睐,其主要原因是该技术的弹性计算、海量存储、

便捷访问等优点。由于用户以及用户数据爆发性地增长,系统面临着崩溃和被黑客攻

击的危险

[ 1 ]

。此外,数据安全成为了云服务发展的瓶颈,面对这一亟须解决的问题,

学者们提出了多种多样的解决方法。Bell 等

[ 2]

提出强制访问模型(mandatory access

control,MAC)的概念,所有资源都由系统控制并受 MAC 策略的约束。要访问基于

MAC 的系统中的资源,主体必须持有该资源所需的适当安全许可及其安全分类。自主

访问控制模型(discretionary access control,DAC)的访问控制策略可以看成一

个矩阵,通过该访问控制矩阵实现对请求合法性的判定

[ 3]

,客体的所有者负责管理该

客体的访问授权,有权分配、更改该客体的属性信息。Galindo 引入了一种基于身份

的加密(identity-based encryption,IBE)方案,其中发送方可以使用接收方的身

份作为加密消息的公钥

[ 4]

。 Xu 等

[ 5]

和 Shen 等

[ 6]

分别提出了一种改进的代理重

加密算法(proxy re-encryption,PRE),通过减少双线性运算提高系统的运行效

率。Oh 等

[ 7]

提出基于角色的访问控制(role based access control,RBAC)的方

案,融入了自下而上的权限角色管理方法。Goyal 等

[ 8]

提出基于属性加密(attribute-

based encryption,ABE)的方案,密文被标记为一组属性,私有密钥与控制用户能

够 解 密 哪 些 密 文 的 访 问 结 构 相 关 联 。 后 续 全 同 态 加 密 算 法 ( fully homomorphic

encryption,FHE)

[ 9, 10]

和密文搜索算法等也相继提出。

上述方案或模型面临一个问题,就是当用户数据访问策略发生改变时,必须由用户对

数据进行重新加密,并需要将加密后的文件重新上传云端,这势必产生不可忽略的计

算和通信开销。直至目前,有大量的研究对访问模型中策略变化和策略更新进行了探

索

[ 11, 12]

,并且所提出的方案将重加密过程中所需要优质的网络资源和计算资源转移

给专用代理(云服务器)。虽然之前的部分研究降低了用户物理机的性能需求,使用

户得到了极大的便利,但是并未很好地降低第三方云服务器所需要的性能需求。

针对以上问题,本文提出了优化的、低成本的、安全的细粒度数据共享方案,通过降

低重加密阶段的计算复杂度极大限度地降低了第三方云服务器的性能需求,主要创新

点为:

1) 针对多权限云中的数据,提出灵活、安全的访问控制模型,即使云服务提供商不

可信,也能保证数据安全;

2) 将基于改进的代理重加密技术与改进的基于属性加密技术相结合,减少双线性运

算次数,提高系统的运行效率,降低了云服务器的计算资源;

3) 制定高效的策略更新方案,降低计算开销。

1 相关理论知识

本节针 对改 进 方案 中涉及 的基 本 理论 知识进 行了 描 述, 包含双 线性 映 射、 Fisher-

Yates scrambling 算法以及基于属性的加密。其中,Fisher-Yates scrambling 算

法为随机置乱算法,在方案中可以对加密后的密文进行再次随机置乱,以确保方案的

安全性。

1.1 双线性映射

定义 1 (双线性映射

[ 5, 6]

):当映射函数 e:G1×G2→GT 满足以下条件时,称之为双

线性映射:

1) G1,G2,GT 是 q 阶的群,其中 q 是素数;

2) 对于所有 a,b∈Z*q,G1 的生成元 g,满足 e(ga,gb)=e(g,g)ab;

3) 非退化性,即如果 g 是 G1 的成员,那么 e(g,g)是 GT 的成员;

4) e 是可计算的,对于所有的 p,q∈G1,存在有效算法,可以计算出 e(p,q)。

1.2 Fisher-Yates scrambling 算法

定义 2 (Fisher-Yates scrambling

[ 13 ]

):Fisher-Yates 随机置乱算法也称为

Knuth 算法,是一种经典的 shuffle 算法。该算法的本质是生成随机排列的有限集。

这个算法是无偏的,总数为 n!,每种排列都有相同的概率。该算法效率很高,时间复

杂度为 O(n),不需要额外的存储空间。对于序列 A[n],执行以下步骤:

1) 令 0<j<i<n;

2) 生成一个随机整数 j(1<j<i);

3) 交换 Ai 和 Aj 的值,且 i=i−1;

4) 重复 2),3),直到 i=1 时停止重复。

对于执行 Fisher-Yates scrambling 算法之后的数组,我们定义为:A{j,n}⇌ϑ{j,n}。

1.3 基于属性加密

基于密文策略的属性加密(ciphertext-policy ABE,CP-ABE),Bethencourt,

Sahai 和 Waters 提供了一种加密方案

[ 14]

,该方案基于属性的加密工作,能够将复

杂 的 基 于 树 的 访 问 策 略 嵌 入 到 密 文 中 , 比 基 于 密钥策略的属性加密(key-policy

ABE,KP-ABE)性能更好。CP-ABE 还引入了“变量属性”,它使用一组传统属性来

表示可以通过更复杂的操作(包括>,<,< >和=)进行评估的值。通过以下步骤完

成:对于介于 0 和某个系统定义的最大值之间的给定十进制整数,首先将值转换为二

进制,然后为每个位创建一个属性。例如,可以使用“access_level_flexint_1xxx OR

( access_level _flexint_x1xx AND ( access_level _flexint_xx1x OR

access_level _flexint_xxx1))”策略来强制执行“>5”,该策略将创建访问树。

2 细粒度访问策略设计

本节阐述所提出方案中的细粒度访问策略设计,其中包含方案流程、算法设计,详细

描述了细粒度访问策略模块设计、核心算法的执行流程。

2.1 方案流程

本文提出的基于改进的代理重加密与属性加密结合的访问策略(ACSBPA)方案由初

始 化 算 法 SetupPRE−ABE() , 密 钥 生 成 算 法 ExtractPRE−ABE() , 初 始 加 密 算 法

EncPRE−ABE() , 重 加 密 密 钥 生 成 算 法 RKExtractPRE−ABE() , 代 理 重 加 密 算 法

ReEncPRE−ABE() , 初 始 密 文 解 密 算 法 Dec1PRE−ABE() 和 重 加 密 密 文 解 密 算 法

Dec2PRE−ABE())七个算法组成。

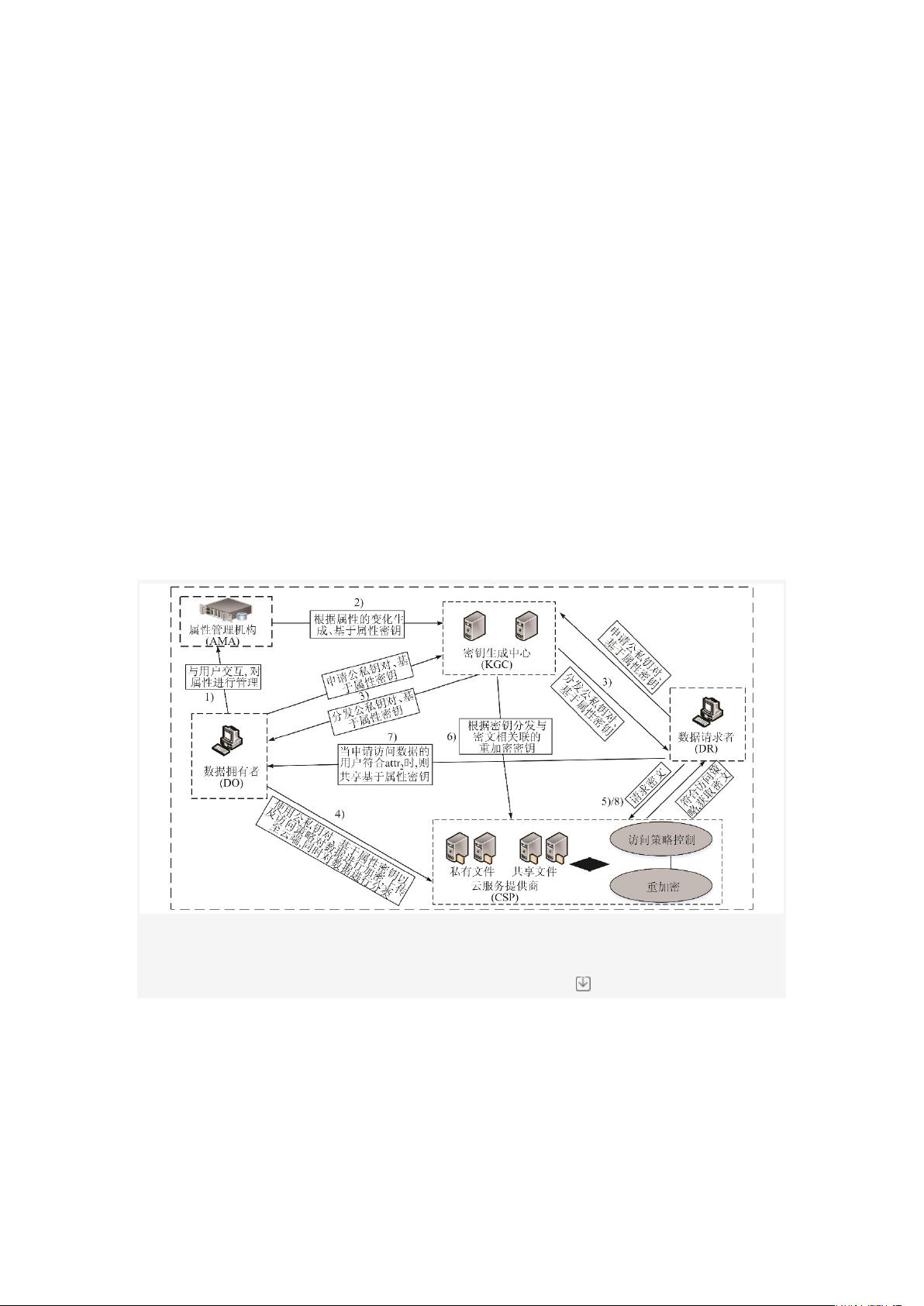

如 图 1 所 示 , 方 案 的 主 要 组 成 部 分 实 体 部 分 有 : 属 性 管 理 机 构 ( attribute

management agency , AMA ) , 密 钥 生 成 中 心 ( key generation center ,

KGC),数据拥有者(data owner, DO),数据请求者(data recipient,DR)

以及云服务提供商(cloud service provider, CSP)。

图 1 云环境下细粒度访问策略方案

Fig.1 Fine-grained access strategy in the cloud

下载: 原图 | 高精图 | 低精图

方案中各实体之间的交互描述如下。

1) 数据拥有者与属性管理机构交互:在属性管理机构中记录了数据拥有者的属性值,

在初次加密时,数据拥有者可以设置访问策略来限制访问加密文件的权限,同时数据

拥有者的属性值也限制了其访问数据的权限以及范围;当用户为数据请求者时也需要

与属性管理机构交互,完成用户数据请求者的属性注册。属性管理机构存储了数据拥

剩余13页未读,继续阅读

资源评论

罗伯特之技术屋

- 粉丝: 3662

- 资源: 1万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- JAVA:RSA加密工具类

- 8145v 备份文件 8145v 备份文件

- Spring异步工具类

- 如何用Excel进行数据分析

- 基于Bert+BiLSTM+CRF的命名实体识别(高分项目).zip

- 财务自由操作系统课程十周课程笔记第四周

- 吉林大学计算机硕士研究生最优化理论期末自测AB卷

- RLHF Workflow: From Reward Modeling to Online RLHF

- You Only Cache Once: Decoder-Decoder Architectures for Language

- WAVCRAFT: AUDIO EDITING AND GENERATION WITH LARGE LANGUAGE MODEL

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功