没有合适的资源?快使用搜索试试~ 我知道了~

基于博弈论的网络攻防行为建模与态势演化分析.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 69 浏览量

2023-02-23

20:07:42

上传

评论

收藏 910KB DOCX 举报

温馨提示

试读

17页

基于博弈论的网络攻防行为建模与态势演化分析.docx

资源推荐

资源详情

资源评论

1. 引言

网络空间的安全性是一种涌现属性

[1]

。微观层面网络攻防对抗行为推动了宏观层面网

络攻防态势的不断演化

[2]

。有效刻画网络攻防行为、准确预测网络攻防态势演化趋势成为

亟需研究解决的关键问题。网络攻防与博弈论在目标对立、策略依存和关系非合作等特征

方面具有相似性

[3]

。博弈论被认为是网络空间安全学科的基础理论之一

[4]

。基于博弈论建模

网络攻防行为,分析网络攻防态势演化趋势,日益成为当前网络安全领域的研究热点

[5]

。

根据攻防双方掌握的行为信息和收益信息的完备程度,可将网络攻防博弈模型划为完

全信息博弈模型和不完全信息博弈模型

[6]

。例如文献[7]针对网络安全测评和最优主动防御

问题,提出了网络攻防完全信息博弈模型以及一种攻防策略分类及量化方法;文献[8]针对

军事信息网络的安全风险评估问题,基于完全信息博弈模型提出了一种网络安全风险评估

方法,并从安全属性角度量化攻防收益。由于网络对抗过程中,攻防双方一般仅能掌握己

方信息和部分对方信息。因此,不完全信息博弈模型更符合网络攻防特点。例如文献[9]针

对网络防御决策方法中未考虑攻击方的类型、防御方的反击行为等问题,建立了网络攻防

不完全信息博弈模型,结合攻击者类型、防御者反击行为和攻击成功率改进收益量化方

法;文献[10]针对网络防御决策方法仅考虑攻击方类型未考虑防御方类型、策略选取可操

作性差等问题,提出了一种攻防双方均具有多种类型的不完全信息博弈模型,并用数学方

法证明了攻防双方采用混合策略的可信性。

现有研究在建立网络攻防博弈模型后,大多通过案例推演或者数值仿真方式加以验

证,存在着难以刻画展示网络攻防态势、无法有效分析网络攻防行为与态势演化趋势之间

的联系等问题,在分析和解释网络安全涌现现象方面存在一定不足。博弈论与仿真是研究

社会复杂系统的两个互补方法

[11]

,能够为研究网络安全问题提供可行途径。将网络攻防节

点视为智能体,在建立网络攻防行为博弈模型后,利用 NetLogo 多智能体仿真工具动态模

拟网络攻防态势随时间演化趋势,可从微观网络攻防行为层面分析宏观攻防态势演化现

象,增强对网络攻防态势演化规律的认识,提高网络防御的针对性和有效性

[12]

。同时,网

络攻防态势演化分析涉及网络节点数量众多,采用智能体仿真方法可解决攻防实验环境部

署难度大、可扩展性差、灵活性不足等问题,并提供较好的动态展示效果。

针对网络攻防行为与态势演化关系的问题,本文将网络攻防节点的决策行为视为逻辑

上的同时决策,采用不完全信息静态博弈建模网络攻防行为,借鉴传染病动力学理论定义

网络攻防态势,以网络勒索病毒攻防博弈为例开展仿真实验,分析不同攻防场景下网络攻

防态势演化趋势。主要贡献在于:(1)基于不完全信息静态博弈理论构建了网络攻防博弈模

型,攻防双方均具有多种类型,采用两次海萨尼转换求解贝叶斯纳什均衡,更加符合网络

攻防信息不完备的实际;(2) 借鉴传染病动力学理论,以不同安全状态网络节点密度定义

网络攻防态势,分析网络节点的 4 条安全状态转移路径,便于从网络攻防行为层面解释态

势演化现象;(3)采用 NetLogo 多智能体仿真工具动态模拟网络攻防态势随时间演化趋势,

具有计算量小、直观性强、扩展性好等优点。

2. 网络攻防博弈模型构建与均衡求解

2.1 博弈模型构建

为有效构建网络攻防博弈模型,一般假设攻击方和防御方都受能力、资源和偏好等条

件约束,攻击策略和防御策略均是有限的,攻防双方目标均是通过适当的策略组合实现自

身收益最大化

[13]

。

定义 1 网络攻防博弈模型(Network Attack-Defense Game Model, NADGM)是一个非合

作不完全信息静态博弈模型,包括 7 元组${\rm{NADGM}} =

$$ (N,S,\varTheta ,P,T,x(t),U)$,其中

(1)$N = ({N_{\rm{D}}},{N_{\rm{A}}})$是局中人空间。${N_{\rm{D}}}$表示防御方

局中人;${N_{\rm{A}}}$表示攻击方局中人。局中人具有自主决策能力。

(2)$S = \left( {{S_{\rm{D}}},{S_{\rm{A}}}} \right)$是局中人的策略空间。

${S_{\rm{D}}}$表示防御方策略集,${S_{\rm{D}}} = \{ {D_g}\left| {g = 1,2, \cdots }

\right.,m\}$;${S_{\rm{A}}}$表示攻击方策略集,${S_{\rm{A}}} = \{ {A_h}\left| {h = 1,2,

\cdots } \right.,n\}$。其中,$1 \le (m,n) < + \infty ,(m,n) \in Z$。

(3)$\varTheta = \left( {{\varTheta _{\rm{D}}},{\varTheta _{\rm{A}}}} \right)$是局中人

的类型空间。${\varTheta _{\rm{D}}}$表示防御方类型,${\varTheta _{\rm{A}}}$表示攻击

方类型。由于不完全信息性,攻防双方类型都不少于 1 种。

(4)$P = \left( {{P_{\rm{D}}},{P_{\rm{A}}}} \right)$是局中人的概率空间,描述攻防双

方类型的不确定性。${P_{\rm{D}}}$表示防御方的概率空间,${P_{\rm{A}}}$表示攻击方

的概率空间。

(5)$T$代表时间。网络攻防博弈及态势演化是一个动态连续的对抗过程,需要从时间

维度进行建模和分析。

(6)$x(t)$表示 t 时刻的网络攻防态势,$0 \le {{t}} \le {{T}}$。本文采用网络中具有不

同安全状态的网络节点的密度刻画网络攻防态势,详细分析见第 3 节定义 2。

(7) $U = ({U_{\rm{D}}},{U_{\rm{A}}})$是收益函数。${U_{\rm{D}}}$表示防御方收

益函数,${U_{\rm{A}}}$表示攻击方收益函数。收益是博弈双方策略选取的结果、策略调

整的依据。

2.2 博弈均衡求解

收益量化和计算是博弈均衡求解的基础与前提

[14]

。基于博弈论的网络攻防研究中,攻

防收益量化和计算较多借鉴姜伟等人

[15]

提出的方法。例如,文献[12]定义了系统损失代价

(System Damage Cost, SDC)、攻击代价 (Attack Cost, AC)、攻击回报(Attack Reward, AR)、

防御代价(Defense Cost, DC)、防御回报(Defense Reward, DR)等概念。其中,系统损失代价

SDC 受攻防策略组合影响,记为${\rm{SDC}}({D_g},{A_h})$,代表当防御策略为

${D_g}$、攻击策略为$A{}_h$时目标系统遭受损失的值;防御回报 DR 为采用防御措施后

系统免于遭受的损失,可用 SDC 正值表示;攻击回报 AR 为攻击方对目标系统造成的损

失,用系统损失代价 SDC 正值表示。但由于攻防双方实施策略的成本不相同,网络攻防博

弈模型 NADGM 属于非零和博弈。不同攻防策略组合$({D_g},{A_h})$下,收益函数

${U_{\rm{D}}}({D_g},{A_h})$和${U_{\rm{A}}}({D_g},{A_h})$的计算方法由式(1)给出。

$$ \left. \begin{aligned} & {U_{\rm{D}}}({D_g},{A_h}) = {\rm{DR}} - {\rm{DC}} \\ &

{U_{\rm{A}}}({D_g},{A_h}) = {\rm{AR}} - {\rm{AC}} \\ &{\rm{AR}} = {\rm{SDC}}({D_g},{A_h}) \\

&{\rm{DR}} = {\rm{SDC}}({D_g},{A_h}) \end{aligned} \right\} $$

(1)

网络攻防对抗中攻防策略集都是有限的而非无限的,网络攻防博弈 NADGM 是有限

非合作博弈。纳什根据不动点定理证明了有限非合作博弈均衡的存在性

[16]

。网络攻防博弈

模型 NADGM 均衡为贝叶斯纳什均衡,其存在性定理及证明见文献[17]。

不完全信息静态博弈均衡的求解,需要利用海萨尼转换,引入虚拟局中人“自

然”(Nature),将不完全信息静态博弈均衡求解问题转化为完全但不完美信息静态博弈均衡

求解问题。为便于推理和分析,设定防御方为 3 种类型,各自拥有不同强度的策略,即

${\varTheta _{\rm{D}}} = \left\{ {{\varTheta _{{\rm{D}}1}},{\varTheta

_{{\rm{D}}2}},{\varTheta _{{\rm{D}}3}}} \right\}$,分别对应概率${P_{{\rm{D}}i}} =

\left\{ {{P_{{\rm{D}}1}},{P_{{\rm{D}}2}},{P_{{\rm{D}}3}}} \right\}$,且有

$\displaystyle\sum\nolimits_{i = 1}^3 {{P_{{\rm{D}}{{i}}}} = 1}$, ${\varTheta

_{{\rm{D}}1}} = $$ \left\{ {{D_1},{D_2},{D_3}} \right\}$, ${\varTheta _{{\rm{D}}2}} =

\;\left\{ {{D_4},{D_5},{D_6}} \right\}$, ${\varTheta _{{\rm{D}}3}} = \left\{ {D_7},{D_8},

$$ {D_9} \right\}$。同理,对于攻击方有${\varTheta _{\rm{A}}} = \left\{ {{\varTheta

_{{\rm{A}}1}},{\varTheta _{{\rm{A}}2}},{\varTheta _{{\rm{A}}3}}} \right\}$,分别对应概

率${P_{{\rm{A}}j}} = \left\{ {{P_{{\rm{A}}1}},{P_{{\rm{A}}2}},{P_{{\rm{A}}3}}}

\right\}$,且$\displaystyle\sum\nolimits_{i = 1}^3 {{P_{{\rm{A}}j}} = 1}$, ${\varTheta

_{{\rm{A}}1}} = \;\left\{ {{A_1},{A_2},{A_3}} \right\}$, ${\varTheta _{{\rm{A}}2}} =

\;\left\{ {{A_4},{A_5},{A_6}} \right\}$, ${\varTheta _{{\rm{A}}3}} =

$$ \left\{ {{A_7},{A_8},{A_9}} \right\}$。

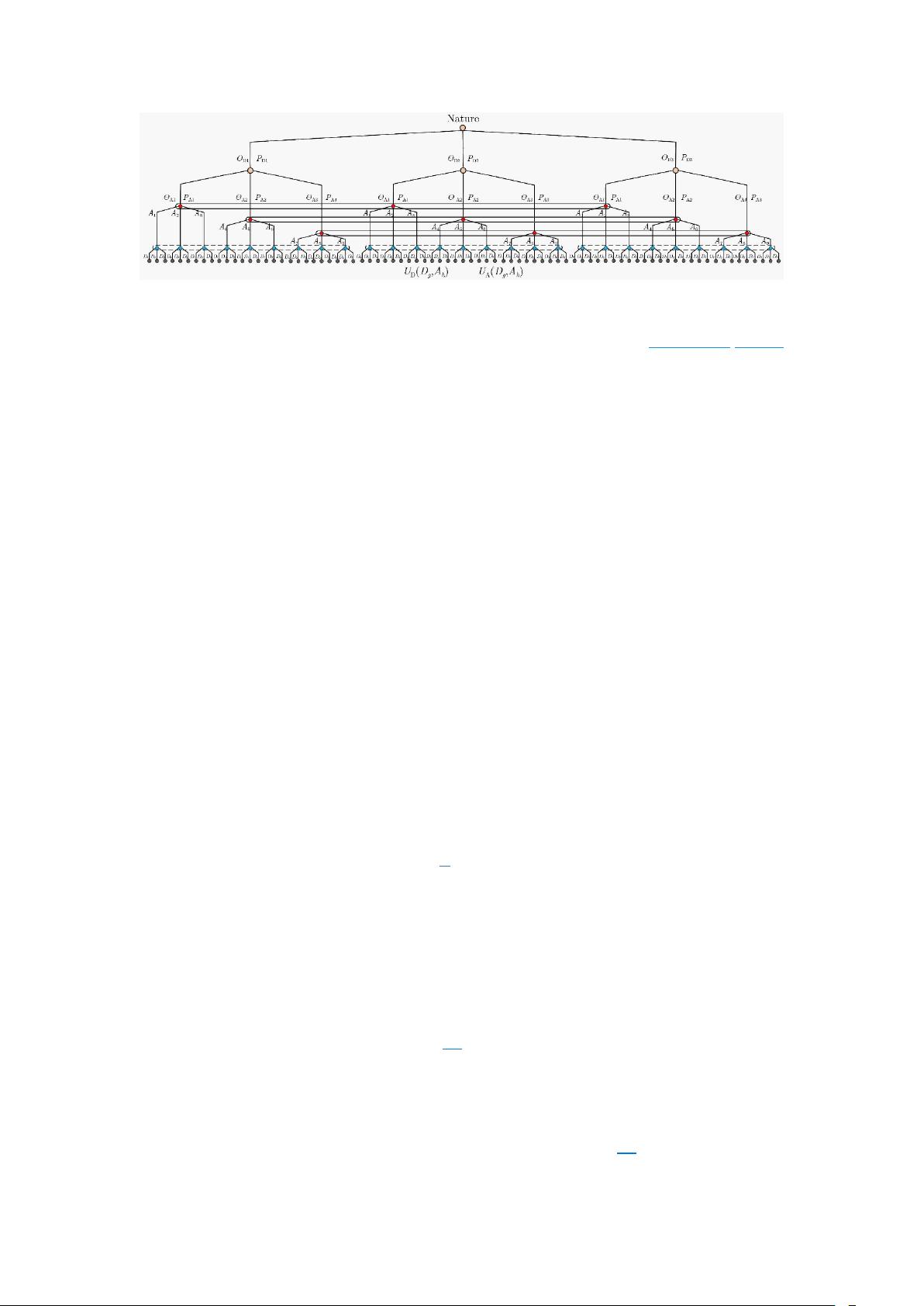

运用 2 次海萨尼转换得出不完全静态贝叶斯博弈树如图 1 所示。

图 1 不完全信息静态贝叶斯博弈树

下载: 全尺寸图片 幻灯片

此时,防御方收益${U_{\rm{D}}}(D(t),A(t))$(简称${U_{\rm{D}}}(t)$)为

$${U_{\rm{D}}}(t) = \sum\limits_{{\varTheta _{\rm{D}}}} {{P_{{\rm{D}}i}} \cdot {P_{{\rm{A}}j}} \cdot

{U_{\rm{D}}}({D_{{g}}},{A_h})} $$

(2)

同理,攻击方收益${U_{\rm{A}}}(D(t),A(t))$(简称${U_{\rm{A}}}(t)$)为

$${U_{\rm{A}}}(t) = \sum\limits_{{\varTheta _{\rm{A}}}} {{P_{D{{i}}}} \cdot {P_{{\rm{A}}j}} \cdot

{U_{\rm{A}}}({D_g},{A_h})} $$

(3)

设定${{\rm{EQ}}_t}{\rm{ = }}(U_{\rm{D}}^*(t),U_{\rm{A}}^*(t))$为网络攻防博弈模

型 NADGM 的贝叶斯纳什均衡解,则满足式(4)

$$ \left. \begin{aligned} U_{\rm{D}}^*(t) =\,& \max \sum

\left\{ P({A_h}|{D_g}){U_{\rm{D}}}[(D(t),{A^*}(t));\right.\\ & \left.{D_g},{A_h}] \right\} \\ U_{\rm{A}}^*(t) =\,&

\max \sum \left\{ P({D_g}|{A_h}){U_{\rm{A}}}[(A(t),{D^*}(t));\right.\\ & \left.{A_h},{D_g}] \right\} \end{aligned}

\right\} $$

(4)

联立式(2)、式(3)和式(4)组成方程组,利用线性规划方法可求解网络攻防博弈模型

NADGM 的贝叶斯纳什均衡。为避免在实际计算过程中面临的求解过程复杂、计算量大等

问题,可利用博弈分析和计算工具 Gambit

[18]

进行求解。对于攻击方和防御方,贝叶斯纳什

均衡解为双方最优策略,双方均不会因单方面改变策略而增加收益。

3. 网络攻防态势定义与演化分析

涌现性是网络安全的天然属性。文献[19]指出传染病模型和基于智能体仿真是研究网

络安全涌现性的有效途径。传染病模型 SIR 将人群状态分为易感者、感染者和康复者,不

同状态人群在一定条件下可以相互转化,与网络攻防对抗所引起的节点安全状态转移具有

一定相似性,已在网络安全研究领域得到了一定应用。例如,文献[20]将传染病模型应用

剩余16页未读,继续阅读

资源评论

罗伯特之技术屋

- 粉丝: 3698

- 资源: 1万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功