没有合适的资源?快使用搜索试试~ 我知道了~

11-2019051099-袁霖-SNORT入侵检测系统1

需积分: 0 0 下载量 73 浏览量

2022-08-08

20:47:43

上传

评论

收藏 660KB DOCX 举报

温馨提示

试读

15页

2. 预处理综述预处理器在调用检测引擎之前,在数据包被解码之后运行 1. snort主要选项参数-A<alert>设置报警方式为full,fast或者none

资源详情

资源评论

资源推荐

暨南大学本科实验报告专用纸

课程名称 网络安全实验 成绩评定

实验项目名称 基于 Snort 的入侵检测系统配置与使用指导教师 潘冰

实验项目编号 11 实验项目类型 验证型 实验地点计算机网络实验室

学生姓名 袁霖 学号 2019051099

学院 智能科学与工程学院/人工智能产业学院 系 专业 信息安全

实验时间 2022 年 5 月 19 日 下 午~ 5 月 19 日 下 午

(一)实验目的

任务一:

1. 掌握 snort IDS 工作机理

2. 应用 snort 三种方式工作

任务二:

1. 掌握字符串匹配与端口扫描攻击的检测方法

任务三:

1. 掌握 IP 分片重组检测的方法

(二)实验内容

1. 制作网站模拟某真实网站

2. 模拟某种方式欺骗用户访问虚假网站

3. 获取秘密发送邮件用户机密信息

4. 重定向到真实网站

5. 基于综合实验平台的钓鱼网站代码理解钓鱼攻击的原理。

(三)实验原理(理解原理,逻辑清晰)

一.snortIDS 概述

snortIDS(入侵检测系统)能够进行实时数据流量分析,记录 IP 网络数据包,并进行

协议分析,对网络数据包内容进行搜索/匹配。它能够检测各种不同的攻击方式,对攻击进

行实时报警。此外,snort 是开源的入侵检测系统,并具有很好的扩展性和可移植性。

二.snortIDS 体系结构

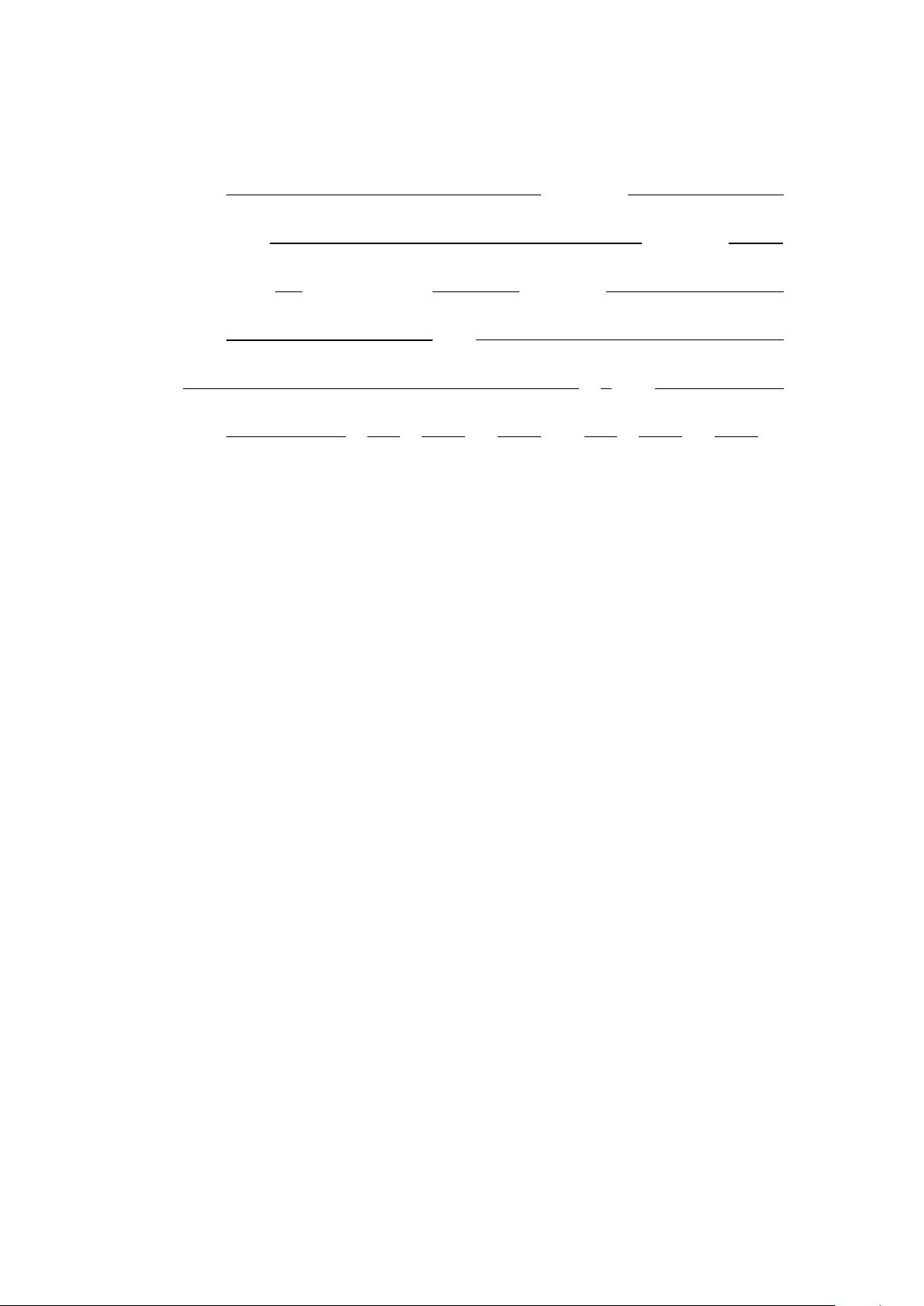

snortIDS 体系结构如图 1 所示。

图 1 snortIDS 体系结构

如上图所示,snort 的结构由 4 大软件模块组成,它们分别是:

(1) 数据包嗅探模块——负责监听网络数据包,对网络进行分析;

(2) 预处理模块——该模块用相应的插件来检查原始数据包,从中发现原始数据的“行

为”,如端口扫描,IP 碎片等,数据包经过预处理后才传到检测引擎;

(3) 检测模块——该模块是 snort 的核心模块。当数据包从预处理器送过来后,检测引

擎依据预先设置的规则检查数据包,一旦发现数据包中的内容和某条规则相匹配,就通知报

警模块;

(4) 报警/日志模块——经检测引擎检查后的 snort 数据需要以某种方式输出。如果检

测引擎中的某条规则被匹配,则会触发一条报警,这条报警信息会通过网络、UNIXsocket、

WindowsPopup(SMB)、SNMP 协议的 trap 命令传送给日志文件,甚至可以将报警传送给第三

方插件(如 SnortSam),另外报警信息也可以记入 SQL 数据库。

三.snort 三种工作方式

snort 拥有三大基本功能:嗅探器、数据包记录器和入侵检测。嗅探器模式仅从网络上

读取数据包并作为连续不断的流显示在终端上,常用命令 snort -dev。数据包记录器模式是

把数据包记录到硬盘上,常用命令 snort -b。网络入侵检测模式 snort -c 是最复杂的,而

且是可配置的。我们可以让 snort 分析网络数据流以匹配用户定义的一些规则,并根据检测

结果采取一定的动作。

四.snort 规则

1. snort 规则定义

snort 使用一种简单的规则描述语言,这种描述语言易于扩展,功能也比较强大。snort

规则是基于文本的,规则文件按照不同的组进行分类,比如,文件 ftp.rules 包含了 FTP 攻

击内容。

「注」snort 的每条规则必须在一行中,它的规则解释器无法对跨行的规则进行解析。

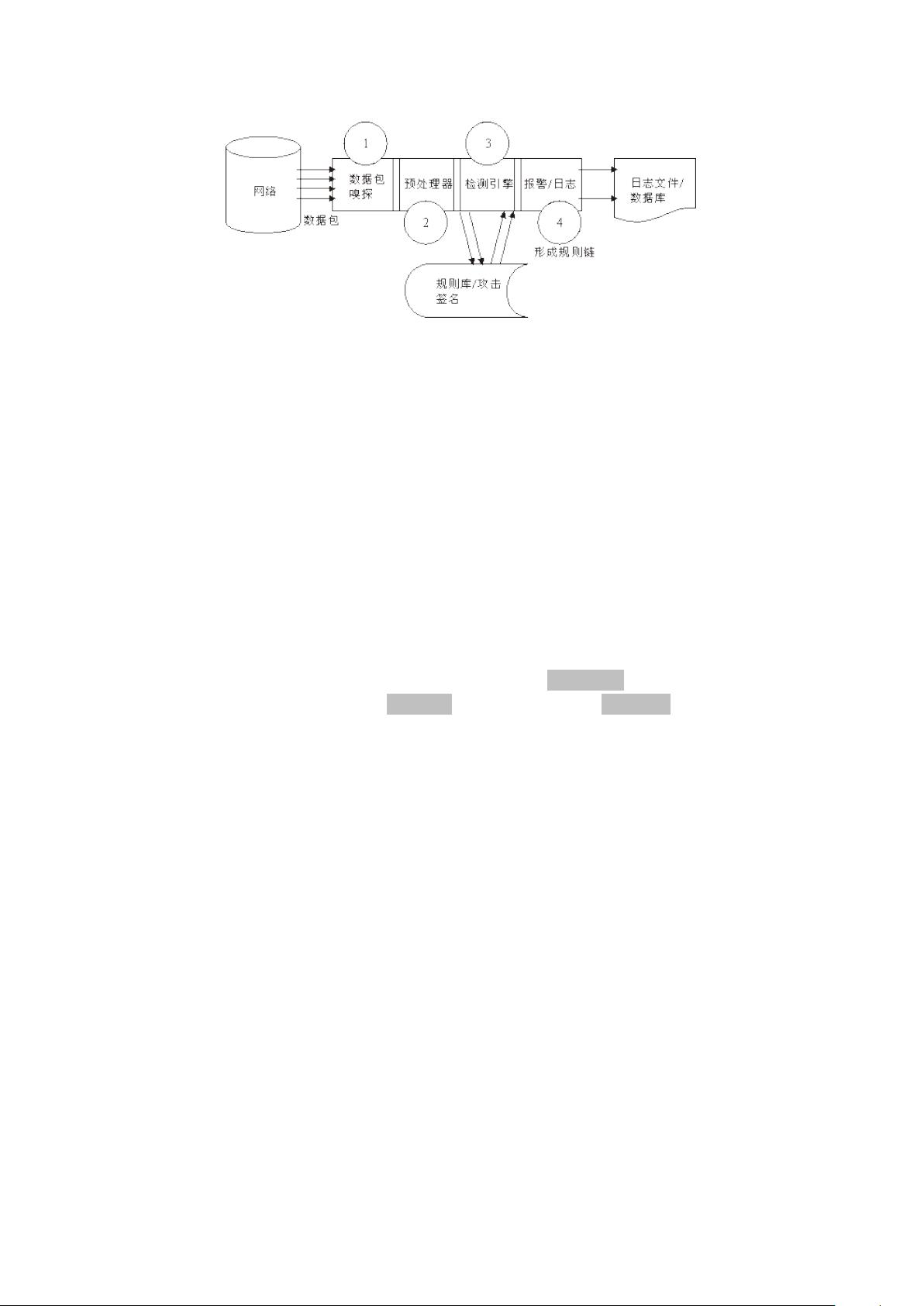

snort 的每条规则都可以分成逻辑上的两个部分:规则头和规则体。

规则头包括 4 个部分。

规则行为。

协议。

源信息。

目的信息。

图 2 是对于规则头的描述。

图 2 snort 规则头

snort 预置的规则行为有 5 种:

(1) pass—动作选项 pass 将忽略当前的包,后继捕获的包将被继续分析。

(2) log—动作选项 log 将按照自己配置的格式记录包。

(3) alert—动作选项 alert 将按照自己配置的格式记录包,然后进行报警。它的功能

强大,但是必须恰当的用,因为如果报警记录过多,从中攫取有效信息的工作量增大,反而

会使安全防护工作变得低效。

(4) dynamic—动作选项 dynamic 是比较独特的一种,它保持在一种潜伏状态,直到

activate 类型的规则将其触发,之后它将像 log 动作一样记录数据包。

(5) activate—动作选项 activate 功能强大,当被规则触发时生成报警,并启动相关

的 dynamic 类型规则。在检测复杂的攻击,或对数据进行归类时,该动作选项相当有用。

除了以上 5 种预置的规则动作类型,用户还可以定制自己的类型。

规则体的作用是在规则头信息的基础上进一步分析,有了它才能确认复杂的攻击(snort

的规则定义中可以没有规则体)。规则体由若干个被分别隔开的片断组成,每个片断定义了

一个选项和相应的选项值。一部分选项是对各种协议的详细说明,包括 IP、ICMP 和 TCP 协

议,其余的选项是:规则触发时提供给管理员的参考信息,被搜索的关键字,snort 规则的

标识和大小写不敏感选项。

下面是一个规则实例。

altert tcp !192.168.0.1/24 any-> any 21 (content:"USER";msg:"FTPLogin";)

规则头:

alert 表示规则动作为报警。

规则体:

tcp 表示协议类型为 TCP 协议。

!192.168.0.1/24 表示源 IP 地址不是 192.168.0.1/24。

第一个 any 表示源端口为任意端口。

->表示发送方向操作符。

第二个 any 表示目的 IP 地址为任意 IP 地址。

21 表示目的端口为 21。

content:"USER"表示匹配的字符串为“USER”。

msg:"FTPLogin"表示报警信息为“FTPLogin”。

上面的规则也可写成:

alert tcp !192.168.0.1/24 any -> any 21 (content:"|00534552|"; msg: "FTPLogin";)

方向操作符->表示数据包的流向。它左边的数据包分别是源地址和源端口,目的地址和

目的端口。此外,还有一个双向操作符<>,它使 snort 对这条规则中,两个 IP 地址/端口之

间的数据传输进行记录/分析,例如 telnet 或者 POP3 对话。下面的规则表示对一个 telnet

对话的双向数据传输进行记录:

剩余14页未读,继续阅读

牛站长

- 粉丝: 23

- 资源: 299

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0