没有合适的资源?快使用搜索试试~ 我知道了~

11-2019053294-赖峥-SNORT入侵检测系统1

需积分: 0 1 下载量 142 浏览量

2022-08-08

18:53:20

上传

评论

收藏 1.03MB DOCX 举报

温馨提示

试读

13页

①嗅探器:常用命令snort -dev,会将嗅探的结果反映在显示器上②数据包记录器:常用命令snort -b,会将数据包记录在硬盘某个指定文件里③入侵检测:可以

资源详情

资源评论

资源推荐

暨南大学本科实验报告专用纸

课程名称 网络安全实验 成绩评定

实验项目名称 指导教师 潘冰

实验项目编号 11 实验项目类型 验证型 实验地点 实验室

学生姓名 赖峥 学号 2019053294

学院 智能科学与工程 系 计算机 专业 信息安全

实验时间 2022 年 月 日 午~ 月 日 午 温度 ℃湿度

2019053294

(一)实验目的

1、掌握 snort IDS 工作机理

2、应用 snort 三种方式工作

3、掌握字符串匹配与端口扫描攻击的检测方法

4、掌握 IP 分片重组检测的方法

(二)实验原理

一、snort 概述

Snort 是一个网络入侵检测系统,具有实时数据流量分析和记录 IP 网络数据包的能力,

能够进行协议分析,对网络数据包内容进行搜索/匹配,检测各种不同的攻击方式,对攻击

进行实时报警。同时其还是开源的,有高扩展性和可移植性。

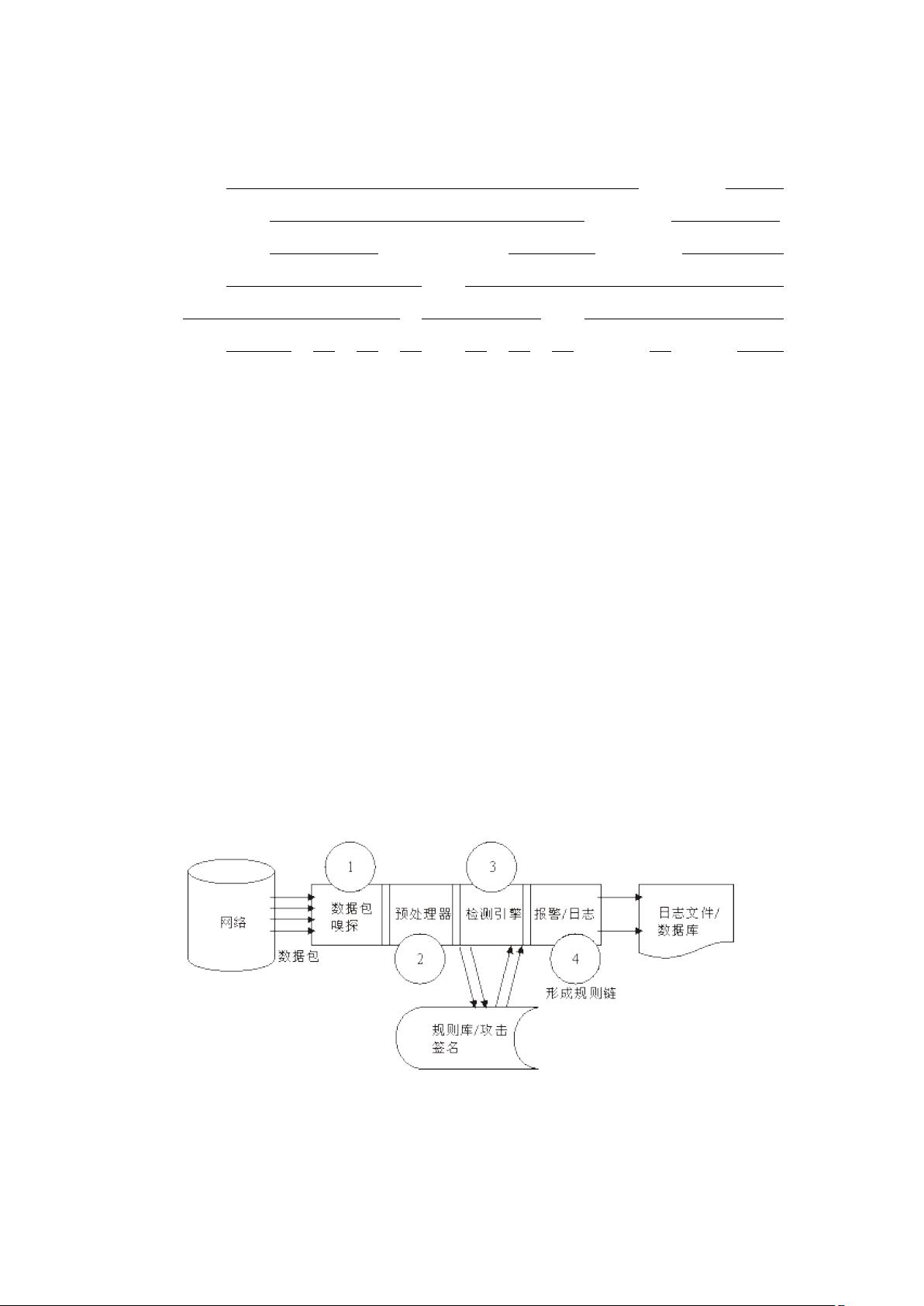

二、snort 体系结构

如下图所示:

其中几个模块介绍如下:

①数据包嗅探模块:类似 wireshark 的抓包功能

②预处理模块:用插件分析数据包,发现数据包的功能

③检测模块:引擎通过规则分析是否需要报警

④报警/日志模块:触发报警后传入这个模块

三、snort 工作方式

三大基本功能:嗅探器、数据包记录器、入侵检测。

①嗅探器:常用命令 snort -dev,会将嗅探的结果反映在显示器上

②数据包记录器:常用命令 snort -b,会将数据包记录在硬盘某个指定文件里

③入侵检测:可以用多种方式配置,根据设置的规则采取一定的行动

四、snort 规则

①规则定义

Snort 的规则基于文本,使用一种简单的规则描述语言,如 ftp.rules 包含了 FTP 攻击内

容。而其每条规则都可以分为两部分:规则头、规则体。规则头里有规则行为、协议、源信

息和目的信息,如下图所示:

而 snort 预置 5 种动作“

(1)pass:忽略当前包,继续分析后面的包

(2)log:按照配置的格式记录数据包

(3)alert:按照配置的格式记录数据包的同时进行报警

(4)dynamic:与 activate 搭配使用,规则触发时报警,同时启动对应 dynamic 设置的规则

(5)activate:与 dynamic 搭配使用,用于判断复杂的攻击

②预处理综述

(1)HTTPdecode 预处理器:用于将 HTTPURL 字符串变为 ASCII 字符串

(2)portscan 端口扫描器:用于将单 IP 地址发起的端口扫描全过程记录在日志中

(3)stream 处理器:用于将 TCP 细小片段重组,并对可疑行为检查

(4)frag2 处理器:用于将 IP 分片重组,并传给检测引擎

五、snort 应用

①主要选项参数

组成方式是“-”+“一个字母”,字母区分大小写,因为规则较多,在此不做过多赘述。

②Filters 过滤器

过滤器应用了 BPF 机制,用于分析 TCP、UDP、IP 和 ICMP 协议,规则语法很像自然

的口语,还可以用括号来告诉引擎将一系列数据作为一个整体来处理。

(三)实验内容

①snort 数据包嗅探;

②snort 数据包记录;

③简单报警规则;

④字符串匹配

⑤端口扫描攻击检测

⑥IP 分片重组检测

(四)实验过程/结果

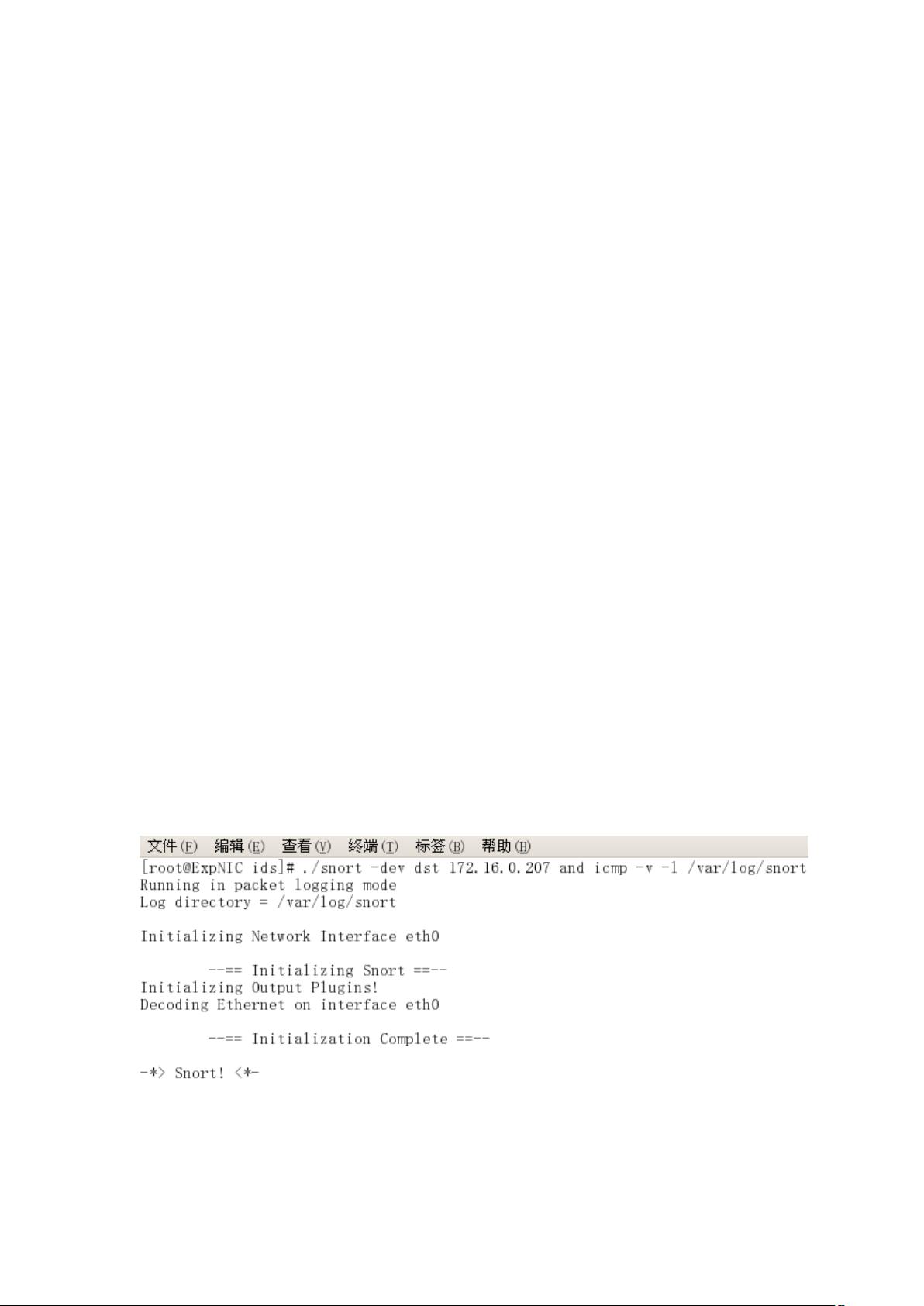

①snort 数据包嗅探

(1)启动 snort

要求:

1、仅捕获同组主机发出的 icmp 回显请求数据包

2、采用详细模式在终端显示数据包链路层、应用层信息

3、对捕获信息进行日志记录,日志目录/var/log/snort

snort 命令:./snort -dev dst 172.16.0.237 and icmp -v -l /var/log/snort

捕获信息如下图所示:

剩余12页未读,继续阅读

UEgood雪姐姐

- 粉丝: 31

- 资源: 319

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0