总结

参考内容

本模块内容

本模块将介绍如何为您组织的外围网络选择合适的防火墙产品。本模块讲述了

各种不同类别的可用防火墙,并重点讲述了它们的重要功能。本模块还介绍了

如何确定自己的要求,以选择最合适的产品。

返回页首

目标

使用本模块可以实现:

•

识别您的外围防火墙所必需的功能。

•

对防火墙产品进行分类。

•

选择最适合您的外围防火墙的防火墙产品。

返回页首

适用范围

本模块适用于下列技术:

•

基于以太网/IP 的防火墙产品

返回页首

如何使用本模块

阅读本模块之前,您首先应该了解 TCP/IP 协议、您自己的网络体系结构,尤

其是您的外围网络中的设备。找出来自 Internet 的哪些入站通信可视为有效、

哪些可视为无效也是很有用的。

本模块中讲述的设计准则将从一些主要因素进行考虑(如发展和成本),来帮

助您选择所需的防火墙功能。本模块还将为您提供有关一些最具破坏性的入侵

的信息,以便您可以确定环境中最有可能发生什么情况,以及确定阻止入侵的

方法,这些方法不只是通过安装防火墙,还包括其他一些方法,如加强服务器

配置或者与您的 Internet 服务提供商 (ISP) 一起就管理问题进行讨论。本模块

还定义了各种不同类别的防火墙,使用这些设计准则,您应该能够选择出最符

合您要求的防火墙类别。使用本模块提供的知识以及技术术语,您将能够与防

火墙生产商讨论他们可以提供的产品,并且评估这些产品是否符合您的要求。

返回页首

设计指南

来自外部用户和内部用户的网络入侵日益频繁,必须建立保护网络不会受到这

些入侵破坏的机制。虽然防火墙可以为您的网络提供保护,但是它同时会耗费

资金,并且会对通信产生障碍,因此您应该尽可能寻找最经济效率最高的防火

墙。

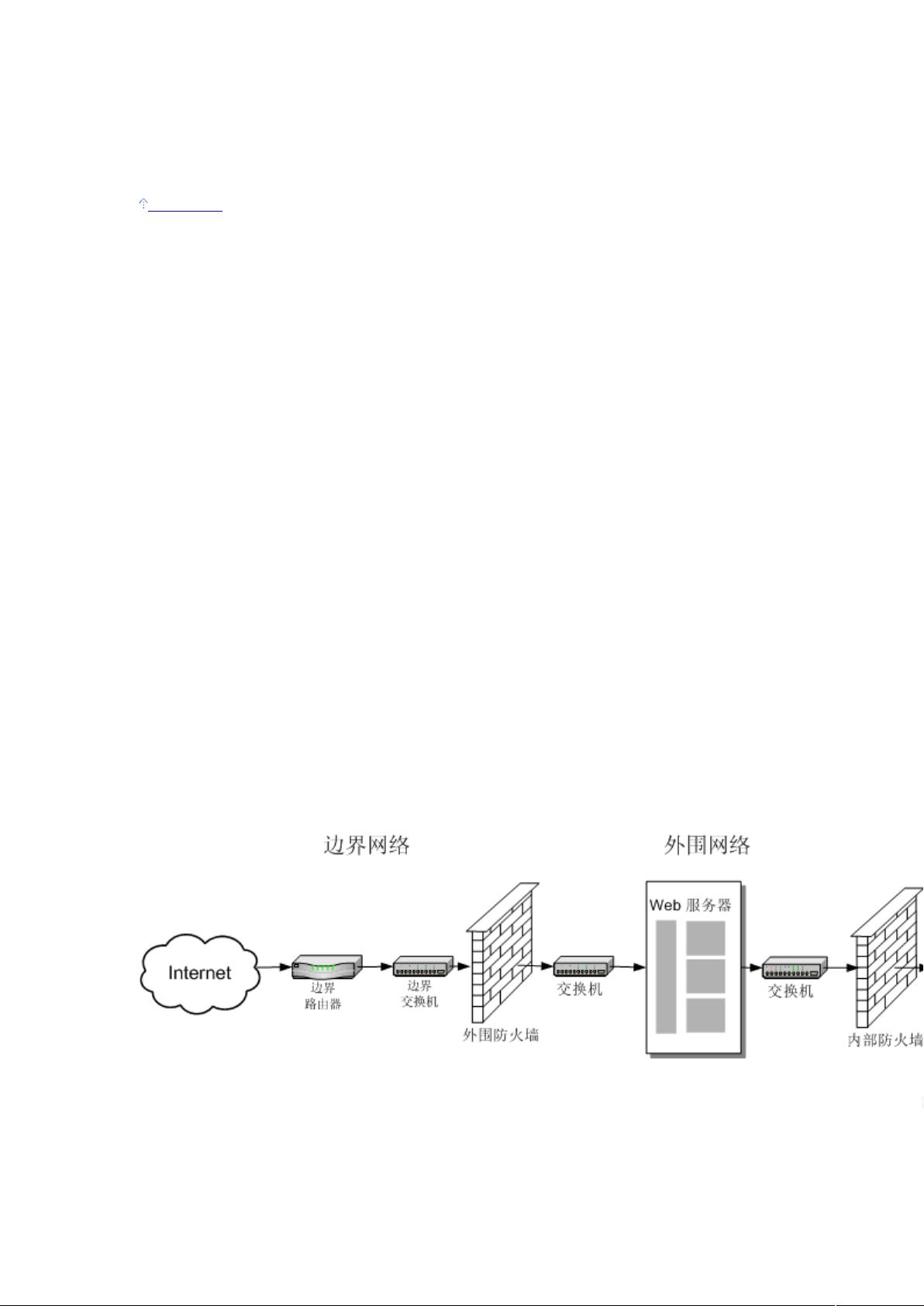

网络体系结构

在企业网络体系结构中,通常有三个区域:

•

边界网络

此网络通过路由器直接面向 Internet,应该以基本网络通信筛选的形式提供

初始层面的保护。路由器通过外围防火墙将数据一直提供到外围网络。

•

外围网络

此网络通常称为 DMZ(demilitarized zone network,无戒备区网络)或

者边缘网络,它将外来用户与 Web 服务器或其他服务链接起来。然后,Web

服务器将通过内部防火墙链接到内部网络。

•

内部网络

内部网络则链接各个内部服务器(如 SQL Server)和内部用户。

这些网络如图 1 所示。

图 1:

企业网络体系结构

设计输入

防火墙检查外来的数据包,并阻止它认为具有入侵性的数据包。有些情况下可

以通过将某些数据包在默认情况下标识为非法来对它们进行阻止,另一些情况

下可以通过配置防火墙对它们进行阻止。TCP/IP 协议是很多年前设计的,当时

没有考虑到黑客或者入侵的因素,有很多弱点。例如,ICMP 协议设计为

TCP/IP 内的一个信号机制,但是这种协议容易被滥用,从而可能导致诸如拒绝

服务攻击等问题。外围防火墙可能比内部防火墙具有更严格的功能,因为外来

通信由于其合法目标为 Web 服务器或其他特殊服务,因而受限更多。

有很多类型的防火墙,它们之间的差别部分是价格方面的,但也存在功能和性

能方面的差别。通常情况下,防火墙价格越贵,性能就越好,功能就越多。在

本模块后面的部分,将对这些防火墙进行分类以区分它们,但是在选择防火墙

之前,您需要确定您的需要是什么,同时考虑下列因素:

•

预算

•

现有设施

•

可用性

•

可伸缩性

•

必需的功能

预算

可用的预算是多少?环境中的每个防火墙都应该在保持经济划算的同时尽可能

提供最高级别的服务,但是请了解这一点,如果防火墙过于受到成本的制约,

则会导致对您的企业的损害。请考虑组织在服务因遭受拒绝服务攻击而被中断

时的停机时间成本。

现有设施

是否有一些现有的设施可用于节省成本?环境中可能已经安装了一些可以重新

使用的防火墙,以及可能具有防火墙功能集的路由器。通常,您的 ISP 可能会

在您的链路上实现防火墙限制,如“速率限制”,即限制某些发送给您的数据包

的速率,以便在您的网络同时被很多其他计算机进行攻击时减少分布式拒绝服

务攻击(即 DDoS)。请询问您的 ISP 它们是否根据 RFCs 1918 和 2827 进

行了筛选。

可用性

防火墙是否需要在任何时候都可用?如果您要在用户可能想每天 24 小时进行

连接的情况下提供公共的 Web 服务器设施,则需要几乎 100% 的运行时间。

任何防火墙都有可能发生故障,因此需要减轻这种情况所造成的损失。防火墙

的可用性可以通过下面两个方法得到提高:

•

冗余组件

为容易发生故障的组件配置备用组件(如电源)可改善防火墙的适应性,因为

第一个组件失败时可能不会对运营造成任何影响。低成本的防火墙通常没有任

何冗余选项,而且增加防火墙的适应性只会增加成本而不会提高处理能力。

•

备用设备

为防火墙设备配置备用设备可以实现具有完全适应性的系统,但是同样需要可

观的成本,因为它同时还要求完全相同的另一套网络线路,以及防火墙连接的

路由器或交换机中的另一套备用连接。然而,这样做的好处是可能会倍增吞吐

量,具体取决于防火墙类型。从理论上讲,从最小到最大的所有防火墙可以配

置备用设备,但实际上,还需要一个软件切换机制,这种切换机制可能无法用

于较小的防火墙。

可伸缩性

防火墙的吞吐量要求是什么?吞吐量可以按照每秒传输的位数进行衡量,也可

以按照每秒传输的数据包数量进行衡量。如果是新的业务,可能无法知道吞吐

率,但如果业务成功,则 Internet 的吞吐量可能会迅速提升。为了应对这种变

化,就需要选择一种可以随着吞吐量的增加而扩展的防火墙解决方案,进行扩

展的方式可以是通过向防火墙增加更多的组件,也可以通过并行安装另一个防

火墙。

功能

需要哪些防火墙功能?针对您组织内所提供的服务进行风险评估,并由此确定

为了保护提供这些服务的资产哪些防火墙功能是必需的。如果 VPN(虚拟专用

网络)是必需的,则会影响该设计。

返回页首

系统攻击和防护

本节内容将简要讲述一些常见的系统攻击,以及使用防火墙服务作为第一条防

线的原因。

外部攻击

对于那些想对组织造成负面影响或者想窃取商业秘密以获得竞争优势的人们来

说,Internet 是他们的伊甸园。如果您安装了外围防火墙并查看入侵日志时,

一定会对攻击数量之高感到惊讶。这些入侵大多数只是想探询您的计算机的响