Wireshark抓包分析TCP“三次握手,四次挥手”.doc

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

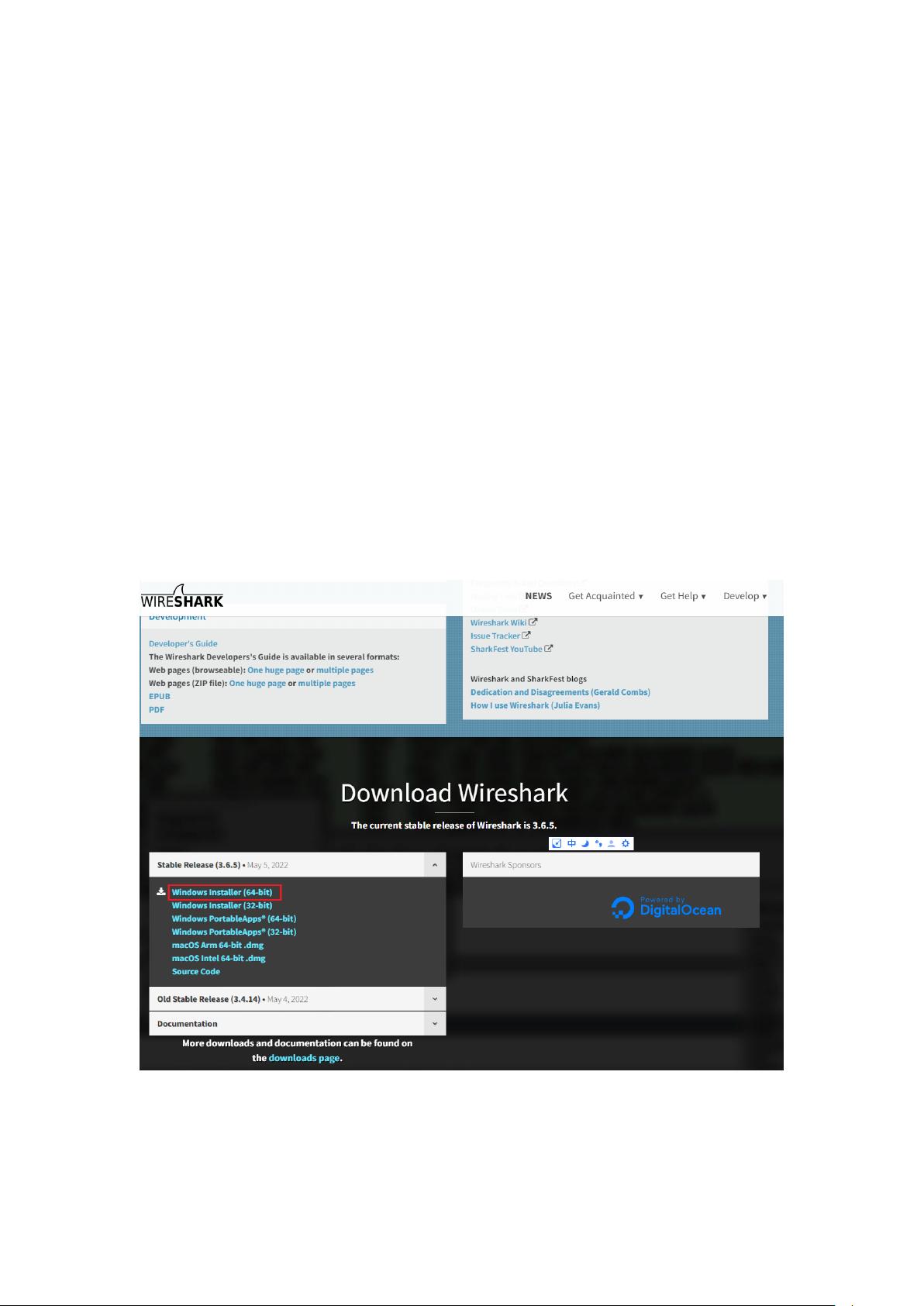

Wireshark 抓包分析 TCP“三次握手,四次挥手” Wireshark 是一个功能强大的网络抓包工具,通过它我们可以抓包并分析 TCP/IP 传输过程。在本文中,我们将通过 Wireshark 来抓包和分析 TCP“三次握手,四次挥手”过程。 是什么是抓包? 网络传输信息是通过层层打包,最终到达客户端物理层,经过网线等设备传输到服务器端后,再进行层层拆包,最后获取信息。而抓包的“包”就是这个打包了信息的“包。抓包(packet capture)就是将网络传输发送与接收的数据包进行截获,来进行分析的过程。 如何进行抓包? 我们可以利用现成的网络抓包软件 Wireshark,进行抓包,从而分析 TCP/IP 传输过程。Wireshark 软件可以从官方网站下载,下载完成后我们可以打开软件,选择要抓包的网络接口,然后开始抓包。 抓包分析 TCP/IP 传输过程(“三次握手”) Wireshark 软件可以帮助我们抓包和分析 TCP/IP 传输过程。在这里,我们将通过 Wireshark 来抓包和分析 TCP“三次握手”过程。 我们需要打开浏览器,访问一个网站,例如 https://www.hit.edu.cn/。然后,我们需要打开命令行窗口,输入 ping 命令来获取网站的 IP 地址。这里我们得到的 IP 地址是 61.167.60.70。 接下来,我们需要打开 Wireshark 软件,选择要抓包的网络接口,然后输入 ip.addr==61.167.60.70,按下回车键,稍等片刻。这样我们就可以抓包到 TCP“三次握手”的过程。 分析“三次握手”抓包结果 抓包结果图中,我们可以看到三次握手的过程。第一次的标志是“[SYN]”,序列号 seq 为 0,代表客户端请求建立连接。第二次的标志是“[SYN, ACK]”,序列号 Seq 为 0,Ack 值为客户端发送过来的 Seq 加 1,也就是 1,表示服务器可以正常接收客户端数据包。第三次的标志是“[ACK]”,客户端表示可以正常接收服务器数据包,这是为了保证可以全双工通讯,接下来就可以正常发送数据。 抓包分析“四次挥手” 在分析“四次挥手”过程前,我们需要把浏览器的页面关闭,也就是断开 TCP/IP 连接,之后等待几分钟。这样我们就可以抓包到 TCP“四次挥手”的过程。 抓包结果图中,我们可以看到四次挥手的过程。四次挥手标志分别为:“[FIN, ACK]” “[ACK]” “[FIN, ACK]” “[ACK]”。这里,我们需要注意两点: (1)客户端与服务器端传输时全双工的,因此断开请求既可以由客户端发起,也可以由服务器端发起。只要找准第一次出现”[FIN, ACK]“的位置,就是第一次挥手位置。 (2)为什么我们抓包抓到的不是“四次挥手”,而是“三次挥手”呢?这里涉及到 LInux 的 TCP 时延机制,当被挥手端(这里是 12672 端口)第一次收到挥手端(这里是 443 端口)的“FIN”请求时,并不会立即发送 ACK,而是会经过一段延迟时间后再发送,但是此时被挥手端也没有数据发送,就会向挥手端发送“FIN”请求,这里就可能造成被挥手端发送的“FIN”与“ACK”一起被挥手端收到,导致出现“第二、三次挥手”合并为一次的现象,也就最终呈现出“三次挥手”的情况。 通过 Wireshark 抓包分析 TCP“三次握手,四次挥手”过程,我们可以更好地理解 TCP/IP 传输的机理,提高自己的计算机网络知识。

youngmanisliu2024-05-04这个资源对我启发很大,受益匪浅,学到了很多,谢谢分享~

youngmanisliu2024-05-04这个资源对我启发很大,受益匪浅,学到了很多,谢谢分享~ 吴晗362022-12-14资源很实用,内容详细,值得借鉴的内容很多,感谢分享。

吴晗362022-12-14资源很实用,内容详细,值得借鉴的内容很多,感谢分享。 Gpa_of_five2023-11-21发现一个宝藏资源,赶紧冲冲冲!支持大佬~

Gpa_of_five2023-11-21发现一个宝藏资源,赶紧冲冲冲!支持大佬~ 2401_853241012024-06-16支持这个资源,内容详细,主要是能解决当下的问题,感谢大佬分享~

2401_853241012024-06-16支持这个资源,内容详细,主要是能解决当下的问题,感谢大佬分享~

- 粉丝: 1

- 资源: 2837

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功