- ABB机器人中文手册

目 录 1、培训教材介绍 2、机器人系统安全及环境保护 3、机器人综述 4、机器人启动 5、用窗口进行工作 6、手动操作机器人 7、机器人自动生产 8、编程与测试 9、输入与输出 10、系统备份与冷启动 11、机器人保养检查表 附录1、机器人安全控制链 附录2、定义工具中心点 附录3、文件管理

目 录 1、培训教材介绍 2、机器人系统安全及环境保护 3、机器人综述 4、机器人启动 5、用窗口进行工作 6、手动操作机器人 7、机器人自动生产 8、编程与测试 9、输入与输出 10、系统备份与冷启动 11、机器人保养检查表 附录1、机器人安全控制链 附录2、定义工具中心点 附录3、文件管理 5 872浏览会员免费

5 872浏览会员免费 - 等保主机安全基线合规--配置指导linux系统.pdf

身份鉴别策略组检测 1.1 口令周期检测 1.1.1 最长使用周期小于等于90天 1.1.2 最短更换周期大于等于2天 1.1.3 距失效提示天数大于等于5天 1.2 密码复杂度检测 1.2.1 密码复杂性要求 1.3 登录锁定检测 1.3.1 普通用户触发锁定次数小于等于5 1.3.2 普通用户锁定时间大于等于5分钟 1.3.3 Root用户触发锁定次数小于等于5 1.3.4 Root用户锁定时间大于等于5分钟 1.4 root权限用户 1.4.1 root权限用户检测 1.5 wheel组 1.5.1 wheel组检测 1.6 相同ID用户 1.6.1.相同ID用户检测

身份鉴别策略组检测 1.1 口令周期检测 1.1.1 最长使用周期小于等于90天 1.1.2 最短更换周期大于等于2天 1.1.3 距失效提示天数大于等于5天 1.2 密码复杂度检测 1.2.1 密码复杂性要求 1.3 登录锁定检测 1.3.1 普通用户触发锁定次数小于等于5 1.3.2 普通用户锁定时间大于等于5分钟 1.3.3 Root用户触发锁定次数小于等于5 1.3.4 Root用户锁定时间大于等于5分钟 1.4 root权限用户 1.4.1 root权限用户检测 1.5 wheel组 1.5.1 wheel组检测 1.6 相同ID用户 1.6.1.相同ID用户检测 0 2124浏览会员免费

0 2124浏览会员免费 - 如何修改ZSTACK样本工程成为自己的工程

TI提供的一个文档,说明如何利用样本工程来开发自己的应用程序。当然不同的应用还要自己加进程序,但是大部分程序是可以利用的,基础东西也不用修改。此文档在《从零开始学习Zstack》中提到,不好找哦。

TI提供的一个文档,说明如何利用样本工程来开发自己的应用程序。当然不同的应用还要自己加进程序,但是大部分程序是可以利用的,基础东西也不用修改。此文档在《从零开始学习Zstack》中提到,不好找哦。 5 209浏览会员免费

5 209浏览会员免费 - Network Security: Private Communication in a Public World,

网络安全经典教材,第五版,pdf.是许多国外大学研究生的网络安全课的教材。

网络安全经典教材,第五版,pdf.是许多国外大学研究生的网络安全课的教材。 5 270浏览会员免费

5 270浏览会员免费 - 网络安全等保2.0--118张拓扑图解决方案(20210304185412).pdf

网络安全等保2.0--118张拓扑图解决方案(20210304185412).pdf

网络安全等保2.0--118张拓扑图解决方案(20210304185412).pdf 5 2845浏览会员免费

5 2845浏览会员免费 - 信息安全数学基础习题答案 陈恭亮版

信息安全数学基础习题答案 陈恭亮版

信息安全数学基础习题答案 陈恭亮版 4 4023浏览会员免费

4 4023浏览会员免费 - 等保2.0.pdf

人称等保2.0的2019版新标准。国家标准,GBT 22239一2019 代替 GBT 22239一2008

人称等保2.0的2019版新标准。国家标准,GBT 22239一2019 代替 GBT 22239一2008 5 2170浏览会员免费

5 2170浏览会员免费 - 数据资产管理实践白皮书(4.0版).pdf 2019年最新版

数据资产管理实践白皮书 (4.0) 2019年,数据资产管理实践白皮书.PDF,中国信息通信研究院云计算与大数 据研究所、CCSA TC601 大数据技术标准推进委员会出品

数据资产管理实践白皮书 (4.0) 2019年,数据资产管理实践白皮书.PDF,中国信息通信研究院云计算与大数 据研究所、CCSA TC601 大数据技术标准推进委员会出品 4 2643浏览会员免费

4 2643浏览会员免费 - NIST零信任架构SP 800-207 标准草案(中文版).pdf

NIST 零信任架构SP 800-207 标准草案 第二版 中文版 云安全联盟大中华区SDP工作组翻译稿

NIST 零信任架构SP 800-207 标准草案 第二版 中文版 云安全联盟大中华区SDP工作组翻译稿 0 2419浏览会员免费

0 2419浏览会员免费 - GB∕T 25058-2019 信息安全技术 网络安全等级保护实施指南.pdf

用于指导运营、使用单位按照国家有关管理规范和《网络安全等级保护定级指南》,确定等级保护对象及其安全保护等级,并依据流程到主管部门审核、批准,报公安机关备案审查。

用于指导运营、使用单位按照国家有关管理规范和《网络安全等级保护定级指南》,确定等级保护对象及其安全保护等级,并依据流程到主管部门审核、批准,报公安机关备案审查。 5 2123浏览会员免费

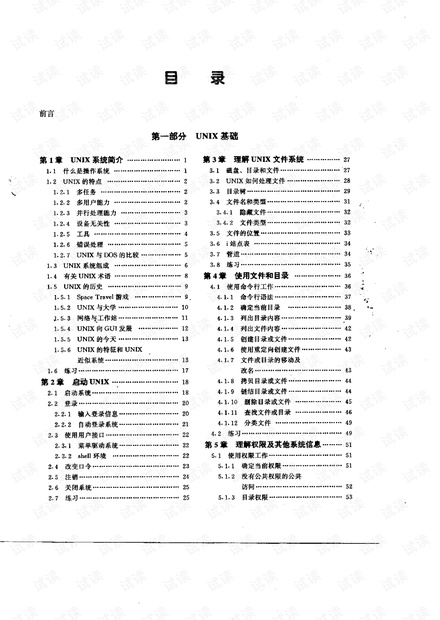

5 2123浏览会员免费 - UNIX操作系统学习教程

第1章 UNIX操作系统概述 7 1.1 UNIX操作系统简介 7 1.2 UNIX系统组成 7 1.3 UNIX启动过程 8 1.4 UNIX用户登录过程 8 1.5 与UNIX有关的几个名词 9 第2章 UNIX基本常识 11 2.1 启动终端 11 2.2 登录 11 2.3 初始化文件 11 2.4 注销(退出UNIX系统) 12 第3章 UNIX文件系统 13 3.1 文件系统分类 13 3.2 文件类型 13 3.2.1 正规文件 13 3.2.2 目录文件 14 3.2.3 字符和块设备文件 15 3.2.4 套接字文件 15 3.2.5 命名管道文件 16 3.2.6 链接文件 16 3.3 树型目录结构 16 3.4 文件和目录的命名 18 3.5 UNIX文件存取权限 18 3.6 重定向与管道 21 3.6.1 UNIX重定向 21 3.6.2 UNIX管道 22 3.7 常用配置文件 22 3.7.1 /etc/passwd文件 22 3.7.2 /etc/group文件 22 3.7.3 /etc/hosts 23 3.7.4 /etc/services 23 3.8 文件系统管理 23 3.8.1 mount 23 3.8.2 umount 24 3.8.3 加载配置文件 24 3.8.4 fsck 25 第4章 UNX系统常用命令 27 4.1 UNIX命令基础 27 4.1.1 UNIX命令的一般格式 27 4.1.2 特殊功能键和字符 28 4.1.3 查看帮助信息 30 4.1.4 在后台运行程序 31 4.1.5 在指定时间执行指定程序 31 4.2 vi编辑器的最基本用法 32 4.2.1 vi简介 32 4.2.2 vi的启动和退出 33 4.2.3 vi的两种模式 33 4.2.4 vi的基本操作 34 4.2.5 vi的高级操作 36 4.3 目录操作命令 38 4.3.1 pwd 38 4.3.2 mkdir 38 4.3.3 cd 38 4.3.4 rmdir 39 4.4 文件操作命令 39 4.4.1 ls 39 4.4.2 cat 40 4.4.3 head 41 4.4.4 tail 41 4.4.5 more 41 4.4.6 cp 43 4.4.7 mv 44 4.4.8 rm 44 4.4.9 chmod 44 4.4.10 chown 46 4.4.11 chgrp 46 4.4.12 cmp 46 4.4.13 diff 47 4.4.14 wc 47 4.4.15 split 47 4.4.16 touch 48 4.4.17 file 48 4.4.18 pack 48 4.4.19 pcat 49 4.4.20 unpack 49 4.4.21 find 49 4.4.22 grep 51 4.4.23 pg 52 4.4.24 ln 52 4.4.25 sort 53 4.4.26 compress 53 4.4.27 uncompress 54 4.4.28 gzip 54 4.4.29 gunzip 54 4.4.30 tar 54 4.4.31 cpio 55 4.4.32 tee 56 4.5 状态信息命令 57 4.5.1 w 57 4.5.2 who 57 4.5.3 whodo 57 4.5.4 logname 58 4.5.5 whoami 58 4.5.6 whereis 58 4.5.7 which 58 4.5.8 date 58 4.5.9 cal 59 4.5.10 time 59 4.5.11 id 59 4.5.12 hostid 60 4.5.13 hostname 60 4.5.14 df 60 4.5.15 du 60 4.5.16 stty 61 4.5.17 tty 61 4.5.18 history 61 4.5.19 alias 61 4.5.20 echo 62 4.5.21 uname 62 4.5.22 clear 62 4.6 网络命令 62 4.6.1 arp 62 4.6.2 finger 63 4.6.3 wall 63 4.6.4 mesg 63 4.6.5 write 63 4.6.6 ping 63 4.6.7 netstat 64 4.6.8 telnet 64 4.6.9 ftp 64 4.7 进程管理命令 65 4.7.1 kill 65 4.7.2 ps 66 4.7.3 sleep 68 4.7.4 nice 68 4.7.5 shutdown 68 4.7.6 halt 69 4.7.7 poweroff 69 4.7.8 reboot 69 4.8 用户管理命令 69 4.8.1 su 69 4.8.2 groupadd 69 4.8.3 groupdel 70 4.8.4 useradd 70 4.8.5 userdel 70 4.8.6 passwd 71 第5章 shell的基础知识 72 5.1 什么是shell 72 5.2 别名化 73 5.3 shell变量 74 5.3.1 shell变量的存储机制 74 5.3.2 变量替换 74 5.3.3 命令替换 76 5.4 用户环境 76 5.5 两个重要的环境变量 77 5.6 shell启动文件 78 5.7 监控进程 78 第6章 附录 79 6.1 ftp命令参考 79 6.2 vi命令参考 80 6.3 find命令详解 85 6.3.1 Find命令形式 85 6.3.2 Find命令参数 85 6.3.3 Find命令举例 87 6.4 grep命令详解 99

第1章 UNIX操作系统概述 7 1.1 UNIX操作系统简介 7 1.2 UNIX系统组成 7 1.3 UNIX启动过程 8 1.4 UNIX用户登录过程 8 1.5 与UNIX有关的几个名词 9 第2章 UNIX基本常识 11 2.1 启动终端 11 2.2 登录 11 2.3 初始化文件 11 2.4 注销(退出UNIX系统) 12 第3章 UNIX文件系统 13 3.1 文件系统分类 13 3.2 文件类型 13 3.2.1 正规文件 13 3.2.2 目录文件 14 3.2.3 字符和块设备文件 15 3.2.4 套接字文件 15 3.2.5 命名管道文件 16 3.2.6 链接文件 16 3.3 树型目录结构 16 3.4 文件和目录的命名 18 3.5 UNIX文件存取权限 18 3.6 重定向与管道 21 3.6.1 UNIX重定向 21 3.6.2 UNIX管道 22 3.7 常用配置文件 22 3.7.1 /etc/passwd文件 22 3.7.2 /etc/group文件 22 3.7.3 /etc/hosts 23 3.7.4 /etc/services 23 3.8 文件系统管理 23 3.8.1 mount 23 3.8.2 umount 24 3.8.3 加载配置文件 24 3.8.4 fsck 25 第4章 UNX系统常用命令 27 4.1 UNIX命令基础 27 4.1.1 UNIX命令的一般格式 27 4.1.2 特殊功能键和字符 28 4.1.3 查看帮助信息 30 4.1.4 在后台运行程序 31 4.1.5 在指定时间执行指定程序 31 4.2 vi编辑器的最基本用法 32 4.2.1 vi简介 32 4.2.2 vi的启动和退出 33 4.2.3 vi的两种模式 33 4.2.4 vi的基本操作 34 4.2.5 vi的高级操作 36 4.3 目录操作命令 38 4.3.1 pwd 38 4.3.2 mkdir 38 4.3.3 cd 38 4.3.4 rmdir 39 4.4 文件操作命令 39 4.4.1 ls 39 4.4.2 cat 40 4.4.3 head 41 4.4.4 tail 41 4.4.5 more 41 4.4.6 cp 43 4.4.7 mv 44 4.4.8 rm 44 4.4.9 chmod 44 4.4.10 chown 46 4.4.11 chgrp 46 4.4.12 cmp 46 4.4.13 diff 47 4.4.14 wc 47 4.4.15 split 47 4.4.16 touch 48 4.4.17 file 48 4.4.18 pack 48 4.4.19 pcat 49 4.4.20 unpack 49 4.4.21 find 49 4.4.22 grep 51 4.4.23 pg 52 4.4.24 ln 52 4.4.25 sort 53 4.4.26 compress 53 4.4.27 uncompress 54 4.4.28 gzip 54 4.4.29 gunzip 54 4.4.30 tar 54 4.4.31 cpio 55 4.4.32 tee 56 4.5 状态信息命令 57 4.5.1 w 57 4.5.2 who 57 4.5.3 whodo 57 4.5.4 logname 58 4.5.5 whoami 58 4.5.6 whereis 58 4.5.7 which 58 4.5.8 date 58 4.5.9 cal 59 4.5.10 time 59 4.5.11 id 59 4.5.12 hostid 60 4.5.13 hostname 60 4.5.14 df 60 4.5.15 du 60 4.5.16 stty 61 4.5.17 tty 61 4.5.18 history 61 4.5.19 alias 61 4.5.20 echo 62 4.5.21 uname 62 4.5.22 clear 62 4.6 网络命令 62 4.6.1 arp 62 4.6.2 finger 63 4.6.3 wall 63 4.6.4 mesg 63 4.6.5 write 63 4.6.6 ping 63 4.6.7 netstat 64 4.6.8 telnet 64 4.6.9 ftp 64 4.7 进程管理命令 65 4.7.1 kill 65 4.7.2 ps 66 4.7.3 sleep 68 4.7.4 nice 68 4.7.5 shutdown 68 4.7.6 halt 69 4.7.7 poweroff 69 4.7.8 reboot 69 4.8 用户管理命令 69 4.8.1 su 69 4.8.2 groupadd 69 4.8.3 groupdel 70 4.8.4 useradd 70 4.8.5 userdel 70 4.8.6 passwd 71 第5章 shell的基础知识 72 5.1 什么是shell 72 5.2 别名化 73 5.3 shell变量 74 5.3.1 shell变量的存储机制 74 5.3.2 变量替换 74 5.3.3 命令替换 76 5.4 用户环境 76 5.5 两个重要的环境变量 77 5.6 shell启动文件 78 5.7 监控进程 78 第6章 附录 79 6.1 ftp命令参考 79 6.2 vi命令参考 80 6.3 find命令详解 85 6.3.1 Find命令形式 85 6.3.2 Find命令参数 85 6.3.3 Find命令举例 87 6.4 grep命令详解 99 5 462浏览会员免费

5 462浏览会员免费 - OFFICE办公技巧随手查

OFFICE办公技巧随手查

OFFICE办公技巧随手查 5 94浏览会员免费

5 94浏览会员免费 - 天玥运维安全网关V6.0-管理员使用手册-v1.0

天玥运维安全网关V6.0-管理员使用手册-v1.0,堡垒机跳板机,分享下刚入手的堡垒机安装文档,有需求的自己拿

天玥运维安全网关V6.0-管理员使用手册-v1.0,堡垒机跳板机,分享下刚入手的堡垒机安装文档,有需求的自己拿 5 4540浏览会员免费

5 4540浏览会员免费 - 计算机网络谢希仁第七版课后答案完整版.pdf

计算机网络第七版答案 第一章概述 1-01计算机网络向用户可以提供那些服务?答:连通性和共享 1-02简述分组交换的要点。答:(1)报文分组,加首部(2)经路由器储存转发(3)在目的地合并 1-03试从多个方面比较电路交换、报文交换和分组交换的主要优缺点。 答:(1)电路交换:端对端通信质量因约定了通信资源获得可靠保障,对连续传送大量数据效率高。 (2)报文交换:无须预约传输带宽,动态逐段利用传输带宽对突发式数据通信效率高,通信迅速。 (3)分组交换:具有报文交换之高效、迅速的要点,且各分组小,路由灵活,网络生存性能好。 1-04为什么说因特网是自印刷术以来人类通信方面最大的变革? 答:融合其

计算机网络第七版答案 第一章概述 1-01计算机网络向用户可以提供那些服务?答:连通性和共享 1-02简述分组交换的要点。答:(1)报文分组,加首部(2)经路由器储存转发(3)在目的地合并 1-03试从多个方面比较电路交换、报文交换和分组交换的主要优缺点。 答:(1)电路交换:端对端通信质量因约定了通信资源获得可靠保障,对连续传送大量数据效率高。 (2)报文交换:无须预约传输带宽,动态逐段利用传输带宽对突发式数据通信效率高,通信迅速。 (3)分组交换:具有报文交换之高效、迅速的要点,且各分组小,路由灵活,网络生存性能好。 1-04为什么说因特网是自印刷术以来人类通信方面最大的变革? 答:融合其 2 1w+浏览会员免费

2 1w+浏览会员免费 - 《算术探索》高清版

当年的数学圣经 虽然其中一些方法现在看来比较古老,但其中思想仍值得借鉴

当年的数学圣经 虽然其中一些方法现在看来比较古老,但其中思想仍值得借鉴 5 1359浏览会员免费

5 1359浏览会员免费 - SM2椭圆曲线公钥密码算法

《SM2椭圆曲线公钥密码算法》分为四个部分: ──第1部分:总则 ──第2部分:数字签名算法 ──第3部分:密钥交换协议 ──第4部分:公钥加密算法

《SM2椭圆曲线公钥密码算法》分为四个部分: ──第1部分:总则 ──第2部分:数字签名算法 ──第3部分:密钥交换协议 ──第4部分:公钥加密算法 5 151浏览会员免费

5 151浏览会员免费 - GB∕T 28449-2018 信息安全技术 网络安全等级保护测评过程指南.pdf

GB∕T 28449-2018 信息安全技术 网络安全等级保护测评过程指南

GB∕T 28449-2018 信息安全技术 网络安全等级保护测评过程指南 5 1482浏览会员免费

5 1482浏览会员免费 - STM32F103RCT6数据手册1

STM32F103RCT6数据手册1

STM32F103RCT6数据手册1 5 2862浏览免费

5 2862浏览免费 - NGSOC-360态势感知与安全运营平台产品技术白皮书

高级可持续性威胁(APT攻击)频发,传统的安全防御手段不足以应对未知安全防御,加之攻击者与防御者在信息上不对称,溯源分析难以实施,为此360面向应对高级可持续性威胁(APT攻击)推出NGSOC架构下的态势感知产品,该份系公开资料,供有关人士参考。

高级可持续性威胁(APT攻击)频发,传统的安全防御手段不足以应对未知安全防御,加之攻击者与防御者在信息上不对称,溯源分析难以实施,为此360面向应对高级可持续性威胁(APT攻击)推出NGSOC架构下的态势感知产品,该份系公开资料,供有关人士参考。 4 2312浏览会员免费

4 2312浏览会员免费 - 360态势感知与安全运营平台产品技术白皮书

介绍了360的态势感知整体解决方案,结合天眼,天擎,给客户提供事前预警,事中监控,事后追溯的安全解决方案!

介绍了360的态势感知整体解决方案,结合天眼,天擎,给客户提供事前预警,事中监控,事后追溯的安全解决方案! 3 1557浏览会员免费

3 1557浏览会员免费 - 暗战亮剑 软件漏洞发掘与安全防范实战.pdf

暗战亮剑 软件漏洞发掘与安全防范实战.pdf

暗战亮剑 软件漏洞发掘与安全防范实战.pdf 5 168浏览会员免费

5 168浏览会员免费 - 操作系统进程间通信实验报告(源码)

该实验报告详细描述了进程间通信的实现原理,使用管道以及信号实现进出那个间通信,附有源代码实现。

该实验报告详细描述了进程间通信的实现原理,使用管道以及信号实现进出那个间通信,附有源代码实现。 4 2551浏览会员免费

4 2551浏览会员免费 - 内核漏洞的利用与防范

《内核漏洞的利用与防范》涵盖了开发可靠和有效的内核级别漏洞利用所需的理论技术和方法,并将其应用于主流操作系统——UNIX衍生系统、MacOSX和Windows。本书分4个部分共9个章。第一部分介绍了漏洞利用的目标、内核以及理论基础;第二部分钻研了目前主流操作系统的细节,并针对不同错误类别分别编写了漏洞利用程序。第三部分将关注点从本地场景转移到远程利用的情景;第四部分介绍了未来内核的攻防模式。本书不仅从软件安全研究人员的角度谈论如何发现软件漏洞,也从软件开发者的角度给出了防止软件出现漏洞的方法,以帮助软件编程人员开发出安全的软件系统。

《内核漏洞的利用与防范》涵盖了开发可靠和有效的内核级别漏洞利用所需的理论技术和方法,并将其应用于主流操作系统——UNIX衍生系统、MacOSX和Windows。本书分4个部分共9个章。第一部分介绍了漏洞利用的目标、内核以及理论基础;第二部分钻研了目前主流操作系统的细节,并针对不同错误类别分别编写了漏洞利用程序。第三部分将关注点从本地场景转移到远程利用的情景;第四部分介绍了未来内核的攻防模式。本书不仅从软件安全研究人员的角度谈论如何发现软件漏洞,也从软件开发者的角度给出了防止软件出现漏洞的方法,以帮助软件编程人员开发出安全的软件系统。 4 65浏览会员免费

4 65浏览会员免费 - The CERT Oracle Secure Coding Standard for Java

The CERT Oracle Secure Coding Standard for Java(1e,Addison Wesley,2011).pdf

The CERT Oracle Secure Coding Standard for Java(1e,Addison Wesley,2011).pdf 5 273浏览会员免费

5 273浏览会员免费 - IEC62368-1-2018版标准.pdf

IEC62368-1 2018标准版,适用个人学习参考

IEC62368-1 2018标准版,适用个人学习参考 0 6668浏览会员免费

0 6668浏览会员免费 - GJB151B-2013 电磁兼容.pdf

GJB151B-2013 电磁兼容.pdf

GJB151B-2013 电磁兼容.pdf 0 2137浏览会员免费

0 2137浏览会员免费 - CISSP官方教程最完备精华笔记.pdf

本笔记是对OSG第七版的精华摘取和总结提炼,精华涵盖了OSG所有值得了解和记忆的知识点,通过该精华笔记以及OSG练习题,我一次性通过了CISSP考试。 绝大部分内容来自OSG,少部分来自AIO,更少部分来自本人查看其他资料后的理解和整理。

本笔记是对OSG第七版的精华摘取和总结提炼,精华涵盖了OSG所有值得了解和记忆的知识点,通过该精华笔记以及OSG练习题,我一次性通过了CISSP考试。 绝大部分内容来自OSG,少部分来自AIO,更少部分来自本人查看其他资料后的理解和整理。 5 1744浏览会员免费

5 1744浏览会员免费 - 信息安全技术基础和安全策略

信息安全技术基础和安全策略(薛质主编)2007年出版

信息安全技术基础和安全策略(薛质主编)2007年出版 5 221浏览会员免费

5 221浏览会员免费 - Python数据结构与算法分析(第2版)1

4前言1 版存在的错误,并且为新版内容提供意见。感谢迪科拉市 Java John’s 咖啡馆的朋友 Mary 和 Bob,以及其他服务员,他们允许我俩在 Bra

4前言1 版存在的错误,并且为新版内容提供意见。感谢迪科拉市 Java John’s 咖啡馆的朋友 Mary 和 Bob,以及其他服务员,他们允许我俩在 Bra 0 927浏览免费

0 927浏览免费 - SN29500第二部分

SN29500是西门子的关于元器件失效率计算的标准,用于在功能安全FMEDA分析中使用,是FMEDA分析必备的输入之一。

SN29500是西门子的关于元器件失效率计算的标准,用于在功能安全FMEDA分析中使用,是FMEDA分析必备的输入之一。 5 2620浏览会员免费

5 2620浏览会员免费 - 基士得耶6202维修手册

基士得耶6202维修手册

基士得耶6202维修手册 5 4673浏览会员免费

5 4673浏览会员免费 - SM2密码算法使用规范(GMT0009)

SM2密码算法使用规范(GMT0009)

SM2密码算法使用规范(GMT0009) 5 300浏览会员免费

5 300浏览会员免费 - 灰帽攻击安全手册:渗透测试与漏洞分析技术 pdf

灰帽攻击安全手册:渗透测试与漏洞分析技术 linux 渗透测试 需要有一点基础

灰帽攻击安全手册:渗透测试与漏洞分析技术 linux 渗透测试 需要有一点基础 5 193浏览会员免费

5 193浏览会员免费 - 数据安全能力建设实施指南 V1.0.pdf

数据安全能力建设实施指南 V1.0,

数据安全能力建设实施指南 V1.0, 5 960浏览会员免费

5 960浏览会员免费 - Cisco无线控制器 配置实例

Cisco无线控制器Controller 配置实例

Cisco无线控制器Controller 配置实例 5 2904浏览会员免费

5 2904浏览会员免费 - GB_T 32919-2016 信息安全技术 工业控制系统安全控制应用指南.pdf

本标准由中国信息安全标准化技术委员会(SAC/TC260)提出并归口。工业控制系统安全控制应用指南是针对各行业使用的工业控制系统给出的安全控制应用基本方法,是指导选择、裁剪、补偿和补充工业控制系统安全控制,形成适合组织需要的安全控制基线,以满足组织对工业控制系统安全需求,实现对工业控制系统进行适度、有效的风险控制管理;本标准用于工业控制系统拥有者、使用者、设计实现者以及信息安全管理部门,为工业控制系统信息安全设计、实现、整改工业提供指导,也为工业控制系统信息安全运行、风险评估和安全检查提供参考。

本标准由中国信息安全标准化技术委员会(SAC/TC260)提出并归口。工业控制系统安全控制应用指南是针对各行业使用的工业控制系统给出的安全控制应用基本方法,是指导选择、裁剪、补偿和补充工业控制系统安全控制,形成适合组织需要的安全控制基线,以满足组织对工业控制系统安全需求,实现对工业控制系统进行适度、有效的风险控制管理;本标准用于工业控制系统拥有者、使用者、设计实现者以及信息安全管理部门,为工业控制系统信息安全设计、实现、整改工业提供指导,也为工业控制系统信息安全运行、风险评估和安全检查提供参考。 5 1172浏览会员免费

5 1172浏览会员免费 - GM_T0028-2014密码模块安全技术要求

GM_T0028-2014密码模块安全技术要求,国密认证时除通用类之外,一般都会被归并到这个检测类型中。 在信息技术中,密码技术的使用需求越来越多,比如数据需要密码机制进行保护,已防止泄露和篡改,本标准包括了4个安全等级,依次增强,以满足不同应用环境的安全需求。 安全要求包括了设计、实现、运行、和处置安全区域,设计到密码模块的规格、接口、角色、服务等安全因素。

GM_T0028-2014密码模块安全技术要求,国密认证时除通用类之外,一般都会被归并到这个检测类型中。 在信息技术中,密码技术的使用需求越来越多,比如数据需要密码机制进行保护,已防止泄露和篡改,本标准包括了4个安全等级,依次增强,以满足不同应用环境的安全需求。 安全要求包括了设计、实现、运行、和处置安全区域,设计到密码模块的规格、接口、角色、服务等安全因素。 5 870浏览会员免费

5 870浏览会员免费 - 隐私计算白皮书(2021年).pdf

隐私计算概述 隐私计算技术发展态势 隐私计算主要应用场景 隐私计算产业发展态势 隐私计算合规探讨 隐私计算的挑战和难题 隐私计算发展展望 国内隐私计算平台

隐私计算概述 隐私计算技术发展态势 隐私计算主要应用场景 隐私计算产业发展态势 隐私计算合规探讨 隐私计算的挑战和难题 隐私计算发展展望 国内隐私计算平台 5 4733浏览¥ 5.90

5 4733浏览¥ 5.90 - AES-GCM架构

AES-GCM是当前最新的AES算法的一种加密和认证的模式,利用AES进行数据加密和解密,利用GHASH进行身份验证,更加安全可靠。

AES-GCM是当前最新的AES算法的一种加密和认证的模式,利用AES进行数据加密和解密,利用GHASH进行身份验证,更加安全可靠。 5 1619浏览会员免费

5 1619浏览会员免费 - 网络安全事件应急演练指南最新版

网络安全事件应急演练指南最新版

网络安全事件应急演练指南最新版 5 2349浏览会员免费

5 2349浏览会员免费 - 漏洞管理.pdf

漏洞管理,关注计算机安全的人可以看一下吧。

漏洞管理,关注计算机安全的人可以看一下吧。 5 160浏览会员免费

5 160浏览会员免费 - (高清版)ISOIEC27005:2018信息技术-安全技术-信息安全风险管理(中文).pdf

本文件为信息安全风险管理提供了指导方针,支持ISO/IEC 27001中规定的一般概念,旨在帮助基于风险管理方法的信息安全满意实现。本文件适用于所有类型的试图管理可能危及组织信息安全风险的组织(例如,商业企业、 政府机构、非营利组织)。

本文件为信息安全风险管理提供了指导方针,支持ISO/IEC 27001中规定的一般概念,旨在帮助基于风险管理方法的信息安全满意实现。本文件适用于所有类型的试图管理可能危及组织信息安全风险的组织(例如,商业企业、 政府机构、非营利组织)。 3 2049浏览会员免费

3 2049浏览会员免费 - LoadRunner性能测试完全讲义

此书描述了LoadRunner的入门、提高以及两个测试实例。对压力测试、负载测试,有很大的帮组。本人已经加上了目录,此为全目录版。

此书描述了LoadRunner的入门、提高以及两个测试实例。对压力测试、负载测试,有很大的帮组。本人已经加上了目录,此为全目录版。 5 67浏览会员免费

5 67浏览会员免费 - 信息安全风险评估报告(模板).pdf

目 录 报告声明 ...................................................................................... 错误!未定义书签。 委托方信息 .................................................................................. 错误!未定义书签。 受托方信息 .................................................................................. 错误!未定义书签。 风险评估报告单 .......................................................................... 错误!未定义书签。 1. 风险评估项目概述 ................................................................ 错误!未定义书签。 1.1. 建设项目基本信息 .......................................................... 错误!未定义书签。 1.2. 风险评估实施单位基本情况 .......................................... 错误!未定义书签。 1.3. 风险评估活动概述 .......................................................... 错误!未定义书签。 1.3.1. 风险评估工作组织过程 ............................................ 错误!未定义书签。 1.3.2. 风险评估技术路线 .................................................... 错误!未定义书签。 1.3.3. 依据的技术标准及相关法规文件 ............................ 错误!未定义书签。 2. 评估对象构成 ........................................................................ 错误!未定义书签。 2.1. 评估对象描述 .................................................................. 错误!未定义书签。 2.2. 网络拓扑结构 .................................................................. 错误!未定义书签。 2.3. 网络边界描述 .................................................................. 错误!未定义书签。 2.4. 业务应用描述 .................................................................. 错误!未定义书签。 2.5. 子系统构成及定级 .......................................................... 错误!未定义书签。 3. 资产调查 ................................................................................ 错误!未定义书签。 3.1. 资产赋值 .......................................................................... 错误!未定义书签。 3.2. 关键资产说明 .................................................................. 错误!未定义书签。 4. 威胁识别与分析 ...................................................................................................... 3 4.1. 关键资产安全需求 ............................................................................................ 3 4.2. 关键资产威胁概要 ............................................................................................ 7 4.3. 威胁描述汇总 .................................................................................................. 20 4.4. 威胁赋值 .......................................................................................................... 22 第 2 页共 94 页 5. 脆弱性识别与分析 ................................................................................................ 25 5.1. 常规脆弱性描述 .............................................................................................. 25 5.1.1. 管理脆弱性 ................................................................................................ 25 5.1.2. 网络脆弱性 ................................................................................................ 25 5.1.3. 系统脆弱性 ................................................................................................ 25 5.1.4. 应用脆弱性 ................................................................................................ 25 5.1.5. 数据处理和存储脆弱性 ............................................................................ 25 5.1.6. 灾备与应急响应脆弱性 ............................................................................ 25 5.1.7. 物理脆弱性 ................................................................................................ 25 5.2. 脆弱性专项检查 .............................................................................................. 25 5.2.1. 木马病毒专项检查 .................................................................................... 25 5.2.2. 服务器漏洞扫描专项检测 ........................................................................ 26 5.2.3. 安全设备漏洞扫描专项检测 .................................................................... 37 5.3. 脆弱性综合列表 .............................................................................................. 40 6. 风险分析 ................................................................................................................ 47 6.1. 关键资产的风险计算结果 .............................................................................. 47 6.2. 关键资产的风险等级 ...................................................................................... 51 6.2.1. 风险等级列表 ............................................................................................ 51 6.2.2. 风险等级统计 ............................................................................................ 52 6.2.3. 基于脆弱性的风险排名 ............................................................................ 52 6.2.4. 风险结果分析 ............................................................................................ 54 7. 综合分析与评价 .................................................................................................... 55 7.1. 综合风险评价 .................................................................................................. 55 7.2. 风险控制角度需要解决的问题 ...................................................................... 56 8. 整改意见 ..............................................

目 录 报告声明 ...................................................................................... 错误!未定义书签。 委托方信息 .................................................................................. 错误!未定义书签。 受托方信息 .................................................................................. 错误!未定义书签。 风险评估报告单 .......................................................................... 错误!未定义书签。 1. 风险评估项目概述 ................................................................ 错误!未定义书签。 1.1. 建设项目基本信息 .......................................................... 错误!未定义书签。 1.2. 风险评估实施单位基本情况 .......................................... 错误!未定义书签。 1.3. 风险评估活动概述 .......................................................... 错误!未定义书签。 1.3.1. 风险评估工作组织过程 ............................................ 错误!未定义书签。 1.3.2. 风险评估技术路线 .................................................... 错误!未定义书签。 1.3.3. 依据的技术标准及相关法规文件 ............................ 错误!未定义书签。 2. 评估对象构成 ........................................................................ 错误!未定义书签。 2.1. 评估对象描述 .................................................................. 错误!未定义书签。 2.2. 网络拓扑结构 .................................................................. 错误!未定义书签。 2.3. 网络边界描述 .................................................................. 错误!未定义书签。 2.4. 业务应用描述 .................................................................. 错误!未定义书签。 2.5. 子系统构成及定级 .......................................................... 错误!未定义书签。 3. 资产调查 ................................................................................ 错误!未定义书签。 3.1. 资产赋值 .......................................................................... 错误!未定义书签。 3.2. 关键资产说明 .................................................................. 错误!未定义书签。 4. 威胁识别与分析 ...................................................................................................... 3 4.1. 关键资产安全需求 ............................................................................................ 3 4.2. 关键资产威胁概要 ............................................................................................ 7 4.3. 威胁描述汇总 .................................................................................................. 20 4.4. 威胁赋值 .......................................................................................................... 22 第 2 页共 94 页 5. 脆弱性识别与分析 ................................................................................................ 25 5.1. 常规脆弱性描述 .............................................................................................. 25 5.1.1. 管理脆弱性 ................................................................................................ 25 5.1.2. 网络脆弱性 ................................................................................................ 25 5.1.3. 系统脆弱性 ................................................................................................ 25 5.1.4. 应用脆弱性 ................................................................................................ 25 5.1.5. 数据处理和存储脆弱性 ............................................................................ 25 5.1.6. 灾备与应急响应脆弱性 ............................................................................ 25 5.1.7. 物理脆弱性 ................................................................................................ 25 5.2. 脆弱性专项检查 .............................................................................................. 25 5.2.1. 木马病毒专项检查 .................................................................................... 25 5.2.2. 服务器漏洞扫描专项检测 ........................................................................ 26 5.2.3. 安全设备漏洞扫描专项检测 .................................................................... 37 5.3. 脆弱性综合列表 .............................................................................................. 40 6. 风险分析 ................................................................................................................ 47 6.1. 关键资产的风险计算结果 .............................................................................. 47 6.2. 关键资产的风险等级 ...................................................................................... 51 6.2.1. 风险等级列表 ............................................................................................ 51 6.2.2. 风险等级统计 ............................................................................................ 52 6.2.3. 基于脆弱性的风险排名 ............................................................................ 52 6.2.4. 风险结果分析 ............................................................................................ 54 7. 综合分析与评价 .................................................................................................... 55 7.1. 综合风险评价 .................................................................................................. 55 7.2. 风险控制角度需要解决的问题 ...................................................................... 56 8. 整改意见 .............................................. 5 2932浏览会员免费

5 2932浏览会员免费 - 进程间通信机制

进程间通信机制——China.pub.com

进程间通信机制——China.pub.com 5 127浏览会员免费

5 127浏览会员免费 - 基于机器学习的SNS隐私保护策略推荐向导的设计与实现

设计一个SNS隐私保护策略推荐向导,利用机器学习方法自动计算出SNS用户的隐私保护偏好,只需要用户进行比现行SNS隐私保护机制下少得多的输入,就可以构建描述用户特定隐私偏好的机器学习模型,然后使用这个模型来自动设置用户SNS隐私保护策略。 具体的实现方法是,以用户SNS资料数据项为行,以朋友为列构建访问控制矩阵,填入allow/deny标签。对于每一个朋友抽取出若干属性特征,例如所属的“圈子”,性别,生日,城市等信息,可实现对朋友的向量化表示。基于已有的部分朋友和用户打上的访问许可的标签生成训练样本,其他朋友以及用户新添加的朋友作为测试样本。对于每一项用户资料,例如用户生日信息,系统让用户对少量朋友按照自己的意愿打上allow/deny标签,然后系统基于这些输入形成的训练样本,利用机器学习算法构建分类器,就可以使用该分类器来自动对剩余朋友及用户新添加的朋友设置对该资料的allow/deny访问权限。 现有研究表明[CCS10’ WWW10’],真实的SNS用户会更多基于不同的“圈子”来考虑他们的隐私偏好,而“圈子”信息很容易利用现有技术从社交网络图谱中抽取出来。使用朋友所属的“圈子”信息,可以自动计算出很高准确度的用户隐私保护推荐策略,而需要的用户输入比照当前的SNS隐私保护机制少很多。

设计一个SNS隐私保护策略推荐向导,利用机器学习方法自动计算出SNS用户的隐私保护偏好,只需要用户进行比现行SNS隐私保护机制下少得多的输入,就可以构建描述用户特定隐私偏好的机器学习模型,然后使用这个模型来自动设置用户SNS隐私保护策略。 具体的实现方法是,以用户SNS资料数据项为行,以朋友为列构建访问控制矩阵,填入allow/deny标签。对于每一个朋友抽取出若干属性特征,例如所属的“圈子”,性别,生日,城市等信息,可实现对朋友的向量化表示。基于已有的部分朋友和用户打上的访问许可的标签生成训练样本,其他朋友以及用户新添加的朋友作为测试样本。对于每一项用户资料,例如用户生日信息,系统让用户对少量朋友按照自己的意愿打上allow/deny标签,然后系统基于这些输入形成的训练样本,利用机器学习算法构建分类器,就可以使用该分类器来自动对剩余朋友及用户新添加的朋友设置对该资料的allow/deny访问权限。 现有研究表明[CCS10’ WWW10’],真实的SNS用户会更多基于不同的“圈子”来考虑他们的隐私偏好,而“圈子”信息很容易利用现有技术从社交网络图谱中抽取出来。使用朋友所属的“圈子”信息,可以自动计算出很高准确度的用户隐私保护推荐策略,而需要的用户输入比照当前的SNS隐私保护机制少很多。 5 239浏览会员免费

5 239浏览会员免费 - ISO_IEC_27003_2017_cn中文版

ISO_IEC_27003_2017_cn中文版,当前为最新版,并且为中文版

ISO_IEC_27003_2017_cn中文版,当前为最新版,并且为中文版 5 1032浏览会员免费

5 1032浏览会员免费 - hackrfone软件无线电手册

hackrf软件无线电手册,比较实用。从环境搭建到固件烧录都有介绍。

hackrf软件无线电手册,比较实用。从环境搭建到固件烧录都有介绍。 0 3316浏览会员免费

0 3316浏览会员免费 - stm32f103vet6-数据手册-参数.pdf

stm32f103vet6-数据手册-参数,有需要可以下载。STM32F103xC, STM32F103xD, STM32F103xE High-density performance line ARM®-based 32-bit MCU with 256 to 512KB Flash, USB, CAN, 11 timers, 3 ADCs, 13 communication interfaces

stm32f103vet6-数据手册-参数,有需要可以下载。STM32F103xC, STM32F103xD, STM32F103xE High-density performance line ARM®-based 32-bit MCU with 256 to 512KB Flash, USB, CAN, 11 timers, 3 ADCs, 13 communication interfaces 5 4807浏览会员免费

5 4807浏览会员免费 - sim卡ki扫描破解全攻略.pdf

sim卡ki扫描破解全攻略.pdf

sim卡ki扫描破解全攻略.pdf 4 293浏览会员免费

4 293浏览会员免费 - ISO/SAE_21434-2021_Road vehicles-Cybersecurity engineering

私信博主,免费获得该标注!!! 本文件规定了网络安全风险管理的工程要求,涉及道路车辆电气和电子 (E/E) 系统(包括其组件和接口)的概念、产品开发、生产、操作、维护和退役。 定义了一个框架,其中包括对网络安全流程的要求以及用于沟通和管理网络安全风险的通用语言。 本文件适用于本文件发布后开始开发或修改的量产道路车辆电子电气系统,包括其组件和接口。 本文档未规定与网络安全相关的特定技术或解决方案。

私信博主,免费获得该标注!!! 本文件规定了网络安全风险管理的工程要求,涉及道路车辆电气和电子 (E/E) 系统(包括其组件和接口)的概念、产品开发、生产、操作、维护和退役。 定义了一个框架,其中包括对网络安全流程的要求以及用于沟通和管理网络安全风险的通用语言。 本文件适用于本文件发布后开始开发或修改的量产道路车辆电子电气系统,包括其组件和接口。 本文档未规定与网络安全相关的特定技术或解决方案。 5 1669浏览会员免费

5 1669浏览会员免费 - SpringBoot 整合 TrueLicense 实现 License 的授权与服务器许可1

前言License,即版权许可证,一般用于收费软件给付费用户提供的访问许可证明。根据应用部署位置的不同,一般可以分为以下两种情况讨论:应用部署在开发者自己的云服

前言License,即版权许可证,一般用于收费软件给付费用户提供的访问许可证明。根据应用部署位置的不同,一般可以分为以下两种情况讨论:应用部署在开发者自己的云服 0 3651浏览免费

0 3651浏览免费 - 汽车网络安全 EVITA 项目概览

汽车网络安全 EVITA, automotive, cyber security, 项目简介与成果演示

汽车网络安全 EVITA, automotive, cyber security, 项目简介与成果演示 0 2004浏览会员免费

0 2004浏览会员免费 - 君正t31智能视频应用处理器datasheet

君正t31智能视频应用处理器硬件datasheet文档,更新至2020.7.30 君正t31智能视频应用处理器硬件datasheet文档,更新至2020.7.30 君正t31智能视频应用处理器硬件datasheet文档,更新至2020.7.30

君正t31智能视频应用处理器硬件datasheet文档,更新至2020.7.30 君正t31智能视频应用处理器硬件datasheet文档,更新至2020.7.30 君正t31智能视频应用处理器硬件datasheet文档,更新至2020.7.30 0 2479浏览会员免费

0 2479浏览会员免费 - 密码学试题B及答案

密码学的试题,包括选择题,填空题,综合题,是pdf格式的,但可以复制文字。

密码学的试题,包括选择题,填空题,综合题,是pdf格式的,但可以复制文字。 5 1554浏览会员免费

5 1554浏览会员免费 - PYNQ-Z2入门指导手册_v2.01

2. Jupyter Notebook 简介 3. 软硬件准备 1. 将板载以太网接口连接到路由器/交换机上 3. 更改主机名称(根据自身需求) 4. 配置代理

2. Jupyter Notebook 简介 3. 软硬件准备 1. 将板载以太网接口连接到路由器/交换机上 3. 更改主机名称(根据自身需求) 4. 配置代理 0 1471浏览免费

0 1471浏览免费 - 操作系统习题与解(中文版)

本电子书综合了操作系统原理和题解,讲述了进程管理,进程间通信和同步,存储管理,文件系统,设备管理与安全等方面,书中例子引用了各个操作系统,如DOS,Windows,最多的是Unix,且内容都适用于普遍的设计原理,本书一大特点是有针对性的习题与解答,有基本题和深入题之分,内容全面。本书由著名的McGraw Hill出版,销售量超过3000万册。本书是操作系统迷的必读之书。

本电子书综合了操作系统原理和题解,讲述了进程管理,进程间通信和同步,存储管理,文件系统,设备管理与安全等方面,书中例子引用了各个操作系统,如DOS,Windows,最多的是Unix,且内容都适用于普遍的设计原理,本书一大特点是有针对性的习题与解答,有基本题和深入题之分,内容全面。本书由著名的McGraw Hill出版,销售量超过3000万册。本书是操作系统迷的必读之书。 4 114浏览会员免费

4 114浏览会员免费 - TS 33.401中文版.

TS 33.401中文版.,很好,通标网的,很值得看啊,学习lte安全技术的可以参考一下

TS 33.401中文版.,很好,通标网的,很值得看啊,学习lte安全技术的可以参考一下 5 586浏览会员免费

5 586浏览会员免费 - WPA2密码破解教程

WPA2密码破解教程,使用CDLINUX

WPA2密码破解教程,使用CDLINUX 1 100浏览会员免费

1 100浏览会员免费 - ISO26262标准(中文版本)

随着各行业引进一系列产品设计和测试的标准化流程,安全保障也日益规范化。ISO 26262满足了人们对于汽车行业国际标准的需求,重点关注安全关键部件。ISO 26262基于IEC 61508-电气和电子(E/E)系统的通用功能安全标准。本白皮书介绍ISO 26262的关键组成以及软硬件认证。此外,本白皮书还包含ISO 26262的测试过程,以及ISO 26262合规的认证工具。

随着各行业引进一系列产品设计和测试的标准化流程,安全保障也日益规范化。ISO 26262满足了人们对于汽车行业国际标准的需求,重点关注安全关键部件。ISO 26262基于IEC 61508-电气和电子(E/E)系统的通用功能安全标准。本白皮书介绍ISO 26262的关键组成以及软硬件认证。此外,本白皮书还包含ISO 26262的测试过程,以及ISO 26262合规的认证工具。 5 3748浏览会员免费

5 3748浏览会员免费