- CISP-PTE渗透测试工程师知识体系大纲 (很全)

可以说是非常全面了,把大纲内的知识点全部了解并可以实操,考试必过,工资必涨。

可以说是非常全面了,把大纲内的知识点全部了解并可以实操,考试必过,工资必涨。 1 1642浏览会员免费

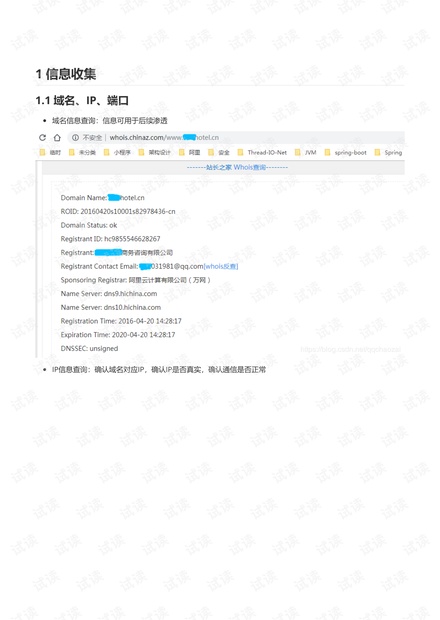

1 1642浏览会员免费 - Web渗透测试(整个全流程).pdf

web渗透测试的整个流程详解,并带有各个工具推荐 真的非常的详细,可以带初学者快速入门,已经从事web渗透测试的也可以参考 内容:信息收集,漏洞扫描,渗透测试等里面详细的步骤 可以按照步骤一步步的操作,非常具有实操价价值

web渗透测试的整个流程详解,并带有各个工具推荐 真的非常的详细,可以带初学者快速入门,已经从事web渗透测试的也可以参考 内容:信息收集,漏洞扫描,渗透测试等里面详细的步骤 可以按照步骤一步步的操作,非常具有实操价价值 1 7065浏览会员免费

1 7065浏览会员免费 - iso 27034 应用安全指南

ISO27034是国际标准化组织通过的第一个关注建立安全软件程序流程和框架的标准。ISO27034(也是IEC27034)由六部分内容组成。 ISO/IEC 27034-1 - Information technology — Security techniques — Application security overview and concepts ISO/IEC 27034-2 - Organization Normative Framework ISO/IEC 27034-3 - Application Security Management Process ISO/IEC 27034-4 - Application security validation ISO/IEC 27034-5 - Protocols and application security control data structure ISO/IEC 27034-6 - Security guidance for specific applications

ISO27034是国际标准化组织通过的第一个关注建立安全软件程序流程和框架的标准。ISO27034(也是IEC27034)由六部分内容组成。 ISO/IEC 27034-1 - Information technology — Security techniques — Application security overview and concepts ISO/IEC 27034-2 - Organization Normative Framework ISO/IEC 27034-3 - Application Security Management Process ISO/IEC 27034-4 - Application security validation ISO/IEC 27034-5 - Protocols and application security control data structure ISO/IEC 27034-6 - Security guidance for specific applications 5 1407浏览会员免费

5 1407浏览会员免费 - 1400道CISSP考试模拟题(有答案_有解释)

1400道CISSP考试模拟题(有答案_有解释)

1400道CISSP考试模拟题(有答案_有解释) 5 919浏览会员免费

5 919浏览会员免费 - 360CTF理论大赛试题1

1.(单选题) 2.(单选题) 3.(多选题) 4.(单选题) 5.(单选题) 6.(多选题) 7.(单选题) 8.(多选题) 9.(单选题)

1.(单选题) 2.(单选题) 3.(多选题) 4.(单选题) 5.(单选题) 6.(多选题) 7.(单选题) 8.(多选题) 9.(单选题) 2 2398浏览免费

2 2398浏览免费 - Linux下init进程源码分析

分析了Linux init进程的实现

分析了Linux init进程的实现 5 990浏览会员免费

5 990浏览会员免费 - ctf入门手册.pdf

CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。CTF起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式。发展至今,已经成为全球范围网络安全圈流行的竞赛形式,2013年全球举办了超过五十场国际性CTF赛事。而DEFCON作为CTF赛制的发源地,DEFCON CTF也成为了目前全球最高技术水平和影响力的CTF竞赛,类似于CTF赛场中的“世界杯” 。

CTF(Capture The Flag)中文一般译作夺旗赛,在网络安全领域中指的是网络安全技术人员之间进行技术竞技的一种比赛形式。CTF起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式。发展至今,已经成为全球范围网络安全圈流行的竞赛形式,2013年全球举办了超过五十场国际性CTF赛事。而DEFCON作为CTF赛制的发源地,DEFCON CTF也成为了目前全球最高技术水平和影响力的CTF竞赛,类似于CTF赛场中的“世界杯” 。 5 4140浏览会员免费

5 4140浏览会员免费 - ISO27001-2013中文版.pdf

ISO27001:2013中文版,有需要的自取哈。内容挺全的。指导类文档

ISO27001:2013中文版,有需要的自取哈。内容挺全的。指导类文档 5 2732浏览会员免费

5 2732浏览会员免费 - 刘志乐:“泄密门”带给我们的警示

目前75%的安全隐患来自于Web应用系统所存在的安全漏洞,三分之二的WEB站点都相当脆弱,易受到攻击。Web应用安全严峻的现状。 常见Web应用安全漏洞说明主要从两方面来阐述:一方面从权威的OWASP统计显示2010年名列前十的安全漏洞;另一方面,通过从漏洞产生原因、危害以及加固建议三个方面来描述目前常见的高危WEB应用安全漏洞。 从整体的安全产品防护、安全服务两个方面来阐述如何对WEB应用系统进行安全防护。安全产品防护主要是描述WEB应用安全产品的部署防护,安全服务主要是描述Web应用系统的安全服务体系概述、安全服务内容以及安全服务主要实施技术和工具。

目前75%的安全隐患来自于Web应用系统所存在的安全漏洞,三分之二的WEB站点都相当脆弱,易受到攻击。Web应用安全严峻的现状。 常见Web应用安全漏洞说明主要从两方面来阐述:一方面从权威的OWASP统计显示2010年名列前十的安全漏洞;另一方面,通过从漏洞产生原因、危害以及加固建议三个方面来描述目前常见的高危WEB应用安全漏洞。 从整体的安全产品防护、安全服务两个方面来阐述如何对WEB应用系统进行安全防护。安全产品防护主要是描述WEB应用安全产品的部署防护,安全服务主要是描述Web应用系统的安全服务体系概述、安全服务内容以及安全服务主要实施技术和工具。 4 245浏览会员免费

4 245浏览会员免费 - matlab遥感图像处理

包括 遥感图像读取NDVI 主成份 kt变换 IHS变换 聚类分离 傅立叶变换

包括 遥感图像读取NDVI 主成份 kt变换 IHS变换 聚类分离 傅立叶变换 5 1347浏览会员免费

5 1347浏览会员免费 - 【转】CTF-All-In-One(CTF从入门到放弃)pdf

CTF-All-In-One(CTF 从入门到放弃) ——“与其相信谣言,不如一直学习。”

CTF-All-In-One(CTF 从入门到放弃) ——“与其相信谣言,不如一直学习。” 5 2392浏览会员免费

5 2392浏览会员免费 - 《屏蔽与接地》高攸纲 编著.pdf

《屏蔽与接地》高攸纲 编著.pdf,对电磁防护感兴趣的话,可以看一看

《屏蔽与接地》高攸纲 编著.pdf,对电磁防护感兴趣的话,可以看一看 5 735浏览会员免费

5 735浏览会员免费 - OWASP安全测试指南第四版(中文版).pdf

OWASP 测试指南 4.0 中文版(最新版)。

OWASP 测试指南 4.0 中文版(最新版)。 4 2382浏览会员免费

4 2382浏览会员免费 - 简单网络管理协议SNMP.pdf

随着计算机和通信技术的飞速发展,网络管理技术已成为重要的前言技术。目前还没 有对网络管理的精确定义。例如,对公用交换网,网络管理通常指实时网络监控,以便在不 利的条件下(如过载、故障)使网络的性能仍能达到最佳。又如,狭义的网络管理仅仅指网 络的通信量管理,而广义的网络管理指网络的系统管理。网络管理功能可概括为OAM﹠P, 即网络的运行(Operation)、处理(Administration)、维护(Maintenance)、服务提供 (Provisioning)等所需要的各种活动。有时也考虑前三种,即把网络管理功能归结为OAM。

随着计算机和通信技术的飞速发展,网络管理技术已成为重要的前言技术。目前还没 有对网络管理的精确定义。例如,对公用交换网,网络管理通常指实时网络监控,以便在不 利的条件下(如过载、故障)使网络的性能仍能达到最佳。又如,狭义的网络管理仅仅指网 络的通信量管理,而广义的网络管理指网络的系统管理。网络管理功能可概括为OAM﹠P, 即网络的运行(Operation)、处理(Administration)、维护(Maintenance)、服务提供 (Provisioning)等所需要的各种活动。有时也考虑前三种,即把网络管理功能归结为OAM。 4 451浏览免费

4 451浏览免费 - IBM Thinkpad r51 拆机手册

找了很久的ibm 的r系列的拆机手册,全英文版的。

找了很久的ibm 的r系列的拆机手册,全英文版的。 5 926浏览会员免费

5 926浏览会员免费 - wpa /wpa2-psk高速暴力破解器的设计和实现

wpa wpa2-psk高速暴力破解器的设计和实现wpa wpa2-psk高速暴力破解器的设计和实现wpa wpa2-psk高速暴力破解器的设计和实现

wpa wpa2-psk高速暴力破解器的设计和实现wpa wpa2-psk高速暴力破解器的设计和实现wpa wpa2-psk高速暴力破解器的设计和实现 3 235浏览会员免费

3 235浏览会员免费 - PMBOK2008英文版(pdf破解版)

项目管理的必备书籍,考pmp还是要看英文版, 已破解,可以用金山词霸取词。

项目管理的必备书籍,考pmp还是要看英文版, 已破解,可以用金山词霸取词。 3 77浏览会员免费

3 77浏览会员免费 - 华为政务云数据中心解决方案

华为政务云数据中心解决方案

华为政务云数据中心解决方案 5 551浏览会员免费

5 551浏览会员免费 - 硬件及系统的功能安全完整性设计(SIL)-计算方法

详细介绍了功能安全IEC61508的计算方法,有助于全面了解功能安全的概念及完整性等级的计算方法。

详细介绍了功能安全IEC61508的计算方法,有助于全面了解功能安全的概念及完整性等级的计算方法。 5 1808浏览会员免费

5 1808浏览会员免费 - STM32 实现SSL通讯

STM32单片机实现SSL加密通讯的资料。有源码下载地址。

STM32单片机实现SSL加密通讯的资料。有源码下载地址。 3 2091浏览会员免费

3 2091浏览会员免费 - sm4算法(原sms4算法)

国家密码管理局制定的对称式密码算法,一般网络安全设备中要求使用,本文档是算法描述,不带源码

国家密码管理局制定的对称式密码算法,一般网络安全设备中要求使用,本文档是算法描述,不带源码 5 245浏览会员免费

5 245浏览会员免费 - 百度贴吧安卓客户端网络通信行为分析报告

以百度贴吧安卓客户端通为研究对象,对该应用的应用层通信行为做了详尽的分析。 重点说明了登录、发帖、回复、修改个人资料、定位、注销等重要行为发生时,贴吧客户端收发数据包的情况,以及数据包的应用层报文结构;解读了用户敏感信息在这些通信过程中的传输情况;分析了通信过程中所用到的一些特殊编码。

以百度贴吧安卓客户端通为研究对象,对该应用的应用层通信行为做了详尽的分析。 重点说明了登录、发帖、回复、修改个人资料、定位、注销等重要行为发生时,贴吧客户端收发数据包的情况,以及数据包的应用层报文结构;解读了用户敏感信息在这些通信过程中的传输情况;分析了通信过程中所用到的一些特殊编码。 5 410浏览会员免费

5 410浏览会员免费 - 计算机网络安全教程(第2版)

计算机网络安全教程(第2版)石志国 pdf 资源下载

计算机网络安全教程(第2版)石志国 pdf 资源下载 4 538浏览会员免费

4 538浏览会员免费 - 信息安全等级测评师培训教程 -- 初级

培训教程\信息安全\等级测评\测评师\初级

培训教程\信息安全\等级测评\测评师\初级 5 570浏览会员免费

5 570浏览会员免费 - 完美解决Beini扫描无客户端和WPA.DATA问题

关于无线网络的破解 完美解决Beini扫描无客户端和WPA.DATA问题 这是一个不错的解决方法 希望对朋友们有用

关于无线网络的破解 完美解决Beini扫描无客户端和WPA.DATA问题 这是一个不错的解决方法 希望对朋友们有用 4 141浏览会员免费

4 141浏览会员免费 - SM2椭圆曲线公钥密码算法(完整)

国密局发布的SM2椭圆曲线公钥密码算法文档,pdf,完整版的。1、总则;2、数字签名算法;3、密码交换协议;4、公钥加密算法

国密局发布的SM2椭圆曲线公钥密码算法文档,pdf,完整版的。1、总则;2、数字签名算法;3、密码交换协议;4、公钥加密算法 4 2510浏览会员免费

4 2510浏览会员免费 - 模拟器躲避的检测与应对(Android模拟器)

Android模拟器躲避的检测与应对,介绍模拟器检测的主要方法

Android模拟器躲避的检测与应对,介绍模拟器检测的主要方法 4 2w+浏览会员免费

4 2w+浏览会员免费 - Introduction_to_Quantum_Mechanics_David_J._Griffiths

量子力学入门导论,第二版,浅显易懂,非常适合初学者

量子力学入门导论,第二版,浅显易懂,非常适合初学者 0 1128浏览会员免费

0 1128浏览会员免费 - 标准ISO7810.pdf

标准ISO7810.pdf 标准,国标准,清晰版本

标准ISO7810.pdf 标准,国标准,清晰版本 5 1288浏览会员免费

5 1288浏览会员免费 - 红蓝对抗——蓝队手册.pdf

web安全的关注点会不同于渗透测试的团队,例如红蓝团队就会关注一些敏感文件泄漏、管理后台暴露、waf有效性、waf防御效果、违规使用的框架等。再例如办公网安全红蓝团队还会关注安全助手的一些问题,也就是说红蓝团队关注的不仅是应用服务的漏洞,各个安全组件的效果、漏洞都会关注到。 上面都是按照一个个大项来进行,其实还有的红蓝团队是按项目来分,比如说xx支付业务红蓝对抗,给你域名或者ip,让你自由发挥,不限方法拿到目标flag(例如xx支付的数据或者机器权限等),这个过程不要求测的全,以结果为导向。然后红队(防御方)尽可能复盘补漏,把不完善的地方都补齐。后面可以继续进行对抗演练,继续找出薄弱点,这边很考验红队的技术和业务的了解程度,能从蓝队的攻击链路中,找出尽可能多的脆弱点,做出防御策略。所以,我觉得红蓝对抗还是得根据公司的规模、安全人员的比例、技术人员的素养做制定,都按同一套标准是不会适用所有公司的。 懂的人自然懂。:)

web安全的关注点会不同于渗透测试的团队,例如红蓝团队就会关注一些敏感文件泄漏、管理后台暴露、waf有效性、waf防御效果、违规使用的框架等。再例如办公网安全红蓝团队还会关注安全助手的一些问题,也就是说红蓝团队关注的不仅是应用服务的漏洞,各个安全组件的效果、漏洞都会关注到。 上面都是按照一个个大项来进行,其实还有的红蓝团队是按项目来分,比如说xx支付业务红蓝对抗,给你域名或者ip,让你自由发挥,不限方法拿到目标flag(例如xx支付的数据或者机器权限等),这个过程不要求测的全,以结果为导向。然后红队(防御方)尽可能复盘补漏,把不完善的地方都补齐。后面可以继续进行对抗演练,继续找出薄弱点,这边很考验红队的技术和业务的了解程度,能从蓝队的攻击链路中,找出尽可能多的脆弱点,做出防御策略。所以,我觉得红蓝对抗还是得根据公司的规模、安全人员的比例、技术人员的素养做制定,都按同一套标准是不会适用所有公司的。 懂的人自然懂。:) 0 5620浏览会员免费

0 5620浏览会员免费 - 制作CDLinuxU盘启动,大白菜U盘做PE及CDLINUX 镜像共存的启动盘

制作CDLinuxU盘启动,大白菜U盘做PE及CDLINUX 镜像共存的启动盘,真实可用

制作CDLinuxU盘启动,大白菜U盘做PE及CDLINUX 镜像共存的启动盘,真实可用 5 1112浏览会员免费

5 1112浏览会员免费 - ArcGIS Server 10

概述 ................................................................................................................................ 1 1.1 GENERAL .......................................................................................................................... 1 1.1.1 数据提取工具集 ..................................................................................................... 1 1.1.2 增加SOC进程监控 .............................................................................................. 2 1.1.3 保存日志到多台SOC机器 .................................................................................. 3 1.1.4 增加日志文件清理选项 ......................................................................................... 4 1.1.5 检查无效的数据连接 ............................................................................................. 5 1.1.6 增强帮助检索 ......................................................................................................... 5 1.2 服务 ................................................................................................................................. 5 1.2.1 新增要素服务(Feature service) ................................................................... 5 1.2.2 新增搜索服务(Search Service) .................................................................... 6 1.2.3 扩展几何服务(Geometry Service)便于Web编辑 ..................................... 7 1.2.4 MSD支持Maplex、cartographic representations和新的图层类型 ....... 8 1.2.5 地图服务支持时态感知图层 ................................................................................. 9

概述 ................................................................................................................................ 1 1.1 GENERAL .......................................................................................................................... 1 1.1.1 数据提取工具集 ..................................................................................................... 1 1.1.2 增加SOC进程监控 .............................................................................................. 2 1.1.3 保存日志到多台SOC机器 .................................................................................. 3 1.1.4 增加日志文件清理选项 ......................................................................................... 4 1.1.5 检查无效的数据连接 ............................................................................................. 5 1.1.6 增强帮助检索 ......................................................................................................... 5 1.2 服务 ................................................................................................................................. 5 1.2.1 新增要素服务(Feature service) ................................................................... 5 1.2.2 新增搜索服务(Search Service) .................................................................... 6 1.2.3 扩展几何服务(Geometry Service)便于Web编辑 ..................................... 7 1.2.4 MSD支持Maplex、cartographic representations和新的图层类型 ....... 8 1.2.5 地图服务支持时态感知图层 ................................................................................. 9 5 139浏览会员免费

5 139浏览会员免费 - cisp试题700道(带答案)

cisp试题700道(带答案)

cisp试题700道(带答案) 4 4919浏览会员免费

4 4919浏览会员免费 - Telnet 命令 详解.pdf

Telnet的应用不仅方便了我们进行远程登录,也给hacker们提供了又一种入侵手段和后门,但无论如何,在你尽情享受Telnet所带给你的便捷的同时,你是否真正的了解Telnet呢?

Telnet的应用不仅方便了我们进行远程登录,也给hacker们提供了又一种入侵手段和后门,但无论如何,在你尽情享受Telnet所带给你的便捷的同时,你是否真正的了解Telnet呢? 4 368浏览会员免费

4 368浏览会员免费 - 计算机安全原理与实践 Stallings.pdf

计算机安全 Stallings 计算机安全原理与实践 pdf 版本

计算机安全 Stallings 计算机安全原理与实践 pdf 版本 4 2144浏览会员免费

4 2144浏览会员免费 - 《GM/T 0028-2014 密码模块安全技术要求》PDF(国密,行业标准,国家密码管理局标准)

《GM/T 0028-2014 密码模块安全技术要求》PDF(国密,行业标准,国家密码管理局标准)

《GM/T 0028-2014 密码模块安全技术要求》PDF(国密,行业标准,国家密码管理局标准) 4 4816浏览会员免费

4 4816浏览会员免费 - 《视觉SLAM十四讲(高翔)》高清中文版PDF 1

第1讲前言本书讲什么 .如何使用本书 .组织方式.代码 .面向的读者 .风格约定.致谢和声明 .第 2 讲 初识 SLAM引子:小萝卜的例子 . . . . .

第1讲前言本书讲什么 .如何使用本书 .组织方式.代码 .面向的读者 .风格约定.致谢和声明 .第 2 讲 初识 SLAM引子:小萝卜的例子 . . . . . 0 1372浏览免费

0 1372浏览免费 - 护网演习网络安全应急预案.pdf

护网演习网络安全应急预案 包括 :各类安全事件处置及流程图:木马后门事件 异常登录事件 钓鱼邮件事件 漏洞攻击事件 暴力破解事件 数据窃取事件

护网演习网络安全应急预案 包括 :各类安全事件处置及流程图:木马后门事件 异常登录事件 钓鱼邮件事件 漏洞攻击事件 暴力破解事件 数据窃取事件 5 3662浏览会员免费

5 3662浏览会员免费 - 软考-信息安全工程师(汇总1000题)

软考,信息安全1000道题目,涵盖了今年题目,可以下载参考。

软考,信息安全1000道题目,涵盖了今年题目,可以下载参考。 5 1779浏览会员免费

5 1779浏览会员免费 - 智能网联汽车信息安全白皮书

本白皮书将综合分析国内外智能网联汽车安全产业现状与发展趋势,解析智能网联汽车所面临的安全威胁,提出智能网联汽车信息安全方法论,构建智能网联汽车安全保障体系。并深入探讨智能网联汽车关键安全防护技术,绘制典型智能网联汽车攻击路径图。

本白皮书将综合分析国内外智能网联汽车安全产业现状与发展趋势,解析智能网联汽车所面临的安全威胁,提出智能网联汽车信息安全方法论,构建智能网联汽车安全保障体系。并深入探讨智能网联汽车关键安全防护技术,绘制典型智能网联汽车攻击路径图。 5 527浏览会员免费

5 527浏览会员免费 - 腾讯内部培训资料-信息安全意识

腾讯内部培训资料-信息安全意识 一个由22页PPT转换成的PDF,主要讲了信息安全基本要素、大山理论、木桶理论和几个简单的案例,适合门外汉了解了解

腾讯内部培训资料-信息安全意识 一个由22页PPT转换成的PDF,主要讲了信息安全基本要素、大山理论、木桶理论和几个简单的案例,适合门外汉了解了解 4 290浏览会员免费

4 290浏览会员免费 - 项目驱动 CAN-bus现场总线基础教程_13140710.pdf

项目驱动 CAN-bus现场总线基础教程_13140710.pdf

项目驱动 CAN-bus现场总线基础教程_13140710.pdf 3 3196浏览会员免费

3 3196浏览会员免费 - 云安全架构设计

云安全架构设计

云安全架构设计 5 1163浏览会员免费

5 1163浏览会员免费 - ISO 27000 2018 信息技术 - 安全技术 - 信息安全管理系统 - 概述和词汇

ISO/IEC 27000(Information security management system fundamentals and vocabulary 信息安全管理体系基础和术语),属于A类标准。ISO/IEC 27000提供了ISMS标准族中所涉及的通用术语及基本原则,是ISMS标准族中最基础的标准之一。ISMS标准族中的每个标准都有“术语和定义”部分,但不同标准的术语间往往缺乏协调性,而ISO/IEC27000则主要用于实现这种协调。

ISO/IEC 27000(Information security management system fundamentals and vocabulary 信息安全管理体系基础和术语),属于A类标准。ISO/IEC 27000提供了ISMS标准族中所涉及的通用术语及基本原则,是ISMS标准族中最基础的标准之一。ISMS标准族中的每个标准都有“术语和定义”部分,但不同标准的术语间往往缺乏协调性,而ISO/IEC27000则主要用于实现这种协调。 4 735浏览会员免费

4 735浏览会员免费 - 北京市政务云安全技术规范--政务信息系统入云安全指南(V1.0)

为更好保障政务信息系统入云建设和迁移工作的安全实施,北京 市经济和信息化委员会(以下简称市经济信息化委)特制订了《北京市 政务信息系统入云安全指南》 (以下简称入云指南) 。入云指南目的是 指导北京市市级政务云使用单位在政务信息系统入云过程中如何采 取安全措施和执行安全活动,控制安全风险,保障政务信息系统入云 安全

为更好保障政务信息系统入云建设和迁移工作的安全实施,北京 市经济和信息化委员会(以下简称市经济信息化委)特制订了《北京市 政务信息系统入云安全指南》 (以下简称入云指南) 。入云指南目的是 指导北京市市级政务云使用单位在政务信息系统入云过程中如何采 取安全措施和执行安全活动,控制安全风险,保障政务信息系统入云 安全 5 1097浏览会员免费

5 1097浏览会员免费 - 韩顺平_循序渐进学Java零基础【完整笔记】1

第 1 章 内容介绍11.1 本套 JAVA 课程内容11.1.1 课程的三个阶段11.1.2 关于课程的说明11.1.3 课程特色21.2 JAVA 就业方向

第 1 章 内容介绍11.1 本套 JAVA 课程内容11.1.1 课程的三个阶段11.1.2 关于课程的说明11.1.3 课程特色21.2 JAVA 就业方向 5 1717浏览免费

5 1717浏览免费 - paloalto_PA_中文配置手册

paloalto_PA_中文配置手册

paloalto_PA_中文配置手册 5 5694浏览会员免费

5 5694浏览会员免费 - NIST Sp800-22随机数测试标准

随机数在安全领域有着重要作用,该标准可以检测随机数的随机性。

随机数在安全领域有着重要作用,该标准可以检测随机数的随机性。 5 1074浏览会员免费

5 1074浏览会员免费 - NIST SP800-53翻译稿

文件是NIST sp800-53早期版本的翻译稿,供大家参考

文件是NIST sp800-53早期版本的翻译稿,供大家参考 4 433浏览会员免费

4 433浏览会员免费 - [应用密码学]Applied Cryptography.pdf -- BRUCE SCHNEIER

应用密码学 Applied Cryptography --- 作者 BRUCE SCHNEIER

应用密码学 Applied Cryptography --- 作者 BRUCE SCHNEIER 5 168浏览会员免费

5 168浏览会员免费 - YDT 3813-2020基础电信企业数据分类分级方法.pdf

基础电信企业数据分类分级原则、数据分类工作流程和方案,数据分级方法,并给出示例。可以借鉴学习一下

基础电信企业数据分类分级原则、数据分类工作流程和方案,数据分级方法,并给出示例。可以借鉴学习一下 5 4432浏览会员免费

5 4432浏览会员免费 - Windows7注册表秘技大搜捕_

注册表小白可以看看 Windows7注册表秘技大搜捕_,有很大帮助

注册表小白可以看看 Windows7注册表秘技大搜捕_,有很大帮助 5 155浏览免费

5 155浏览免费 - CPCI标准规范中文版.pdf

Compact PCI(Compact Peripheral Component Interconnect)简称CPCI,中文又称紧凑型PCI,是国际工业计算机制造者联合会(PCI Industrial Computer Manufacturer‘s Group,简称PICMG)于1994提出来的一种总线接口标准。是以PCI电气规范为标准的高性能工业用总线。为了将PCI SIG的PCI总线规范用在工业控制计算机系统,1995年11月PCI工业计算机制造者联合会(PICMG)颁布了CPCI规范1.0版,以后相继推出了PCI-PCI Bridge规范、Computer Telephony TDM规范和User-defined I/O pin assignment规范。

Compact PCI(Compact Peripheral Component Interconnect)简称CPCI,中文又称紧凑型PCI,是国际工业计算机制造者联合会(PCI Industrial Computer Manufacturer‘s Group,简称PICMG)于1994提出来的一种总线接口标准。是以PCI电气规范为标准的高性能工业用总线。为了将PCI SIG的PCI总线规范用在工业控制计算机系统,1995年11月PCI工业计算机制造者联合会(PICMG)颁布了CPCI规范1.0版,以后相继推出了PCI-PCI Bridge规范、Computer Telephony TDM规范和User-defined I/O pin assignment规范。 5 1929浏览会员免费

5 1929浏览会员免费 - EtherNet-IP(中文版)Edition1.2

EtherNet-IP(中文版)Edition1.2 pdf版

EtherNet-IP(中文版)Edition1.2 pdf版 2 2463浏览会员免费

2 2463浏览会员免费 - GB:T 28449-2018《信息安全技术 网络安全等级保护测评过程指南》完整版

GB:T 28449-2018《信息安全技术 网络安全等级保护测评过程指南》

GB:T 28449-2018《信息安全技术 网络安全等级保护测评过程指南》 3 3218浏览会员免费

3 3218浏览会员免费 - Owasp Testing Guide v4 中文版

Owasp Testing Guide v4 中文版提供了我们在日常web安全测试中指导方向,并且在安全测试中的安全思想。

Owasp Testing Guide v4 中文版提供了我们在日常web安全测试中指导方向,并且在安全测试中的安全思想。 5 623浏览会员免费

5 623浏览会员免费 - ISO 27001:2013 信息安全管理体系 标准文档

ISO27001-2013信息安全管理体系-标准文档,给需要的人

ISO27001-2013信息安全管理体系-标准文档,给需要的人 5 1528浏览会员免费

5 1528浏览会员免费 - AWVS使用手册教程

AWVS使用手册,详细描述了该工具的使用,英文版,但稍有功底都可看懂。

AWVS使用手册,详细描述了该工具的使用,英文版,但稍有功底都可看懂。 5 4439浏览会员免费

5 4439浏览会员免费 - 商用密码应用安全性测评机构管理办法(试行).pdf

国家密码管理局2017年9月27日印发 为加强商用密码应用安全性测评机构管理,规范测评行为,提高测评技术能力和服务水平,依据密码法律法规和《商用密码应用安全性评估管理办法(试行)》等规定,制定本办法。

国家密码管理局2017年9月27日印发 为加强商用密码应用安全性测评机构管理,规范测评行为,提高测评技术能力和服务水平,依据密码法律法规和《商用密码应用安全性评估管理办法(试行)》等规定,制定本办法。 5 8553浏览会员免费

5 8553浏览会员免费 - ISO26262培训课程

很好的ISO26262培训课程材料,包括九个部分,有问题练习

很好的ISO26262培训课程材料,包括九个部分,有问题练习 4 605浏览会员免费

4 605浏览会员免费