没有合适的资源?快使用搜索试试~ 我知道了~

ISO 27001中文标准版

温馨提示

试读

41页

信息安全管理实用规则ISO/IEC27001的前身为英国的BS7799标准,该标准由英国标准协会(BSI)于1995年2月提出,并于1995年5月修订而成的。1999年BSI重新修改了该标准。BS7799分为两个部分: BS7799-1,信息安全管理实施规则 BS7799-2,信息安全管理体系规范。 第一部分对信息安全管理给出建议,供负责在其组织启动、实施或维护安全的人员使用;第二部分说明了建立、实施和文件化信息安全管理体系(ISMS)的要求,规定了根据独立组织的需要应实施安全控制的要求。

资源推荐

资源详情

资源评论

第1页 共41 页

信息安全管理体系要求

1. 前言 ..........................................................................................................................................2

2. 引言 ..........................................................................................................................................3

2.1. 总则 ..............................................................................................................................3

2.2. 过程方法 ......................................................................................................................3

2.3. 与其它管理体系的兼容性...........................................................................................4

3. 范围 ..........................................................................................................................................6

3.1. 总则 ..............................................................................................................................6

3.2. 应用 ..............................................................................................................................6

4. 规范性引用文件 ......................................................................................................................7

5. 术语和定义 ..............................................................................................................................8

6. 信息安全管理体系 ................................................................................................................10

6.1. 总要求 ........................................................................................................................10

6.2. 建立和管理 ISMS......................................................................................................10

6.2.1. 建立 ISMS......................................................................................................10

6.2.2. 实施和运行 ISMS..........................................................................................12

6.2.3. 监视和评审 ISMS..........................................................................................12

6.2.4. 保持和改进 ISMS..........................................................................................13

6.3. 文件要求 ....................................................................................................................14

6.3.1. 总则.................................................................................................................14

6.3.2. 文件控制.........................................................................................................15

6.3.3. 记录控制.........................................................................................................15

7. 管理职责 ................................................................................................................................16

7.1. 管理承诺 ....................................................................................................................16

7.2. 资源管理 ....................................................................................................................16

7.2.1. 资源提供.........................................................................................................16

7.2.2. 培训、意识和能力.........................................................................................17

8. 内部 ISMS 审核 .....................................................................................................................18

9. ISMS 的管理评审 ..................................................................................................................19

9.1. 总则 ............................................................................................................................19

9.2. 评审输入 ....................................................................................................................19

9.3. 评审输出 ....................................................................................................................19

10. ISMS 改进 ......................................................................................................................21

10.1. 持续改进 ................................................................................................................21

10.2. 纠正措施 ................................................................................................................21

10.3. 预防措施 ................................................................................................................21

11. 附录 A (规范性附录) 控制目标和控制措施 .........................................................22

12. 附录 B (资料性附录) OECD 原则和本标准 .........................................................38

13. 附录 C (资料性附录) ISO 9001:2000,ISO 14001:2004 和本标准之间的对照 .40

第2页 共41 页

1. 前言

ISO(国际标准化组织)和 IEC(国际电子技术委员会)形成了全世界标准化的专门体

系。作为 ISO 或 IEC 成员的国家机构,通过相应组织所建立的涉及技术活动特定领域的委

员会参与国际标准的制定。ISO 和 IEC 技术委员会在共同关心的领域里进行合作。其它与

ISO 和 IEC 有联系的政府和非政府的国际组织也参与到此项工作中。在信息技术领域,ISO

和 IEC 已经建立了一个联合技术委员会-ISO/IEC JTC 1。

国际标准的起草符合 ISO/IEC 导则第 2 部分中的原则。

联合技术委员会的主要任务是起草国际标准。联合技术委员会采纳的国际标准草案会分

发给各国家机构进行投票表决。作为国际标准公开发布,需要至少 75%的国家机构投票通

过。

本标准中的某些内容可能会涉及到专利权问题,对此应引起注意。ISO 和 IEC 不负责标

识任何这样的专利权问题。

ISO/IEC 27001 是由联合技术委员会 ISO/IEC JTC 1,信息技术,SC 27 分会,IT 安全技

术起草的。

注:本文件的第 3 章对应国际标准文件的第 1 章,以此类推;在本文件中出现的引用章

节号将对应国际标准文件中的章节号。

第3页 共41 页

2. 引言

2.1. 总则

本标准用于为建立、实施、运行、监视、评审、保持和改进信息安全管理体系( Information

Security Management System,简称 ISMS)提供模型。采用 ISMS 应当是一个组织的一项战

略性决策。一个组织的 ISMS 的设计和实施受其需要和目标、安全要求、所采用的过程以及

组织的规模和结构的影响,上述因素及其支持系统会不断发生变化。按照组织的需要实施

ISMS,是本标准所期望的,例如,简单的情况可采用简单的 ISMS 解决方案。

本标准可被内部和外部相关方用于一致性评估。

2.2. 过程方法

本标准采用一种过程方法来建立、实施、运行、监视、评审、保持和改进一个组织的

ISMS。

一个组织必须识别和管理众多活动使之有效运作。通 过 使 用资源和管理,将输入转化为

输出的任意活动,可以视为一个过程。通常,一个过程的输出可直接构成下一过程的输入。

一个组织内诸过程的系统的运用,连同这些过程的识别和相互作用及其管理,可称之为

“过程方法”。

本标准中提出的用于信息安全管理的过程方法鼓励其用户强调以下方面的重要性:

a) 理解组织的信息安全要求和建立信息安全方针与目标的需要;

b) 从组织整体业务风险的角度,实施和运行控制措施,以管理组织的信息安全风险;

c) 监视和评审 ISMS 的执行情况和有效性;

d) 基于客观测量的持续改进。

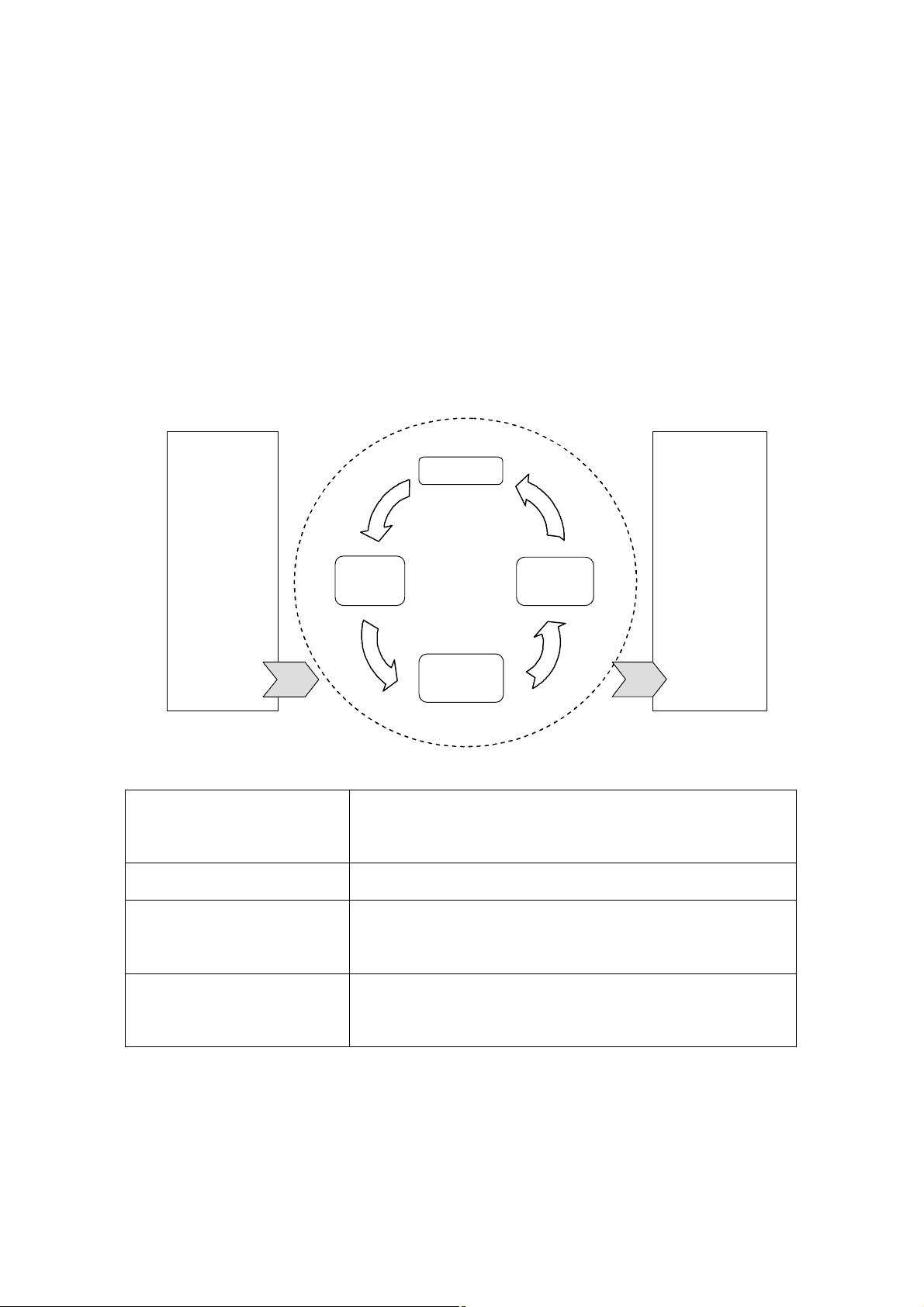

本标准采用了“规划(Plan)-实施(Do)-检查(Check)-处置(Act)”(PDCA)

模型,该模型可应用于所有的 ISMS 过程。图 1 说明了 ISMS 如何把相关方的信息安全要求

和期望作为输入,并通过必要的行动和过程,产生满足这些要求和期望的信息安全结果。图

1 也描述了 4、5、6、7 和 8 章所提出的过程间的联系。

采用 PDCA 模型还反映了治理信息系统和网络安全的 OECD 指南(2002 版)( OECD 信

第4页 共41 页

息系统和网络安全指南—面向安全文化。巴黎:OECD,2002 年 7 月。www.oecd.org)中所

设置的原则。本标准为实施 OECD 指南中规定的风险评估、安全设计和实施、安全管理和

再评估的原则提供了一个强健的模型。

例 1:某些信息安全缺陷不至于给组织造成严重的财务损失和/或使组织陷入困境,这可

能是一种要求。

例 2:如 果 发 生 了 严 重 的 事故——可能是组织的电子商务网站被黑客入侵——应有经充

分培训的员工按照适当的程序,将事件的影响降至最小。这可能是一种期望。

图 1 应用于 ISMS 过程的 PDCA 模型

规划(建立 ISMS) 建立与管理风险和改进信息安全有关的 ISMS 方针、目标、过

程和程序,以提供与组织整体方针和目标相一致的结果。

实施(实施和运行 ISMS) 实施和运行 ISMS 方针、控制措施、过程和程序。

检查(监视和评审 ISMS) 对照 ISMS 方针、目标和实践经验,评 估 并 在 适当 时,测量过

程的执行情况,并将结果报告管理者以供评审。

处置(保持和改进 ISMS) 基于 ISMS 内部审核和管理评审的结果或者其他相关信息,采

取纠正和预防措施,以持续改进 ISMS。

2.3. 与其它管理体系的兼容性

本标准与 ISO 9001:2000 及 ISO 14001:2004 相结合,以支持与相关管理标准一致的、整

相关方

受控的

信息安全

信息安全

要求和期望

相关方

检查 Check

建立 ISMS

实施和

运行

ISMS

保持和

改进

ISMS

监视和

评审

ISMS

规划 Plan

实施

Do

处置

Act

第5页 共41 页

合的实施和运行。因此,一个设计恰当的管理体系可以满足所有这些标准的要求。表 C.1 说

明了本标准、ISO 9001:2000(GB/T 19001-2000)和 ISO 14001:2004(GB/T 24001-1996)的

各条款之间的关系。

本标准的设计能够使一个组织将其 ISMS 与其它相关的管理体系要求结合或整合起来。

重点:本出版物不声称包括一个合同所有必要的规定。用户负责对其进行正确的应用。

符合标准本身并不获得法律义务的豁免。

剩余40页未读,继续阅读

资源评论

NicholasMWQ2014-07-14比较实用 !!

NicholasMWQ2014-07-14比较实用 !! joe032012-12-18内容不错,谢谢UP主

joe032012-12-18内容不错,谢谢UP主

zhm821ycc426

- 粉丝: 0

- 资源: 2

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功