没有合适的资源?快使用搜索试试~ 我知道了~

江苏省2018中职组网络空间安全赛项样题与答案.doc

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 76 浏览量

2022-06-01

10:58:59

上传

评论

收藏 160KB DOC 举报

温馨提示

试读

16页

江苏省2018中职组网络空间安全赛项样题与答案.doc

资源推荐

资源详情

资源评论

2018 年度全国职业技能大赛中职组“网络空间安全”赛项

江苏省竞赛任务书

(样题)

一、竞赛时间

9:00-12:00,共计 3 小时。

二、竞赛阶段简介

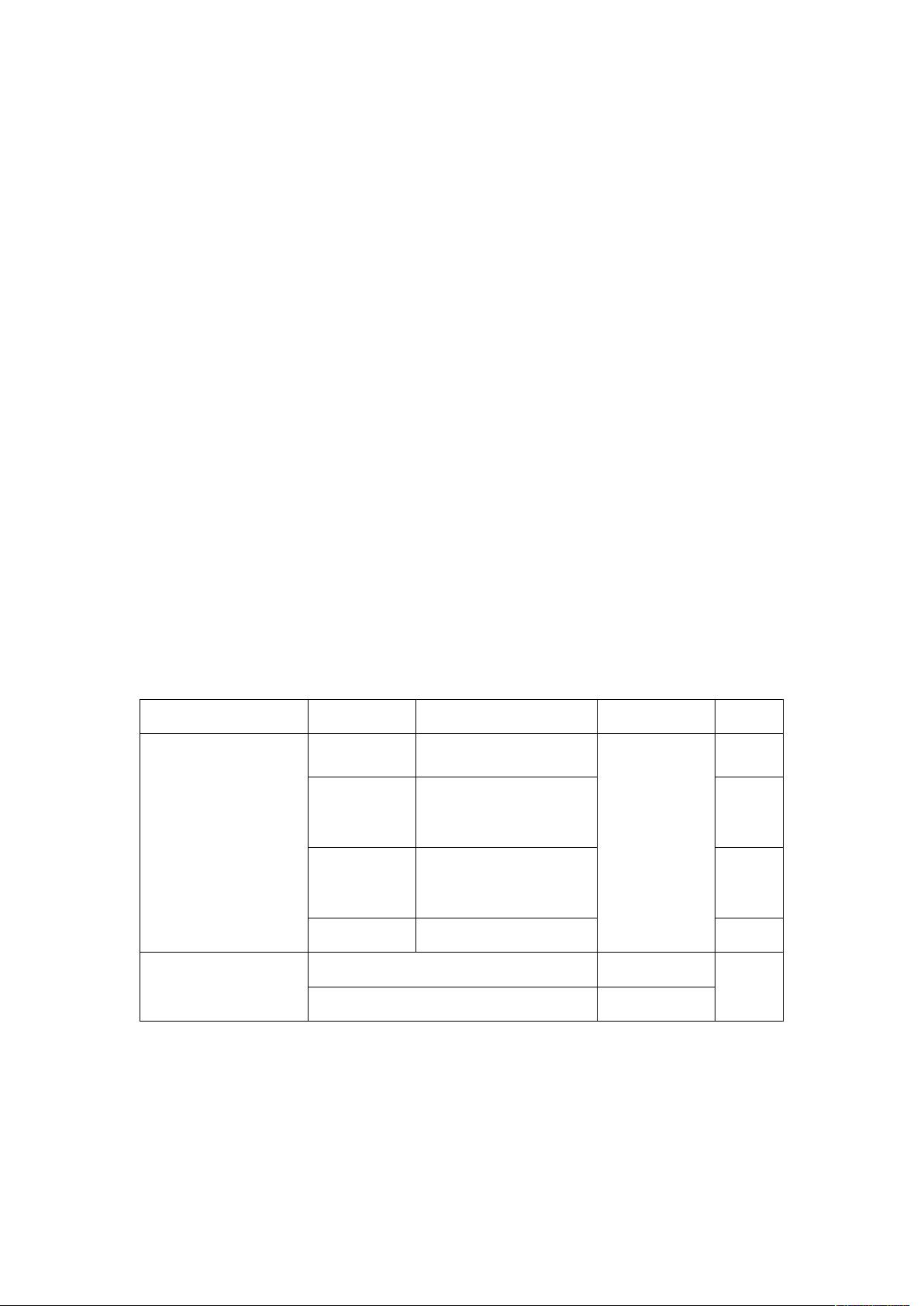

竞赛阶段 任务阶段 竞赛任务 竞赛时间 分值

第一阶段单兵模式系

统渗透测试

任务 1 ARP 协议渗透测试

9:00-11:00

15

任务 2

操作系统及应用程序扫

描渗透测试

15

任务 3

Web 应用程序文件包

含安全攻防

20

任务 4 数据库安全加固

20

第二阶段分组对抗

系统加固

11:00-11:15

30

渗透测试

11:15-12:00

三、竞赛任务书内容

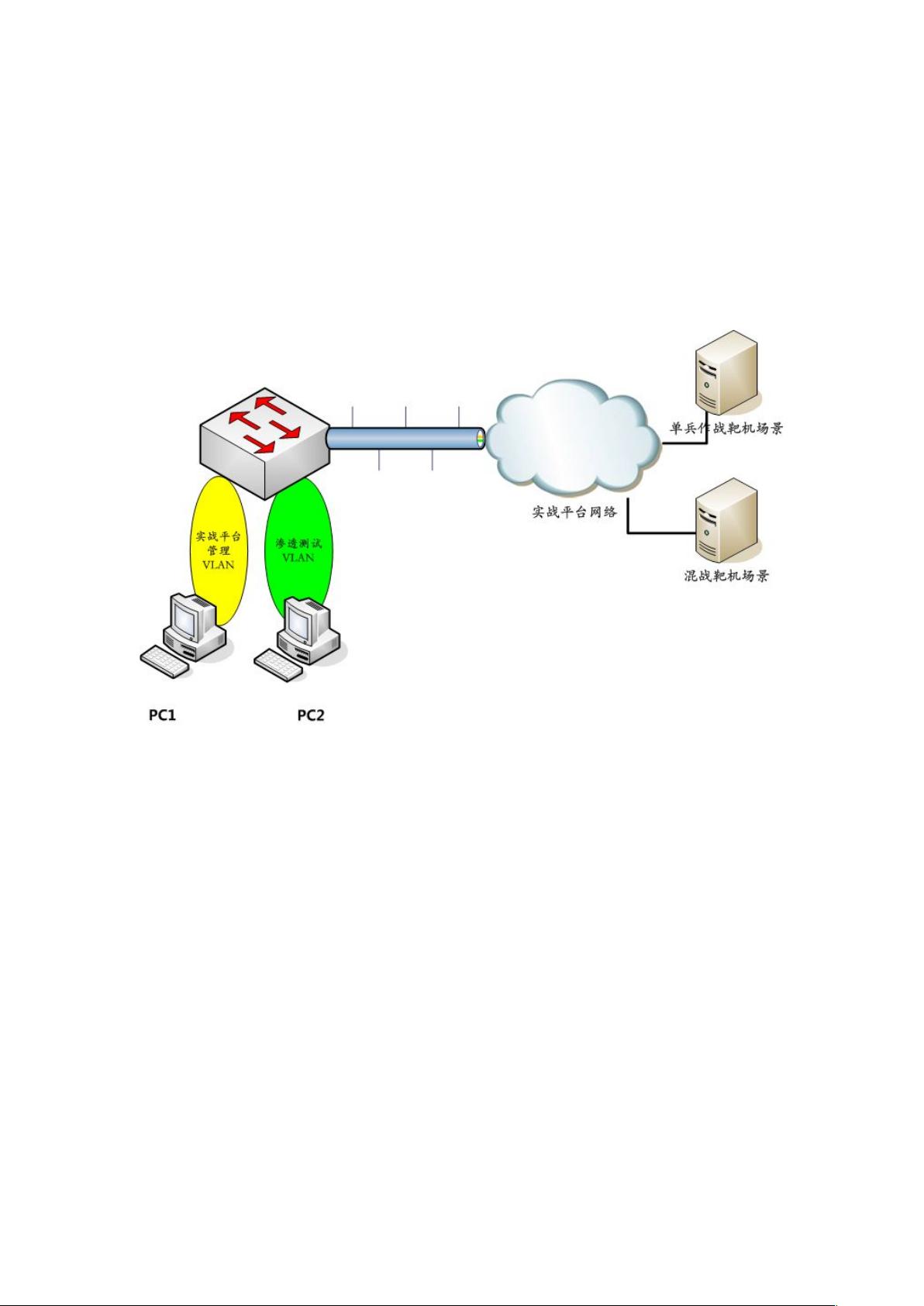

(一)拓扑图

(二)第一阶段任务书

任务 1.ARP 扫描渗透测试

任务环境说明:

服务器场景:CentOS5.5

服务器场景操作系统:CentOS5.5

1. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ARP 扫描渗

透测试(使用工具 arping,发送请求数据包数量为 5 个),并将该操

作使用命令中固定不变的字符串作为 Flag 提交;

Arping –

2. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ARP 扫描渗

透测试(使用工具 arping,发送请求数据包数量为 5 个),并将该操

作结果的最后 1 行,从左边数第 2 个数字作为 Flag 提交;

Arping –

ARPING 192.168.28.122 from 192.168.28.100 eth0

Unicast reply from 192.168.28.122 [00:0C:29:62:80:73]

1.017ms

Unicast reply from 192.168.28.122 [00:0C:29:62:80:73]

0.638ms

Unicast reply from 192.168.28.122 [00:0C:29:62:80:73]

1.051ms

Unicast reply from 192.168.28.122 [00:0C:29:62:80:73]

1.590ms

Unicast reply from 192.168.28.122 [00:0C:29:62:80:73]

1.051ms

Sent 5 probes (1 broadcast(s))

Received 5 response(s)

Flag:5

3. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ARP 扫描渗

透测试(使用工具 Metasploit 中 arp_sweep 模块),并将工具

Metasploit 中 arp_sweep 模块存放路径字符串作为 Flag(形式:字

符串 1/字符串 2/字符串 3/…/字符串 n)提交;

msf > use auxiliary/scanner/discovery/arp_sweep

Flag:Auxiliary/scanner/discovery/arp_sweep

4. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ARP 扫描渗

透测试(使用工具 Metasploit 中 arp_sweep 模块),假设目标服务

器场景 CentOS5.5 在线,请将工具 Metasploit 中 arp_sweep 模块

运行显示结果的最后 1 行的最后 1 个单词作为 Flag 提交;

msf > use auxiliary/scanner/discovery/arp_sweep

msf auxiliary(arp_sweep) > run

[*] 192.168.28.122 appears to be up (VMware, Inc.).

[*] 192.168.28.2 appears to be up (VMware, Inc.).

[*] Scanned 1 of 1 hosts (100% complete)

[*] Auxiliary module execution completed

Flag:completed

5. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ARP 扫描渗

透测试(使用工具 Metasploit 中 arp_sweep 模块),假设目标服务

器场景 CentOS5.5 在线,请将工具 Metasploit 中 arp_sweep 模块

运行显示结果的第 1 行出现的 IP 地址右边的第 1 个单词作为 Flag 提交;

msf auxiliary(arp_sweep) > run

[*] 192.168.28.122 appears to be up (VMware, Inc.).

[*] 192.168.28.2 appears to be up (VMware, Inc.).

[*] Scanned 1 of 1 hosts (100% complete)

[*] Auxiliary module execution completed

Flag:appears

6. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ARP 扫描渗

透测试(使用工具 Metasploit 中 arp_sweep 模块),假设目标服务

器场景 CentOS5.5 在线,请将工具 Metasploit 中 arp_sweep 模块

的运行命令字符串作为 Flag 提交;

Flag:exploit or run

任务 2.操作系统及应用程序扫描渗透测试

任务环境说明:

服务器场景:CentOS5.5

服务器场景操作系统:CentOS5.5

1. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ping 扫描渗

透测试(使用工具 nmap,使用参数 n,使用必须要使用的参数),并

将该操作使用命令中必须要使用的参数作为 Flag 提交;

Flag:Nmap –n –Sp

2. 通过 PC2 中渗透测试平台对服务器场景 CentOS5.5 进行 ping 扫描渗

透测试(使用工具 nmap),并将该操作显示结果的上数第 3 行左数第

3 个单词作为 Flag 提交;

root@kali:~# nmap -n -sP 192.168.28.122

map.org ) at 2017-12-10 19:59 EST

Nmap scan report for 192.168.28.122

Host is up (0.00069s latency).

Nmap done: 1 IP address (1 host up) scanned in 0.09 seconds

Flag:up

剩余15页未读,继续阅读

资源评论

智慧安全方案

- 粉丝: 3619

- 资源: 59万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功