没有合适的资源?快使用搜索试试~ 我知道了~

ISO27001信息安全管理体系全套文件+表单(最新版).docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

温馨提示

试读

64页

ISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docxISO27001信息安全管理体系全套文件+表单(最新版).docx

资源推荐

资源详情

资源评论

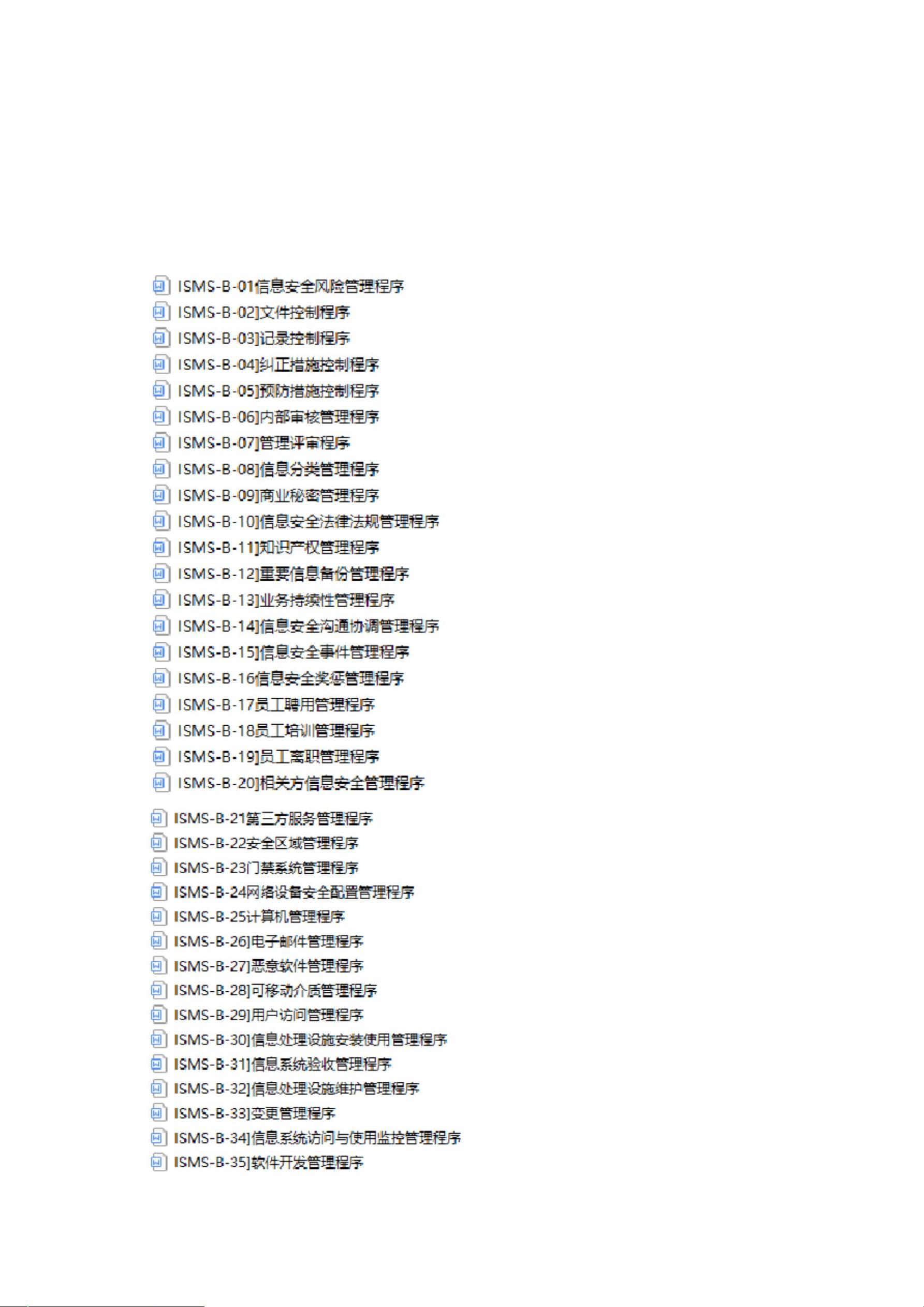

目录

信息安全风险管理程序

号:ISMS-B-01

受控状态

1 目的

为了在考虑控制成本与风险平衡的前提下选择合适的控制目标和控制方式,

将信息安全风险控制在可接受的水平,特制定本程序。

2 范围

本程序适用信息安全管理体系(ISMS)范围内信息安全风险评估活动的管理。

3 职责

3.1 信息安全管理小组

负责牵头成立风险评估小组。

3.2 风险评估小组

负责编制《信息安全风险评估计划》,确认评估结果,形成《信息安全风险

评估报告》。

3.3 各部门

负责本部门使用或管理的资产的识别和风险评估,并负责本部门所涉及的资

产的具体安全控制工作。

4 相关文件

《信息安全管理手册》

《商业秘密管理程序》

5 程序

5.1 风险评估前准备

5.1.1 成立风险评估小组

信息安全小组牵头成立风险评估小组,小组成员应包含信息安全重要责任部门

的成员。

5.1.2 制定计划

风险评估小组制定《信息安全风险评估计划》,下发各部门。

5.2 资产赋值

5.2.1 部门赋值

各部门风险评估小组成员识别本部门资产,并进行资产赋值。

5.2.2 赋值计算

资产赋值的过程是对资产在保密性、完整性、可用性的达成程度进行分析,并

在此基础上得出综合结果的过程。

5.2.3 保密性(C)赋值

根据资产在保密性上的不同要求,将其分为五个不同的等级,分别对应资产在

保密性上的应达成的不同程度或者保密性缺失时对整个组织的影响。

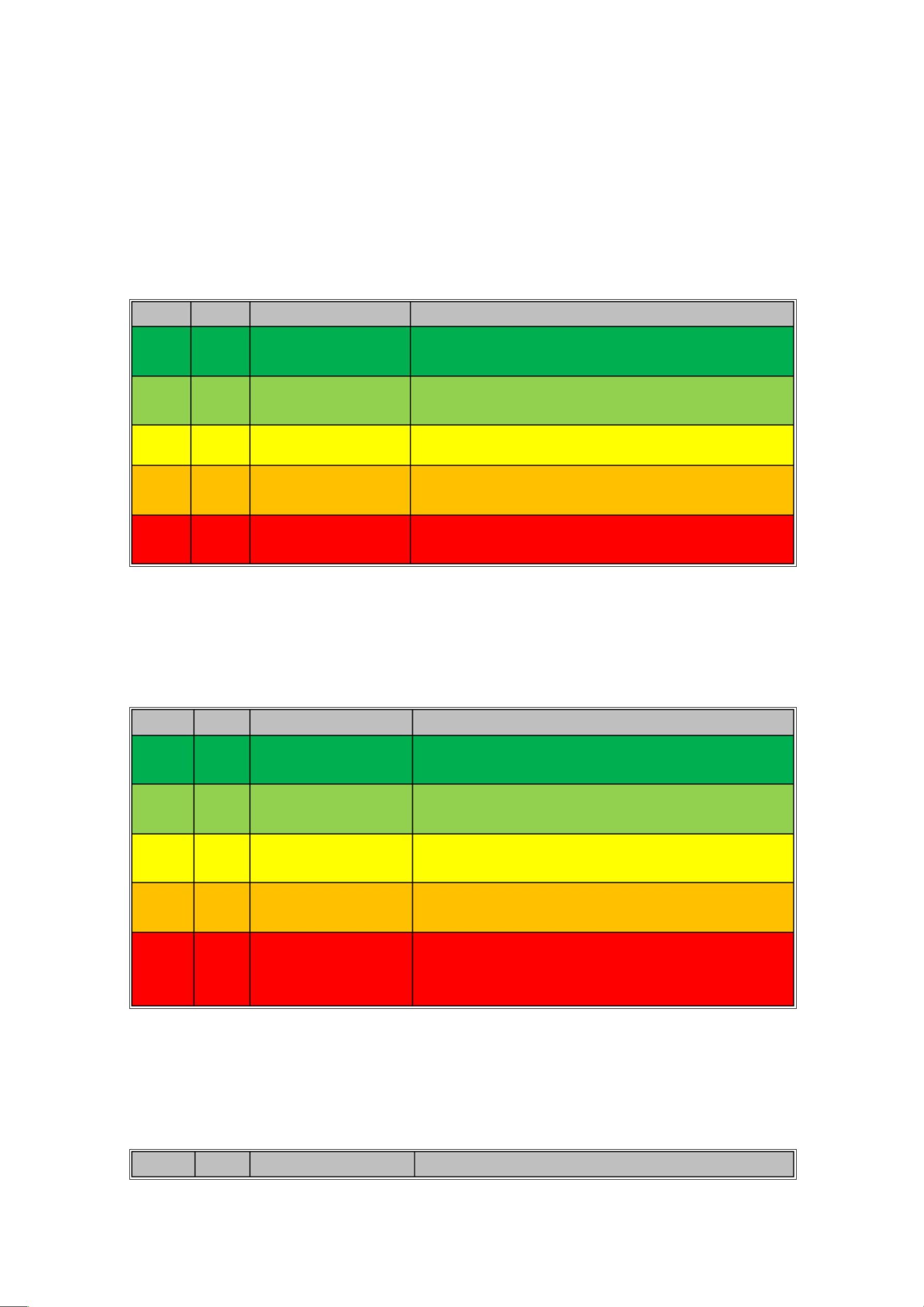

保密性分类赋值方法

级别 价值 描述

1 很低 公用的信息处理设备和系统资源等

仅能在组织内部或在组织某一部门内部公开的信

息,向外扩散有可能对组织的利益造成轻微损害

2

3

4

低 组织/部门内公开

中等 组织的一般性秘密 其泄露会使组织的安全和利益受到损害

包含组织的重要 秘

高

密

其泄露会使组织的安全和利益遭受严重损害

包含组织最重要 的 关系未来发展的前途命运,对组织根本利益有着决

秘密 定性的影响,如果泄露会造成灾难性的损害

5 很高

5.2.4 完整性(I)赋值

根据资产在完整性上的不同要求,将其分为五个不同的等级,分别对应资产

在完整性上的达成的不同程度或者完整性缺失时对整个组织的影响。

完整性(I)赋值的方法

级别

1

价值

很低 完整性价值非常低

完整性价值较低

中等 完整性价值中等

分级

未经授权的修改或破坏对组织造成的影响可以忽

略,对业务冲击可以忽略

未经授权的修改或破坏会对组织造成轻微影响,对

业务冲击轻微,容易弥补

2

3

4

低

未经授权的修改或破坏会对组织造成影响,对业务

冲击明显

未经授权的修改或破坏会对组织造成重大影响,对

业务冲击严重,较难弥补

高

未经授权的修改或破坏会对组织造成重大的或无法

接受的影响,对业务冲击重大,并可能造成严重的

业务中断,难以弥补

完整性价值非常关

键

5 很高

5.2.5 可用性(A)赋值

根据资产在可用性上的不同要求,将其分为五个不同的等级,分别对应资产在

可用性上的达成的不同程度。

可用性(A)赋值的方法

级别 价值 分级 描述

合法使用者对信息及信息系统的可用度在正常工作

时间低于 25%

1

2

3

4

5

很低 可用性价值可以忽略

可用性价值较低

中等 可用性价值中等

可用性价值较高

很高 可用性价值非常高

合法使用者对信息及信息系统的可用度在正常工作

时间达到 25%以上,或系统允许中断时间小于 60min

合法使用者对信息及信息系统的可用度在正常工作

时间达到 70%以上,或系统允许中断时间小于 30min

合法使用者对信息及信息系统的可用度达到每天

90%以上,或系统允许中断时间小于 10min

合法使用者对信息及信息系统的可用度达到年度

99.9%以上,或系统不允许中断

低

高

5.2.7 导出资产清单

识别出来的信息资产需要详细登记在《信息资产清单》中。

5.3 判定重要资产

根据信息资产的机密性、完整性和可用性赋值的结果相加除以 3 得出“资产

价值”,对于《信息资产清单》中“资产价值”在大于等于 4 的资产,作为重要

信息资产记录到《重要信息资产清单》。

5.3.1 审核确认

风险评估小组对各部门资产识别情况进行审核,确保没有遗漏重要资产,导

出《重要信息资产清单》,报总经理确认。

5.4 风险识别与分析

5.4.1 威胁识别与分析

威胁种类

设备硬件故障、通讯链路中断、系统本身或软件 Bug

TC02 物理环境威胁 断电、静电、灰尘、潮湿、温度、鼠蚁虫害、电磁干扰、水灾、

地等环境问题和自然灾害;

TC03 无作为或操作 由于应该执行而没有执行相应的操作,或无意地执行了错误的操

失误

安全管理无法落实,不到位,造成安全管理不规范,或者管理混

乱,从而破坏信息系统正常有序运行

TC05 恶意代码和病 具有自我复制、自我传播能力,对信息系统构成破坏的程序代码

毒

通过采用一些措施,超越自己的权限访问了本来无权访问的资源;

或者滥用自己的职权,做出破坏信息系统的行为

利用黑客工具和技术,例如侦察、密码猜测攻击、缓冲区溢出攻

击、安装后门、嗅探、伪造和欺骗、拒绝服务攻击等手段对信息

TC07 黑客攻击

剩余63页未读,继续阅读

xxpr_ybgg

- 粉丝: 6507

- 资源: 3万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

- 1

- 2

前往页