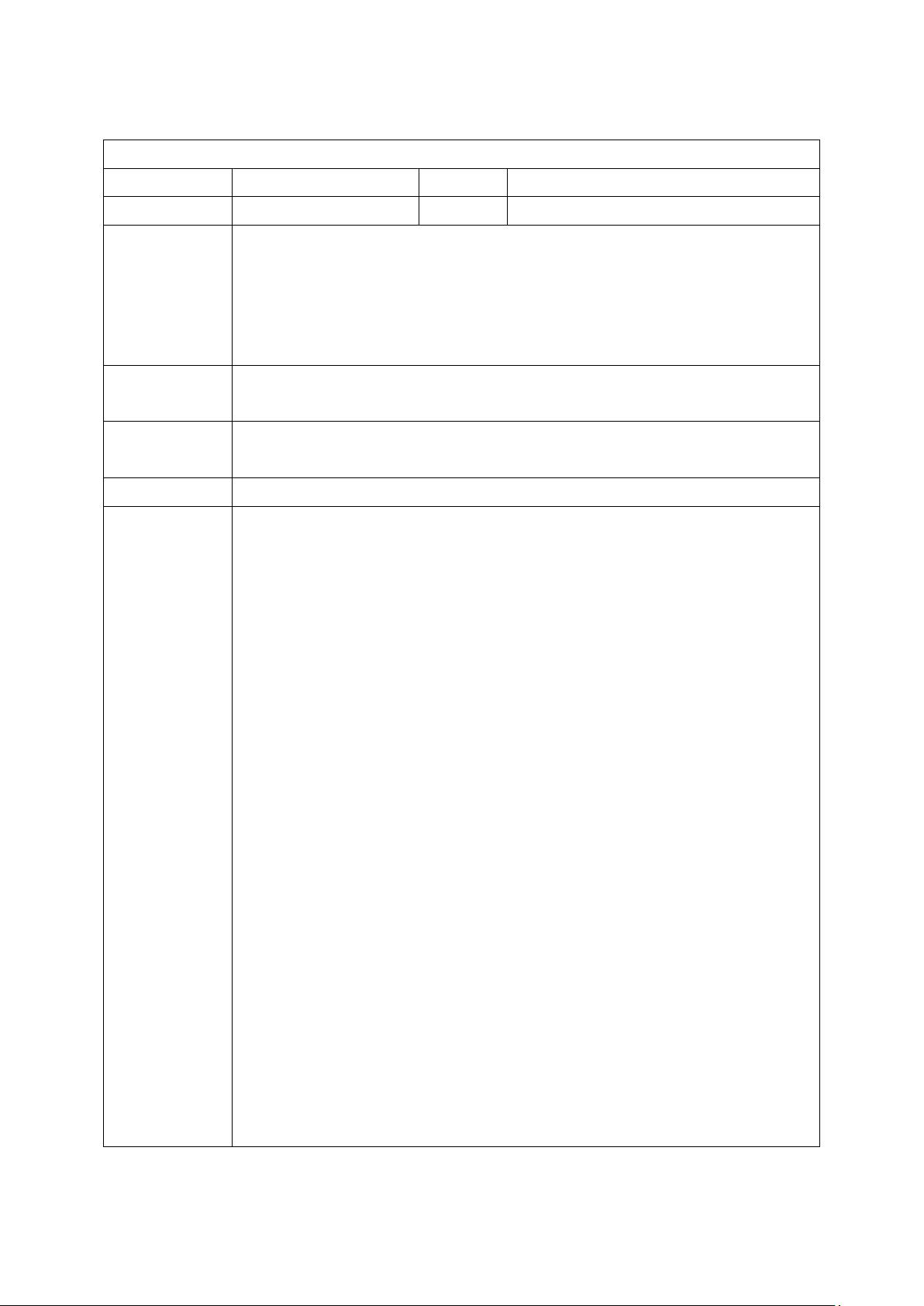

"第三方访问策略" 在信息安全管理系统(ISMS)中,第三方访问策略是一种重要的安全策略,旨在确保第三方访问信息资源和支持性服务的安全性。该策略的目的是为第三方访问信息资源以及支持性服务(A/C, UPS, PDU, 火灾控制等),第三方职责以及信息保护建立准则。 一、第三方访问策略的重要性: 第三方在支持硬件和软件管理以及客户运作方面有重要作用。他们可以远程对数据和审核日志进行评审、备份和修改,可以纠正软件和操作系统中的问题,可以监控并调整系统性能,可以监控硬件性能和错误,可以修改周遭系统,并重新设置警告极限。因此,第三方访问策略的实施对于保护信息资源和预防信息泄露、财产损失和声誉损失至关重要。 二、第三方访问策略的内容: 1. 第三方必须遵守相应的策略、操作标准以及协议,包括安全策略、保密策略、审核策略、软件注册策略、信息资源使用策略等。 2. 第三方协议和合同必须规定第三方应该访问的信息、第三方怎样保护信息、合同结束时第三方所拥有的信息返回、毁灭或处置方法等。 3. 第三方员工必须佩带身份识别卡,並且在合同结束时,将卡归还。 4. 第三方员工应该直接向恰当的人员直接报告所有安全事故。 5. 第三方必须遵守所有适用的更改控制过程和程序。 6. 定期进行的工作任务必须在合同中规定,规定条件之外的工作必须由相应的管理者书面批准。 7. 第三方访问必须进行唯一标识,并且对其进行的口令管理必须符合口令实施规范和特殊访问实施规范。 8. 第三方主要的工作活动必须形成日志,并且在管理者需要的时候可以访问。 三、第三方访问策略的适用范围: 该策略适用于负责新的信息资源安装以及现有信息资源操作和保持的所有人员,以及可以批准第三方因保养、监控以及故障处理目的而访问信息资源的人员。 四、第三方访问策略的实施责任: 第三方必须遵守所有规定和审核要求,包括对第三方工作的审核。在提供服务时,第三方使用的所有软件必须进行相应的清点并许可。 五、third方访问策略的违规惩罚: 违背该策略可能导致员工以及临时工被解雇、合同方或顾问的雇佣关系终止、实习人员和志愿者失去继续工作的机会、学生被开除;另外,这些人员还可能遭受信息资源访问权以及公民权的损失,甚至遭到法律起诉。 第三方访问策略是确保信息资源和支持性服务的安全性十分重要的一种策略。该策略的实施可以预防信息泄露、财产损失和声誉损失,保护信息资源和支持性服务的安全性。

- 粉丝: 16

- 资源: 287

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- CPP金融科技之有效前沿相关参考资料

- (源码)基于LLVM框架的代码生成与优化系统.zip

- (源码)基于Arduino的花盆自动化系统.zip

- (源码)基于ZigBee和STM32的智能家居环境监测监控系统.zip

- (源码)基于TensorFlow的多GPU CIFAR10并行训练系统.zip

- (源码)基于C++和Qt框架的游戏工作室服务器管理系统.zip

- (源码)基于Spring Boot的赛事管理系统.zip

- (源码)基于C#和ASP.NET Core的智能家居管理系统.zip

- (源码)基于rosserial的STM32嵌入式ROS通信系统库(Yoneken版改进版).zip

- 9.4 使用生成的识别器模型faceModel.xml预测新图像,并输出匹配结果标签和置信度

信息提交成功

信息提交成功