没有合适的资源?快使用搜索试试~ 我知道了~

基于比特串异或和置乱变换的指纹模板保护算法.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 74 浏览量

2023-02-23

16:51:22

上传

评论

收藏 1.82MB DOCX 举报

温馨提示

试读

22页

基于比特串异或和置乱变换的指纹模板保护算法.docx

资源推荐

资源详情

资源评论

身份认证技术是实现信息系统访问控制和权限管理的前提和基础. 由于传统的基于用

户账号和登录密码的身份认证方式广泛存在着被暴力破解和社会工程攻击等安全隐患, 难

以有效保证身份认证过程的安全性. 因此, 研究者通过将生物特征识别技术

[1-2]

与传统密码

学方法相结合, 提出一类生物特征模板保护技术. 以指纹数据为例, 原始指纹称为“母本”,

通过结合加密技术, 衍生出多个不可逆且互不关联的指纹“子本”. 在具体的身份识别过程

中, 应用指纹“子本”代替“母本”进行识别与认证.

目前, 生物特征模板保护技术主要分为两类

[3]

: 生物特征加密和生物特征变换. 生物特

征加密技术是结合生物特征与密钥, 并将得到的辅助数据充当生物特征模板进行注册和认

证. 如: 1999 年, Juels 等

[4]

提出的 Fuzzy commitment 方案; 2004 年, Dodis 等

[5]

提出的 Fuzzy

extractor 和 Secure sketch 二个概念结构; 2006 年, Juels 等

[6]

提出的 Fuzzy vault 方案. 上述方

案均能够有效地融合生物特征识别技术和传统密码, 但算法中的密钥来自于用户输入, 若发

生密钥泄露, 生物特征数据也将会面临较大的安全隐患. 生物特征变换技术是通过对原始生

物特征数据进行不可逆变换得到生物特征模板, 主要包括两种方法: 生物特征哈希和可撤销

生物认证. 可撤销生物认证概念由 Ratha 等

[7]

在 2001 年首次提出, 其认为可采用某种可变参

数的不可逆函数对生物特征数据进行不可逆变换, 然后将变换后的数据作为模板, 存储于生

物特征模板数据库中. 若模板数据泄露, 仅需改变参数即可生成新的模板, 进而实现对用户

生物特征数据的有效替换. 接着, Ratha 等

[8]

又提出一种将指纹特征通过笛卡尔变换、极坐标

变换和函数变换生成可撤销指纹模板的算法, 该算法不仅能够有效保护原始指纹特征, 且保

证了指纹特征模板的可撤销性, 但原文中采用的变换函数易受多模板攻击、非线性方程组

和暴力攻击等影响, 从而降低算法的安全性, 造成用户信息泄露. 随后, Tulyakov 等

[9]

提出将

指纹细节点与密钥构建的哈希函数进行组合, 但攻击者可通过缩小细节点的值域进行穷举

攻击, 仍然不能确保算法的安全性能. 2010 年 Lee 等

[10]

将指纹细节点映射到三维数组中, 并

结合用户 PIN 码生成二进制序列, 虽然该算法对可撤销性有所改善, 但当用户更新 PIN 码

时, 会导致认证准确性不稳定. 2011 年, Ahmad 等

[11]

将指纹细节点投影到直线上生成可撤销

指纹模板, 该算法需要对指纹奇异点进行精确的定位, 并将注册指纹和查询指纹进行预配准

后才能进行匹配, 若图像质量较差导致无法精准地检测到奇异点, 则会降低认证的准确性.

2013 年, Li 等

[12]

将一个指纹细节点位置和另一个指纹的方向信息融合生成一个组合指纹模

板, 提高了模板的安全性, 但匹配时间较长且匹配准确性不稳定. 2015 年, Sandhya 等

[13]

提出

一种基于指纹细节点和 K 邻域结构的指纹模板保护算法, 该算法是对离变换中心点最近的

K 个细节点进行量化和映射, 然后与用户口令结合生成可撤销指纹模板, 但直接对原始指

纹细节点特征进行量化, 容易降低算法的安全性和识别准确性. 2016 年, Wang 等

[14]

提出采

用盲系统生成二进制比特串的可撤销指纹模板算法, 该方案有效提高模板安全性, 并降低失

真率. 许秋旺等

[15]

通过采用改进的细节点描述子提取细节点邻域的纹线特征, 然后结合用户

PIN 码生成指纹模板, 该算法无需使用辅助数据对指纹图像预配准, 在确保准确性良好的前

提下, 具有较好的可撤销性和多样性. 2017 年, Ahmad 等

[16]

提出一种基于扇区的可撤销指纹

模板保护算法, 该算法有效地提高了安全性, 但其匹配的准确性仍有待提高. 随后, Alam 等

[17]

提出一种基于极坐标网格三元组量化的可撤销指纹模板方法, 并结合离散傅里叶变换和

随机投影增强其安全性, 对于模板反转攻击、记录多重性攻击等具有较强的抵抗力.

上述研究成果表明, 理想的生物特征模板应满足

[18]

: 安全性、准确性、可撤销性和多

样性. 针对这些要求, 本文设计了一种基于比特串异或和置乱变换的指纹模板保护算法, 通

过在环形区域筛选出有效细节点, 并对其进行投影、二维映射、异或操作、随机索引置乱

等操作, 最终生成指纹模板. 实验结果表明, 该算法不仅满足生物特征模板的基本要求, 而

且在指纹模板和密钥泄露的情况下, 也难以恢复出原始指纹特征.

1. SCFT 算法

2017 年, Ahmad 等

[16]

提出一种基于扇区的可撤销指纹模板保护算法(Sector-based

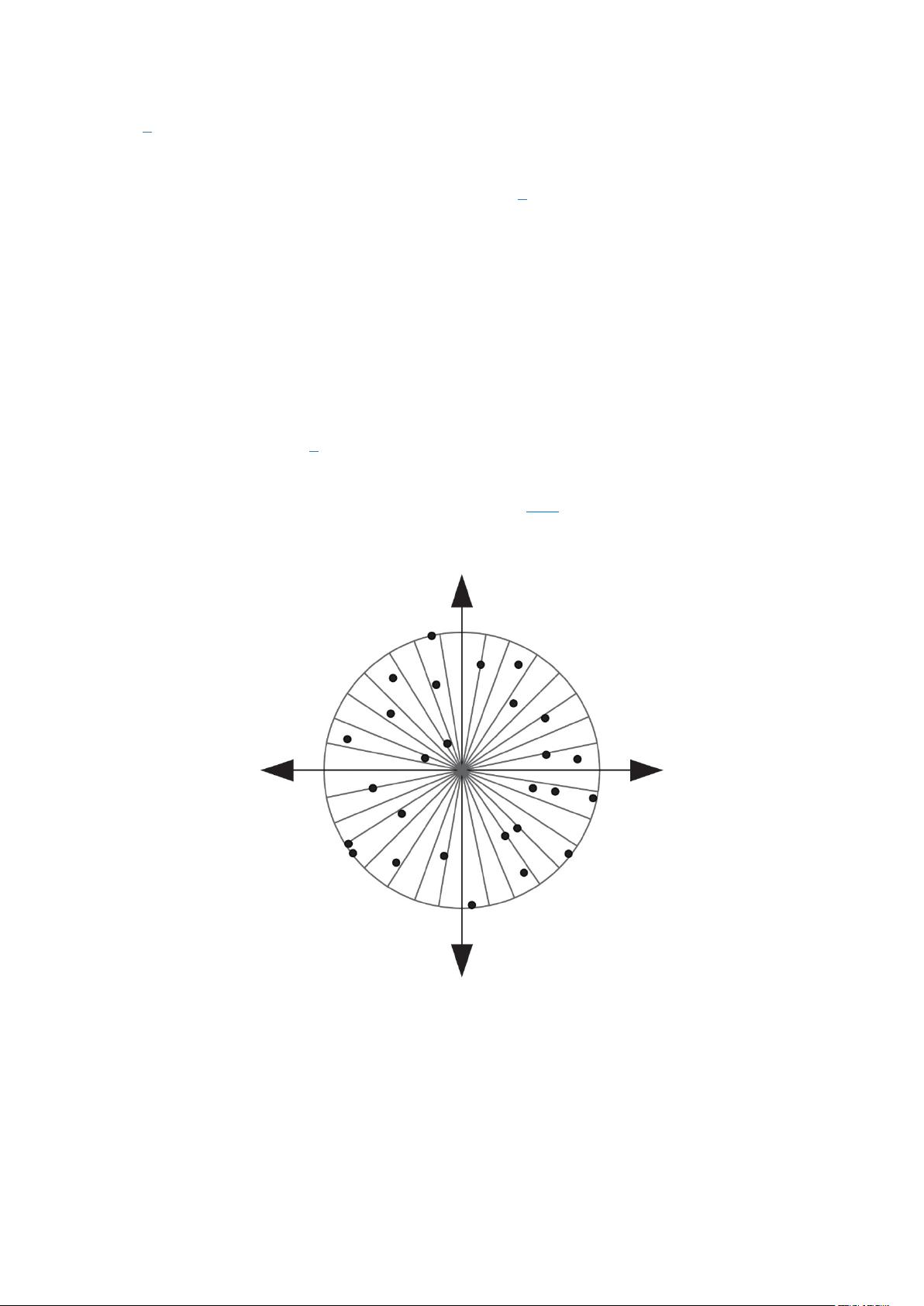

cancelable fingerprint template, SCFT). 其基本原理是: 通过对指纹区域划分扇区, 并从中选

取适当细节点表示相应的指纹特征, 细节点分布情况如图 1 所示. 以任意一个细节点为变换

中心点, 对其余邻域细节点进行几何变换: 旋转、反射和平移变换. 其中, 旋转变换和平移

变换由式(1)中的变换密钥 KK 完成.

图 1 细节点分布示意图

Fig. 1 Minutiae point distribution diagram

下载: 全尺寸图片 幻灯片

{K={kv}321kv=(ρv,χv,ψv){K={kv}132kv=(ρv,χv,ψv)

(1)

其中, KK 是第 vv 个扇区的一组密钥 kk. ρvρv 为旋转因子, 表示在第 vv 个扇区中细节

点旋转的次数. (χv,ψv)(χv,ψv)表示在第 vv 个扇区中细节点平移的距离. 经过几何变换后,

得到细节点特征值: (xtv,ytv,θtv)(xvt,yvt,θvt), (xtv,ytv)(xvt,yvt)表示第 vv 个扇区的指纹细节点

坐标, θtvθvt 表示细节点方向. 然后通过改变变换中心点, 对其余邻域点进行几何变换.

由于 SCFT 算法采用几何变换设计变换函数, 并在变换域中进行认证, 因此原始指纹

数据不易被暴露出来. 但该算法在使用扇区筛选有效细节点时, 为获得更具独特性的模板,

需使用数目较多(32 个)且面积较小的扇区, 进而导致落入每个扇区内的细节点变少, 若这时

选取的图像质量较差, 则提取的指纹细节点精确度降低, 那么利用扇区筛选的有效细节点将

无法产生足够的数据, 造成某些指纹对不可用, 最终使得算法的识别性能下降. 此外, 在几

何变换中, 变换函数均为线性函数, 当用户密钥泄露时存在安全隐患.

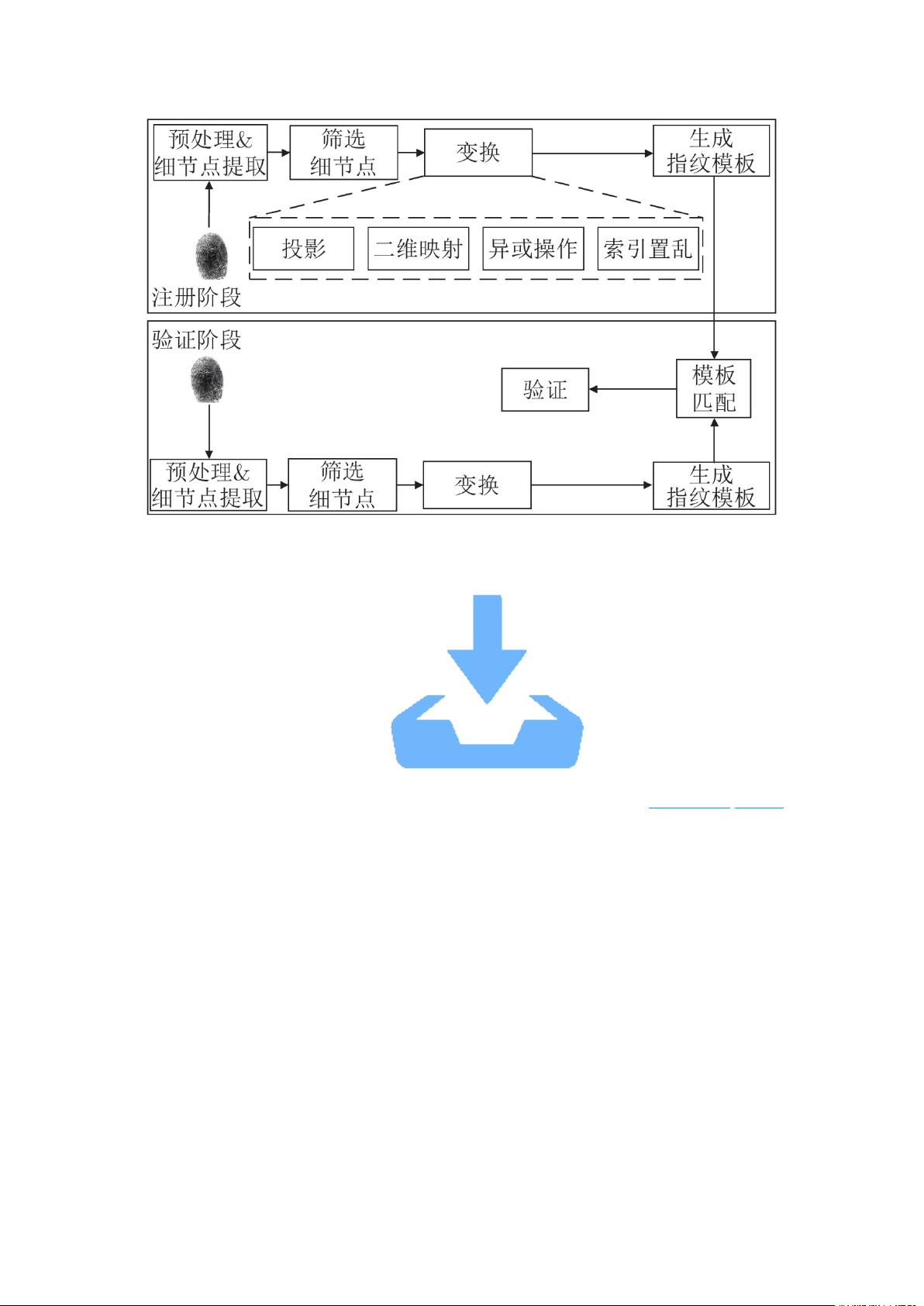

2. 改进算法的基本原理

针对 SCFT 算法存在的问题, 本文提出一种基于比特串异或和置乱变换的指纹模板保

护算法. 首先利用环形区域筛选出有效细节点, 并对其进行投影、二维映射得到一维比特

串. 随后, 采用异或和随机索引置乱对一维比特串进行处理得到指纹比特串. 最后将指纹比

特串的复矢量映射到伪随机矩阵中生成指纹模板. 在匹配过程中, 对待验证的指纹图像进行

相同的变换, 生成查询模板, 然后在变换域中计算二个模板的匹配分数以验证二者的匹配程

度. 算法的基本流程如图 2 所示.

图 2 算法的基本流程

Fig. 2 Basic flow of the algorithm

下载: 全尺寸图片 幻灯片

算法具体步骤如下:

步骤 1. 提取注册指纹图像的细节点, 然后采用环形区域对其进行筛选, 得到有效细节

点信息.

步骤 2. 将有效细节点信息投影到直线上得到投影点集, 并对其量化后映射到二维网

格中得到一维比特串集.

步骤 3. 构建等长的随机密钥 keykey 与一维比特串集进行随机异或, 通过引入步长参

数, 再次进行行间异或得到一维特征串, 所得结果存储为二进制模板, 并抛弃原始的

keykey.

步骤 4. 采用随机索引置乱对一维特征串进行混洗从而改变二进制模板的位置.

步骤 5. 将一维特征串的复矢量映射到由用户 PIN 码生成的伪随机矩阵中, 最终生成

指纹模板.

步骤 6. 对待验证的指纹图像进行相同的变换得到查询模板, 通过在变换域中计算注

册模板与查询模板的匹配分数来验证二者的匹配程度.

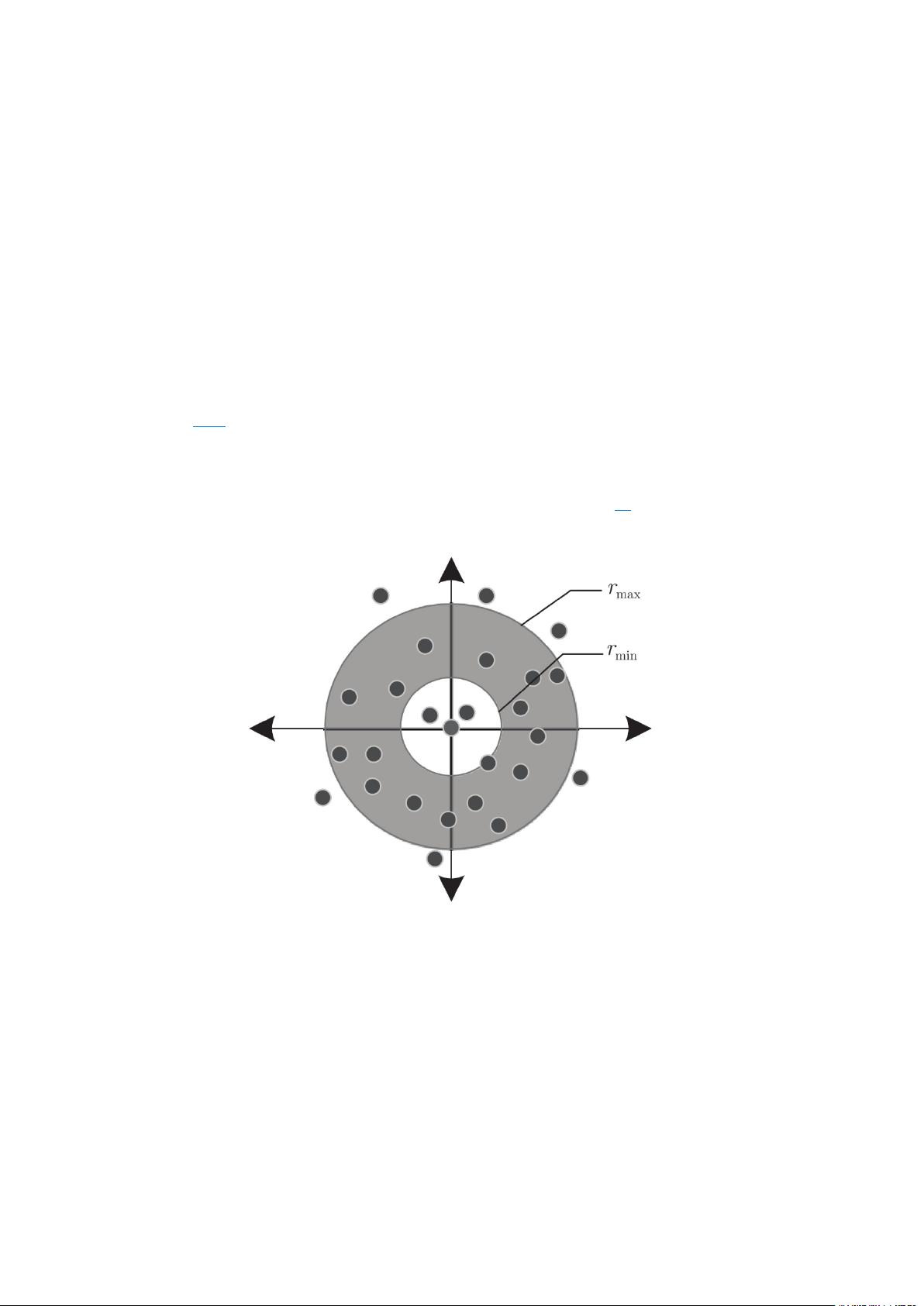

2.1 有效细节点的筛选

细节点筛选能够缩短后续变换过程中的计算时间, 同时减小变换中心点与邻域点距离

太近或太远所造成的误差. 首先对一幅指纹图像进行预处理, 并从中提取出指纹细节点信

息, 将其表示为

⎧⎩⎨⎪⎪Fu∈ϕFu={(mi)u}n1mi=(x,y,θ)i{Fu∈ϕFu={(mi)u}1nmi=(x,y,θ)i

(2)

其中, ϕϕ 表示指纹域. FuFu 为用户 uu 指纹图像中的一组细节点. mimi 表示第 ii 个细

节点, nn 为 FuFu 中细节点总数, (x,y)(x,y)为指纹细节点坐标, θθ 为细节点方向.

如图 3 所示, 在一组细节点集中, 任意选取一个细节点 mcmc 为变换中心点, 即圆心,

再分别以 rminrmin 和 rmaxrmax 为半径得到一个环形区域, 通过设定约束条件(3)筛选出邻

域细节点 mk(1≤k≤nmk(1≤k≤n 且 k≠c)k≠c)中的有效细节点, 其中, dis(mc,mk)dis(mc,mk)为

mcmc 与 mkmk 之间的距离, rminrmin 和 rmaxrmax 的取值参考文献[19].

rmin≤dis(mc,mk)≤rmaxrmin≤dis(mc,mk)≤rmax

(3)

图 3 有效细节点集的选取

Fig. 3 Selection of effective minutiae point set

剩余21页未读,继续阅读

资源评论

罗伯特之技术屋

- 粉丝: 3549

- 资源: 1万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功