基于攻击图模型的网络安全态势评估方法.docx

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

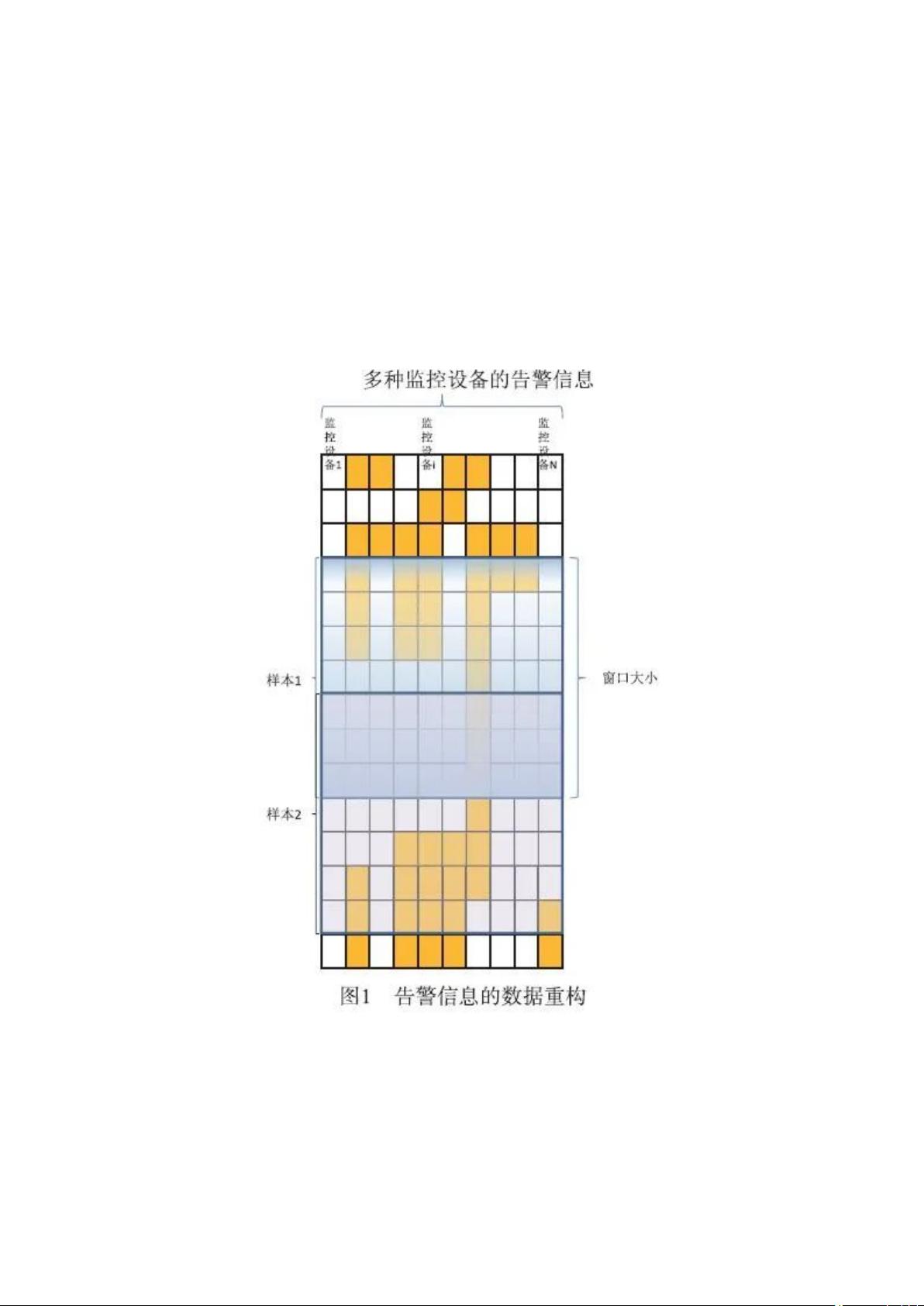

【基于攻击图模型的网络安全态势评估方法】 网络安全态势评估是网络安全管理的核心环节,尤其是在网络攻击日益复杂化的背景下,及时、准确地评估网络安全态势至关重要。基于攻击图模型的评估方法能够帮助我们理解攻击者可能采取的策略,从而提前防范潜在威胁。 攻击图模型是一种图形化表示网络攻击方式和路径的工具,它将网络中的节点(如系统、服务)和边(如攻击步骤或漏洞)结合起来,描绘出攻击者可能的行动序列。在本文中,作者提出了一种新的评估方法,该方法首先通过融合多源告警数据,构建网络攻击行为特征,这些特征结合了攻击事件的时空特性,使得模型能够更准确地捕获攻击活动。 告警信息是网络安全监控的重要来源,通过将告警信息映射到攻击图的节点上,可以关联起多步攻击路径,揭示攻击者可能的行动顺序。接着,通过构建攻击节点的转移概率表,将转移概率引入到攻击图中,这有助于推断攻击者的意图和下一步可能的行动,使得预测攻击路径成为可能。 作者进一步指出,针对最大可能性的攻击路径,评估大概率的攻击节点的安全态势是关键。通过这种方式,可以科学地量化网络攻击后潜在节点的安全状态,为安全管理人员提供决策支持,以便采取预防措施。 在现有的研究中,已有许多学者关注到攻击路径安全态势分析,他们利用模糊综合评估、聚类分析、神经网络等技术来识别和评估威胁。然而,多数方法侧重于单个攻击行为的特征,而忽视了整个网络层面的安全态势动态变化。本文提出的模型弥补了这一空白,它不仅考虑了攻击行为的演变,还分析了安全态势在时间上的动态演变机制。 具体实施过程中,文章提出了基于语义特征相似性的多源告警数据融合方法,通过滑动窗口重新构造告警数据,考虑时间和空间两个维度,提升数据准确性。同时,应用卷积神经网络(CNN)提取告警信息的特征,映射到攻击图的节点上,以识别多步攻击路径。 这种方法旨在实现网络安全态势的精准预测和全面评估,通过深入理解攻击行为的动态演变,为网络安全防御提供有力的支持。在当前网络攻击频发、损失巨大的背景下,这样的评估方法对于保护政府、企业和个人的网络安全具有重大意义。

剩余12页未读,继续阅读

- 粉丝: 4465

- 资源: 1万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 短袖检测27-YOLO(v5至v9)、COCO、CreateML、Darknet、Paligemma、VOC数据集合集.rar

- python外卖点餐系统,python+django+vue开发的外卖点餐网站 - 毕业设计 - 课程设计.zip

- 126 czx 2(2)(1).cpp

- Python在线考试系统前端-大学毕业设计-基于vue.zip

- Python在线考试系统-大学毕业设计-基于Django+Django-Rest-Framework.zip

- ## 5G模组采用USB3.0与上位机连接,usb接口在上位机上虚拟出多个port,其中一个可用于发送AT命令,控制模组 ## 本脚本控制模组离开飞行模式

- python商城管理系统,商城网站系统,python+django+vue开发的电子商城系统 - 毕业设计 - 课程设计.zip

- Python区块仿真链,适合毕业设计项目或课题研究 汇智网提供.zip

- Python中国知网(cnki)爬虫及数据可视化分析设计毕业源码案例设计.zip

- C++《基于TLD算法和GOTURN算法的多摄像头目标跟踪》+源码+文档说明(高分作品)

信息提交成功

信息提交成功