在在IBMClearCase多站点环境中应用多站点环境中应用ACL实例实例

Access Control List(ACL)是 ClearCase 8.0.1 引入的最重要的新特性。通过 Policy 与 Rolemap 这两种对象,ACLs 赋予了

VOB 元素更灵活、细粒度的权限控制。当前很多客户的生产环境规模庞大,往往使用多站点部署。探讨如何将 ACLs 应用于

ClearCase Multisite 环境是本文的主要目的。本文将以一个小规模的 ClearCase Multisite 环境为例,将使用不同 ClearCase

版本的站点分段升级到 ClearCase 8.0.1 并应用 ACLs 为主线,分步讲解其中的关键点与注意事项,特别是 ACLs 在 Multisite

中的行为。

ClearCase ACLs 简介

Rational ClearCase 8.0.1 引入了 Access Control List(下文将简称 ACL 或 ACLs),提供对 VOB 对象的访问控制。VOB 中定

义了两种新的对象类型,policy 和 rolemap 来实现 ACLs 的有效管理。每个 rolemap 创建的时候都要指定一个 policy,而一个

policy 可以被多个 rolemap 实现。

Policy 含有 vob、element、policy 和 rolemap 四个部分,分别表明对于相应的对象类别,指定的 principal 具有何种访问权

限。 Principal 分为 role、group、user 等类型,其中常以 role 来定义访问权限。而 rolemap 则指定了哪些用户(组)属于定义

的 policy 中指定的 role。 Rolemap 和 policy 结合起来产生 effective ACL(简称 EACL)。针对每一个对象类别(即 vob、

element、policy 和 rolemap),EACL 列出了授权的用户/组具有何种权限。

下文为创建 policy 和 rolemap 采用的文件(通过指定文件来创建 policy 或 rolemap),以及产生的对应的 EACL。

policy(element 部分)

[element]

Role:Testers Read

Role:Developers Change

Role:Administrator Full

rolemap

Role:Testers --> Group:your.domain/tester

Role:Developers --> Group:your.domain/developer

Role:Administrator --> User:your.domain/admin

Effective ACL(element 部分)

[element]

Group:your.domain/tester Read

Group:your.domain/develop Change

User:your.domain/admin Full

上述例子表示 tester 组对于应用此 rolemap 的 VOB 元素具有读权限,developer 组具有修改权限,而 admin 用户具有完全权

限。当应用 ACLs 后,ClearCase 会在用户操作 VOB 数据的时候检查其是否具有相应的权限。更多关于 ACLs 的特点及使用

方法,请参考 ClearCase 8.0.1 InfoCenter 。

与之前版本的 Multisite 环境相比,应用 ACLs 的 Multisite 环境中 VOB 副本的 preserving 模式对 ACLs 在多站点间的共享、

使用有重要影响,而管理员也要更细致地计划如何根据需要在现有的 Multisite 环境中应用 ACLs。下文将结合实例说明。

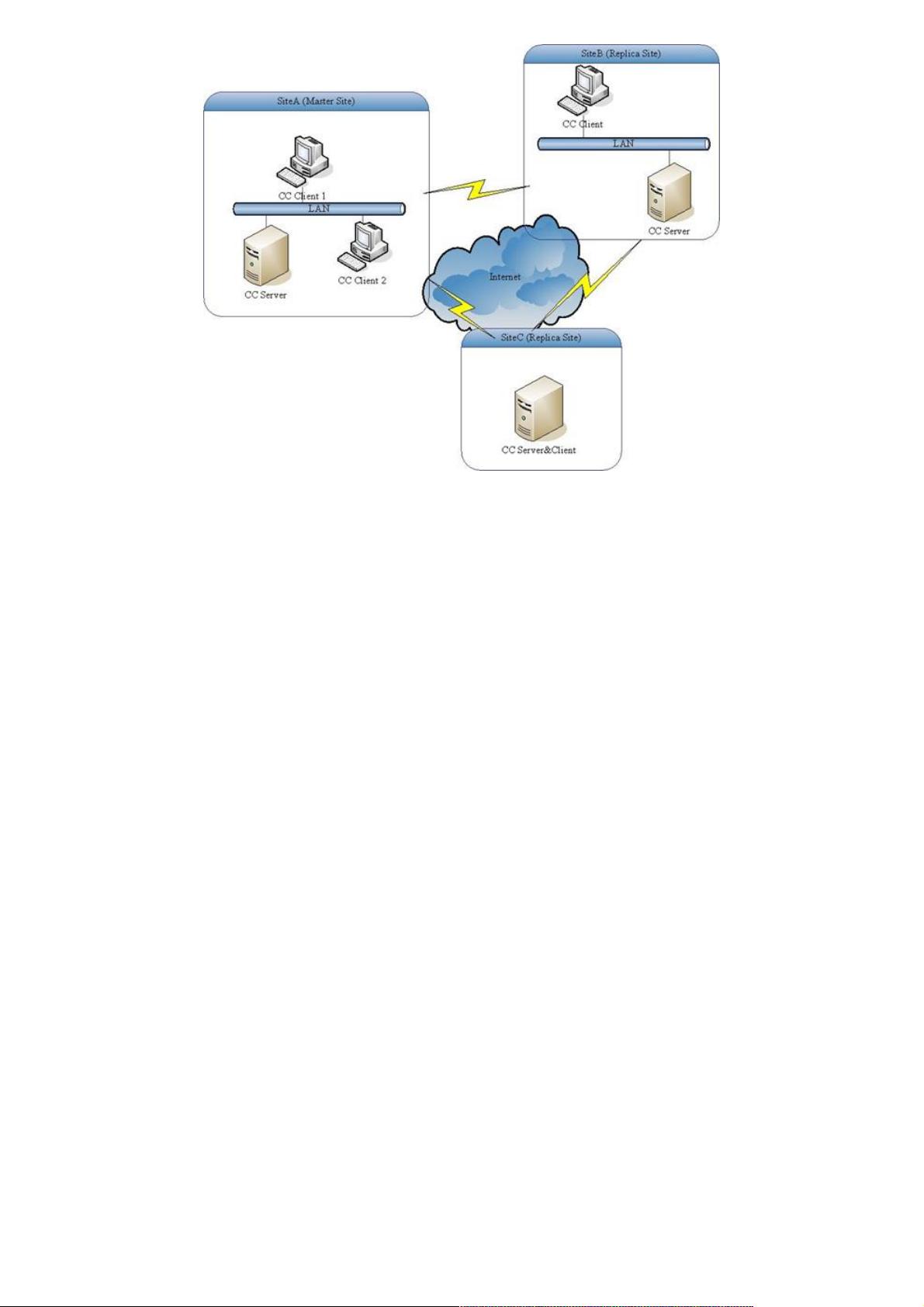

ClearCase Multisite 场景介绍

实际生产环境的 ClearCase Multisite 千差万别,复杂多样。为了便于讲解,本文将通过一个相对简单的 ClearCase Multisite

实验环境来讲述如何应用 ACLs。对于更为复杂的 ClearCase Multisite 环境,同样可以参考本文并加以适当扩展。