没有合适的资源?快使用搜索试试~ 我知道了~

网络化软件系统中的漏洞不可避免,漏洞会引发网络化软件异常行为,异常行为的传播会给系统造成无法弥补的损失。为了使损失尽可能减小,对异常行为的研究变得十分必要。本文对网络化软件异常行为可信性进行深入研究,并且从组建级和系统级两方面对异常行为可信性进行全面分析,为人们今后采取措施提供一定理论依据。仿真实验和实例分析证明,对异常行为可信性进行研究可以为人们评估系统稳定性、减小由异常行为带来的损失提供一定帮助。

资源推荐

资源详情

资源评论

网络化软件异常行为可信性研究网络化软件异常行为可信性研究

网络化软件系统中的漏洞不可避免,漏洞会引发网络化软件异常行为,异常行为的传播会给系统造成无法弥补

的损失。为了使损失尽可能减小,对异常行为的研究变得十分必要。本文对网络化软件异常行为可信性进行深

入研究,并且从组建级和系统级两方面对异常行为可信性进行全面分析,为人们今后采取措施提供一定理论依

据。仿真实验和实例分析证明,对异常行为可信性进行研究可以为人们评估系统稳定性、减小由异常行为带来

的损失提供一定帮助。

摘要摘要:

关键词关键词:网络化软件;异常行为;

0引言引言

自从上世纪90年代互联网进入商业应用以来,伴随着计算机和通信技术的迅猛发展,互联网已经渗透到人们工作和日常

生活的各个方面。随着云计算[1]、对等计算、普适计算等新兴计算模式的不断涌现,互联网引发了软件产业的一次革命

——软件网络化[2],软件技术未来发展的主导模式将会是网络化应用,网络化软件也将成为未来软件领域的主要形式之

一。网络化软件是一类以网上信息/服务资源为元素,以Internet为媒介,以元素间的互操作与协同为构造方式,其行为和拓扑

结构可以动态演变的密集型混合系统[3]。例如,全球最大的电子零售商店Amazon以其基础设施和Webservices构建的

Amazon.com就是网络化软件系统的应用典范。构成网络化软件中的组件实体一般内部结构和源代码是不可见的,且网络化软

件系统运行的平台是十分复杂的Internet环境,因此对网络化软件系统进行可信评估就变得十分必要。本文从影响网络化软件

系统可信性的其中一个因素——网络化软件异常行为为研究出发点,通过对异常行为可信性进行深入分析,揭示其对网络化软

件整体稳定性的影响。

1相关工作相关工作

1972年J. P. Anderson提出建立可信系统 (Trusted System),在40多年的时间里可信计算技术得到了长足发展。在复杂的

互联网环境中,可信系统的运行面临更大的威胁性与不确定性。传统的软件系统安全评估方法已不能很好地适应互联网环境下

软件可信保证的需求,急需从安全机制的灵活性以及面向开放环境的软件能力保障方面进行扩展[4]。在基于构建的软件可

靠性研究方面主要有以下三类方法:基于状态的模型、基于路径的模型和附加模型[5]。网络化软件系统可信性研究还不成

熟,多是基于经典的Internet中实体间信任关系模型[6]。最近,梅宏等人在基于软件体系结构技术方面,提出了面向构建、

基于体系结构的ABC开发方法,并在可信性保障与度量等支撑技术方面取得进展[78]。徐锋、吕建等人提出了两个信任模

型TEM和DTME,形成了一种适合于互联网环境的框架体系,提出了一条建立基于Agent的网络化软件模型的技术途径

[9]。本文在前人研究的基础上,综合ISO/IEC9126及SJ/T11374—2007标准[10]对系统中的异常行为进行深入研究,建

立一套合理的异常行为可信性评估体系,并以此探究网络化软件异常行为对系统稳定性产生的影响。

2异常行为可信性异常行为可信性

2.1组件级可信性组件级可信性

所谓异常行为可信性是指异常行为对组件、系统产生负面影响的可信程度。异常行为可信度越高,其对组件、系统产生的

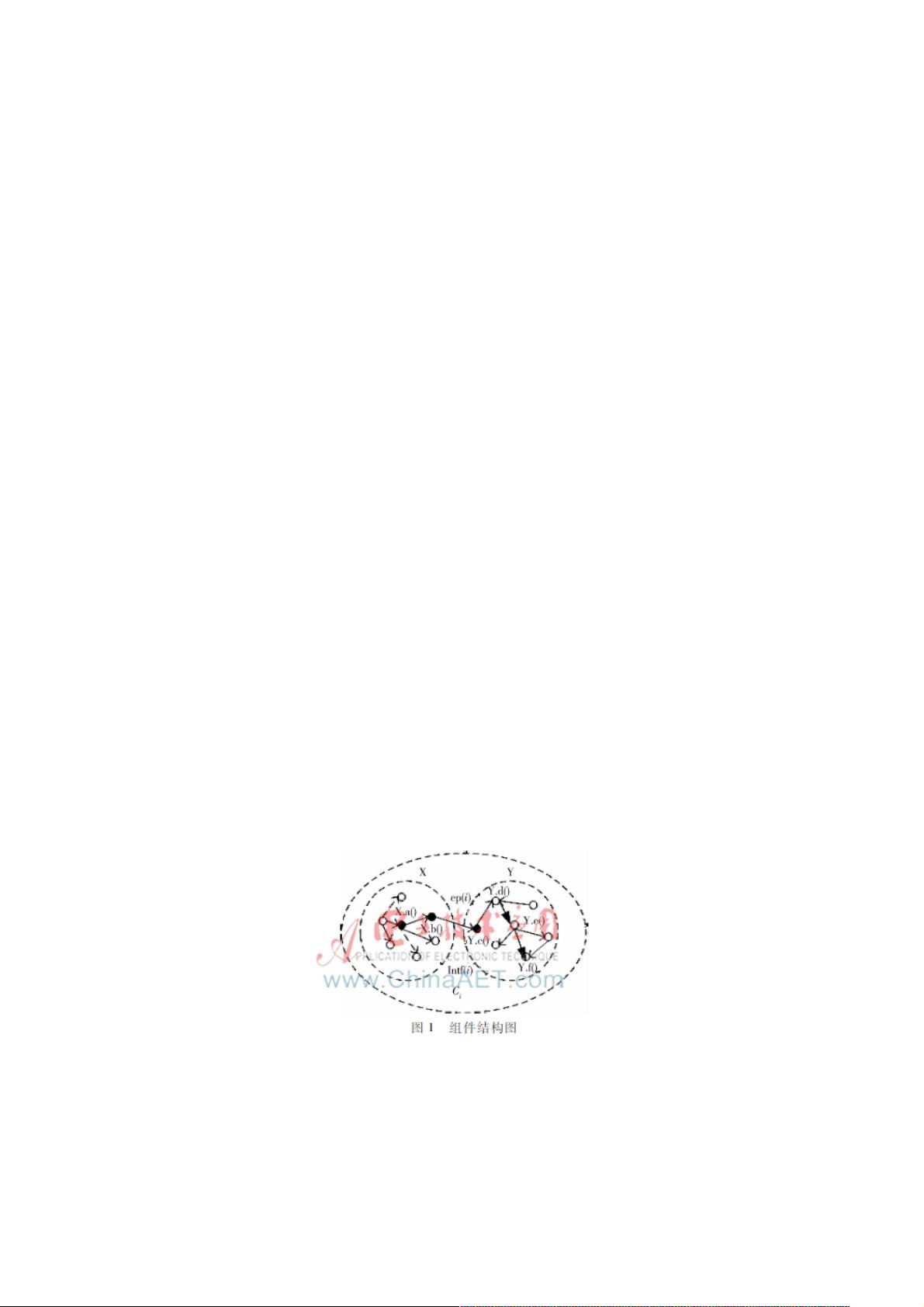

消极作用越大,反之则越小。为了全面地对异常行为可信性进行分析,首先从组件级的角度进行考虑。组件Ci(1<i<M,M表

示系统中组件个数)在某时刻的内部结构如图1所示,其中空心小圆圈表示不含异常行为的节点,黑色实心小圆圈表示含有异

常的节点,intf(i)表示该时刻组件内部错误率,ep(i)表示该时刻组件内部错误传播概率[11]。

为了形象地表示组件内部各个节点之间的相互关系,将图1简化为图2所示,其中Li(0<i<11)表示未含异常的节

点,Vj(0<j<5)表示含有异常的节点。

资源评论

weixin_38536349

- 粉丝: 5

- 资源: 904

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功