收 稿日期 : 2008-04-22; 修 回日期 : 2008-07-09 基 金项 目: 山 东省 自然科 学基 金资助 项目( Y2007G42)

作 者简介 : 秦丰林 ( 1978-) , 男, 山东 潍坊人 , 工程师 , 博 士研 究 生, 主 要 研 究方 向 为 计 算机 网 络 技 术与 多 媒 体 通信 ( qfl@ sdu. edu. cn) ; 段海 新

( 1972-) , 男, 副教授 , 博士, 主要 研究 方向为 计算 机网络 安全与 管理 ; 郭 汝廷 ( 1965-) , 男, 工程师 , 硕士, 主要 研究 方向为 计算 机网络 应用与 管理 .

ARP 欺 骗 的 监 测 与 防 范 技 术 综 述

*

秦丰林

1

, 段海新

2

, 郭汝廷

1

( 1. 山 东大 学 网 络中 心, 济 南 250100; 2. 清 华大 学 网络 工程 研究 中心, 北京 100084)

摘 要: 目 前已 经提 出许 多针 对 ARP 欺骗 的安 全技 术, 根据 所起 作用 的 不 同, 将 其 分为 ARP 欺骗 监 测、ARP 欺

骗防 御和 改进 ARP 协议的 ARP 欺骗 避免技 术。 主要 对这 些技 术进 行分析 和总 结, 比 较其优 缺点 , 并提出 研究 改

进 ARP 协议需要 综合 考虑 的因 素。

关键 词: ARP 协议 ; ARP 欺骗; ARP 欺骗 监测; ARP 欺骗防御 ; ARP 欺骗避 免

中图 分类 号: TP309 文 献标 志码: A 文 章编 号: 1001-3695( 2009) 01-0030-04

Overview of ARP spoofing detection and prevention techniques

QIN Feng-lin

1

, DUAN Hai-xin

2

, GUO Ru-ting

1

( 1. Network Center, Shandong University, Jinan 250100, China; 2. Network Engineering Research Center, Tsinghua University, Beijing

100084, China)

Abstract: Up to now, many schemes have been proposed to protect against ARP spoofing which can be classified into three

categories as detecting, preventing and avoiding techniques according to their functions. This paper summarized and analyzed

each of these schemes, identified their advantagesand weaknesses, presented some factors that have to be considered in impro-

ving ARP protocol.

Key words: ARP protocol; ARP spoofing; ARP spoofing detection; ARP spoofing prevention; ARP spoofing avoidance

ARP 欺骗 具有隐 蔽性、随机性 的特 点, 在 Internet 上随 处

可下载的 ARP欺骗工具

[ 1, 2]

使 ARP 欺骗更加普遍。攻击 者可

以利用 ARP 欺骗 进行 拒绝 服务 攻击 ( DoS) 或中 间人 攻 击, 造

成网络通信中断或数据被截 取和窜 改, 严重影 响网络 的安全。

目前利用 ARP欺骗的木 马病 毒在局 域网 中广 泛传 播, 给网 络

安全运行带来 巨大 隐 患, 是局 域 网安 全的 首 要威 胁

[ 3]

。如 何

有效地监测和防范 ARP欺骗攻击成为当前网 络管理者所 面临

的严峻挑战。由于 ARP 欺骗 问题的 严重 性, 研究 者已 经提 出

许多针对 ARP欺骗的安全防范技术。

1 ARP 欺骗原理

ARP协议

[ 4]

即地址解析协 议( address resolution protocol) ,

是网络层中的一个重要协议。地址解析是指在 IP 地址和 采用

不同网络技术的硬件地址之间提供的动态映射。在以太网中,

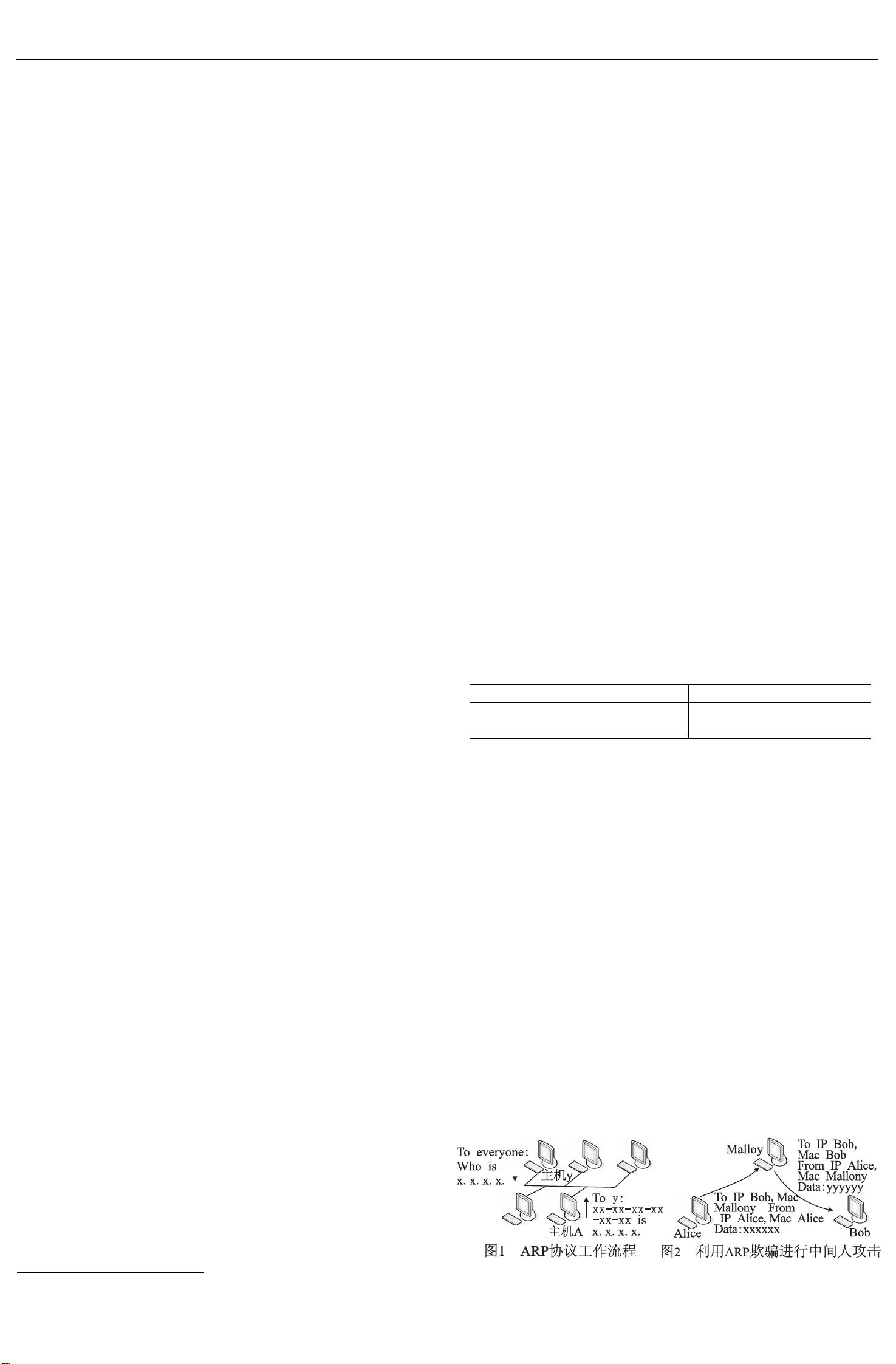

当一台主机 Y 想与另 外一 台主 机 X 通信 时, 需要 获取 主机 X

的 MAC地址, 获取流程如图 1 所示。Y 首先检查 ARP 缓存 表

中是否有 X 的 MAC, 如 果 没 有就 会 向 局 域 网 广播 ARP 请 求

“谁是 x. x. x. x, 请告诉 MAC yy-yy-yy-yy-yy-yy”, 局 域网内的 所

有主机都会收到这个 ARP请 求, 但是只 有主机 X 才 会响应 这

个请求, 它会回应一个单播的 ARP应答包“我是 x. x. x. x, MAC

是 xx-xx-xx-xx-xx-xx”。这样, 主机 Y 就把 X 的 〈IP, MAC〉地 址

映射保存在 ARP缓存表中, 之后主 机 Y 与 X 之间的 通信就 依

靠两者缓存表中 的 MAC 地址, 直 到 这个 〈IP, MAC〉地址 映 射

超时( 缺省 ARP超时时间如表 1 所示) , 才重新 发起 ARP 解析

请求。

表 1 缺 省 ARP 超时 时间

操 作 系 统 ARP 超 时 时 间 / min 操 作 系 统 ARP 超 时 时 间 / min

Windows 2000 /XP 2 Linux 1

Free BSD 20 Solaris 5

ARP协议是建 立在 信任 局域 网 内所 有节 点 的基 础上, 虽

然高效却并不安 全。ARP 协 议是 一 种无 状态 的 协议, 它 不 会

检查自己是否发 过请 求报 文, 也不 管( 其实 也不 知道) 是否 是

合法应答, 只要接收到 目标 MAC 是 自己 的 ARP 广 播报 文, 都

会接收并更新缓存, 这就为 ARP欺骗提供了可能。

ARP欺骗是指局域网内的恶意节点发送伪造的 ARP报 文

以更新其 他 节 点 的 ARP 缓 存 表, 来 达 到 影 响 网 络 通 信 的 目

的

[ 5]

。由于局域网内的 每台 主机 内都 存有 ARP 缓 存 表, ARP

攻击者将发送大量的 ARP欺骗报文以淹没 正常的 ARP 报文,

使得主机的 ARP缓存表内记录假的 MAC信息, 从而达到 ARP

欺骗的目的。根据 被欺 骗对 象 的不 同, ARP 欺 骗可 以分 为 欺

骗主机、欺骗网 关、双向 欺骗 三种 类型。文 献[ 6] 中 详细 介 绍

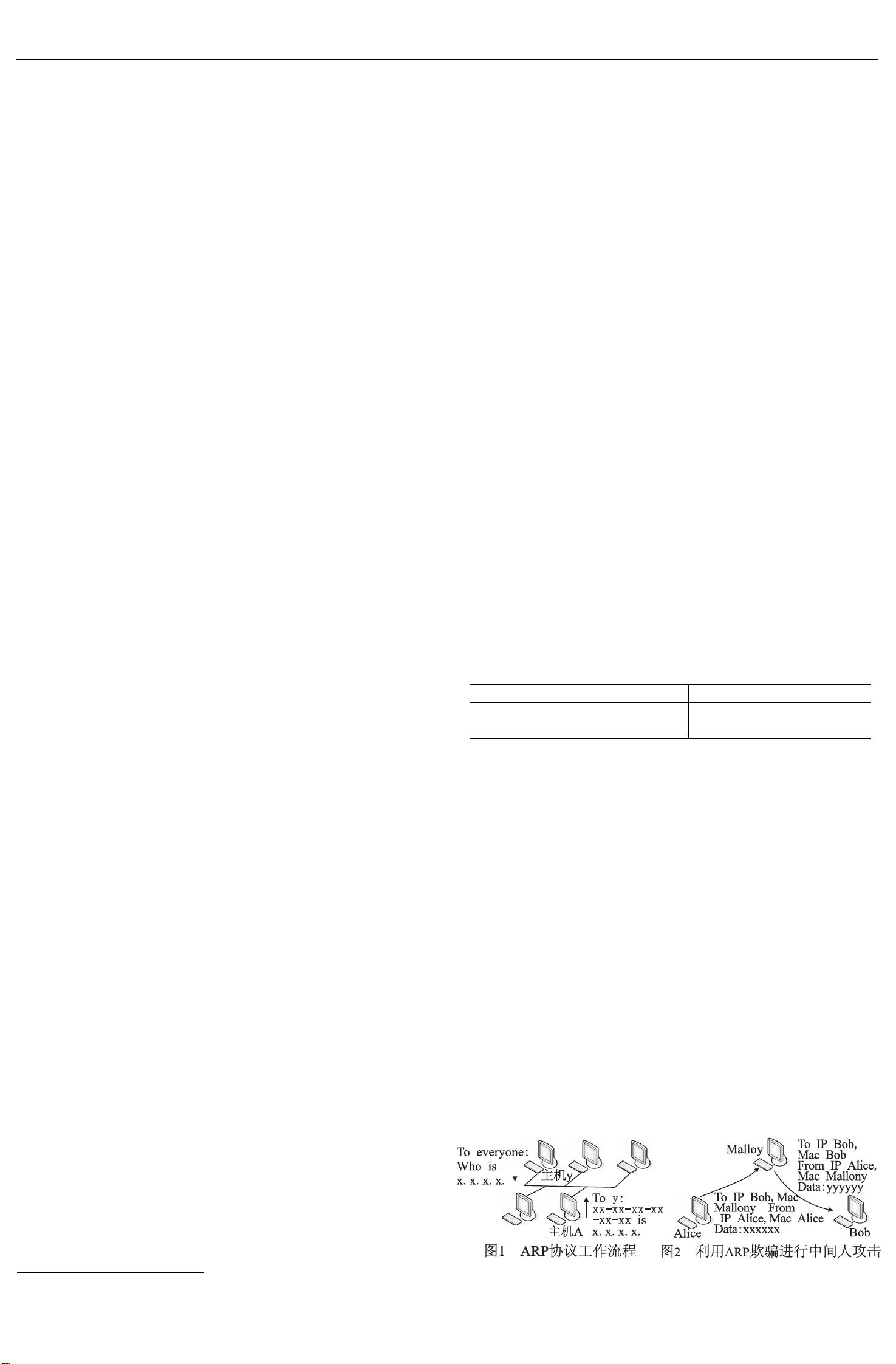

攻击者可以利用 ARP 欺骗 进行 DoS 攻击、MAC 伪装、中间 人

攻击( 图 2) 等攻击类型, 在局 域网中 造成网 络通信 异常、敏感

数据泄露、数据被窜改、网页劫持、非法控制等严重后果。

第 26 卷 第 1 期

2009 年 1 月

计 算 机 应 用 研 究

Application Research of Computers

Vol. 26 No. 1

Jan. 2009