没有合适的资源?快使用搜索试试~ 我知道了~

网站的安全架构

2 下载量 190 浏览量

2021-02-25

03:48:15

上传

评论

收藏 386KB PDF 举报

温馨提示

试读

5页

防御手段:-消毒。因为恶意脚本中有一些特殊字符,可以通过转义的方式来进行防范-HttpOnly对cookie添加httpOnly属性则脚本不能修改cookie。就能防止恶意脚本篡改cookieSQL注入攻击需要攻击者对数据库结构有所了解才能进行,攻击者获取数据库表结构方式:-开源,如果使用开源软件搭建,则数据库是公开的-错误回显,把数据库错误抛到页面上-盲注。主要是根据页面变化来做的通常防止的办法有:-消毒,对drop等关键字进行过滤-参数绑定就是预编译跨站请求伪造要求有两个条件就能进行攻击。1.用户使用浏览器登陆了授信网站并且没有退出,生成了本地token2.用户访问攻击者网站,攻击者通过3

资源详情

资源评论

资源推荐

网站的安全架构网站的安全架构

网站安全攻防战

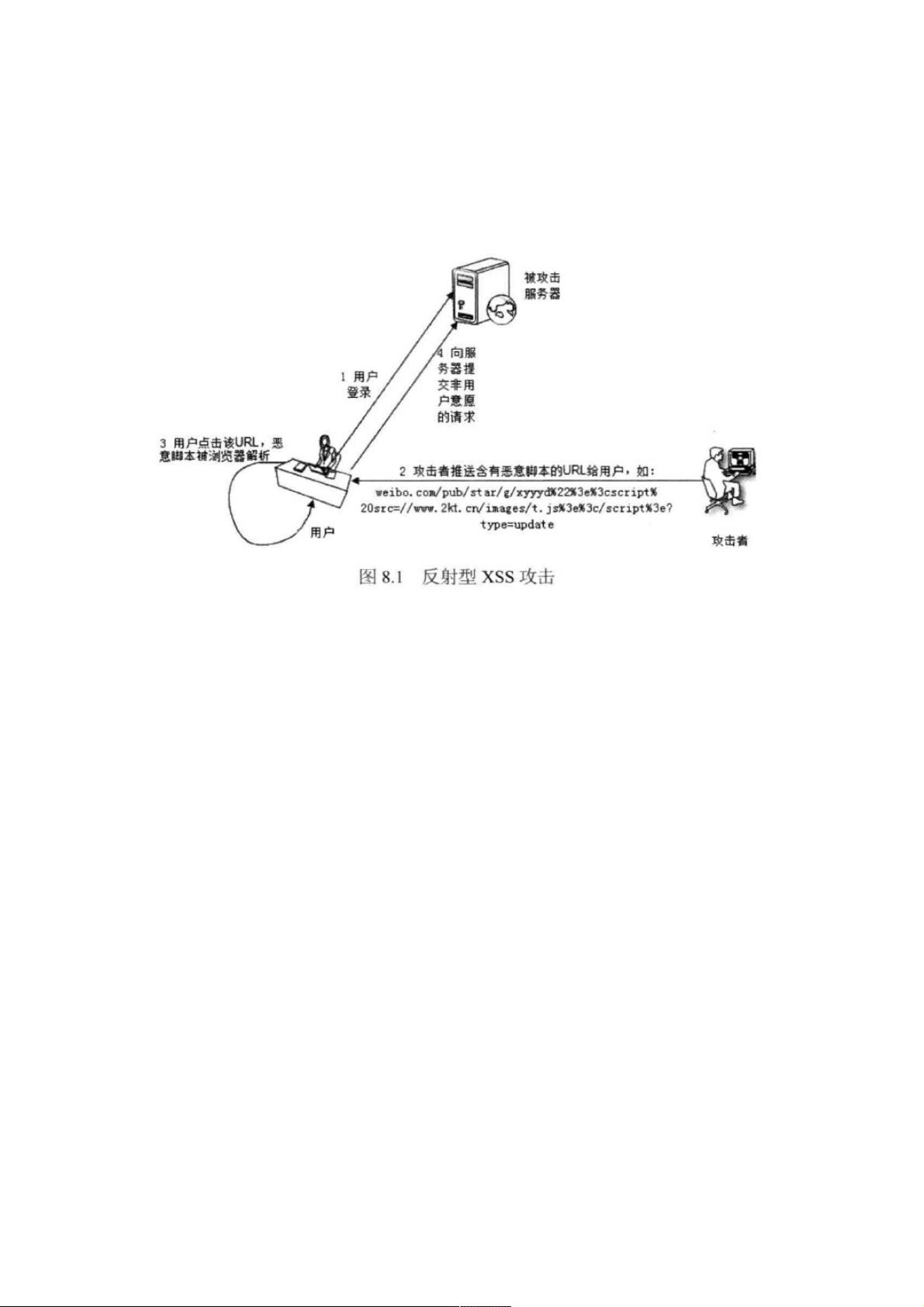

XSS攻击

防御手段:

- 消毒。 因为恶意脚本中有一些特殊字符,可以通过转义的方式来进行防范

- HttpOnly 对cookie添加httpOnly属性则脚本不能修改cookie。就能防止恶意脚本篡改cookie

注入攻击

SQL注入攻击需要攻击者对数据库结构有所了解才能进行,攻击者获取数据库表结构方式:

- 开源, 如果使用开源软件搭建,则数据库是公开的

- 错误回显, 把数据库错误抛到页面上

- 盲注。 主要是根据页面变化来做的

通常防止的办法有:

- 消毒, 对drop等关键字进行过滤

- 参数绑定 就是预编译

CSRF 攻击

跨站请求伪造

要求有两个条件就能进行攻击。

1.用户使用浏览器登陆了授信网站并且没有退出,生成了本地token

2.用户访问攻击者网站,攻击者通过302等让用户带一定的攻击参数再次访问授信网站

因为浏览器发送请求自带token,因此授信网站不知道请求来源于用户自己还是攻击者,这样就会有问题了。

防止办法:

1.页面随机数。 每次页面请求生成一个随机数,然后在后台进行校验

2.验证码。 比如手机验证码。 比较麻烦,可以在支付页上请求一下

weixin_38500090

- 粉丝: 4

- 资源: 964

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0