没有合适的资源?快使用搜索试试~ 我知道了~

资源详情

资源评论

资源推荐

第八次实验报告

一、课程名称

网络安全实验

二、实验名称

综合实验

三、实验目的

1. 掌握 wireshark 数据包抓取、分析

2. 掌握利用 ettercap 进行密码嗅探与加固

3. 了解 weblogic 的 Java 反序列化漏洞的利用与修复

4. 了解 Wordpress 的命令执行漏洞

5. 学会使用菜刀工具,了解如何利用上传 webshell 获取后台权限

6. 熟悉 Linux 下密码字典生成工具 crunch、暴力破解工具 hydra 的使用方法

7. 通过暴力破解工具获取服务器登录密码

8. 掌握 VPN 服务端的安装配置、Windows 客户端的安装配置及 vpn 连接

9. 了解网络扫描工具 nmap 的使用

10. 熟悉网站目录扫描工具 wwwscan 以及代理、爆破工具 burpsuite 的使用

11. 了解 SQL 注入漏洞的利用与修复。

四、目录

第八次实验报告 ......................................................................................................................................... 1

一、课程名称 ......................................................................................................................................... 1

二、实验名称 ......................................................................................................................................... 1

三、实验目的 ......................................................................................................................................... 1

四、目录 .................................................................................................................................................. 1

五、实验步骤 ......................................................................................................................................... 2

实验准备.............................................................................................................................................. 2

任务一:任务使用 wireshark、ettercap 获取网络中的 ftp 帐号信息,利用

weblogic 漏洞获取网站文件内容 ............................................................................................... 3

任务二:通过 Wireshark、Wordpress 获取远程主机登陆权限 ..................................... 10

任务三:使用 Hydra 暴力破解,nmap 扫描服务 .................................................................. 18

任务四:利用 VPN、wwwscan 和 burpsuite 跨网络破解网站、系统权限 ................ 22

任务五:局域网内 ettercap 抓取明文账号密码加固 ......................................................... 46

任务六:wordpress 弱口令修复、dedecms 弱口令漏洞修复 ........................................ 49

任务七:sql 注入漏洞修复、ssh 弱口令漏洞修复 ............................................................. 55

五、实验步骤

实验准备

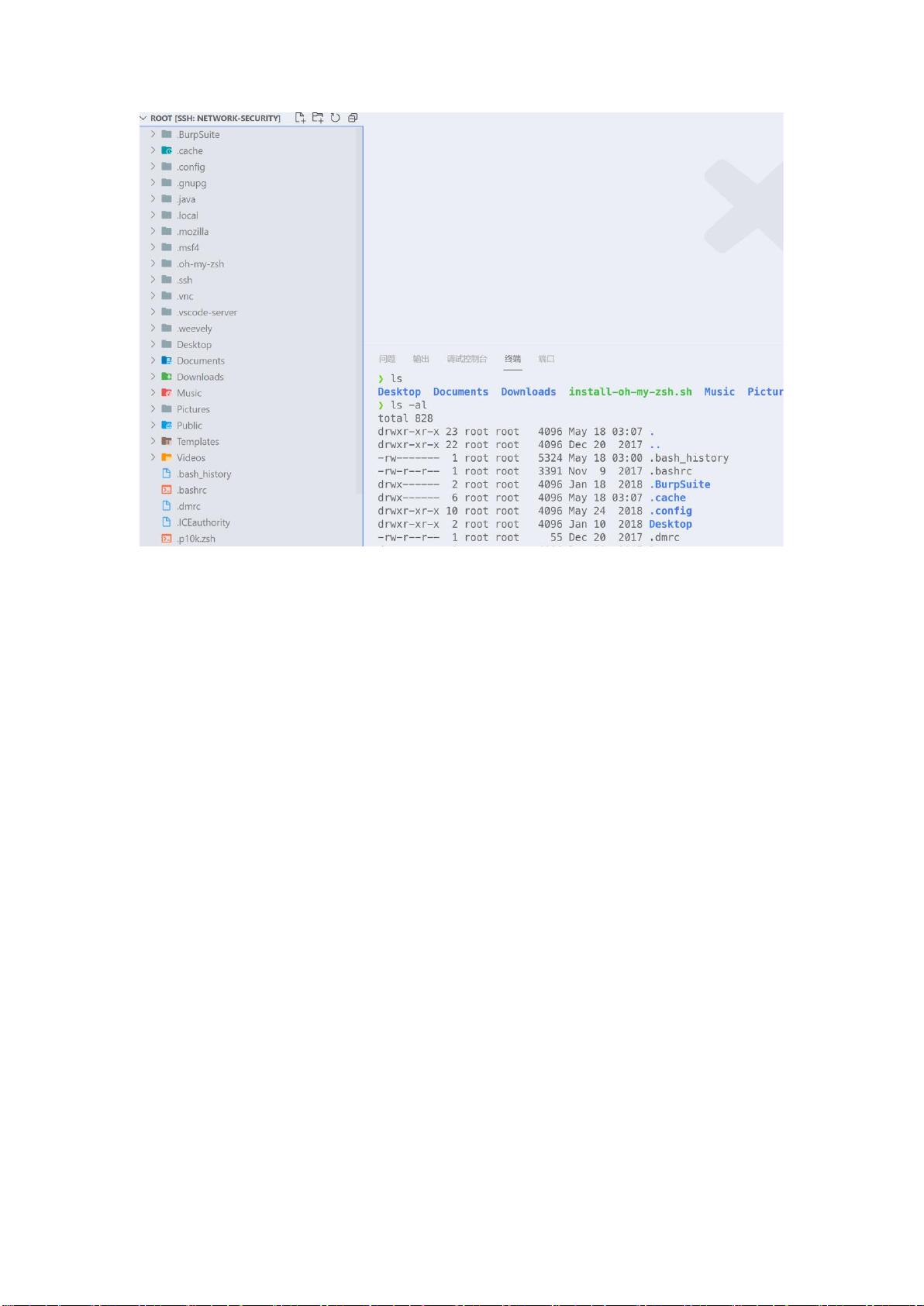

本实验的操作机为 192.168.1.2,操作系统为 Kali Linux

利用 Vscode remote 远程连接操作机,使用 VcXrsv 进行 x11 forwarding

可以看到远程连接成功

远程连接

任务一:任务使用 wireshark、ettercap 获取网络中的 ftp 帐号

信息,利用 weblogic 漏洞获取网站文件内容

本实验任务主要完成以下内容

➢ 企业系统管理服务器 192.168.1.3 定时自动登陆内部 ftp 服务器下载文件。

➢ 操作机通过 wireshark 分析 root 目录下的 cap 包,发现网络中 192.168.1.4

提供 ftp 服务,操作机通过 ettercap 嗅探 192.168.1.4 的网络信息,获取

ftp 帐号和密码,通过 ftp 帐号密码登陆 ftp 服务器获取 key.txt 文件内容。

提交 key.txt 中的内容。

➢ 操作机根据嗅探 192.168.1.4 和 pcap 文件的分析发现 192.168.1.4 还存在

tcp 7001(weblogic)的服务, 利用 weblogic 服务的 java 反序列化漏洞,使用

脚本执行系统命令获取 key1.txt 文件路径。提交 key1.txt 文件。

本实验的目标如下

➢ 掌握 wireshark 数据包抓取、分析

➢ 掌握利用 ettercap 进行密码嗅探

➢ 了解 weblogic 的 Java 反序列化漏洞的利用

1.1 分析 root 下的数据包获取网络中存在 FTP、weblogic 服务

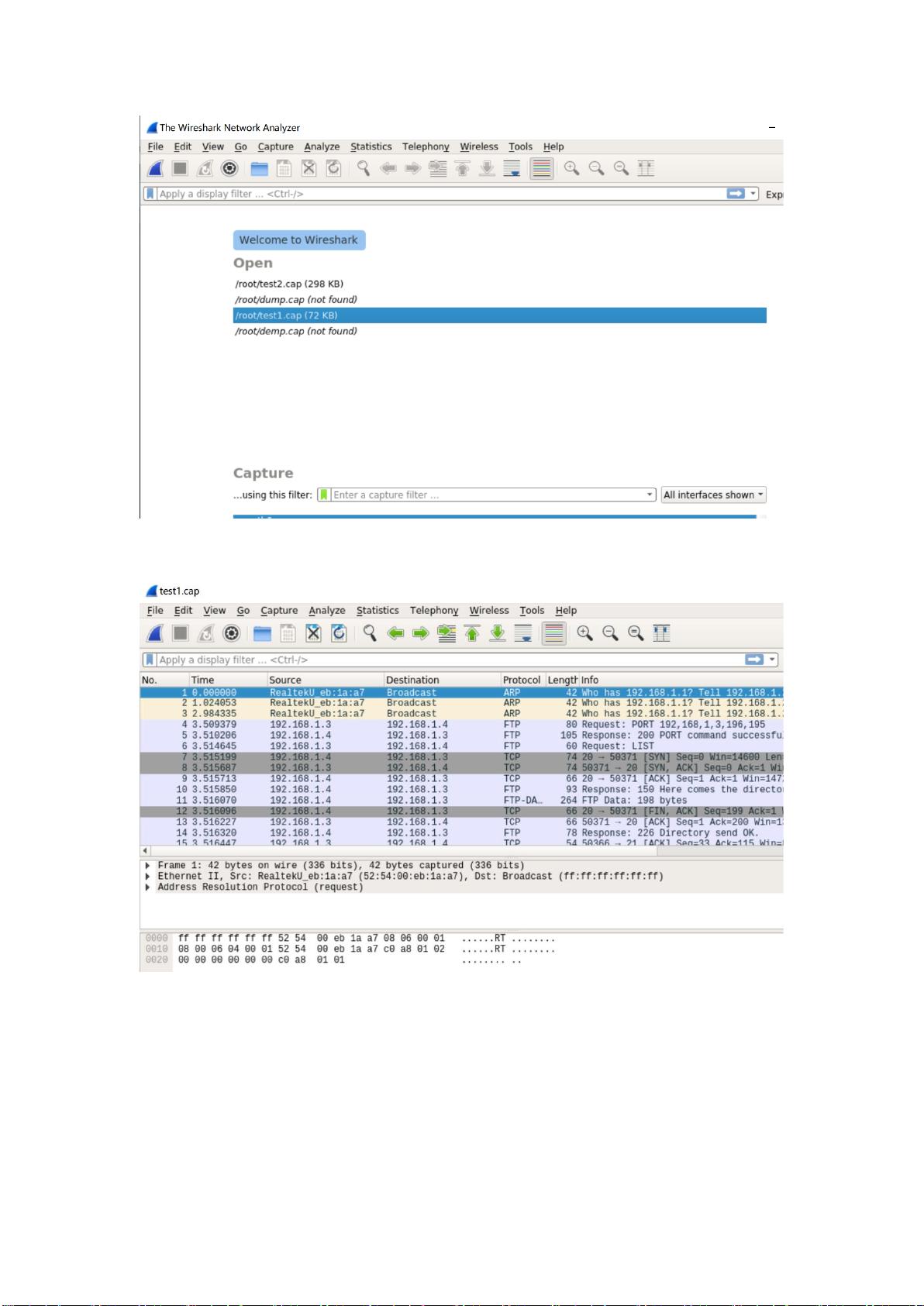

打开 wireshark

打开 wireshark

打开 root 下的 test1.cap 数据包

test1.cap 数据包

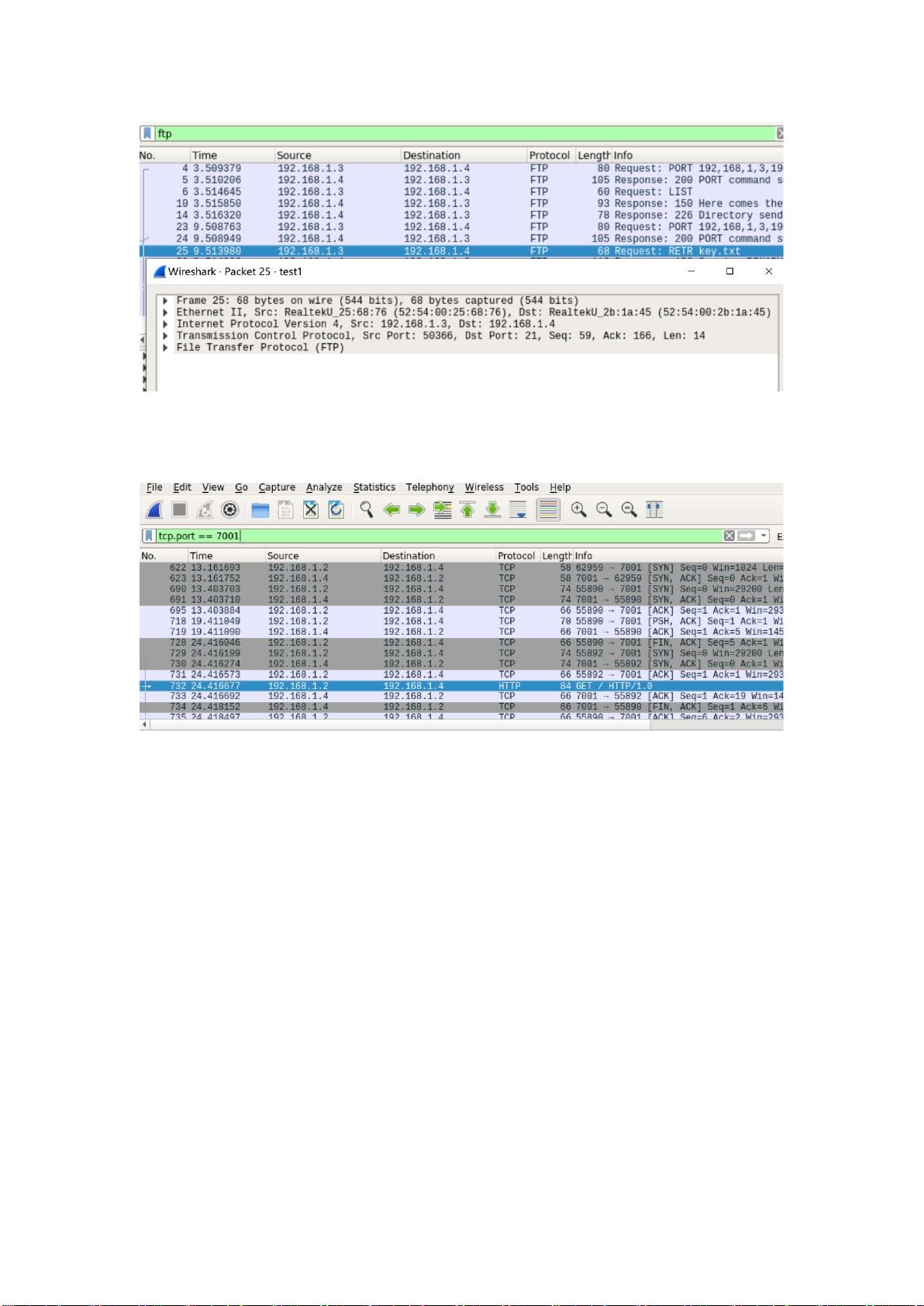

再过滤器中输入表达式 ftp 过滤出所有使用 ftp 协议的数据报,可以发现

key.txt 文件

过滤得到 key.txt

通过网上搜索,我们了解到 weblogic 的端口为 7001,因此对端口进行过滤,

可以发现目标机 192.168.1.4 存在 weblogic 服务

过滤 weblogic 服务

通过对网络数据包的分析,我们了解到本机和以下两台主机进行了通信

➢ 192.168.1.3

➢ 192.168.1.4

1.2 使用 ettercap 工具嗅探 FTP 帐号密码

打开 ettercap 软件,选择网卡 eth0

剩余56页未读,继续阅读

宝贝的麻麻

- 粉丝: 34

- 资源: 294

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0