没有合适的资源?快使用搜索试试~ 我知道了~

资源详情

资源评论

资源推荐

第七次实验报告

一、课程名称

网络安全实验

二、实验名称

企业环境渗透 2

三、实验目的

1. Weblogic 的 java 反序列漏洞应用

2. Wordpress 任意文件读取的漏洞利用

3. Wordpress 命令执行的漏洞利用

4. WordPress 通过自己修改的 EXP,getshell

5. 通过代理扫描内网

6. Redis 未授权访问以及对配置文件的理解

7. Ffmpeg 任意文件的读取结合 redis 的利用

8. Drupal 由于 YAML 解析器处理不当导致远程代码执行。

四、目录

第七次实验报告 ......................................................................................................................................... 1

一、课程名称 ......................................................................................................................................... 1

二、实验名称 ......................................................................................................................................... 1

三、实验目的 ......................................................................................................................................... 1

四、目录 .................................................................................................................................................. 1

五、实验步骤 ......................................................................................................................................... 2

实验准备.............................................................................................................................................. 2

任务一:Weblogic 反序列化........................................................................................................ 2

任务二:Wordpress 任意文件读取 ............................................................................................ 5

任务三:Wordpress 命令执行 ................................................................................................... 10

任务四:通过改进漏洞利用脚本获得命令执行权限 ......................................................... 14

任务五:redis 未授权访问+ffmpeg 任意文件读取 ............................................................ 21

任务六:drupal8 远程代码执行 ................................................................................................ 28

五、实验步骤

实验准备

本实验的操作机为 192.168.2.200,操作系统为 Centos 7

利用 Vscode remote 远程连接操作机,使用 VcXrsv 进行 x11 forwarding

可以看到远程连接成功

远程连接

任务一:Weblogic 反序列化

本实验任务基于真实企业网络环境,在三台服务器搭建的典型企业局域网

环境中,主要完成以下内容

➢ 整体扫描外部网络,探测暴露在外部的主机信息

➢ 利用 java 反序列化漏洞利用脚本执行系统命令。

➢ 在系统 home 目录下寻找 flag 字样的值提交,提交后该实验任务完成。

本实验的目标如下

➢ 了解网络安全漏洞的概念以及现有的安全漏洞扫描工具。认知常见网络

安全漏洞。

➢ 掌握 java 反序列化漏洞利用脚本的使用。

➢ 熟悉 weblogic 的常见端口。

➢ 掌握网络扫描探测的方法和技术原理和 nmap 的简单实用。

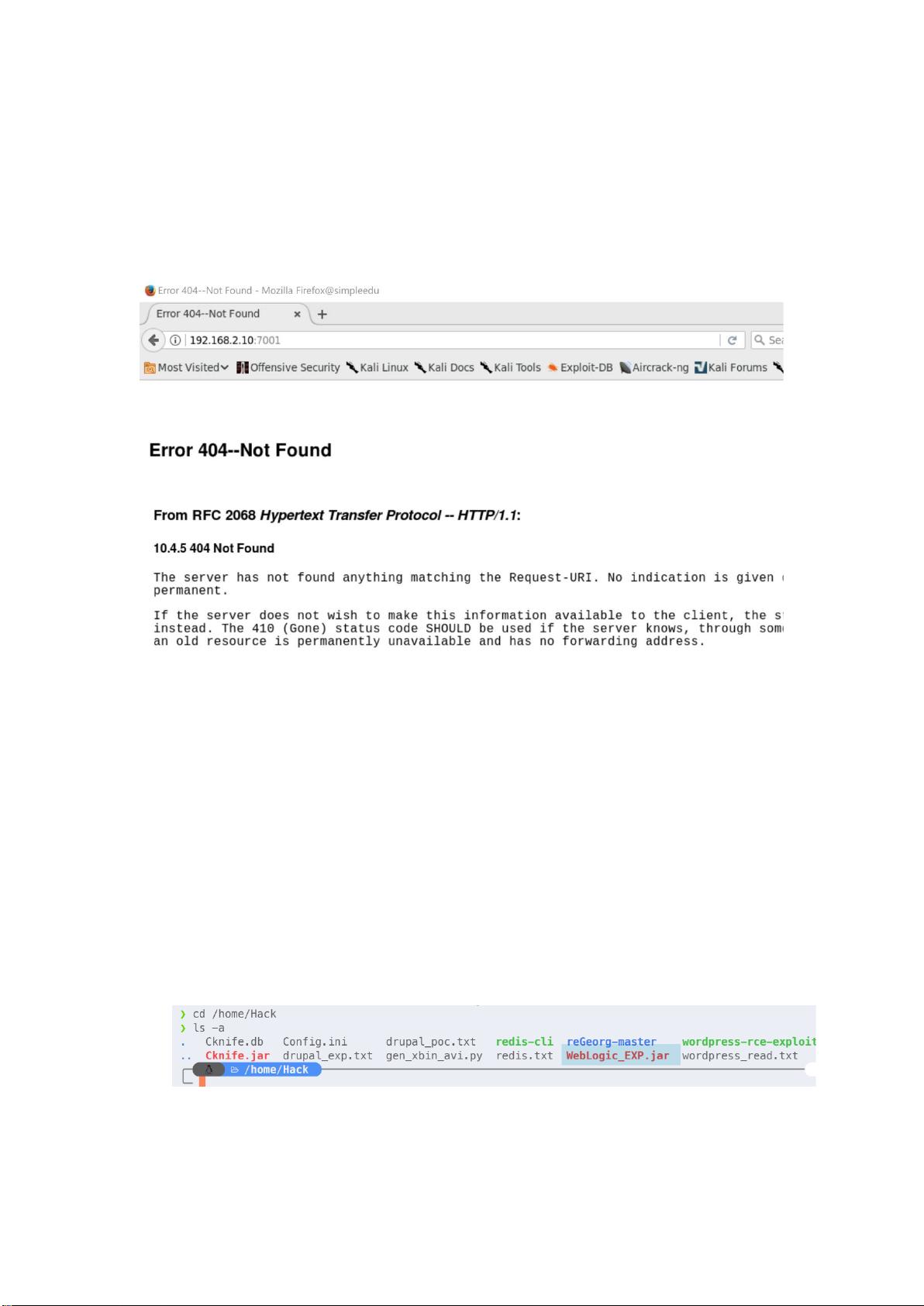

1.1 浏览器访问 192.168.2.10 的 7001 端口

打开 firefox 浏览器并访问目标主机的 7001 端口,如下图

访问目标机 7001 端口

1.2 使用 weblogic java 反序列化利用工具获取权限

序列化和反序列化的含义如下

➢ 序列化:把对象转化为可传输的字节序列过程

➢ 反序列化:把字节序列还原为对象的过程

序列化的目的是为了对象可以跨平台存储和进行网络传输

我们首先在/home/Hack 文件夹下找到反序列化利用工具 WebLogic_EXP.jar

反序列化工具

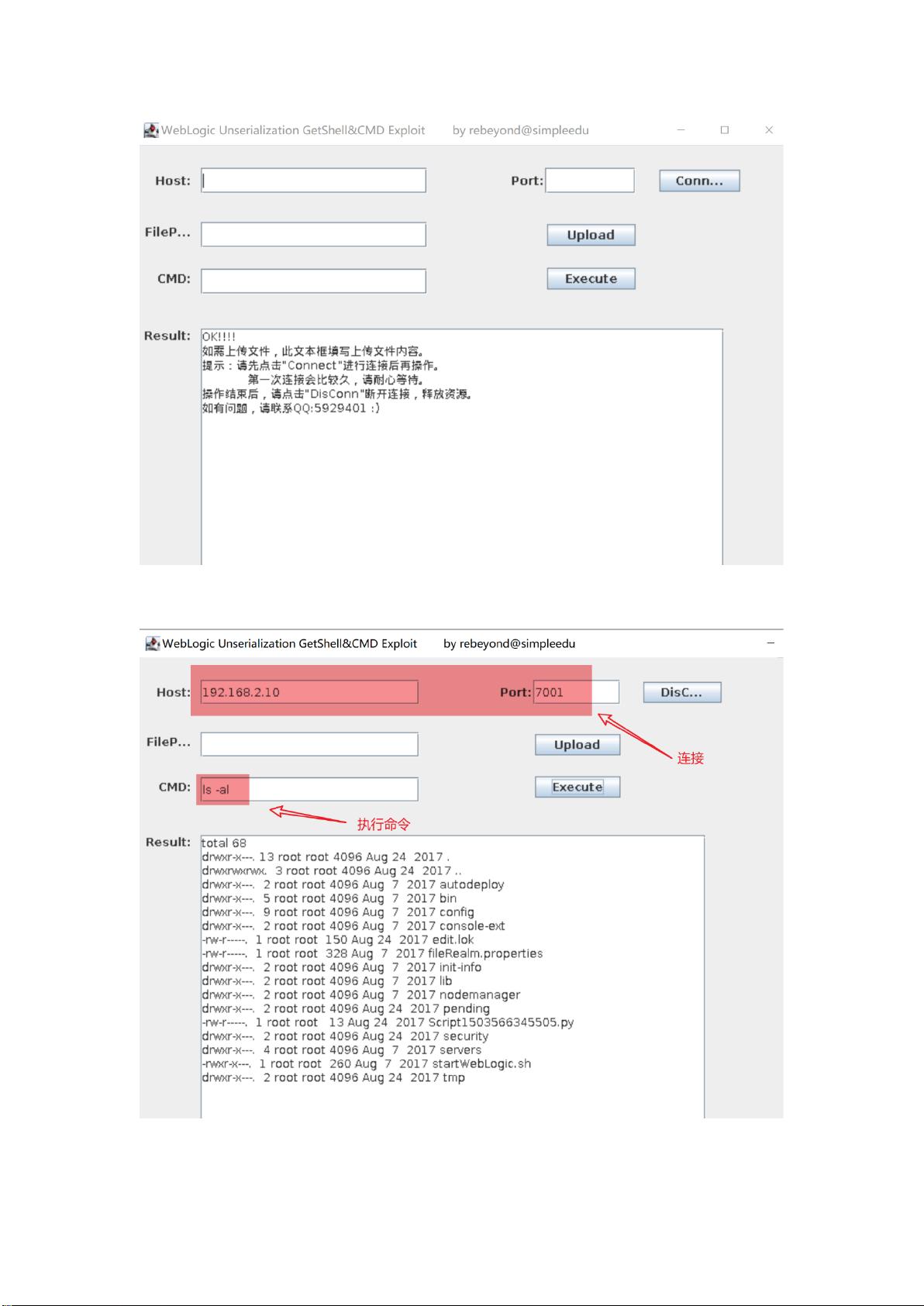

打开反序列化工具,如下图所示

反序列化工具

输入 Host 和 Port 连接目标主机,并执行 ls -al 命令,成功显示当前目录

连接目标主机

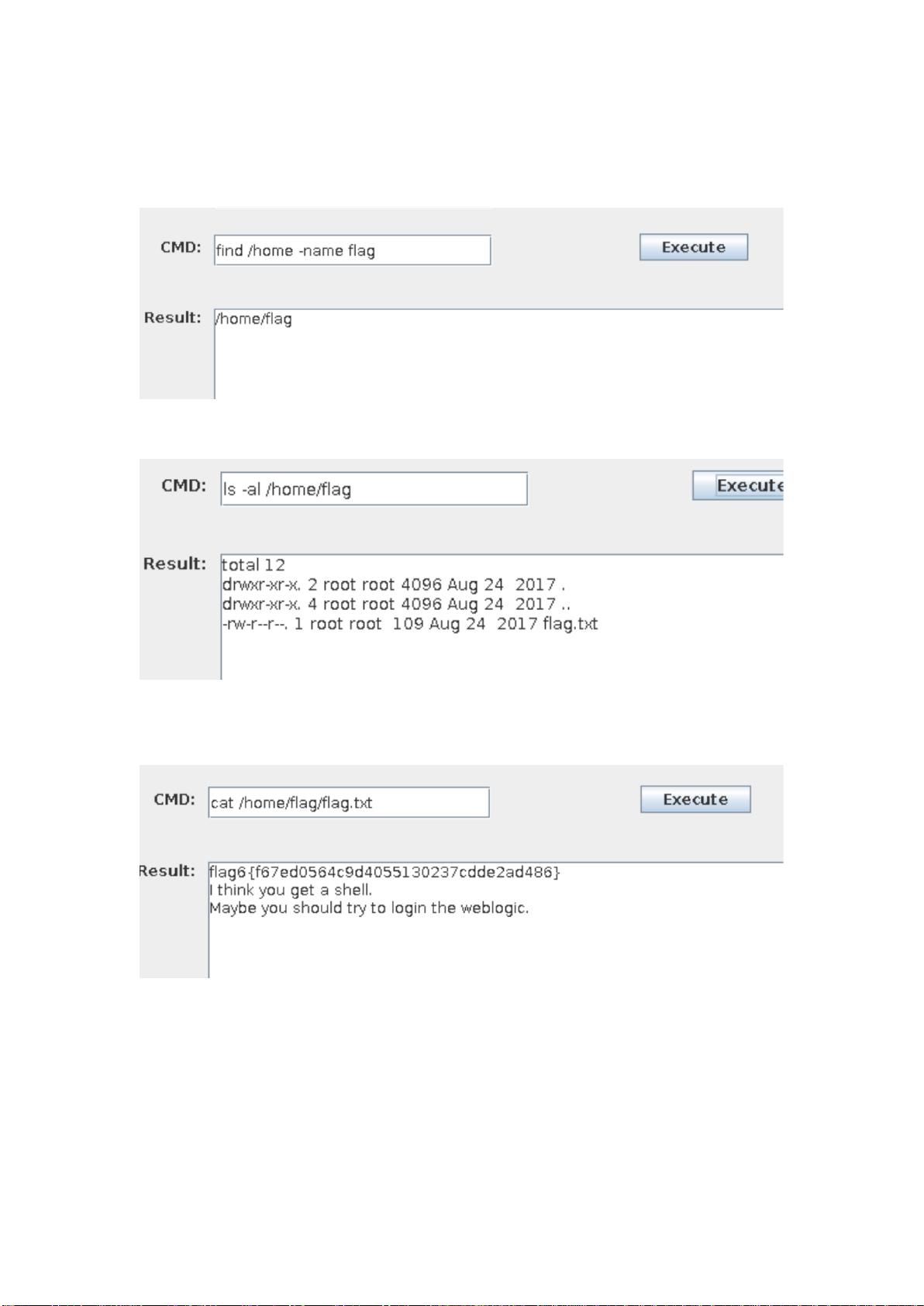

1.3 在 home 目录下查找 flag 字样字符串提交

执行命令 find / home -name flag 定位到 flag 文件夹

定位 flag 文件夹

执行命令 ls -al /home/flag 查看 flag 文件内容,发现 flag.txt

查看 flag 文件夹内容

执行命令 cat /home/flag/flag.txt 获取 flag 如下

flag6{f67ed0564c9d4055130237cdde2ad486}

获取 flag

任务二:Wordpress 任意文件读取

本实验任务基于真实企业网络环境,在三台服务器搭建的典型企业局域网

环境中,主要完成以下内容

➢ 使用 wpscan 工具扫描 wordpress 的插件漏洞

➢ 主要针对插件 WP Hide Security Enhancer 存在的任意文件读取漏洞,以

剩余35页未读,继续阅读

八位数花园

- 粉丝: 51

- 资源: 281

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0