一、第一章:概述

1、信息安全范畴?网络安全:访问控制,入侵检测,网络连通性;系统安全:灾难恢复,系统冗余,线程管理;数据安

全:数据加密,数据备份,病毒防护;应用安全:权限管理,身份认证,密钥管理,内存管理;管理安全:安全政策,安全

组织,风险评估,安全流程,安全审计/绩效;2、信息安全管理?1)保护信息保密性,完整性,有效性;2)确保业务的永

续性;3)确保信息安全前提下,建立有效的信息共享机制;3、安全属性(通俗说法--打不垮):进不来、拿不走、

改不了、看不懂、跑步了;4、信息安全属性:1)三大安全属性(CIA):机密性(confidentially)、完整性(integrity)、可

用性(availability);2)其它属性:不可否认性(不可抵赖性, non-repudiation)、真实性;5、分析方法:1)保护什么;

2)存在哪些安全威胁;3)达到什么安全目标。

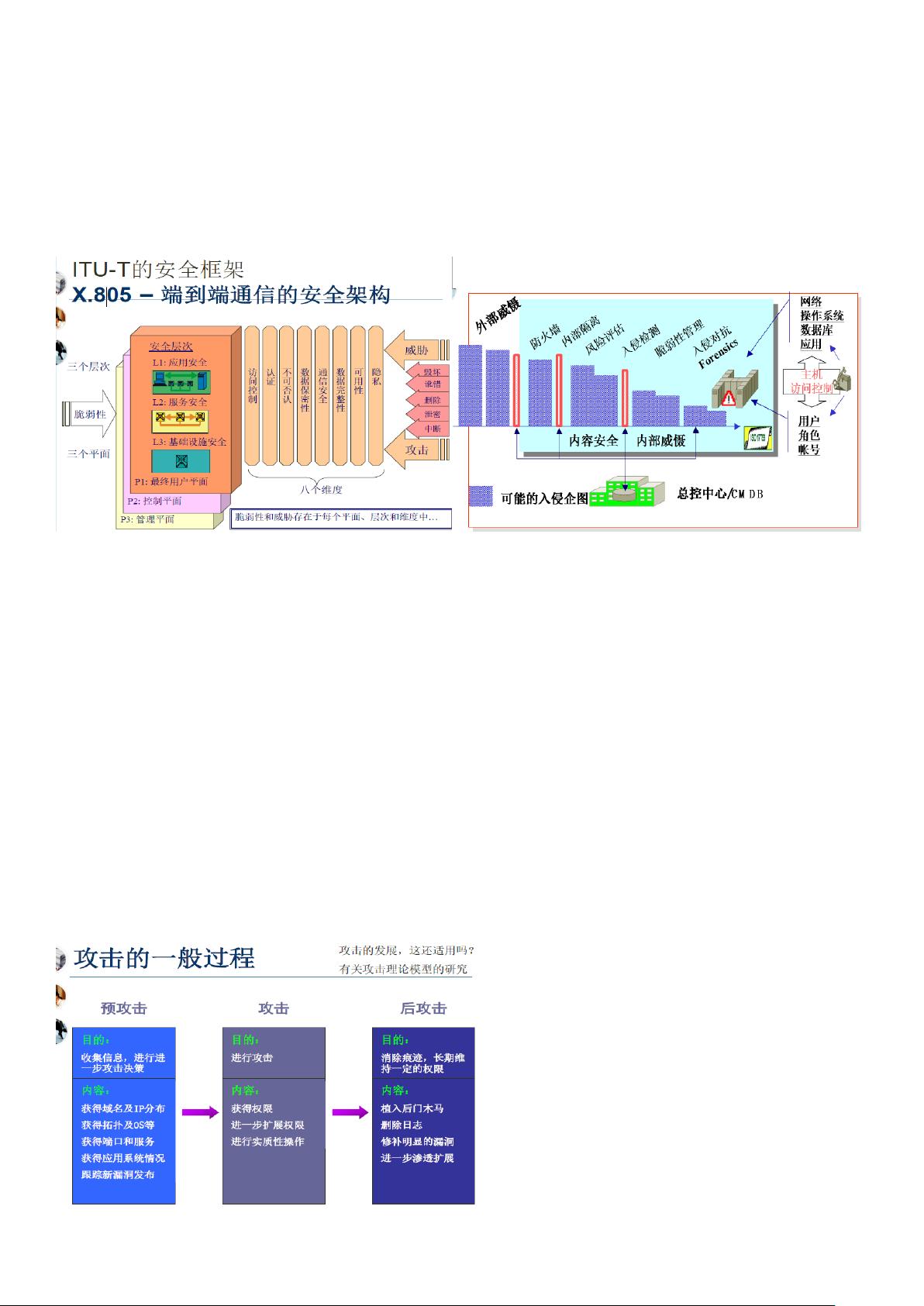

6、安全模型:1)风险评估模型;2)纵深防御模型:a.纵深:功能,路由,位置,协议层次等; b.方法论(方法核心思想):

等级划分、边界防护;3)TBS(基于时间的安全体系)模型:a. P>D+R:P(protection)即防护手段所能支持的时间、

D(detection)即检测手段发现入侵所需时间、R(response)即事件响应机制采取有效措施所需时间,即安全体系具有充

足的时间在攻击成功之前进行有效响应,阻止网络攻击;指导思想:快速检测、有限影响、快速溯源,快速恢复相

应的安全机制;b. 其它:PDRR(保护、检测、响应、恢复)、P2DR(策略 policy、保护、检测、响应,动态安全模型)、

wPDRpc--PPT(人 people、流程/管理 process、技术 technology)

7、网络模型有问题吗(网络及威胁的发展) ?1)网络:a. 分布式网络,扁平化网络,内、外不分,层次减少:纵深防御

的问题; b.动态的网络,如 SDN 软件可定义. 2)攻击:APT

8、基础模型的研究与创新:方法论的改变,基本思路的改变,新的安全产品,安全市场

9、可信计算:1)可信的定义:一个设备的行为是按照其预期目标和指定方式执行的,且一个可信平台应当至少提

供三个基本特性:保护能力、完整性测量和完整性报告;TPM(可信平台模型)

10、可生存性:1)当前主要的安全技术:a. 检测、保护、响应、恢复,攻击与防护的矛盾,防护总处于被动;b.风险

总是存在的:网络不可能没有病毒,网络上不会没有黑客,网络系统肯定存在漏洞/BUG,管理员不能全部永远地忠诚,

人总会有疏忽,安全产品也可能有漏洞;c.当前比较认同的可生存性的定义:当攻击,失效和事故发生的时候,系统

在规定的时间内完成任务的能力;2)主要研究内容:可生存性模型、可生存性评估方法、可生存性技术(a. 基于

冗余资源的网络生存性机理: 入侵容忍技术、多方安全计算、门槛密码技术、Byzantine 协议技术、容错备份技术、

灾难恢复方法、分布式存储; b. 基于紧急事件响应网

关的网络生存性机理:紧急响应技术等)

11、安全的一些特性:1)安全的相对性:没有绝对的

安全; 2)安全的时效性/时代性; 3)安全的动态性:技术

跟进和维护支持的重要性; 4)安全的对抗性; 5)安全的

多样性/复杂性(环境,网络,系统,信息,人员等;技术复

杂、管理难度大); 6)安全的层次性; 7)安全的分布性

12、计算机系统安全等级保护(1~5 级): 自主保护级

(用户自主),指导保护级(系统审计),监督保护级(安全

标记),强制保护级(结构化),专控保护级(访问验证)

第二章、网络攻防

1、攻击者来源:内部人员(70%), 准内部人员, 特殊身

份人员, 外部个人和小组(黑客), 竞争对手和恐怖组织, 敌对国家和军事组织。

评论0