没有合适的资源?快使用搜索试试~ 我知道了~

IPSec原理与实践.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 139 浏览量

2023-02-03

17:53:10

上传

评论

收藏 985KB DOCX 举报

温馨提示

试读

49页

IPSec原理与实践.docx

资源推荐

资源详情

资源评论

IPSec 原理与实践 1-原理(组图)

随着越来越多的企业、单位接入 Internet 和接入速度的不断提高,网络安全正日益成为网络管理

的一个重要课题。作为广泛部署的 Windows(NT)Server 系统自身的安全受到越来越多的关注。

市场上也出现了很多软、硬件防火墙产品来保证内网服务器的安全。其实,Windows(NT)Server

系统自身便带有功能强大的防火墙系统-IPSec,其全面的安全保护功能并不输于其它商业防火

墙产品。本文将介绍基于 Windows 操作系统的防火墙系统-IPSec 的原理与实现。

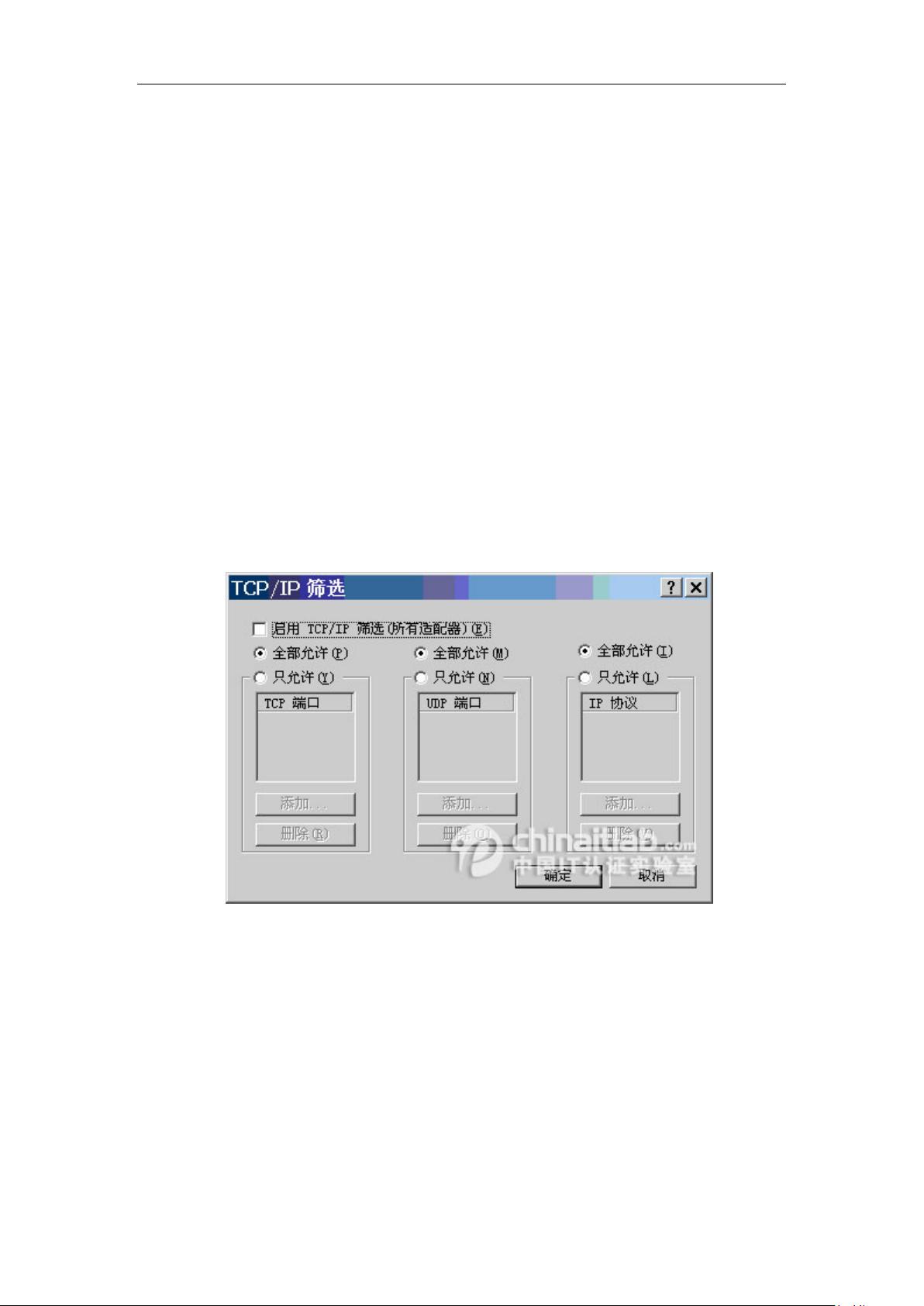

1 TCP/IP 过滤

在深入探讨 IPSec 之前,我们首先来看一下 Windows 系统的 TCP/IP 过滤功能。

Windows 2000 Server 系统内部集成了很多安全特性,这包括"本地安全及审核策略"、"加密

文件系统"、"TCP/IP 过滤"、"IP 安全(IPSec)"等等。其中的"TCP/IP 过滤"为用户提供了一个简

单、易于配置、易于使用的网络安全保障工具。它是用于入站本地主机 TCP/IP 通讯的一组筛选

器。使用 TCP/IP 筛选可以为每个 IP 接口严格指定所处理的传入 TCP/IP 通讯类型。这个功能设

计用于隔离 Internet 或 Intranet 服务器所处理的通信。

如图 1 所示,使用"TCP/IP"筛选,可以根据以下三种方式来限制本地主机的入站 TCP/IP 通

讯:

●目标 TCP 端口

●目标 UDP 端口

●IP 协议(号)

"TCP/IP 筛选"的使用有很多限制,如不能根据源地址来区别对待数据包的入站、不能对出

站通信进行筛选、不能对已允许的通信进行加密等等。如果想要实现更加灵活、安全的设计,则

必须使用 IPSec。

2 IPSec 原理

使用 internet 协议安全(Internet Protocol Security,IPSec)是解决网络安全问题的长久之计。

它能针对那些来自专用网络和 internet 的攻击提供重要的防线,并在网络安全性与便用性之间取

得平衡。IPSec 是一种加密的标准,它允许在差别很大的设备之间进行安全通信。利用 IPSec 不

仅可以构建基于操作系统的防火墙,实现一般防火墙的功能。它还可以为许可通信的两个端点建

立加密的、可靠的数据通道。

2.1 术语解释

为了便于理解 IPSec 的工作原理,首先介绍一些数据加密和安全方面常用的一些术语和基本

知识,然后再介绍 IPSec 的实现以及它如何在网络中提供安全通信的。这种介绍仅仅是一个概述

并为后面讨论 IPSec 做一个铺垫。加密是一个复杂的领域,它包含了许多规则、算法以及数学方

面的知识。这里我们将着重讨论加密技术的实际实现,对于它内在的理论只作一个简要的概述。

2.1.1 数据加密标准

数据加密标准(Data Encryption Standard,DES)是美国国家标准局于 1977 年开发的对称密

钥算法。它是一种对称密钥算法,可以使用 40~56 位长的密钥。另一种称为 3DES 的加密策略也

使用同样的 DES 算法,但它并不只是加密一次,而是先加密一次,再加密(解密)一次,最后

做第三次加密,每一次加密都使用不同的密钥。这一过程显著地增加了解密数据的难度。

2.1.2 RSA 算法

RSA 是一种根据它的发明者 Rivest,Shamir 和 Adleman 命名的公开密钥算法。它方便了对

称密钥加密中的密钥交换过程。它还可以用来产生数字签名。

2.1.3 Diffie-Hellman

Diffie-Hellman 是一种简化在非安全网络上交换秘密密钥的公开密钥加密算法。算法是以

Diffie 和 Hellman 命名的,他们在 1977 年出版了第一个公开密钥加密的公开搜索。它的主要目

的是简化在不安全网络上交换秘密会话密钥的过程。

2.1.4 散列函数

散列(Hash)函数是一种单向的算法,它提取任意长度的一段信息并产生固定长度的乱序

的摘要。摘要是文本的一个截取,只包含与文本最相关的部分,这就是 Hash 函数所产生的结果。

Hash 是一种单向的定义。我们可以在给定的文本上运行算法来获得固定长度的 Hash 值,但不能

从 Hash 过程中获得最初的文本。Hash 函数可以唯一地定义文本。它对每个唯一的消息而言就像

是指纹一样。不同的消息可以产生不同的值,并且相同的消息会产生完全相同的 Hash,Hash 值

可以用于维持数据的完整性。如果 A 发送一个消息给 B,并给 B 消息的 Hash。B 可以在消息上

运行用在该消息上的同一 Hash 算法,并用计算得到的 Hash 值与 B 收到的 Hash 值相比较。如果

发现根据消息计算出来的 Hash 与 B 收到的 Hash 值不同,就可以知道数据在传输的过程中出错

了。

2.1.5 消息摘要:MD5

消息摘要(Message Digest 5,MD5)是一种符合工业标准的单向 128 位的 Hash 算法,由 RSA

Data Security Inc.开发,它可以从一段任意长的消息中产生一个 128 位的 Hash 值。(例如,质询

握手身份验证协议 (CHAP)通过使用 MD5 来协商一种加密身份验证的安全形式。CHAP 在响

应时使用质询-响应机制和单向 MD5 散列。用这种方法,用户可以向服务器证明自己知道密码,

但不必实际将密码发送到网络上,从而保证了密码本身的安全性。)

2.1.6 安全散列算法:SHA-1

Secure Hash Algorithm(SHA-1)是一种产生 160 位 Hash 值的单向 Hash 算法。它类似于

MD5,但安全性比 MD5 更高。

2.1.7 Hash 信息验证码 HMAC(Hash message authentication codes)

HMAC 可以用来验证接收消息和发送消息的完全一致性(完整性)。

2.1.8 数字签名

数字签名标准(Digital Signature Standard,DSS)是国家标准技术研究所开发的数字签名算

法。数字签名(Digital Signature,DS)是一种用使用者的私有密钥加密的 Hash 值。它可以像正

常签名一样用于认证,但它也可以用做与签名相关的信息完整性的认证。

2.1.9 认证授权

认证授权(Certificate Authority,CA)是一个实体,通常是一台计算机,它保存了一些公开

密钥。事实上,它保存的一些称为认证的目标包含了用户或设备的信息,其中包括它们的公开密

钥。认证包含某个公开密钥的所有者的认证信息,如:姓名、地址、公司等。认证的目的有两个:

●标志一个用户或设备的公开密钥。

●确认假设的公开密钥的拥有者是公开密钥的真实拥有者。

认证授权(CA)是一个记录了所有认证的第三方。使用 CA,用户可以有一个认证的集中贮

藏处,它允许用户获得其他用户的公开密钥并认证那些用户。它提供了一个记录用户和设备公开

密钥的集中存放点。它还提供了认证授权,当用户从 CA 中获得用户 A 的公开密钥时,密钥确

实是用户 A 的而不是其他人的。

2.1.10 OAKLEY 密钥决定协议

Hilarie Orman 提出的"OAKLEY 密钥决定协议",Oakley 和 SKEME 各自定义了一种建立已

认证密钥交换的方法,包括载荷的结构、所承载载荷信息、处理它们的顺序以及如何使用它们。

Oakley 描述了一系列的密钥交换模式,提供密钥交换和刷新功能。

2.1.11 SKEME: Secure Key Exchange Mechanism

Hugo Krawczik 提出的"安全密钥交换机制(SKEME)"SKEME 描述了通用密钥交换技术,提

供匿名性、防抵赖和快速刷新。

2.1.12 互连网安全联盟及密钥管理协议

互连网安全联盟及密钥管理协议(Internet Security Association and Key Management Protocol,

ISAKMP)是一个定义在主机之间交换密钥和协商安全参数的框架。ISAKMP 定义密钥在非安全

网络上交换的一般机制,ISAKMP 定义的信息包括报文中消息的位置和通信过程发生的机制,但

它不指明使用的协议和算法。

2.1.13 互连网密钥交换

互连网密钥交换(Internet Key Exchange,IKE)是一种实现密钥交换定义的协议。IKE 是一

种在 ISAKMP 框架下运行的协议。它是从其他密钥交换协议 OaKley 和 SKEME 中派生而来的。

IKE 用于在对等端之间认证密钥并在它们之间建立共享的安全策略。IKE 用于确认,譬如标志一

个要求加密会话的对等端,以及决定对等端使用何种算法和何种密钥。

IKE 考虑了 IPSec 使用的所有算法交换秘密密钥的复杂性。通过将密钥管理函数替代普通的

密钥管理协议,简化了将新的算法添加进 IPSec 协议栈的过程。IKE 使用公开密钥加密算法在非

安全网络上安全地交换秘密密钥。

2.1.14 Kerberos V5 身份验证

Kerberos V5 是用于处理用户和系统身份的身份验证的 Internet 标准安全协议,是在

Windows 2000 Server 域中进行身份验证的主要安全协议。使用 Kerberos V5,通过网络线路所发

送的密码将经过加密而不作为纯文本进行发送。Kerberos V5 协议校验了用户的身份和网络服务。

这种双重验证被称为相互身份验证。

2.2 IPSec 基本概念

2.2.1 IPSec 基本概念

IPSec 通过使用基于密码学的保护服务、安全协议和动态密钥管理,可以实现以下这几个目

标:

1、认证 IP 报文的来源

基于 IP 地址的访问控制十分脆弱,因为攻击者可以很容易利用伪装的 IP 地址来发送 IP 报

文。许多攻击者利用机器间基于 IP 地址的信任,来伪装 IP 地址。IPSec 允许设备使用比源 IP 地

址更安全的方式来认证 IP 数据报的来源。IPSec 的这一标准称为原始认证(Origin)

IPSec 原理与实践 2-配置步骤上(一组图)

1 IPSec 基本配置步骤

前文中提到的 AH 和 ESP 报头中值得注意的一点是没有指明用来产生认证数据和负载数据

的算法。可以使用一些不同的算法。这意味着,如果出现了一个新的算法,它可以不作明显改动

地合成进 IPSec 标准中。目前,MD5 和 SHA 是用来产生认证数据的两种算法。ESP 加密算法包

括 DES,3DES,RC5 和 IDEA。下面讨论 IPSec 配置的步骤以及如何选取不同的算法。

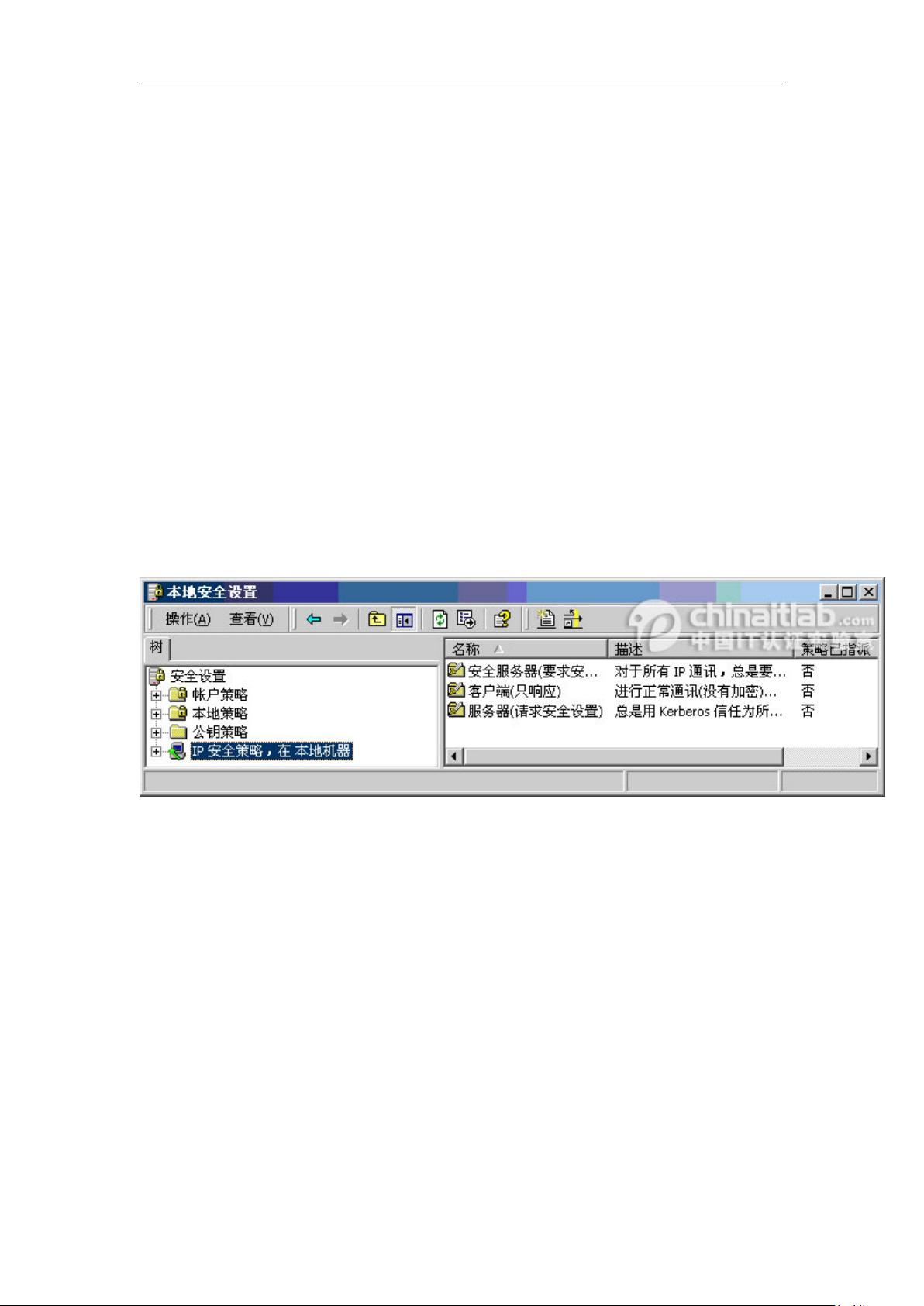

(1)打开 IPSec 配置对话框

选择"开始"|"程序"| "管理工具"|"本地安全策略"菜单,打开"本地安全设置"对话框。单击以选

择"IP 安全策略:在本地机器",如图 1 所示。

图 1 "本地安全设置"对话框

最初的窗口显示三种预定义的策略项:客户端、服务器、安全服务器。在每个预定义的策略

的描述中详细解释了该策略的操作原则。如果想要修改系统预定义的策略细节,可以右击相应的

策略并选择"属性"进行修改。

下面,我们将通过新建一个策略对各种策略的属性进行介绍。

(2)右击"IP 安全策略,在本地机器",选择"创建 IP 安全策略",打开"安全策略向导"。单

击"下一步"继续。如图 2、3 所示。

剩余48页未读,继续阅读

资源评论

猫一样的女子245

- 粉丝: 93

- 资源: 2万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功