没有合适的资源?快使用搜索试试~ 我知道了~

最新零信任案例产品研究报告

资源推荐

资源详情

资源评论

零信任安全产品研究报告

二〇二二年七月十九日

i

目 录

前 言............................................................................................................................................... 2

一、 零信任是什么................................................................................................................... 3

二、 零信任概念从提出到落地的发展历程........................................................................... 5

三、 国内零信任产品的市场格局........................................................................................... 7

(一) 零信任产品面对的用户场景......................................................................................................7

1.

访问接入(ZTNA) ................................................................................................................7

2.

集成方案 ....................................................................................................................................8

3.

数据安全 ....................................................................................................................................8

4.

工控与物联网网络 ..................................................................................................................8

(二) 国内主要零信任产品厂商的分类 .............................................................................................8

四、 零信任产品的能力与技术............................................................................................... 9

(一) 零信任核心能力与技术 ........................................................................................................... 10

1.

身份识别与管理技术........................................................................................................... 10

2.

授权管理与动态访问控制技术 ......................................................................................... 11

3.

网络访问控制技术 ............................................................................................................... 12

4.

终端安全评估与终端安全防护技术 ................................................................................ 15

5.

安全分析能力与技术........................................................................................................... 16

(二) 零信任扩展能力与技术 ........................................................................................................... 17

1.

沙箱技术 ................................................................................................................................. 17

2.

第三方产品与服务集成 ...................................................................................................... 18

3.

通信加密技术与国密标准支持 ......................................................................................... 19

4.

应用适配能力 ........................................................................................................................ 20

(三) 产品性能 ...................................................................................................................................... 20

五、 零信任产品市场拓展与投融资情况............................................................................. 20

六、 零信任产品标准............................................................................................................. 23

七、 总结与展望..................................................................................................................... 25

法律声明

本报告版权归属于北京赛博英杰科技有限公司,报告中的文字、表格均受到中华人

民共和国知识产权法律法规的保护,禁止任何商业性质的更改、报道、摘录、以及引用;

任何非商业性质的报道、摘录、以及引用请务必注明版权来源,并获得北京赛博英杰科

技有限公司的书面授权。

本报告中的调研数据均采用行业公开信息、深度访谈、实地调研、桌面研究得到。

本公司不承担因使用本报告而产生的任何法律责任。

前 言

从 2020 年开始,“零信任”受到中国用户的追捧,数说安全商业分析平

台上就看到有 500 多个网络安全招投标项目中提到“零信任”,不仅大型传

统安全厂商纷纷宣布推出零信任产品或解决方案,而且涌现出不少零信任创

业公司,不少从事 IAM、SDP、MSG 的厂商也纷纷给自己打上零信任公司的标

签。数说安全为此做了一个调研,调研对象是不同背景的七家推出零信任产

品的公司,试图搞清楚大家口中的零信任到底是什么,零信任的核心技术与

能力是什么,各厂商的技术差别与产品定位是什么,以及通过数说安全商业

分析平台对零信任相关项目情况进行了分析,最后,给出了对零信任市场的

总结与展望。

一、 零信任是什么

“零信任”是当今网络安全市场最热的词之一,但也是因为“零信任”三个

字字面意思和实际内涵的不同,引起过一些误解。2018 年当 ISC 把“安全从零

开始”当作大会主题的时候,360 公司内部就有反对声音,说“如果什么都不信任

了,安全怎么做”,到后来国内搞可信计算的专家也出来批零信任,甚至拒绝出

席零信任主题的安全会议。

不同的组织对零信任是什么做过很多种不同的定义,NIST SP800-207 中将

零信任 (ZT) 定义为:“ 旨在减少在面对被视为被攻破的网络时的不确定性,在

信息系统和服务中执行精确的、按每次请求进行的访问许可决策时的一组概念和

想法。”,CrowdStrike 则定义零信任为“零信任是一个安全框架,要求所有用户,

无论是在组织网络内部还是外部,都必须经过身份验证、授权和持续验证安全配

置和状态,然后才能被授予或保持对应用程序和数据的访问权限。”。

数说安全认为,零信任是一种思想,认为人可能被收买,人的身份验证信息

可能被窃取,设备也可能被攻破,因此没有任何一个人、设备或系统应该是被无

条件的、长久信任的,应当收集尽可能多的信息,对人、设备、系统、被访问资

源进行动态风险评估,从而给予用户或设备对资源访问的实时、动态访问授权。

零信任之父 John Kindervag 当年提出的“Never Trust,Always Verify”可能

是一句为了让大家好记忆而进行了缩略的口号,应当理解为“永不无条件信任,

永远依据上下文验证身份”,在零信任实践中,身份的验证大多是无感的,仅在

风险评估结果变化时,可能会要求进一步的身份验证,比如进行多因子身份验证。

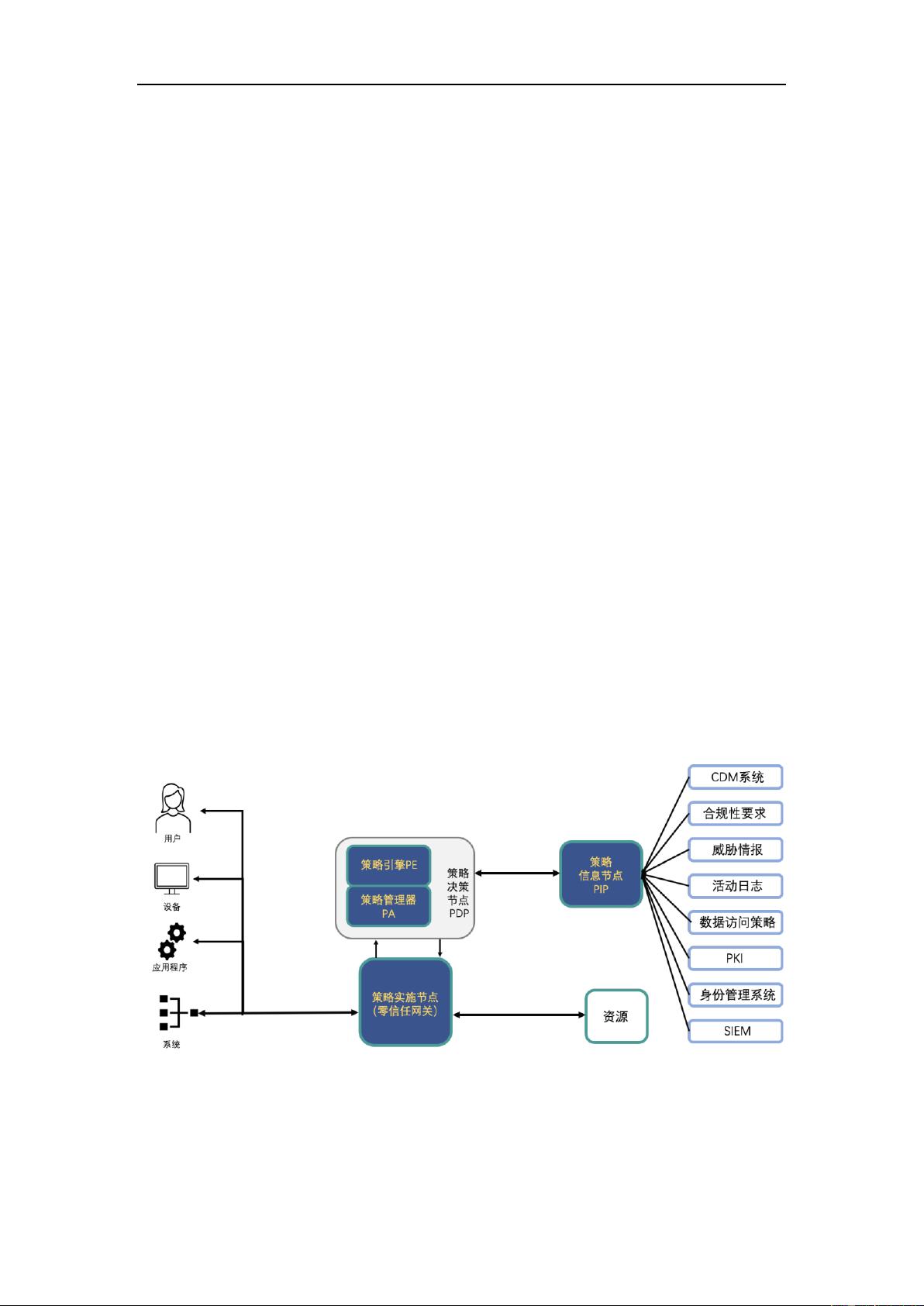

图 1 零信任系统架构图

按照 NIST SP800-207 中对 ZTA 架构的定义,零信任的组件包括:

剩余26页未读,继续阅读

资源评论

索菲亚李

- 粉丝: 272

- 资源: 16

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 基于74LS161+ 74LS192芯片实现倒计时定时器Multisim仿真源文件,Multisim10以上版本可打开运行

- 科大讯飞语音引擎 jar包 demo,科大讯飞语音合成引擎3.0,支持4.0系统以上,文字转语音输出.zip

- Java架构面试笔试专题资料及经验(含答案)SpringBoot面试Linux面试专题及答案 合集.zip

- 头歌c语言实验答案tion-model-for-ne开发笔记

- docker配置使用-model-for-networK开发demo

- docker配置使用vaWeb-mas笔记

- c语言连接两个字符串-mas开发笔记

- 俄罗斯引擎yandex进入x-master 笔记

- 头歌c语言实验答案el-for-network-ids-ma笔记

- 一个delphi写的连连看

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功