数据安全解决方案.docx

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

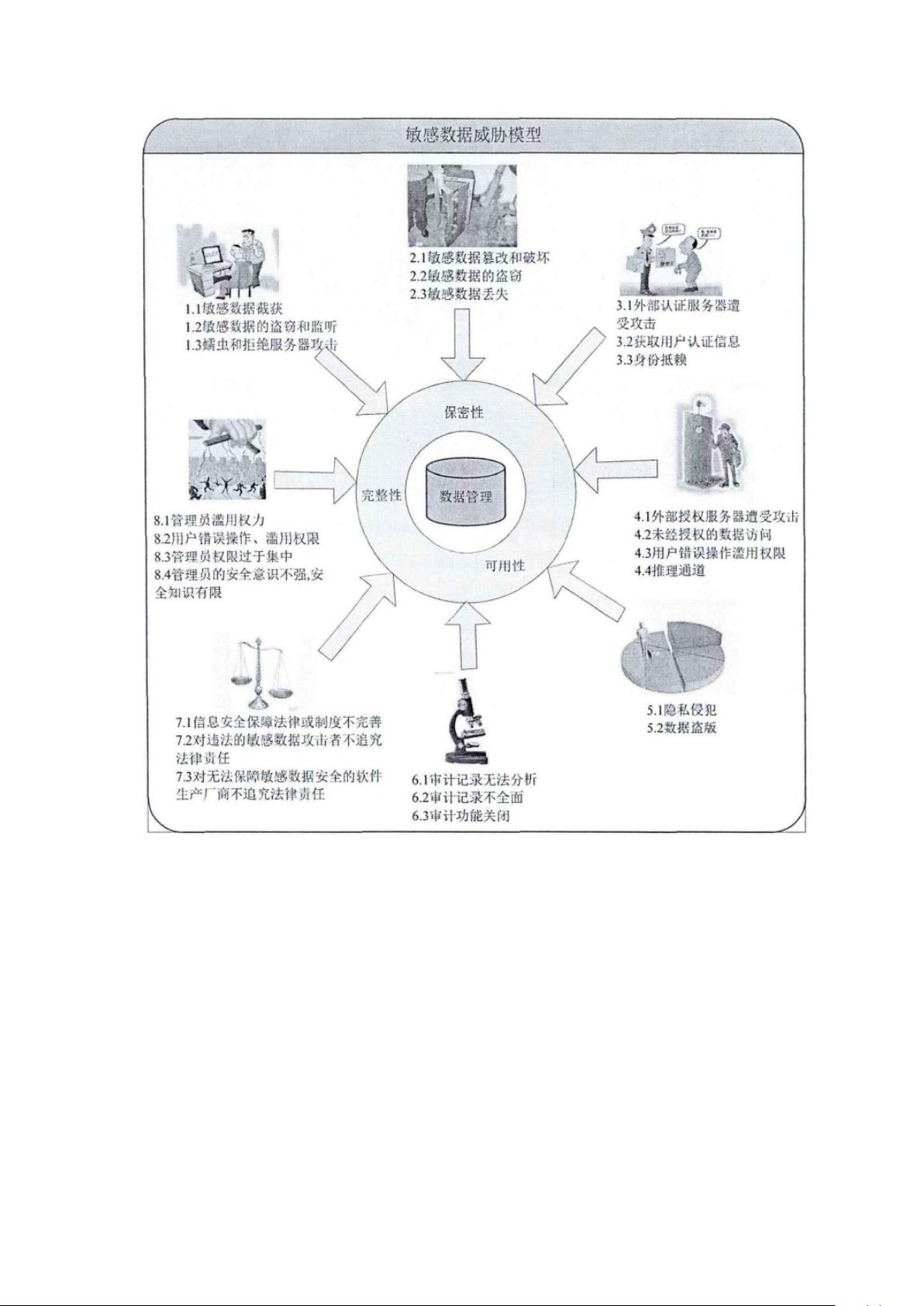

### 数据安全解决方案 #### 1. 数据安全与防泄密保护系统模型 ##### 1.1. 数据威胁模型 在构建有效的数据安全解决方案时,首先需要理解数据可能面临的各种威胁。这些威胁通常包括但不限于以下几个方面: 1. **内部威胁**:来自组织内部的员工、合作伙伴等,可能是由于操作失误或恶意行为导致的数据泄露。 2. **外部威胁**:黑客攻击、病毒、网络钓鱼等来自组织外部的安全威胁。 3. **物理威胁**:如设备被盗、硬件故障等。 4. **逻辑威胁**:针对软件系统的攻击,例如SQL注入、跨站脚本(XSS)等。 了解这些威胁后,可以针对性地设计和实施相应的安全措施来防范潜在的风险。 ##### 2. 数据安全与防泄密系统模型形式化描述 为了更有效地管理和控制数据安全,需要建立一套完整的形式化模型。该模型主要包括以下组成部分: 1. **数据分类**:根据数据的重要性、敏感性等因素将其分为不同的级别,以便采取不同的保护措施。 2. **访问控制**:定义不同用户对数据的访问权限,确保只有授权用户才能访问相应级别的数据。 3. **审计与监控**:记录所有数据访问的日志,并对其进行定期审查,以检测异常行为。 4. **灾难恢复计划**:制定详细的灾难恢复计划,确保在数据丢失或受损时能够快速恢复。 #### 3. 数据加密与封装技术 数据加密是保护数据安全的重要手段之一,通过将原始数据转换为不可读的密文形式,从而防止未经授权的访问。 ##### 3.1. 数据加密保护机制 数据加密保护机制主要涉及以下几种类型: 1. **对称加密**:使用相同的密钥进行加密和解密。 2. **非对称加密**:采用一对公钥和私钥,其中公钥用于加密,私钥用于解密。 3. **哈希函数**:将任意长度的输入转换为固定长度的输出,通常用于验证数据完整性。 ##### 3.2. 数据加密策略 制定合理的数据加密策略对于保护数据至关重要,主要包括: 1. **选择合适的加密算法**:根据数据的安全需求选择合适的加密算法。 2. **密钥管理**:确保密钥的安全存储和分发,避免密钥泄露。 3. **加密范围**:确定需要加密的数据范围,避免过度加密导致性能下降。 ##### 3.3. 数据加密保护流程 数据加密保护流程一般包括以下几个步骤: 1. **数据识别**:确定哪些数据需要被加密。 2. **加密实施**:使用选定的加密算法对数据进行加密。 3. **密钥管理**:生成、存储和分发加密密钥。 4. **解密**:当授权用户需要访问加密数据时,使用正确的密钥进行解密。 #### 4. 密钥管理技术 密钥管理是数据加密中的关键环节,它直接关系到加密数据的安全性。 ##### 4.1. 密钥管理模型 常见的密钥管理模型包括: 1. **集中式密钥管理**:由中心服务器统一管理密钥,适用于小型组织。 2. **分布式密钥管理**:每个节点都可以独立管理自己的密钥,适用于大型分布式系统。 3. **密钥生命周期管理**:包括密钥生成、分发、存储、撤销和销毁等各个环节。 #### 5. 数字证书 数字证书是一种用于验证身份的电子文档,它在数字通信中扮演着重要的角色。 ##### 5.1. 签名和加密 数字证书可以实现以下功能: 1. **数字签名**:证明发送方的身份,并确保消息未被篡改。 2. **加密通信**:确保数据在传输过程中的安全性。 ##### 5.2. 一个加密通信过程的演化 加密通信过程通常经历以下四个阶段: 1. **第一阶段**:双方交换公钥,确保对方能够识别自己的身份。 2. **第二阶段**:使用公钥加密会话密钥,保证通信的安全性。 3. **第三阶段**:使用会话密钥加密实际传输的数据,确保数据的机密性和完整性。 4. **第四阶段**:结束通信并安全地销毁会话密钥,防止后续的潜在风险。 数据安全解决方案涵盖了从威胁模型构建到具体技术实施的全过程,旨在全方位保护组织的数据资产免受各种安全威胁。通过合理的设计和实施,不仅可以有效提升数据的安全性,还能满足法规遵从的要求,为企业提供可持续发展的保障。

剩余25页未读,继续阅读

- #完美解决问题

- #运行顺畅

- #内容详尽

- #全网独家

- #注释完整

- 粉丝: 507

- 资源: 4982

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- 超好用的卸载软件HibitUninstaller

- 2024年全国地区工程审计总监职位薪酬调查报告

- 物联网实时操作系统_RT-Thread_学习笔记_辅助教学_1741164527.zip

- 博创杯App_厨艺分享社交平台_1741163838.zip

- 2024年全国地区工程预决算工程师职位薪酬调查报告

- 微服务架构_社区团购_尚上优选_企业级应用_1741166080.zip

- Cron组件能设置能回填

- 永磁同步电机最大转矩电流比控制优化研究:基于高频信号注入法的仿真分析与实践探索,基于高频信号注入法的永磁同步电机最大转矩电流比控制算法的在线参数辨识与MATLAB Simulink仿真研究,永磁同步电

- 物联网_智能家居_BS_SmartHome_应用场景_1741164215.zip

- 物联网_智能硬件_数据采集_应用_1741164785.zip

- 物联网_万联平台_统一设备管理_业务系统构建_1741164869.zip

- 机器人开发教程&案例-2025.zip

- 基于模糊PID控制算法的双容水箱液位精确调控设计与Simulink仿真实验,基于模糊PID算法的双容水箱液位控制系统的设计与仿真实验报告,基于模糊pid的双容水箱设计 1.双容水箱液位控制系统 基于模

- C#实现三菱FX5U PLC通信控制:实例展示,包含辅助继电器读写、单双子读写、IO监控与报警显示功能,C#实现三菱FX5U PLC通信控制:实例展示,包含辅助继电器读写、单双子读写、IO监控与报警显

- delphi 实现的 走马灯效果.rar

- 标题:基于SVPWM技术的直接转矩控制(DTC-SVM)算法仿真研究及MATLAB Simulink模型构建 该标题满足了您的要求,涵盖了永磁同步电机控制算法的核心理念-空间电压矢量调制(SVPW

信息提交成功

信息提交成功