第 1 页 共 14 页

使用弱哈希算法签名的 SSL 证书

(CVE-2004-2761)

修复方案

第 2 页 共 14 页

目录

漏洞详情信息 ........................................................................2

漏洞修复方案 ........................................................................3

1.1、修复建议....................................................................3

1.2、方案一......................................................................4

1.3、方案二......................................................................5

附件 ................................................................................7

文档说明 ............................................................................7

第 3 页 共 14 页

漏洞详情信息

漏洞名称 使用弱哈希算法签名的 SSL 证书 CVE-2004-2761

漏洞等级 中

漏洞描述 远程服务使用 SSL 证书链,该证书链已使用加密弱哈希算法(例如 MD2、MD4、MD5

或 SHA1)签名。这些签名算法很容易受到碰撞攻击。攻击者可以利用这一点生成

另一个具有相同数字签名的证书,从而允许攻击者伪装成受影响的服务。

注意,这个插件报告所有使用 SHA-1 签署的 SSL 证书链在 2017 年 1 月 1 日之

后失效都是脆弱的。这与谷歌的 SHA-1 加密哈希算法的逐渐衰落相一致。

漏洞影响 攻击者可以利用这一点生成另一个具有相同数字签名的证书,从而允许攻击者

伪装成受影响的服务。

漏洞修复方案

免责声明:

本文档所提供的修复方案,均以官方提供的方案作为最佳方案,其次是针对漏洞

原理进行修复的临时解决方案。修复方案中涉及的补丁下载链接均为官方提供的链

接,若补丁存在任何异常问题,不承担相应责任。

第 4 页 共 14 页

1.1、修复建议

参考文档中 RDP 部分替换服务器默认证书:

https://blog.csdn.net/weixin_40133285/article/details/124406356

1.2、方案一

方案描述 替换服务器默认证书

修复流程 生成证书 > 替换证书 > 重新启动>完成

修复依据 参考修复建议

注意 无

修复过程

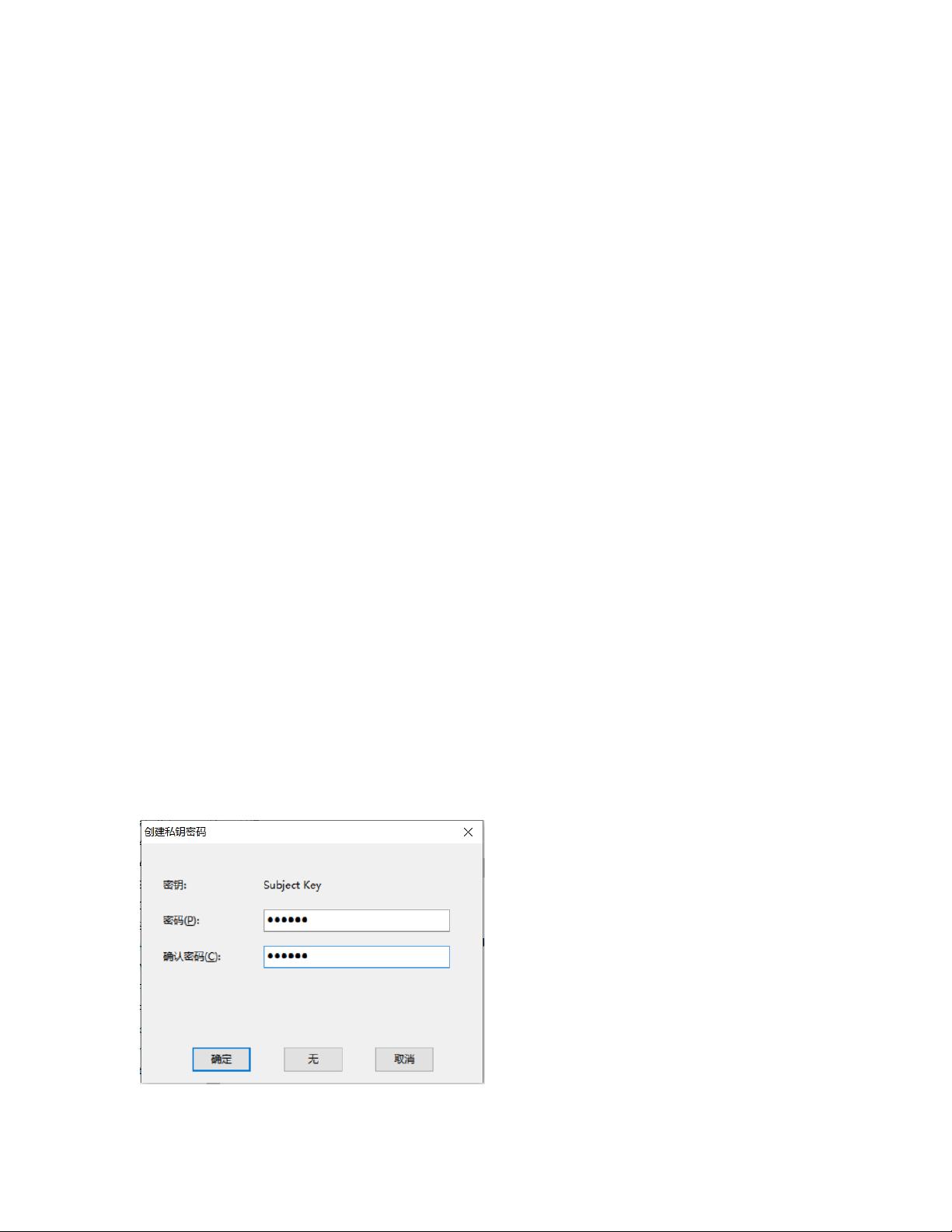

1、生成私有证书

“Makecert.exe -r -pe -n "CN=Server" -b 05/08/2023 -e 01/01/2055 -sky

exchange -sv ServerPublicKey.pvk ServerPublicKey.cer -a sha256

-len 2048”

设置私钥密码“123456”

第 5 页 共 14 页

输入私钥密码

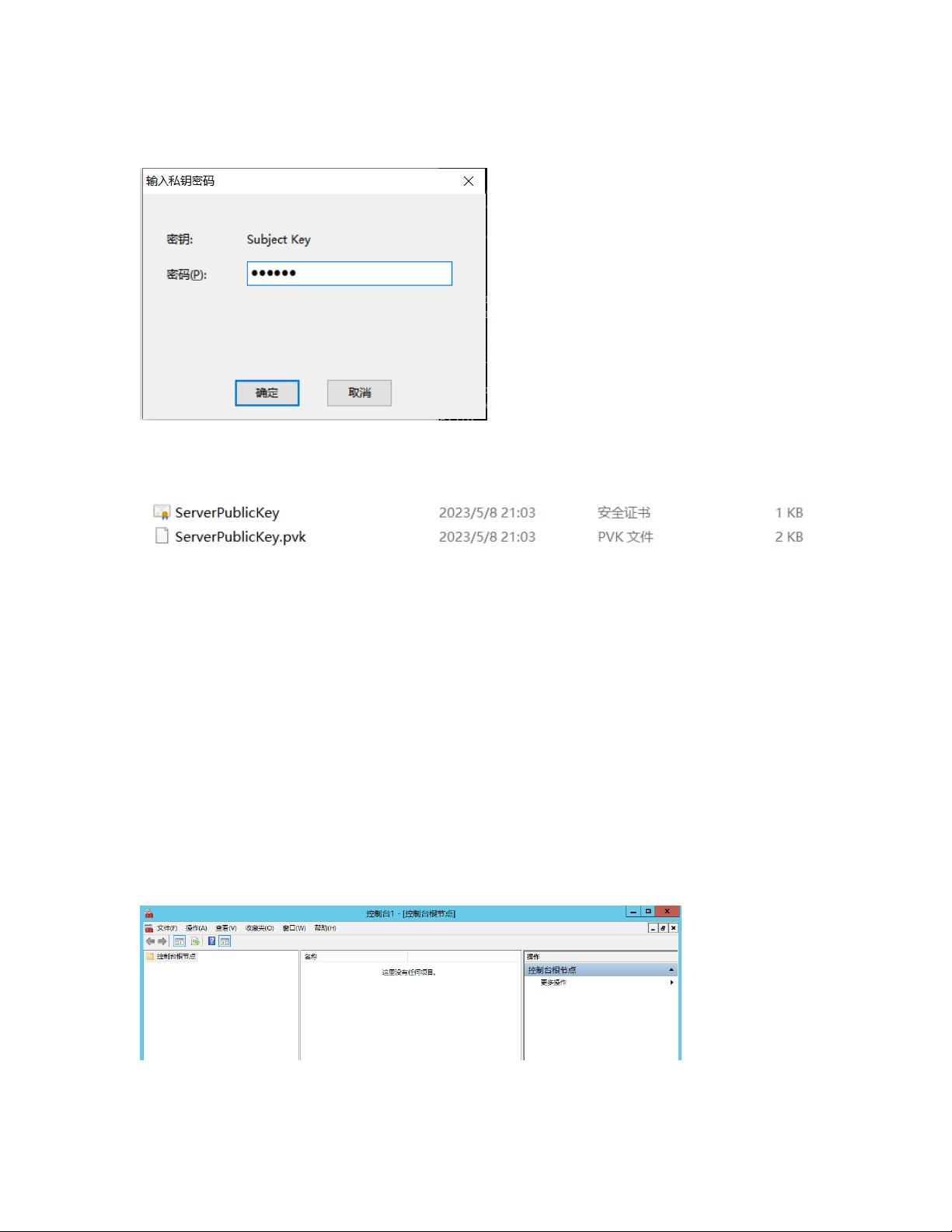

提示“Succeeded”生成证书文件如下:

使用 pvk2pfx 根据 pvk 证书导出 pfx 格式证书,-pi 参数后接设置的 Private Key

Password,如 123456

“pvk2pfx -pvk ServerPublicKey.pvk -spc ServerPublicKey.cer -pfx

ServerPrivateKey.pfx -pi 123456”

在当前目录下生成 ServerPrivateKey.pfx 证书文件。

2、导入证书

命令行下输入“mmc”打开管理控制台