注入,最简单的办法是杜绝 SQL 拼接,SQL 注入攻击能得逞是因为在原有 SQL 语句中加入

了新的逻辑,如果使用 PreparedStatement 来代替 Statement 来执行 SQL 语句,其后只是输入参数,

SQL 注入攻击手段将无效,这是因为 PreparedStatement 不允许在不同的插入时间改变查询的逻辑结构,

大部分的 SQL 注入已经挡住了,在 WEB 层我们可以过滤用户的输入来防止 SQL 注入比如用 Filter 来过滤

全局的表单参数。

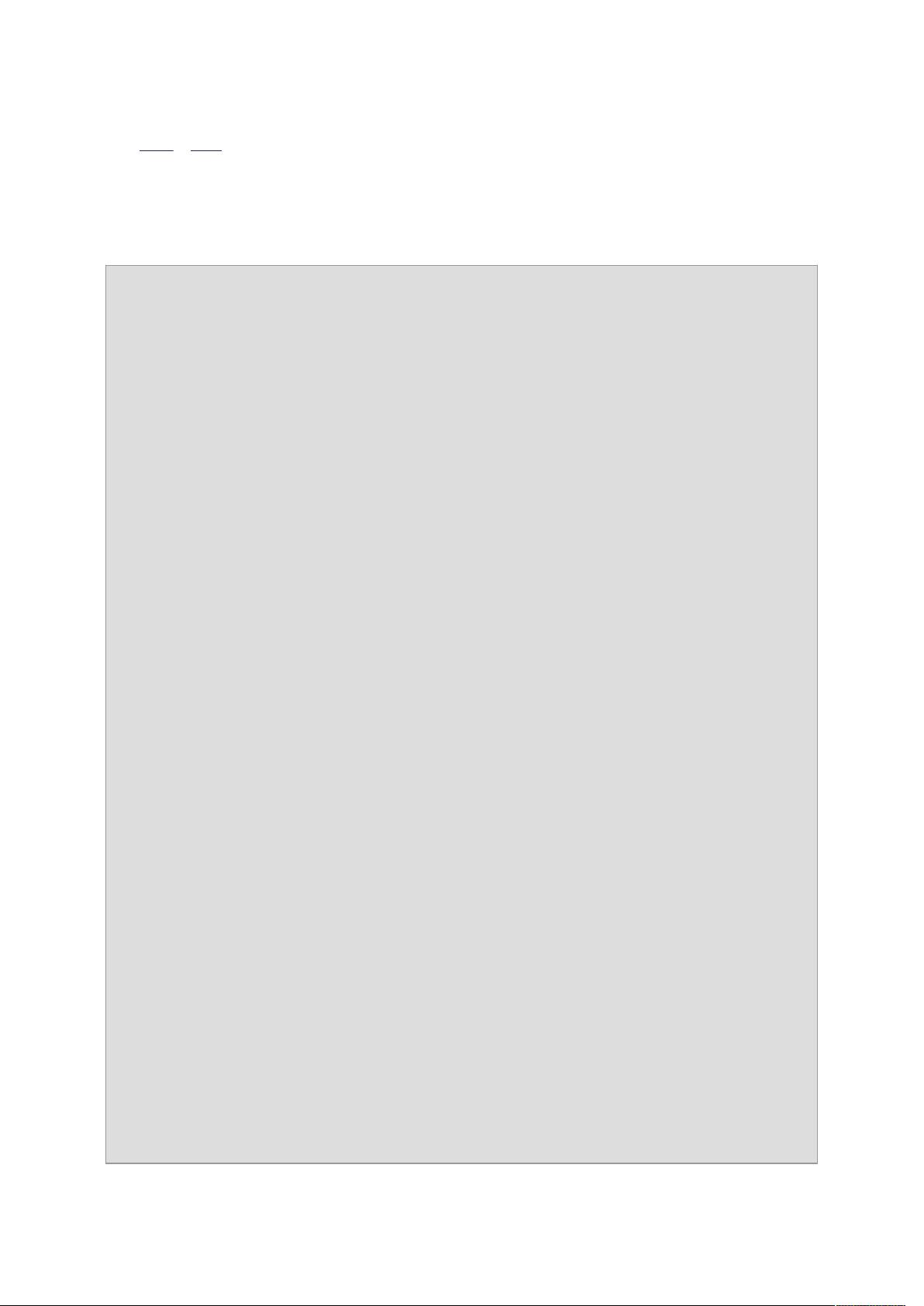

importjava.io.IOException;

importjava.util.Iterator;

importjavax.servlet.Filter;

importjavax.servlet.FilterChain;

importjavax.servlet.FilterConfig;

importjavax.servlet.ServletException;

importjavax.servlet.ServletRequest;

importjavax.servlet.ServletResponse;

importjavax.servlet.http.HttpServletRequest;

importjavax.servlet.http.HttpServletResponse;

/**

*通过 Filter 过滤器来防 SQL 注入攻击[

*

*/

publicclassSQLFilterimplementsFilter{

privateStringinj_str="'|and|exec|insert|select|delete|update|count|*|%|chr|mid|master|truncate|char|declare|;|

or|-|+|,";

protectedFilterConfigfilterConfig=null;

/**

*Shouldacharacterencodingspecifiedbytheclientbeignored?

*/

protectedbooleanignore=true;

publicvoidinit(FilterConfigconfig)throwsServletException{

this.filterConfig=config;

this.inj_str=filterConfig.getInitParameter("keywords");

}

publicvoiddoFilter(ServletRequestrequest,ServletResponseresponse,

FilterChainchain)throwsIOException,ServletException{

HttpServletRequestreq=(HttpServletRequest)request;

HttpServletResponseres=(HttpServletResponse)response;

Iteratorvalues=req.getParameterMap().values().iterator();//获取所有的表单参数[

while(values.hasNext()){

String[]value=(String[])values.next();

for(inti=0;i<value.length;i++){

if(sql_inj(value[i])){

//TODO 这里发现 sql 注入代码的业务逻辑代码[

return;

- 1

- 2

前往页