没有合适的资源?快使用搜索试试~ 我知道了~

信息安全理论与技术知识点总结 考前突击 考研复习.pdf

需积分: 5 0 下载量 119 浏览量

2024-08-21

23:02:33

上传

评论 1

收藏 658KB PDF 举报

温馨提示

信息安全理论与技术知识点总结 考前突击 考研复习.pdf

资源推荐

资源详情

资源评论

第 1 章 信息安全基础知识

1.信息安全定义

一个国家的信息化状态和信息技术体系不受外来的威胁与侵害

2.信息安全(网络安全)特征(真保完用控审靠去掉第

1 个和最后一个)

• 保密性(confidentiality):信息加密、解密;信息划分密级,对用户分

配不同权限,对不同权限的用户访问的对象进行访问控制;防止硬件辐

射泄露、网络截获、窃听等

• 完整性(integrity):严格控制对系统中数据的写访问。只允许许可的当

事人进行更改

• 可用性(availability):可以保证合法用户在需要时可以访问信息及相

关资产。在坚持严格的访问控制机制的条件下,为用户提供方便和快速

的访问接口。提供安全性的访问工具。即使在突发事件下,依然能够保

障数据和服务的正常使用,例如可防范病毒及各种恶意代码攻击包括

DDos 攻击,可进行灾难备份

3.网络安全 4 层含义

• 运行系统安全:系统本身

• 网络上系统信息的安全:系统权限

• 网络上信息传播的安全:防止有害信息传播

• 网络上信息内容的安全:防止利用安全漏洞进行窃听,冒充和诈骗

4.网络安全结构层次

• 物理安全

• 安全控制

• 安全服务

5.网络信息安全策略(物访防信安)

• 物理安全策略:保护计算机系统等硬件设备面手攻击,验证身份和使用

权限

• 访问控制策略:网络安全防范和保护的主要策略。保证网络资源不被非

法使用和访问

o 入网访问控制

o 网络权限控制

o 目录级安全控制

o 属性安全控制

o 网络服务器安全控制

o 网络检测和锁定控制

o 网络端口和节点的安全控制

• 防火墙控制

• 信息加密策略:保护网上传输的数据

• 网络安全管理策略

6.ISO/OSI 安全体系 3 个组成

ISO:国际标准化组织

OSI:开放系统互连通信参考模型

• 安全服务:5 类,认证,访问控制,数据保密性,数据完整性,不可否

认性

• 安全机制:8 类,加密,数字签名,访问控制,数据完整性,鉴别交

换,业务填充,路由控制,公证

• 安全管理:3 类,系统安全管理,安全服务管理,安全机制管理

7.网络安全体系 2 个模型

• PDRR

Protection, Detection, Response, Recovery

保护,检测,响应,恢复

• P2DRP2DR

P2DRP2DR

Policy, Protection, Detection, Response

安全策略,防护,检测,响应

8.信息系统安全 5 个等级(自系安结访)

• 自主保护级

• 系统审计保护级

• 安全标记保护级

• 结构化保护级

• 访问验证保护级

9.安全评测认证体系

TCSEC(可信任计算机标准评估准则):现行的网络安全准则,分为 3 个部分

• 简介和一般模型

• 安全功能要求

• 安全保证要求

7 种评估保证级:(功结功系半半形)

o 评估保证级别 1(EAL1):功能测试

o EAL2:结构测试

o 3:功能测试和校验

o 4:系统地设计,测试和评审

o 5:半形式化设计和测试

o 6:半形式化验证的设计和测试

o 7:形式化验证的设计和测试

第 2 章:密码学基本理论

1.密码体制 5 部分

明文空间 P,密文空间 C,密钥空间 K,加密算法 E,解密算法 D

2.对称密码体制

优点:加密,解密速度快,保密度高

缺点:

1. 对称密码算法的密钥分发过程十分复杂,代价高

2. 多人通信时密钥组合数量急剧加大,密钥分发更加复杂

3. 只有通信双方统一密钥才能互相发送保密的消息

4. 数字签名难(接收双方均可伪造签名)

代表算法:DES,3DES,IDEA(国际数据加密算法),AES

3.非对称密码体制

优点:

1. 密钥少,便于管理

2. 密钥分配简单,不需秘密的通道和复杂的协议

3. 可以实现数字签名

缺点:加密,解密速度慢,同等安全强度下公钥密码体制的密钥位数要求多一

些

代表算法:RSA(基于分解大整数的困难性假定),Diffie-Hellman 密钥交换协

议,EIGamal 公钥密码技术

第 3 章:密钥管理技术

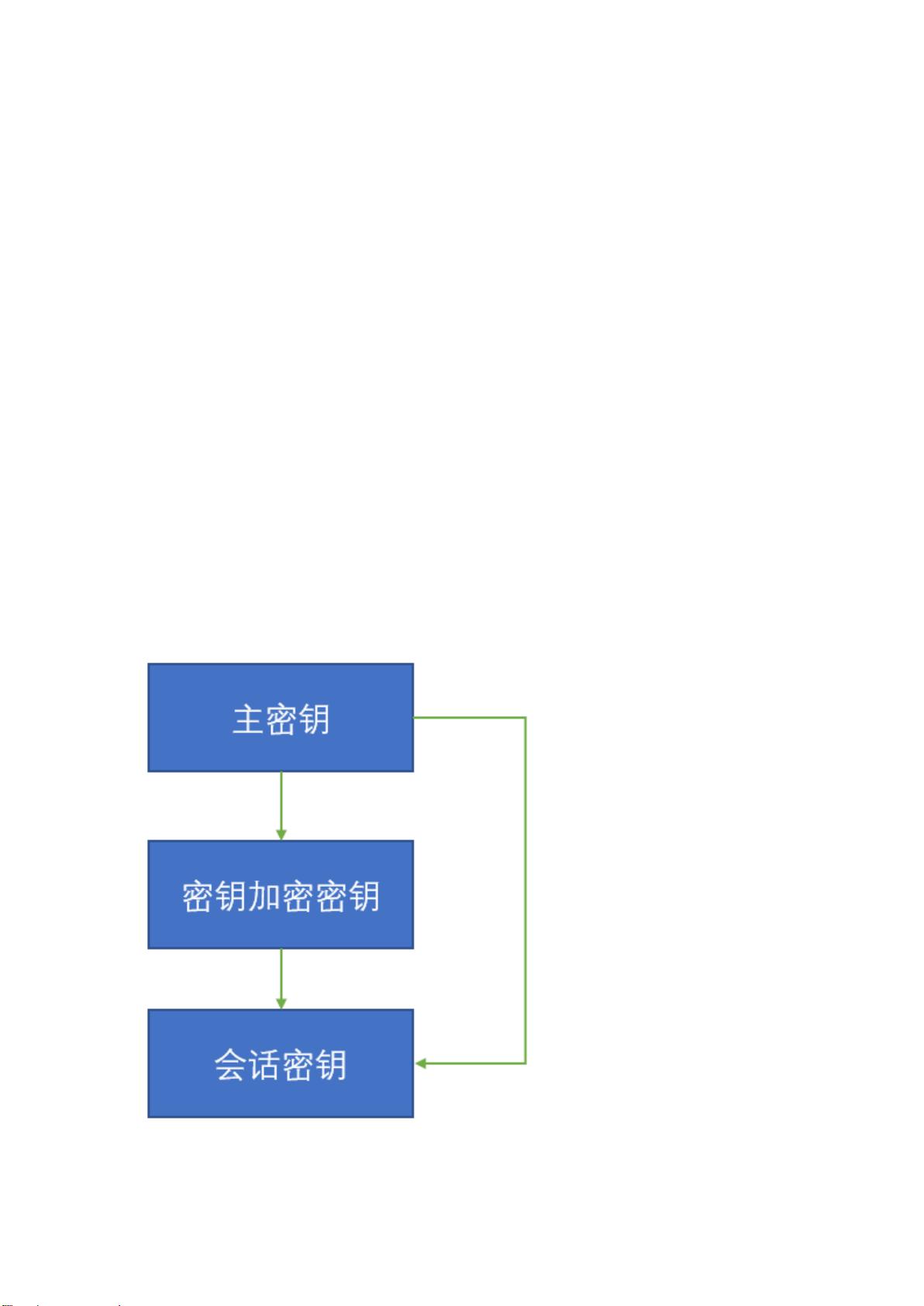

1.密钥类型

• 会话密钥

保护传输数据,称为数据加密密钥

保护文件,称为文件密钥

供通信双方使用,称为专用密钥

使用对称密码算法生成

• 密钥加密密钥

对会话密钥或下层密钥进行保护,也称为次主密钥,二级密钥

• 主密钥

• 基本密钥(初始密钥/用户密钥)

用户选定或系统分配,可在较长时间内由一对用户所专用

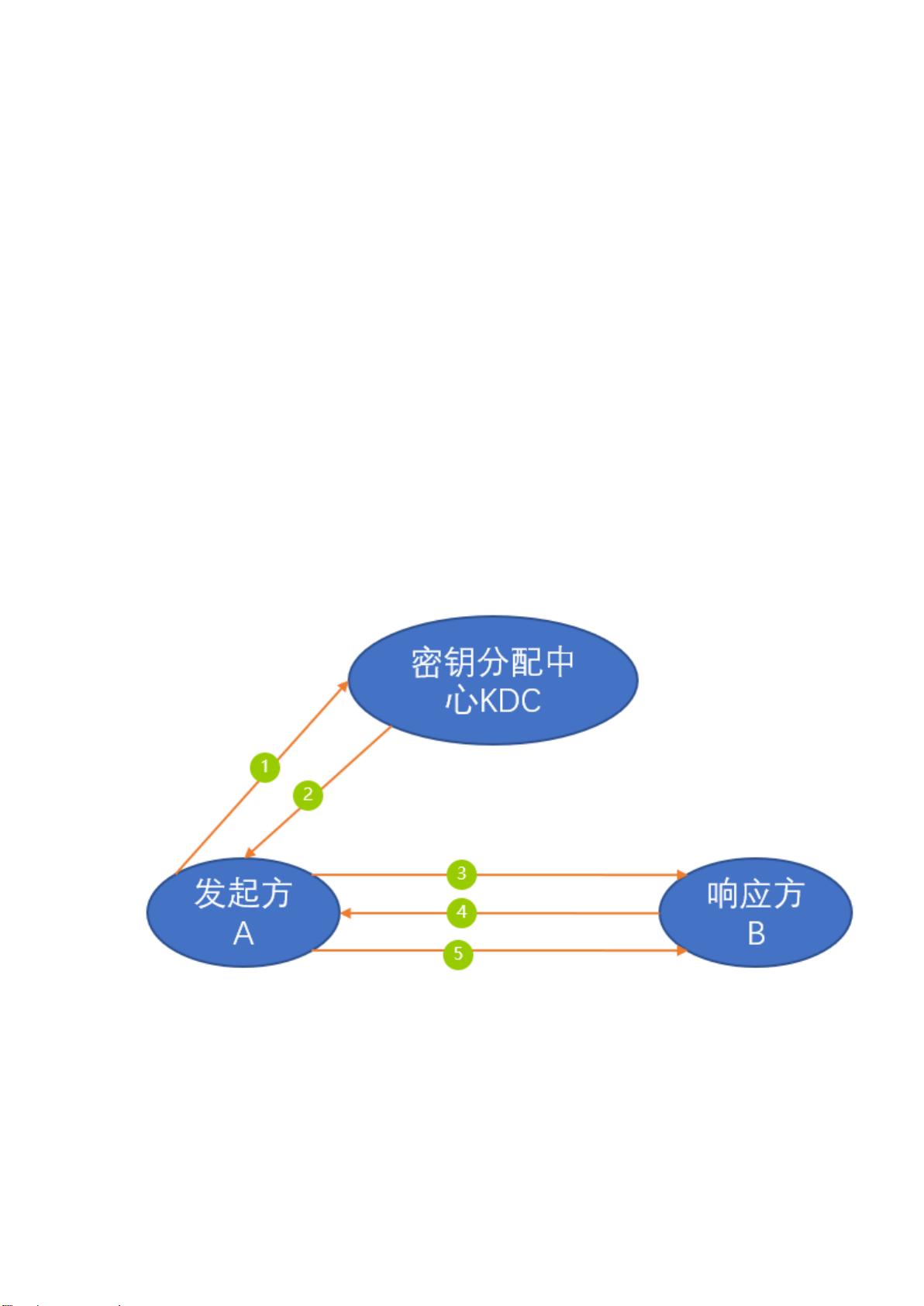

2.密钥分配

以下仅考虑在对称密码技术中的密钥分配

• 集中式密钥分配体制

需要密钥分配中心(KDC)或密钥转递中心(KTC)

典型代表是 Kerboros 协议

KaKa

KaKa

:A 和 KDC 的共享密钥

KbKb

KbKb

:B 和 KDC 的共享密钥

剩余20页未读,继续阅读

资源评论

litterfinger

- 粉丝: 480

- 资源: 95

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功