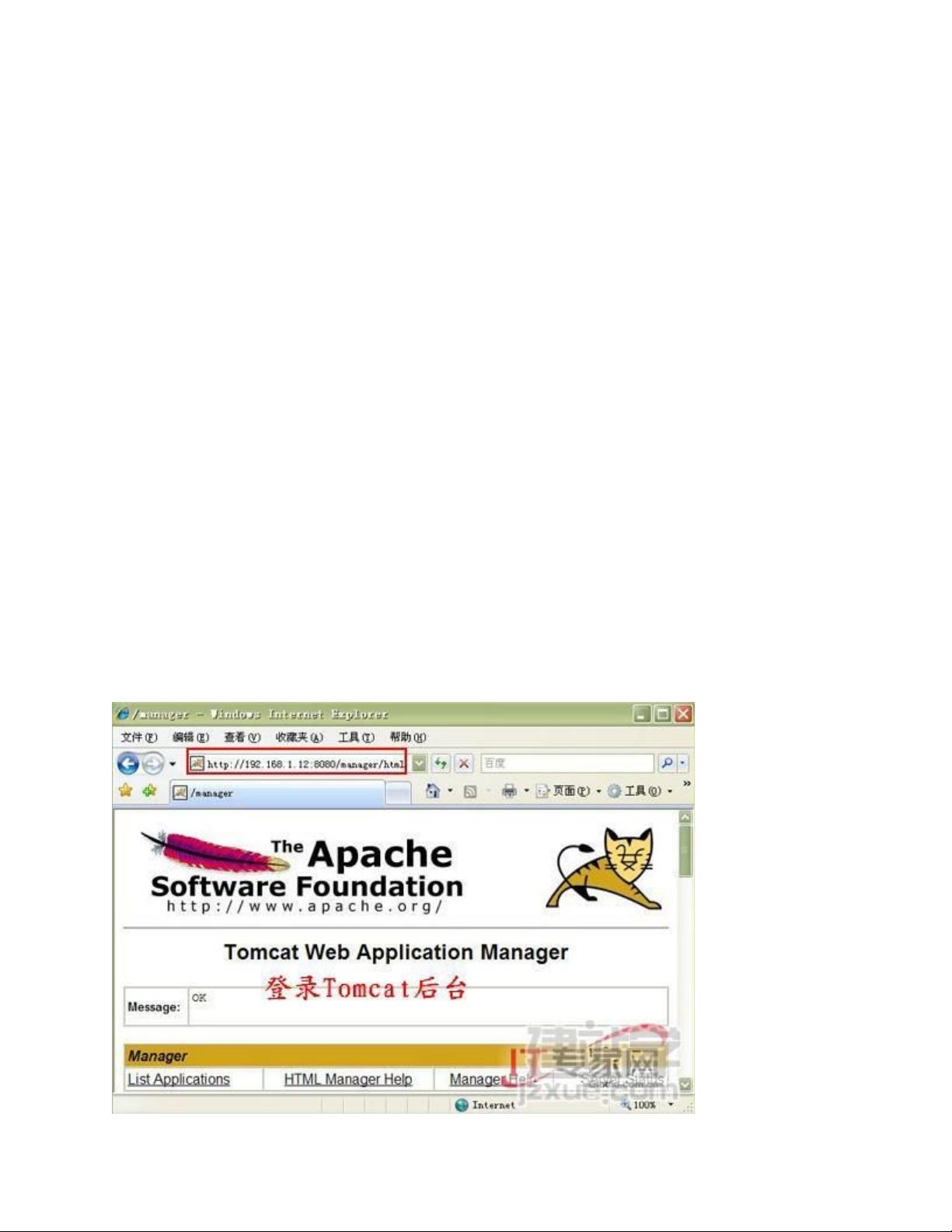

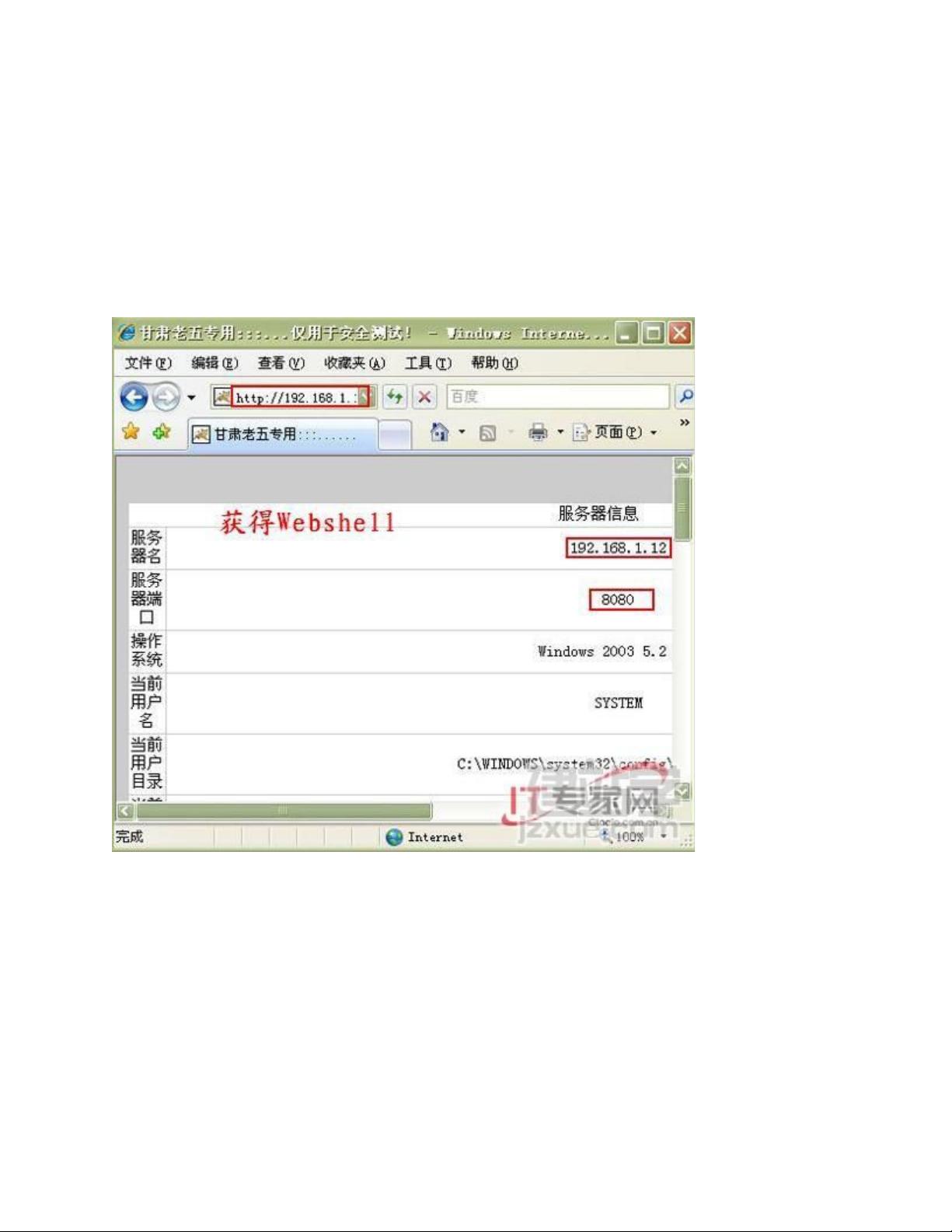

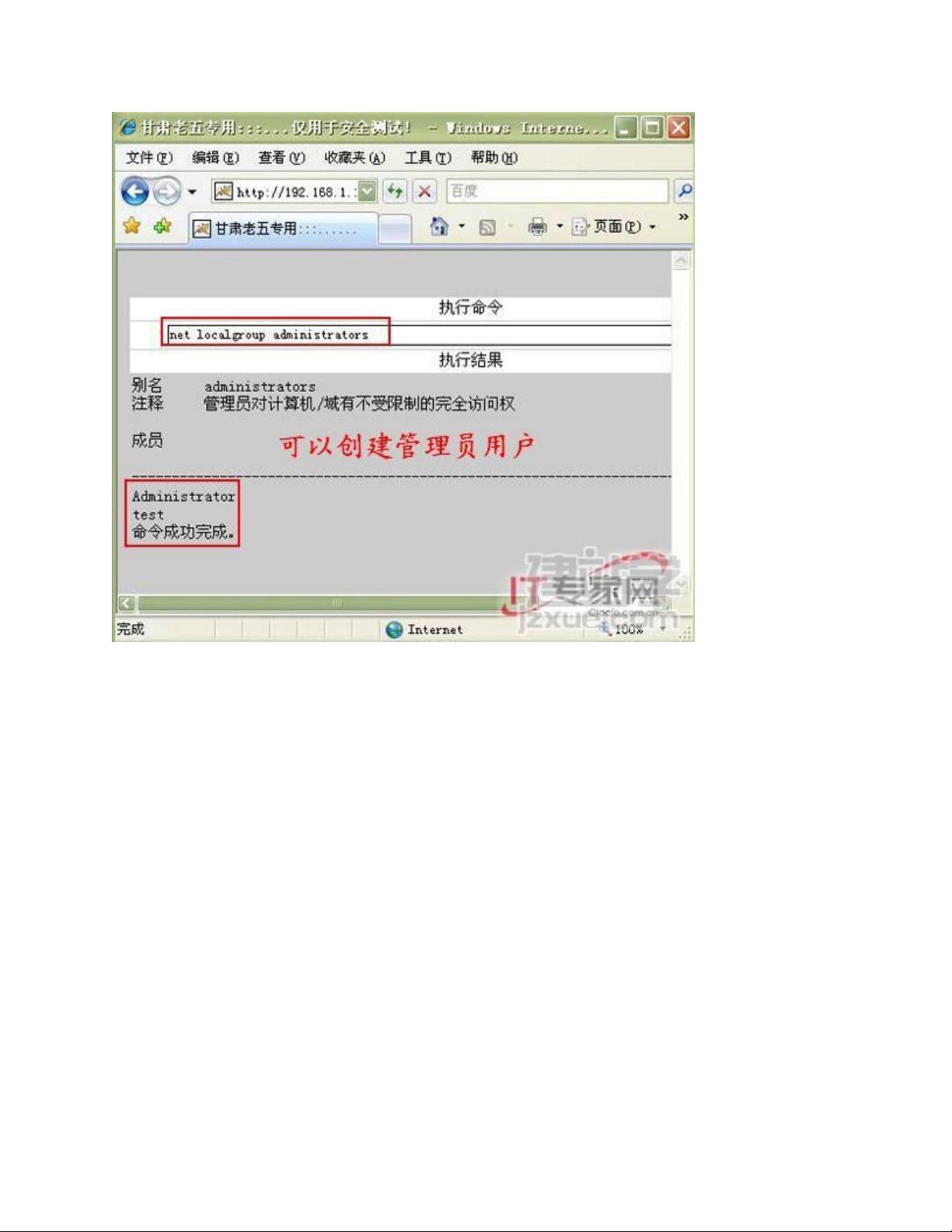

Tomcat 教程 Tomcat 是一个开源 Web 服务器,基于 Tomcat 的 Web 运行效率高,可以在一般的硬件平台上流畅运行。因此,颇受 Web 站长的青睐。但是在默认配置下其存在一定的安全隐患,可被恶意攻击。为了确保 Tomcat 服务器的安全性,我们需要从多方面进行设置和加固。 安全测试 在 Windows Server 2003 上部署 Tomcat,登录 Tomcat 后台,默认的后台地址为 http://192.168.1.12:8080/manager/html。在浏览器中输入该地址,回车后弹出登录对话框,输入默认的用户名 admin,默认的密码为空,成功登录后台。 获得 Webshell 在 Tomcat 的后台有个 WAR file to deploy 模块,通过其可以上传 WAR 文件。Tomcat 可以解析 WAR 文件,能够将其解压并生成 web 文件。我们将一个 jsp 格式的 webshell 用 WinRar 打包,然后将其后缀改名为 WAR,最后将其上传到服务器,可以看到在 Tomcat 的后台中多了一个名为/gslw 的目录,点击该目录打开该目录 jsp 木马就运行了,这样就获得了一个 Webshell。 测试操作 创建管理员用户,Tomcat 服务默认是以 system 权限运行的,因此该 jsp 木马就继承了其权限,几乎可以对 Web 服务器进行所有的操作。比如启动服务、删除/创建/修改文件、创建用户。我们以创建管理员用户为例进行演示。运行 jsp 木马的“命令行”模块,分别输入命令 net user test test168 /add 和 net localgroup administrators test /add,这样就创建了一个具有管理员权限的 test 用户,其密码为 test168。 安全防范 通过上面的测试可以看到,默认配置下的 Tomcat 服务器的安全性是非常差的。如何来加固 Tomcat 服务器的安全性呢?我们从以下几个方面来加强: (1). 服务降权 默认安装时 Tomcat 是以系统服务权限运行的,因此缺省情况下几乎所有的 Web 服务器的管理员都具有 Administrator 权限这和 IIS 不同,存在极大的安全隐患。我们的安全设置首先从 Tomcat 服务降权开始。首先创建一个普通用户,为其设置密码,将其密码策略设置为“密码永不过期”,比如我们创建的用户为 Tomcat_lw。然后修改 Tomcat 安装文件夹的访问权限,为 Tomcat_lw 赋予 Tomcat 文件夹的读、写、执行的访问权限,赋予 Tomcat_lw 对 WebApps 文件夹的只读访问权限,如果某些 Web 应用程序需要写访问权限,单独为其授予对那个文件夹的写访问权限。 (2). 更改端口 Tomcat 的默认端口是 8080,攻击者可以据此运行扫描工具进行端口扫描,从而获取部署了 Tomcat 的服务器的信息。为了避免这种情况,我们可以更改 Tomcat 的默认端口,以免攻击者轻易地扫描到 Tomcat 服务器。 (3). 限制访问 我们可以限制 Tomcat 服务器的访问权限,例如可以设置 IP 地址的访问限制,仅允许特定的 IP 地址访问 Tomcat 服务器,以免攻击者从互联网上访问 Tomcat 服务器。 (4). 更新 Tomcat Tomcat 的更新是非常重要的,新的版本通常会修复以前的安全漏洞,我们应该保持 Tomcat 的最新版本,以免攻击者利用旧版本的安全漏洞攻击 Tomcat 服务器。 (5). 限制 WAR 文件上传 我们可以限制 WAR 文件的上传,以免攻击者上传恶意的 WAR 文件来攻击 Tomcat 服务器。 (6). 实现日志记录 我们可以实现 Tomcat 服务器的日志记录,以便于监控 Tomcat 服务器的状态和攻击者活动,从而及时地发现和防范攻击。

剩余14页未读,继续阅读

- 粉丝: 0

- 资源: 6

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功