没有合适的资源?快使用搜索试试~ 我知道了~

卡巴斯基HOOK引擎分析

资源推荐

资源详情

资源评论

!"#

#

$$ %

&""'&

&

首先,简要介绍一下卡巴斯基在用户空间的进程。

主要 ring3 进程是 “avp.exe”, 它将会实例化两次, 一次用 NTAUTHORITY\

SYSTEM 权限运行,另一次主要用于用户界面。其他进程:

ProtectedObjectsSrv.exe 用于加密服务。

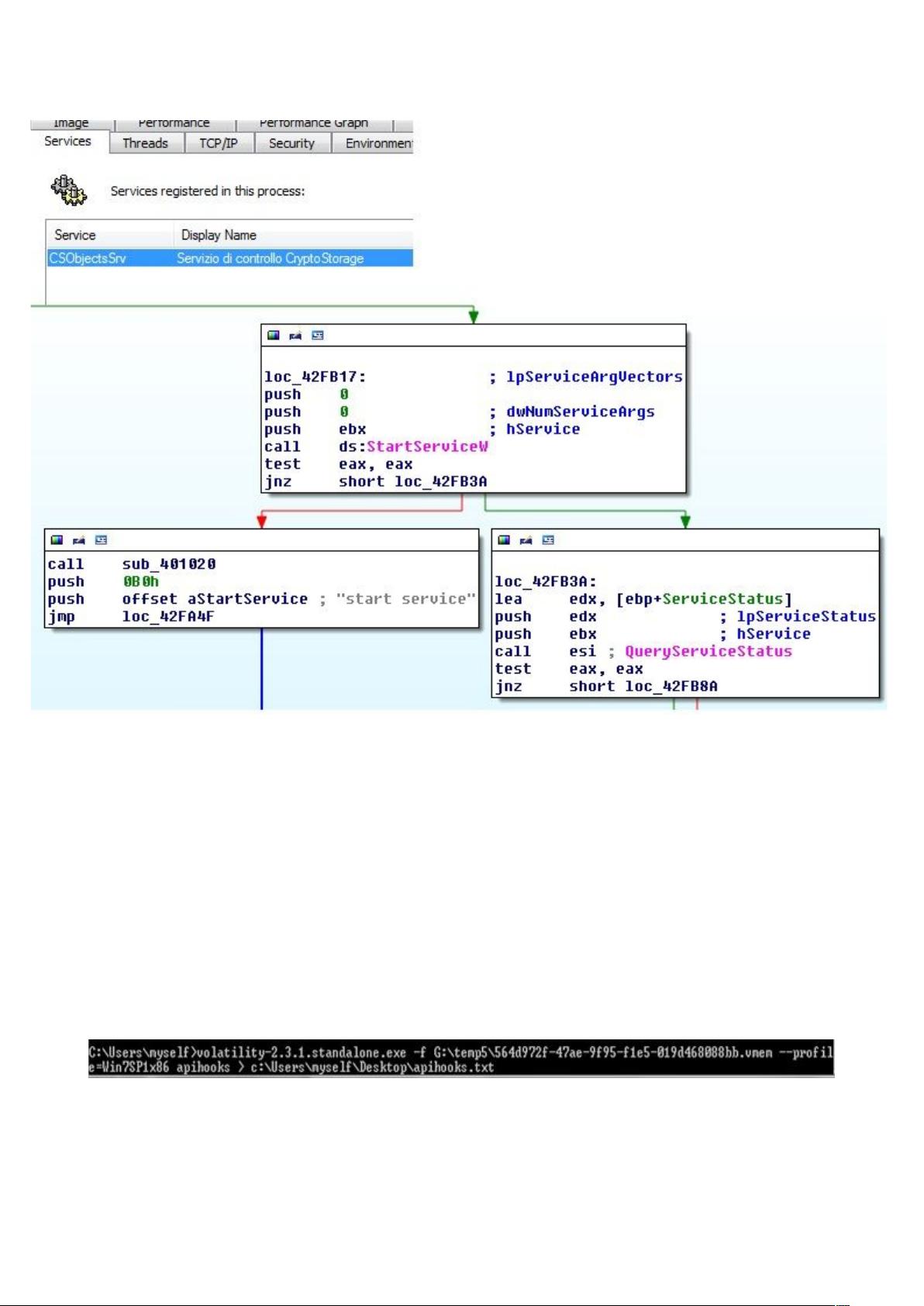

我们将重点放在后面一个进程, 它作为一个叫”CSObjectsSrv”(CryptoStorage

控制服务)的 windows 后台服务运行。

InfoWathc CyptoStorage 使用加密方法在数据存储和处理过程中集中式保护

机密数据。是基于数据保护的综合方法。功能包括对文件和文件夹使用弹性加

密算法,一个选项用来创建特殊的数据存储对象--容器文件,逻辑磁盘和闪存,

同时区别保护对象的访问权限。

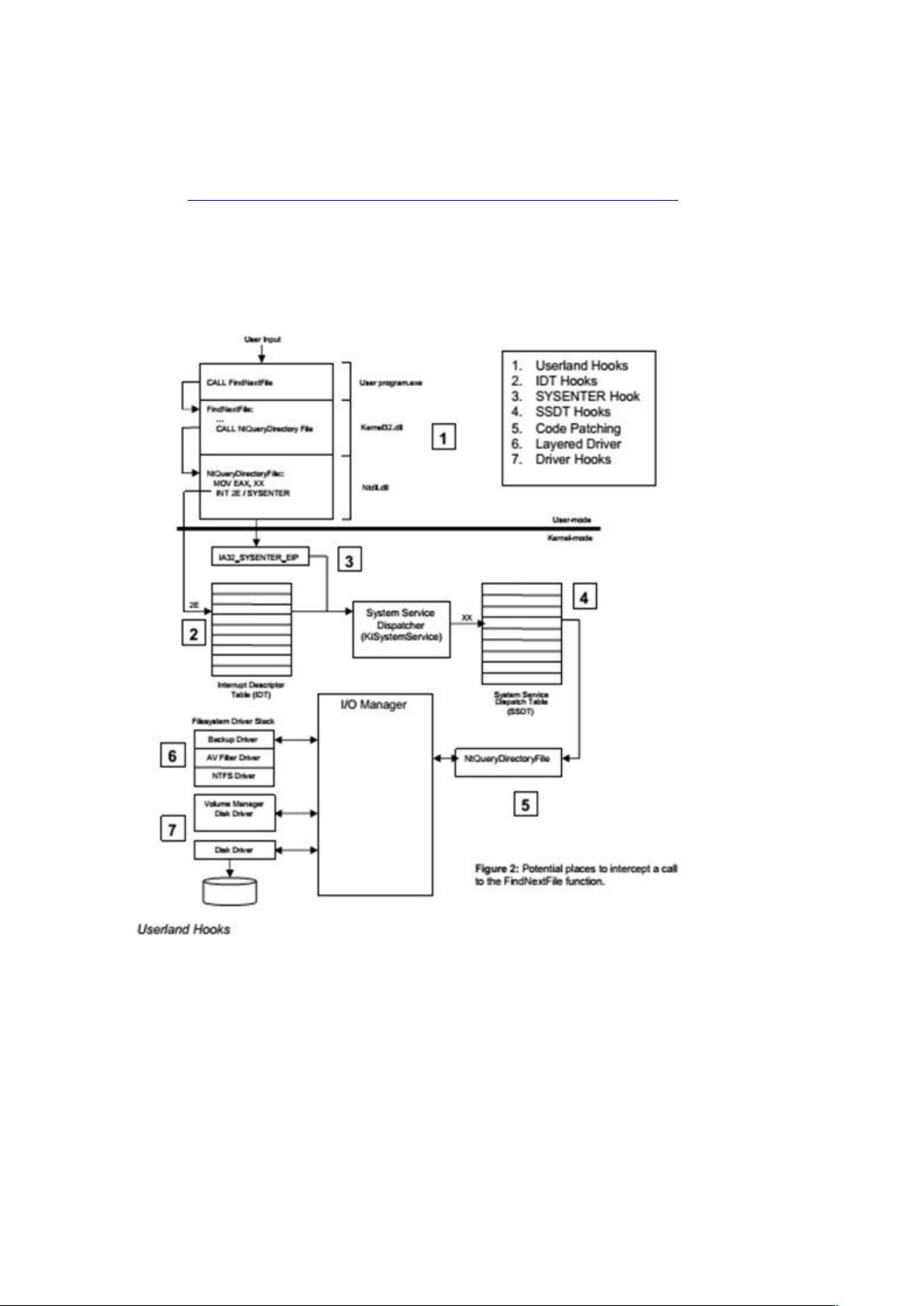

现在从用户空间开始查看它的所有 hooking 方法。

我们使用 Volatility 的 apihooks 插件查看用户空间 API hooks。

包含 inline hooking 的进程是:

()*

()*+,- ./

()*+0-

avp.exe 一个是做为保护服务(avp.exe system), 我们已经说过,另一个用于用户界

面(avp.exe user)。服务需要完整的系统访问权限,这就是为什么要一 system 权

限运行。

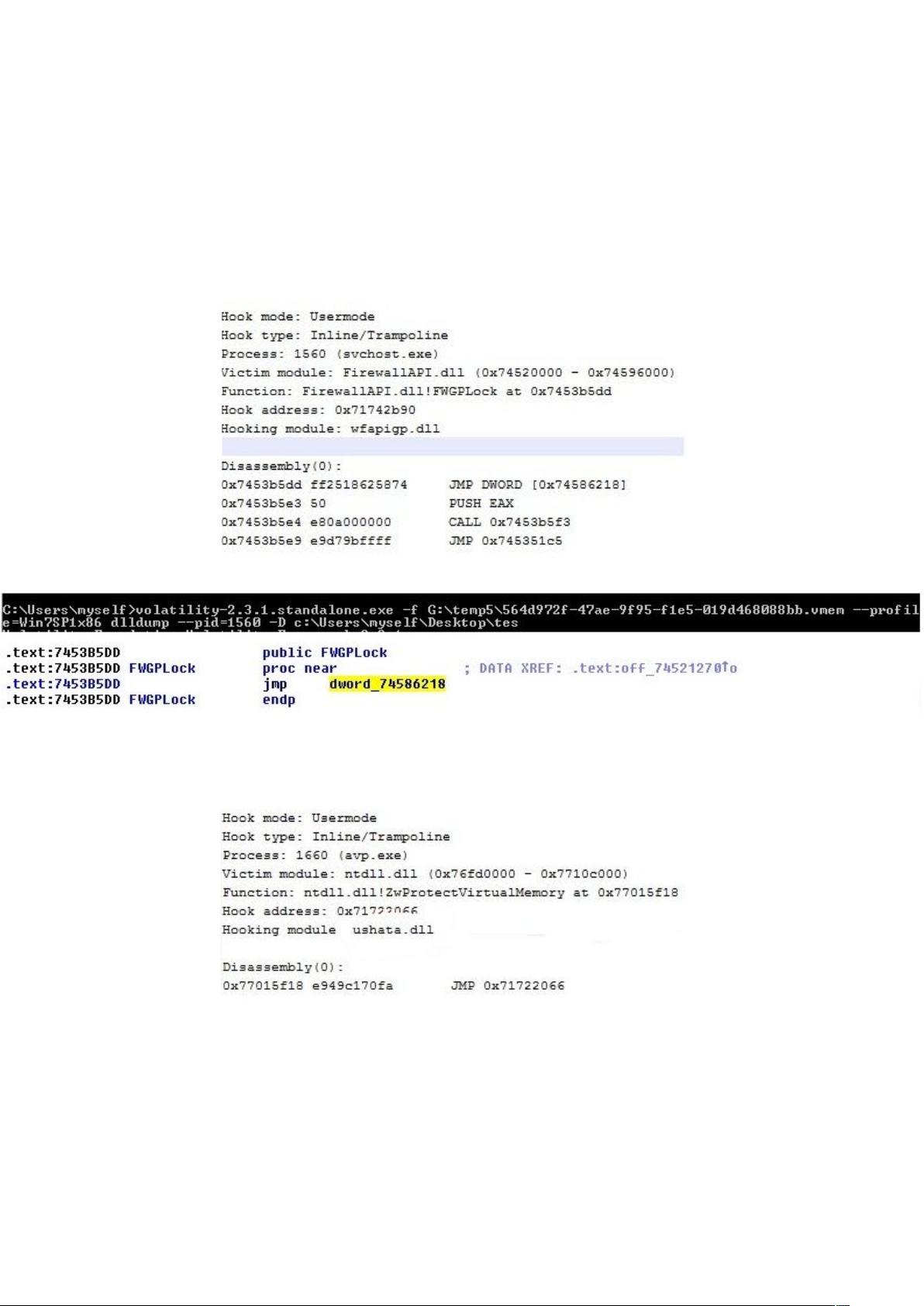

我们看看 svchost.exe,这个进程是 inline hooking 的目标,事实上,在

0x7453b5dd 我们可以发现一个指向 wfapigp.dll 的跳转,引用到 0x74586218 地址。

我们可以

使用

Volatility

转储 pid

为 1560

的进程,

使用 IDA

快速反汇

编转储文

件,仔细

检查存在于 0x7453b5dd 的 hook。

继续查看 Volatility 生成的报告,我们可以发现 avp.exe 进程使用了不同的模块。

(如下图)

avp.exe

进程使用

不同的

hooking

技术,我

们尝试调

试以下模

块。

)

发生在 ntdll.dll 里的 hook,被 hook 的函数是 ZwProtectVirtualMemory,地址是

0x77015f18,使用 IDA 检查,我们可以确认存在于 0x71722066 的跳转,地址

0x71722066 存在于 hooking 模块 ushata.dll 之中。

剩余21页未读,继续阅读

资源评论

双刃剑客

- 粉丝: 1079

- 资源: 116

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功