怎样建设个人网站.doc

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

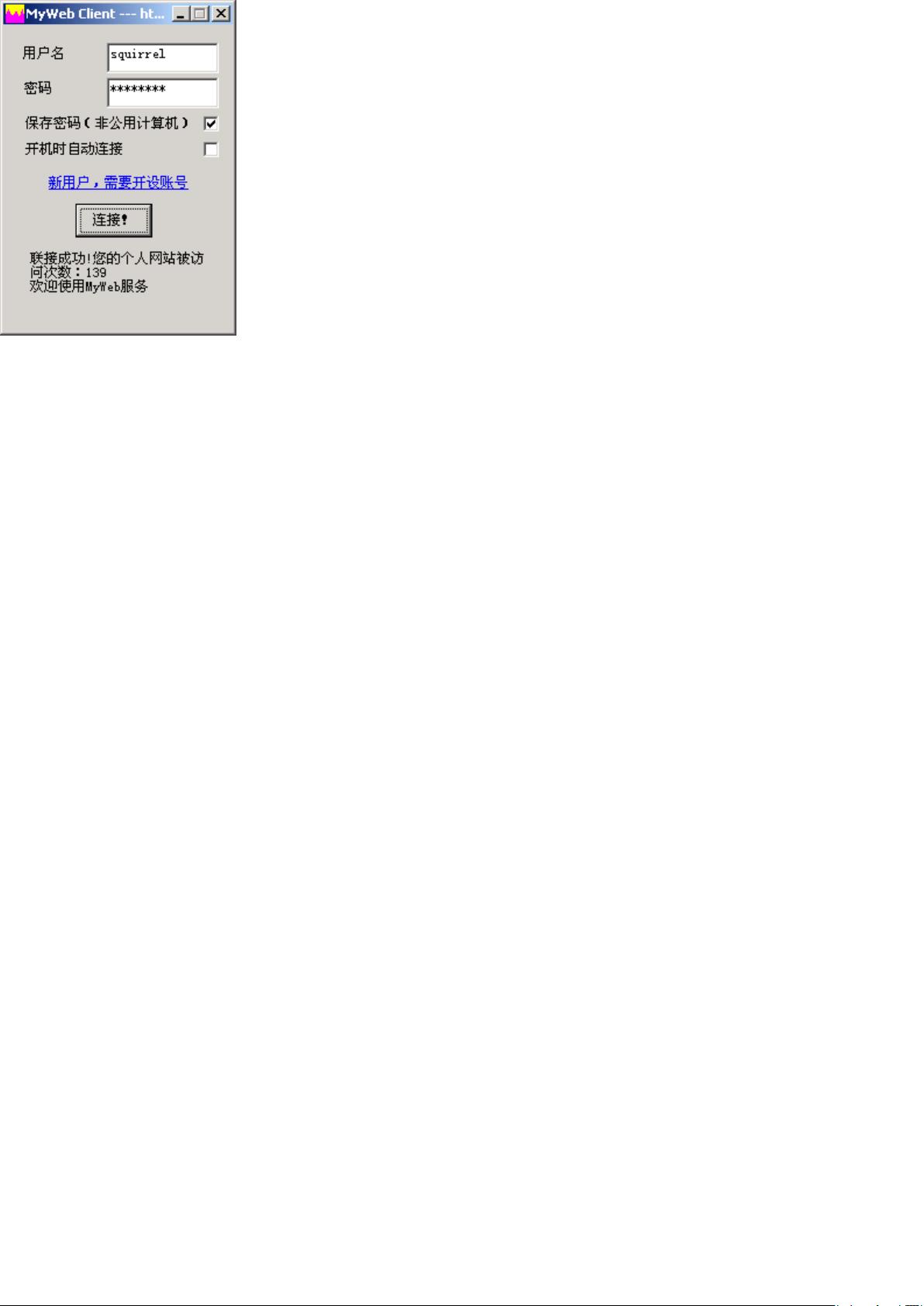

【建设个人网站】是互联网技术中的一个重要话题,尤其对于想要展示自我、分享知识或开展在线业务的人来说。下面将详细介绍如何建设个人网站,并提供一些常见工具和技术的解析。 【第一步】是建立你的WEB服务器。这通常涉及到在你的电脑上安装Web服务器软件,例如Personal Web Server (PWS)、Internet Information Service (IIS)或Apache。对于初学者,PWS是一个简单易用的选择,因为它附带在Windows 98的安装光盘中,或者可以从网上下载。Windows NT/2000系统则默认包含IIS,这是一个功能更全面的商业级服务器软件。如果你使用的是Windows Me,可以根据指南安装PWS。此外,还有其他第三方Web服务器软件,如Sambar和OmniHTTPd,它们各有特色,适合不同需求。 【第二步】是注册并申请一个MyWeb账号,这通常是一个在线服务,允许你在特定的域名下创建个人主页。例如,在fadshop.net/myweb/上申请账号,填写相关信息后,你可以获得一个链接,通过此链接访客可以访问你的个人主页。同时,可能需要下载客户端软件,以便在每次上网时自动更新你的IP地址,确保他人能通过指定的URL访问你的网站。 【第三步】是安装和配置个人客户端软件,这一步骤是为了确保你的Web服务器能在互联网上被正确地找到。客户端软件会自动执行登记新IP地址的过程,让你的网站始终保持可访问状态。 在【建设个人网站】的过程中,还需要注意【安全事项】。Web服务器软件可能存在安全漏洞,因此应定期从官方网站下载最新版本,并检查是否有可用的安全补丁。比如,Nimda病毒就是一个例子,它显示了不及时更新服务器软件可能带来的风险。 至于【网页建设】,你需要设计并创建自己的网页。这可能涉及HTML、CSS、JavaScript等基础网页语言,或者使用内容管理系统(CMS)如WordPress,这些工具能简化网页设计和管理。对于想要实践更高级功能如PHP和JSP的开发者,Apache Web Server是一个广泛使用的开源服务器,提供了丰富的扩展和定制选项。 建设个人网站涉及选择合适的Web服务器软件、注册在线服务、安装客户端软件以及确保网站的安全性。这个过程既需要技术知识,也需要对互联网环境的了解,但通过逐步学习和实践,任何人都可以拥有属于自己的在线空间。

剩余10页未读,继续阅读

- 粉丝: 3786

- 资源: 59万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功