没有合适的资源?快使用搜索试试~ 我知道了~

安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

温馨提示

安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx安全准入控制专家:运营商DCN网络安全现状分析与解决措施.docx

资源推荐

资源详情

资源评论

引言:本文试图通过对电信 DCN 网的现状和安全性分析,对运营商内部业务运营支撑系统

从各个角度讨论出其当下亟需解决的问题,并给出了合适的解决方案建议。

1. MBOSS 系统与 DCN 网概况

1.1 MBOSS 系统概况

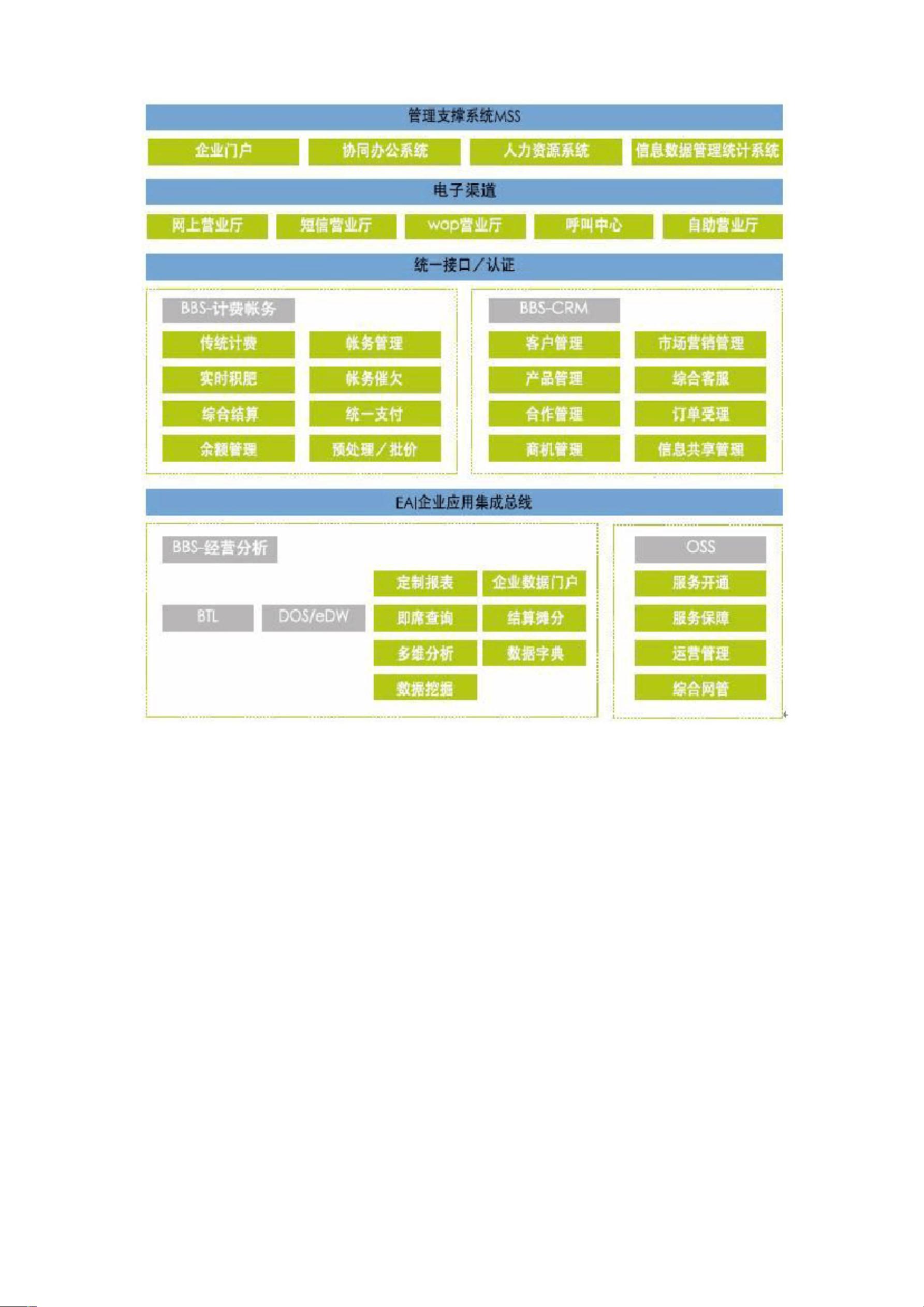

MBOSS 系统是电信运营商企业信息化的整体解决方案,由管理支撑系统(MSS)、业务

支撑系统(BSS)、运营支撑系统(OSS)、企业数据架构(EDA)和基础平台构成。

管理支撑系统(MSS):MSS 系统包含了企业门户、协同办公系统、人力资源系统、信

息数据管理统计系统等多个模块,其目标是要通过对协同办公、人力资源、工程项目、采购

及库存的管理等方面应用的集成,为中国电信的管控流程提供IT 支撑。

业务支撑系统(BSS):BSS 系统依据以客户为中心、以信息为基础的建设方针,通过与

运营商的各种业务系统互连,集成相关的客户信息,整合电信帐务管理流程来实现各项功能。

总体功能分为:计费帐务、CRM、经营分析、电子渠道四大功能领域及企业数据总线EAI。

运营支撑系统(OSS):主要用于电信业务系统的后端运营支撑,通常由网络管理、网元

管理、资源管理、业务开通、施工协调等主要系统组成。随着电信的转型,OSS 不仅需要

满足面向客户的 OSS 运营支撑,同时也需要逐步满足 ICT 等新业务的运营支撑。

1.2 DCN 网概况

电信 DCN 网的概念来自于 TMN 体系结构。在早期,DCN 网络用于承载电信网各种设

备的网管信息,称为网管网。随着网络的演进和业务的扩展,目前的DCN 网络除了承载网

管数据之外,还承载着计费,97,OA,MBOSS 等业务的数据信息,发展成为一个内部支

撑网,是电信行业重要的内部 IT 支撑平台。目前,运营商的 DCN 网基本上都是单独规划、

单独建设,是物理上独立的网络。

基于 DCN 网的重要性,各运营商都把安全性建设作为了DCN 网络建设的重点。在网

络建设过程中,运营商通过划分虚拟网、配置安全防护设备等手段降低了网络安全风险,提

高了网络抗攻击的能力。

2. 网络安全性分析

以某省电信 DCN 网络为例,全网在内网安全管理和入网规范方面已经做了很多工作,

如划分了安全 VLAN、部署了防火墙、Symantec 企业版病毒防护系统、补丁统一采用WS

US 更新系统,制定了电信终端标准化项目(SMS、AD 域、计算机命名规范、关闭默认共

享)、并规定禁止安装游戏、聊天等与工作无关的软件等,但是已有的安全效果不佳,既有

的规范无法真正落实,目前主要的安全隐患在于:

2.1 各部门或营业厅的终端设备性能严重下降

各部门及营业厅终端设备由于设备资源被异常占用导致终端处理速度下降、网络堵塞,

致使终端业务系统速度很慢,造成大量的客户投诉。需要在管理中心实时监控终端设备的

CPU 使用率、内存、硬盘占用、I/O 读写字节数、建立 TCP 连接个数、UDP 监听端口数目等,

并对异常情况进行报警以便及时得到处理。

2.2 违规外联造成企业商业数据泄露

“企业的核心价值就是商业数据,我们要保证这些数据的安全,”电信的某位相关负责

人向我们讲述到。目前的很多行业用户在内外网隔离的环境下,员工依然可以随意的通过多

种方式访问互联网,极易被植入木马程序;这些木马程序在内网计算机违规连入互联网的时

候,在未被察觉的情况下机密信息就能很快的传送出去,造成严重的商业机密信息泄露事故;

2.3 移动存储设备随意使用带来安全隐患

对于带有涉密信息的隔离网络,涉密信息一般都保存在本地并可能通过移动存储介质

进行传播。当涉密信息保存在流通的移动存储设备中时,未进行加密或保护的移动设备一旦

遗失,在其他计算机就能够直接访问、修改,这将直接导致涉密信息外泄;同时外来人员如

果随意把未经检查的移动存储设备接入到内网计算机中,极有可能传播病毒、木马,并且会

很快的扩散到全网,直接影响每个终端的正常使用,甚至会造成全网业务瘫痪的严重事故。

剩余10页未读,继续阅读

资源评论

wxdhero0072024-04-14这个资源总结的也太全面了吧,内容详实,对我帮助很大。

wxdhero0072024-04-14这个资源总结的也太全面了吧,内容详实,对我帮助很大。

xxpr_ybgg

- 粉丝: 6789

- 资源: 3万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功