没有合适的资源?快使用搜索试试~ 我知道了~

(完整word版)软件技术整体解决方案.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 79 浏览量

2022-06-14

16:32:00

上传

评论

收藏 398KB DOCX 举报

温馨提示

试读

14页

(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx(完整word版)软件技术整体解决方案.docx

资源推荐

资源详情

资源评论

软件开发技术方案

1. 开发框架

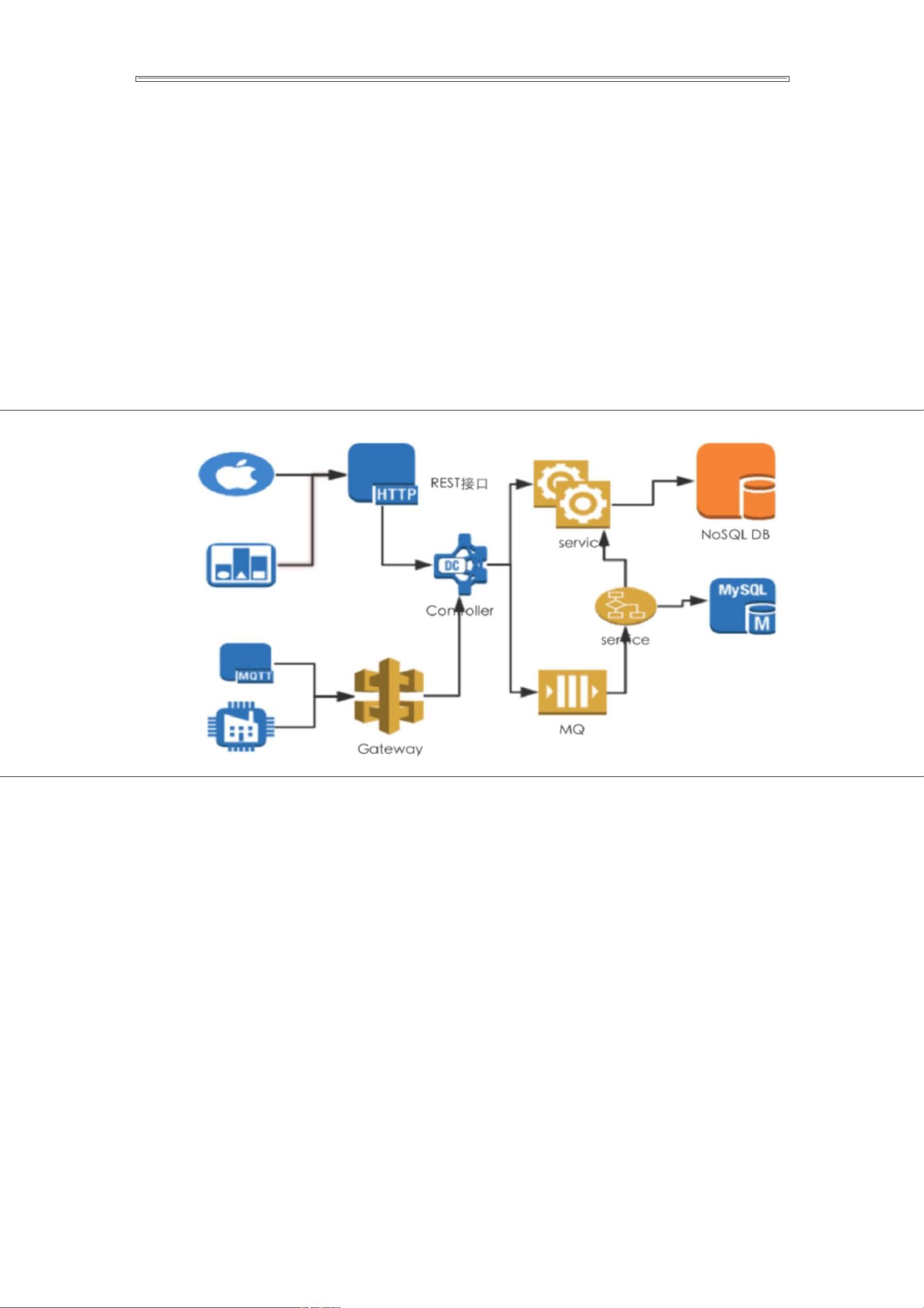

开发的系统中所应用的技术都是基于 JavaEE,技术成熟稳定又能保持先进

性。采用 B/S 架构使系统能集中部署分布使用,有利于系统升级维护;采用 MVC

的开发模式并参考 SOA 体系架构进行功能设计,使得能快速扩展业务功能而不会

影响现有系统功能的正常使用,可根据实际业务量进行部分功能扩容,在满足系

统运行要求的同时实现成本最小化。系统采用分布式部署,系统功能隔离运行,

保障系统整体运行的稳定性。

图 1.开发框架与体系结构图

1.1. web 端技术栈

(1)前端采用 elementUI/jquery/bootstrap/vue 实现,前端和 Controller 交换数据

基于 json 格式。

1.2 业务端技术栈

(1) 业务端基于 springboot、springMVC、JPA、SpringData 技术栈构建,对于

复杂的系统则采用 springCloud 构建。

(2) 四层分隔:controller(Facade)/service/dao/en$ty,其中 façade 主要用于

生成 json,实现和前端的数据交换。

(2)命名:按照功能模块划分各层包名,各层一致。

2. 系统安全保障

2.1 访问安全性

权限管理是系统安全的重要方式,必须是合法的用户才可以访问系统(用户

认证),且必须具有该资源的访问权限才可以访问该资源(授权)。

我们系统设计权限模型,标准权限数据模型包括 :用户、角色、权限(包

括资源和权限)、用户角色关系、角色权限关系。权限分配:通过 UI 界面方便

给用户分配权限,对上边权限模型进行增、删、改、查操作。

基于角色的权限控制策略根据角色判断是否有操作权限,因为角色的变化

性较高,如果角色修改需要修改控制代码。

而基于资源的权限控制:根据资源权限判断是否有操作权限,因为资源较为

固定,如果角色修改或角色中权限修改不需要修改控制代码,使用此方法系统可

维护性很强。建议使用。

2.2 数据安全性

可以从三个层面入手:操作系统;应用系统;数据库;比较常用的是应用系

统和数据库层面的安全保障措施。

在操作系统层面通过防火墙的设置。如设置成端口 8080 只有自己的电脑能

访问。应用系统层面通过登陆拦截,拦截访问请求的方式。密码不能是明文,必

须加密;加密算法必须是不可逆的,不需要知道客户的密码。密码的加密算法{

MD5--不安全,可被破解。需要把 MD5 的 32 位字符串再次加密(次数只有你自己

知道),不容易破解;加密多次之后,登录时忘记密码,只能重置密码,它不会

告诉你原密码,因为管理员也不知道。

3. 项目计划的编制和管理

本公司项目基于敏捷过程的方式组织,项目计划基于需求和团队反复讨论的

过程。在开发系统时都经过了解需求,开需求分析会议,确定开发任务,推进开

发进度,测试,试点,交付等开发步骤,其中具体内容有:

1,了解需求:跟客户沟通,充分了解对方的需求,然后对需求进行过滤,最后

整体成需求文档

2,需求分析会议:也就是项目启动会议之后要做的事情,对拿来的需求进行讨

论,怎么做满足需求。主要对需求进行全面的梳理,让开发,产品,项目都熟悉

2

整个需求。

3,确定开发任务:根据敏捷开发法则,需求变成一个一个功能点之后就是安排

开发任务了。根据团队现有的资源合理分配任务,和时间节点

4,推进开发进度:在开发的实际过程中,注意节奏的把控,注重功能点完成的

时间点。

5,每一个功能点完成之后都会有测试工程师进行单元测试。

6,试点单位进行试用,然后解决问题。

7,交付

3

剩余13页未读,继续阅读

资源评论

xxpr_ybgg

- 粉丝: 6437

- 资源: 3万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功