无线网络安全知识.docx

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

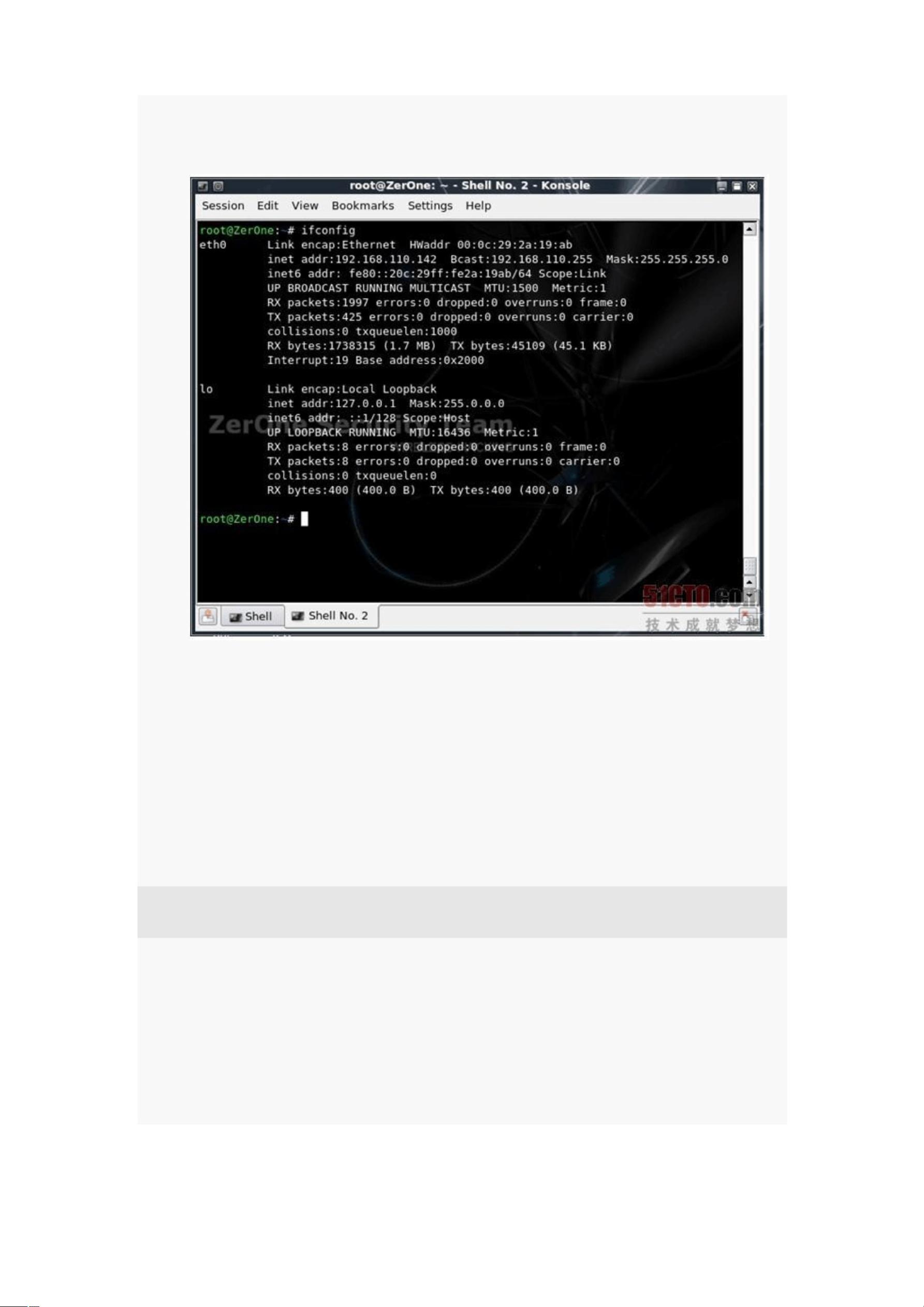

无线网络安全知识 一、无线网络基础知识 无线网络的普及可以追溯到 Intel 推出的迅驰技术,使无线网络成为笔记本电脑的标准配置。随着无线网卡和 AP 等无线网络设备性能的不断提升和价格的持续走低,无线网络已经成为家庭组网的现实选择。Wi-Fi(Wireless Fidelity,无线保真技术)或 WLAN(Wireless Local Area Network,无线局域网)是传统的计算机网络通常采用铜缆或光缆构成有线局域网的替代方案。 IEEE 802.11 是无线网络的协议标准,规定了计算机之间的相互通信规则。到目前为止,IEEE 正式发布的无线网络协议标准共有 IEEE 802.11、IEEE 802.11a、IEEE 802.11b、IEEE 802.11g 四个,最新 IEEE 802.11n 标准的草案则在今年 1 月份获得通过。 二、无线标准参数对比表 | 传输距离 | 主要业务 | 成本 | | --- | --- | --- | | 大于 30Mbps | 语音、数据、图像 | 低 | | 低于 1Mbps | 数据、图像 | 低 | 三、WLAN 的安全保护机制 WLAN 的安全性一度是媒体和用户关注的热点,中国推出的 WAPI 无线网络标准也主要是针对 WLAN 的安全性而提出的。WLAN 目前的安全机制主要有以下一些: 1. SSID,服务配置标示符:用于识别无线设备的服务配置标示符。 2. WEP,无线加密协议:是无线网络上信息加密的一种标准方法。 3. WPA,安全机制:WPA(Wi-Fi Protected Access,Wi-Fi 保护接入)是 WEP 的替代方案。 四、无线网络面临的危胁 无线网络安全并不是一个独立的问题,但有许多威胁是无线网络所独有的,包括: 1. 插入攻击:插入攻击以部署非授权的设备或创建新的无线网络为基础。 2. 漫游攻击者:攻击者没有必要在物理上位于企业建筑物内部,他们可以使用网络扫描器嗅探出无线网络。 3. 欺诈性接入点:所谓欺诈性接入点是指在未获得无线网络所有者的许可或知晓的情况下,就设置或存在的接入点。 4. 双面恶魔攻击:这种攻击有时也被称为“无线钓鱼”,双面恶魔其实就是一个以邻近的网络名称隐藏起来的欺诈性接入点。 5. 窃取网络资源:有些用户喜欢从邻近的无线网络访问互联网,即使他们没有什么恶意企图,但仍会占用大量的网络带宽,严重影响网络性能。 6. 对无线通信的劫持和监视:正如在有线网络中一样,劫持和监视通过无线网络的网络通信是完全可能的。

剩余26页未读,继续阅读

- 粉丝: 4042

- 资源: 1万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功