没有合适的资源?快使用搜索试试~ 我知道了~

面向异构化平台的轻量级程序异常检测方法.docx

1.该资源内容由用户上传,如若侵权请联系客服进行举报

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

版权申诉

0 下载量 20 浏览量

2023-02-23

20:08:24

上传

评论

收藏 483KB DOCX 举报

温馨提示

试读

14页

面向异构化平台的轻量级程序异常检测方法.docx

资源推荐

资源详情

资源评论

v1. 引言

随着计算机科学和互联网技术的迅猛发展,各种各样的计算机程序呈现爆炸式增长。

但与此同时,主机等信息系统也面临大量恶意程序的威胁,国家互联网应急中心

(CNCERT)发布的《2019 年中国互联网网络安全报告》中指出 2019 年全年捕获计算机恶意

程序样本数量超过 6200 万个,仍有大量主机遭受恶意程序控制从而引发信息泄漏等一系列

安全危害。一些恶意攻击者通过借助主机中的一些漏洞来编写恶意程序进行攻击,使得用

户主机崩溃或被黑客控制,造成较大的安全问题

[1]

。

近年来,有多种方法被提出,以检测带有恶意企图的程序。这些技术可以分为两大

类:静态分析和动态分析

[2]

。静态分析(基于签名的检测)提取代码本身的特征并搜索恶意标

志,如 shell 代码或与已知恶意程序样本相似的特征进行异常识别

[3]

。Ma 等人

[4]

提出一种组

合静态行为的程序异常分析方法,使用 3 种静态特征,运用 C4.5,长短期记忆网络(Long

Short-Term Memory, LSTM)以及深度神经网络(Deep Neural Networks, DNN)3 种模型进行训

练,结合投票法进行异常样本检测。静态分析虽应用广泛,但存在一定缺陷:部分攻击者

对程序模糊处理使恶意程序难以被检测出来,导致静态分析技术检测效率大大下降,因此

仅依赖静态技术无法识别异常程序。动态分析监控程序执行过程中产生的行为,判断是否

存在恶意行为

[5]

。张若楠等人

[6]

提出一种融合改进的 K-means 和 K 近邻 (K-Nearest

Neighbor, KNN)的攻击程序检测方法(I2K)来改善检测的准确率和速度,但 K-means 和 KNN

算法都对数据噪声较为敏感;汪洁等人

[7]

提出基于子图相似性的恶意程序检测方法来减少

恶意程序检测的时间开销;陈志峰等人

[8]

提出一种基于聚类分析的内核恶意程序检测方法

来提高恶意软件检测效率。Yoo 等人

[9]

提出一种基于机器学习的混合决策模型,该模型结

合随机森林和深度学习模型,可以对恶意程序实现高检测率和低误报率。但是这类结合机

器学习的检测方法需要进行大量的预先训练和学习,且具有一定的误报率。基于上述分析

可以得出,已有的异常检测方法面临如下问题:需要预先对正常行为模式进行大量学习,

时间开销较大;无法有效消除噪声干扰,导致检测准确率低以及误报率高。

针对现有研究中存在的问题,本文从异构平台对应用程序的影响角度出发,研究基于

平台异构性的程序异常检测。由于异构化平台在指令集、字节序、内存布局等方面的特异

性、差异性,应用程序在某个平台出现的特定错误在其他异构平台中通常不会出现。研究

表明,对攻击者而言,跨平台的漏洞利用比针对单个平台的漏洞利用更难实现,并且在多

个异构平台间发现相同漏洞的难度很高

[10]

。Garcia 等人

[11]

分析了 10 种操作系统发布版在过

去 18 年内发现的漏洞数据,研究结果表明,不同操作系统出现公共漏洞的数量极少。异常

程序通常只会作用于特定平台、主机、系统等,当它作为输入同时运行在由多个主机组成

的异构平台环境时,只会令特定目标主机出现恶意行为,而其他与之异构的主机正常运行

不受影响。通过对比差异化运行结果,可以快速检测出异常程序并准确定位作用域。

基于此,本文提出一种面向异构化平台的轻量级程序异常检测方法,不同于已有静态

分析和动态分析检测方案依靠异常样本构造启发式算法,它利用平台异构性检测异常程

序,其核心思想是:将安全风险未知的程序同时运行在异构化平台上,如果某个平台的行

为特征与其他异构平台存在不一致或者较大差异性,则认为该程序属于异常程序。本文的

主要工作总结如下:

(1)以真实环境下异常程序(恶意 PDF 文档)检测为研究案例,实例化分析说明异构化平

台对于异常程序检测的有效性,在两台异构主机上同时执行待检测 PDF 文档,根据其执行

过程中产生的主机间系统行为差异判断其是否异常。

(2)提出了一种面向异构化平台的程序异常检测架构,包含基于 3 个异构平台的数据收

集模块和异常检测模块。数据收集模块实现各种程序在异构平台执行时系统状态信息的获

取。异常检测模块实现对收集的数据处理、分析和检测。

(3)建立了基于异构平台差异性的异常检测模型,设计了基于系统状态多维特征差异性

的异常检测算法,采用标签编码和 Min-Max 归一化对系统状态数据预处理,使用熵权法计

算特征权重并引入异构平台系统状态差异性计算中,应用阈值规则有效判别异常。

(4)通过实验研究和分析对提出的方法进行评估,综合多种指标评价其性能,并与典型

无监督 K-means 聚类算法进行比较,验证本文所提出方法的有效性。

2. 研究动机

目前基于异构性检测异常应用程序进展如下:Österlund 等人

[12]

针对 Linux 内核漏洞导

致信息泄露问题,提出内核多变量执行 (kernel Multi-Variant eXecution, kMVX)技术:在一

台机器上同时运行多个不同的内核,这些内核在正常情况下表现出相同行为,但若攻击者

试图利用此漏洞,内核间可能会呈现不同行为,因此可检测这一内核信息泄露漏洞。Kirat

等人

[13]

提出了一种基于裸机分析的逃避型恶意软件检测方法,其核心思想是在不考虑资源

开销的情况下,通过在不同的系统环境:包括裸机、与基于仿真和不同类型虚拟化恶意软

件分析平台中执行恶意软件,获取磁盘级和网络级行为等,根据行为偏差来检测某些对分

析环境有一定识别能力的逃避型恶意软件。

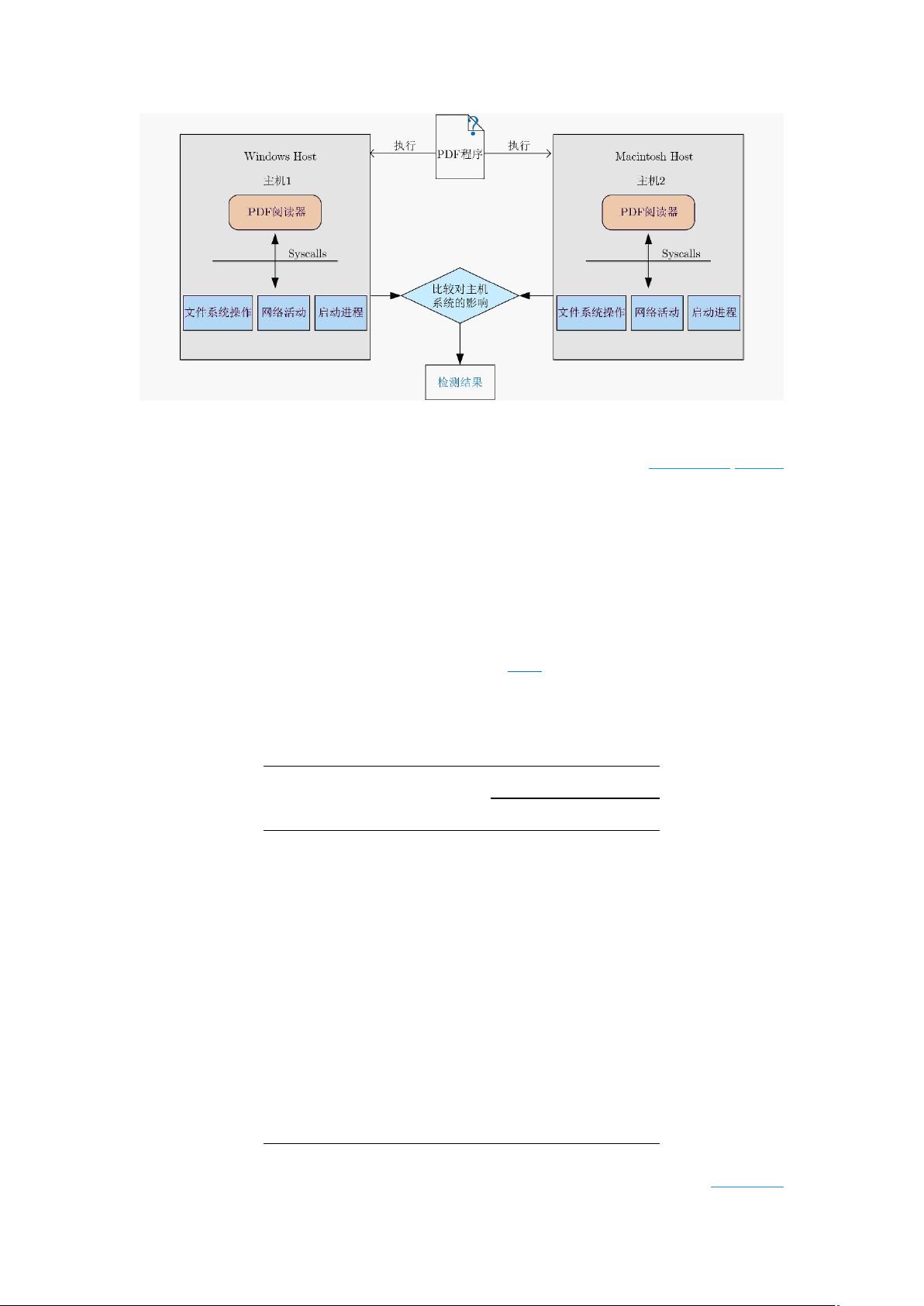

本文以 Xu 等人

[14]

提出的恶意 PDF 程序检测为例,证明平台异构性可有效应用于异常

程序检测中,其检测架构如图 1 所示,同时收集 PDF 程序在两个不同主机:Windows 主机

和 Mac 主机上执行时的系统行为,如文件系统操作、网络活动、启动进程、系统调用等,

通过比较执行时系统行为差异来判断异常。

图 1 恶意文档检测架构

下载: 全尺寸图片 幻灯片

系统行为的对比,对于捕获 PDF 程序执行时触发漏洞利用而产生的行为差异至关重

要。如果一个正常 PDF 在某个主机上执行时触发某些操作(如引发用于表单提交的连接到

远程主机),则在另一主机上执行时会显示相同的操作,两个主机具有相同的系统行为特

征。但如果远程连接等操作是恶意 PDF 执行时触发的,则可能在另一主机上由于系统调用

语义等的差异而触发失败,此时两主机具有不同系统行为特征。

针对这种恶意 PDF 检测方法的结果分析验证如表 1 所示,检测结果按照通用漏洞披

露 (Common Vulnerabilities & Exposures, CVE)编号分组,两次崩溃表示执行恶意 PDF 时两

个主机均崩溃。差异表示在两台主机上至少观察到一种系统行为差异。

表 1 检测结果

结果

CVE

样本数量

两次崩溃

差异

2016-6946

51

8

40

2016-4204

78

7

37

2016-4119

1

0

1

2016-1091

63

6

31

2016-1077

1

0

1

2016-1046

4

0

4

2015-5097

4

0

4

2015-2426

14

6

8

2015-0090

1

0

1

总数

217

27

127

下载: 导出 CSV

剩余13页未读,继续阅读

资源评论

罗伯特之技术屋

- 粉丝: 3663

- 资源: 1万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功