基于M-FlipIt博弈模型的拟态防御策略评估.docx

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

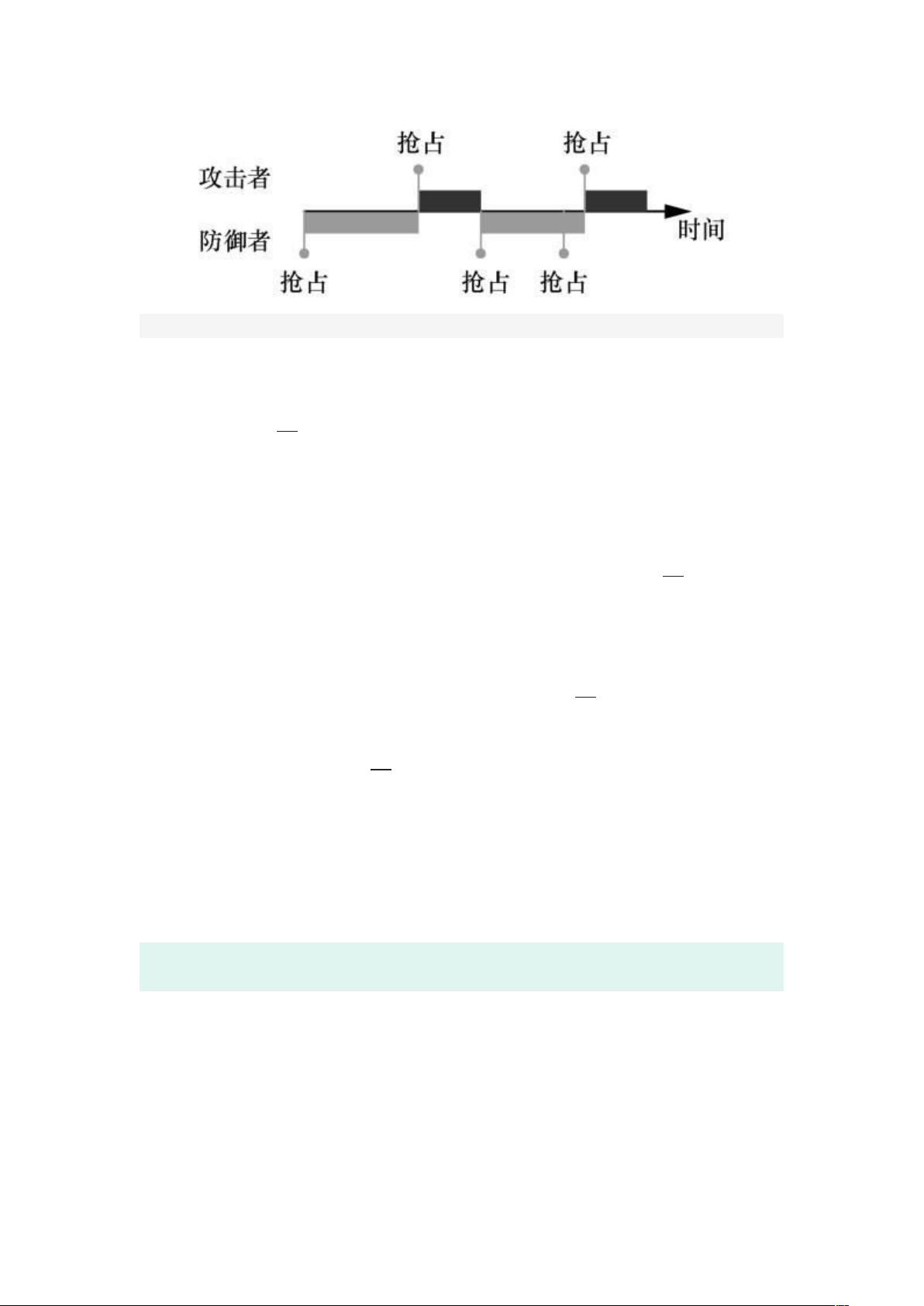

【拟态防御技术】 拟态防御是一种网络安全技术,由邬江兴院士团队于2013年提出,旨在解决网络空间中“易攻难守”的问题。它基于动态异构冗余(DHR)架构,即在功能等价的前提下,通过异构组件的冗余配置和动态反馈机制,改变系统架构或执行环境。这种方法不依赖传统的安全手段,能有效防御基于已知或未知漏洞的攻击,提高了系统的安全性。 【M-FlipIt博弈模型】 M-FlipIt模型是对经典FlipIt博弈模型的改进,专门用于评估拟态防御策略在高级持续性威胁(APT)攻击下的表现。在该模型中,攻击者和防御者之间的博弈过程被清晰地定义,包括各自的策略选择和收益计算。通过对单次和连续博弈的分析,可以揭示攻击者的收益变化和防御者成功防御的概率。 【相关研究进展】 现有研究已经验证了拟态防御技术在Web服务器、路由器等领域的可行性,但针对不同场景的防御策略优化研究相对较少。已有的评估方法多为特定应用场景的测试和仿真,缺乏通用性。部分文献通过概率分析和仿真实验评估了拟态防御的性能和安全性,但主要关注异构性,对动态策略的分析不足。 【动态策略分析】 M-FlipIt模型用于分析不同异构性条件下的拟态防御动态策略。通过案例分析,比较了完全异构和有限异构情况下的防御策略效果,为拟态防御系统的部署和策略优化提供了指导。在连续博弈场景下,研究了防御者轮换策略对收益的影响,提出了具体的操作建议。 【博弈论在网络安全中的应用】 博弈论模型在网络安全分析中扮演重要角色,如囚徒困境、零和博弈等已被广泛用于研究网络攻防策略。马尔可夫博弈和Stackelberg博弈等也被用来评估和优化拟态防御技术,通过解决非线性规划问题来寻找最佳防御策略。 M-FlipIt博弈模型为评估和优化拟态防御策略提供了一个有效的工具,尤其在面对高级持续性威胁时,能更好地理解防御者如何通过动态调整策略来提升防御成功率。未来的研究应继续深入探究如何利用这种模型来设计更适应复杂网络环境的拟态防御策略,以应对不断演变的网络安全威胁。

剩余14页未读,继续阅读

- 粉丝: 4494

- 资源: 1万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

信息提交成功

信息提交成功