面向6G的雾无线接入网内生安全数据共享机制研究.docx

2.虚拟产品一经售出概不退款(资源遇到问题,请及时私信上传者)

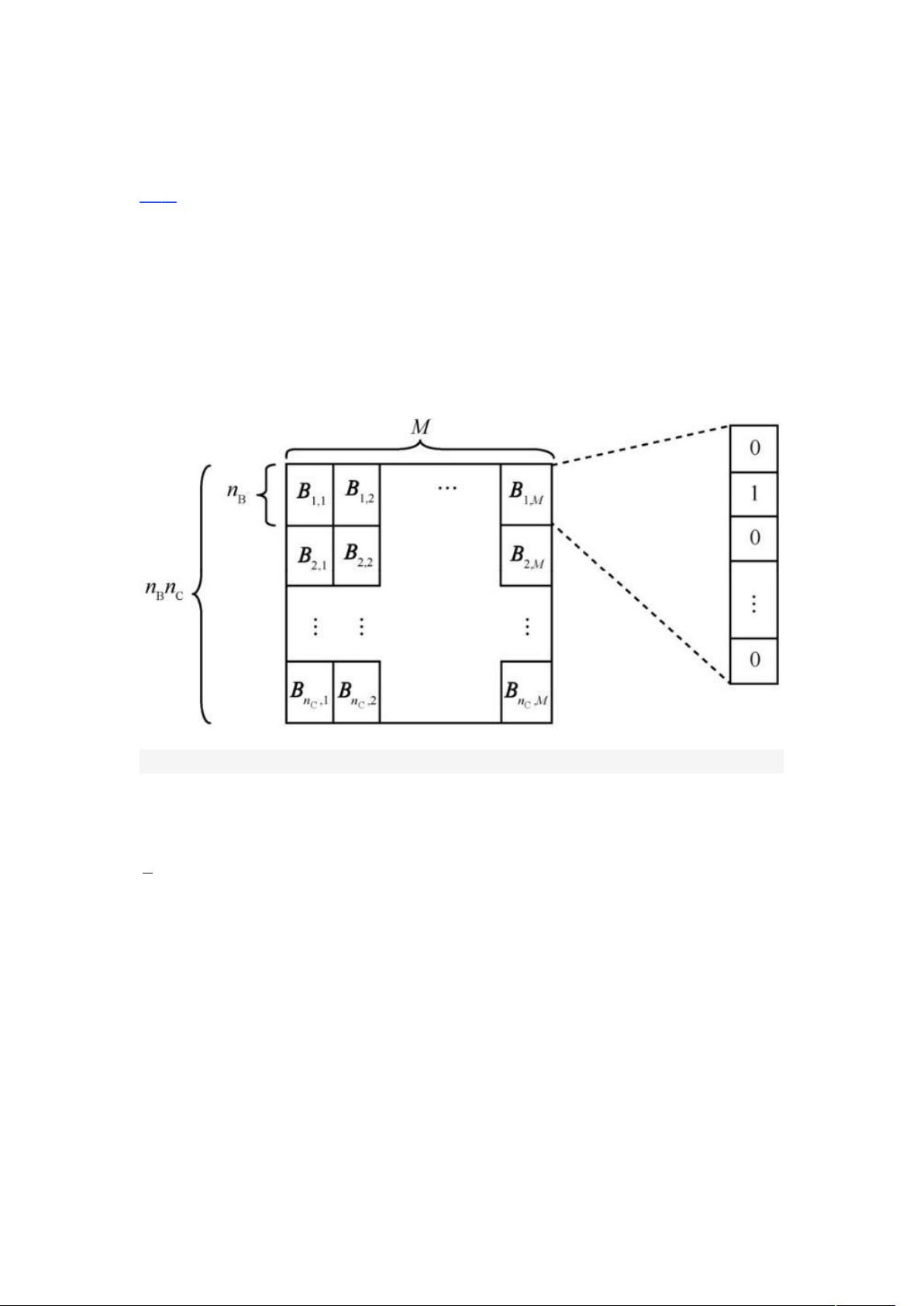

6G(第六代移动通信系统)的演进中,雾无线接入网(Fog Radio Access Network, F-RAN)成为了解决传统无线接入网络(RAN)带宽和频谱不足问题的关键技术。F-RAN利用无线远端射频单元(RRH)、雾无线接入点(F-AP)和雾用户设备(F-UE)等边缘设备,实现了协作无线信号处理(CRSP)、协同无线资源管理(CRMM)等功能,以减少延迟、优化资源利用并降低隐私泄露风险。这种分布式架构相比云无线接入网(CRAN)和异构云无线接入网(H-CRAN),更能适应未来移动通信和智能服务的需求。 6G时代,数据共享成为重要课题,但同时也带来了隐私保护和数据完整性的挑战。各种应用场景,如智能电网、智能家居、智慧医疗、智能汽车等,都需要大量数据的收集与分析。然而,这些数据往往包含用户的敏感信息,如生活习惯、消费行为、地理位置和健康数据等。数据的不恰当共享可能导致用户隐私的泄露,甚至威胁到用户的安全。因此,设计一个既能保护用户隐私又能确保数据可用性的共享机制至关重要。 数据完整性是另一个关键问题,尤其是在雾节点上存储的数据。由于雾节点位于网络边缘,管理难度大,易受攻击,因此需要定期进行远程数据完整性审计,以防止数据被篡改或损坏。现有的一些解决方案,如文献[6-11]提到的,采用了同态可认证环签名、群签名、编码技术、覆盖树算法、在线/离线签名、Merkle哈希树以及基于身份的加密算法等方法,旨在保护数据隐私、确保数据完整性以及支持批量审计和动态操作。 然而,当前的网络架构往往缺乏内置的安全考虑,依赖于事后补救的安全措施,这使得全网无缝安全通信难以实现。因此,6G网络亟需内生安全技术,即安全功能应融入网络设计的核心,而非附加于其上。内生安全机制可以更好地应对不断演变的网络安全威胁,确保数据在整个网络生命周期中的安全共享和传输。 在面向6G的雾无线接入网内生安全数据共享机制研究中,应重点考虑以下几个方面: 1. **隐私保护**:设计高效且安全的加密算法,如基于密钥同态加密和零知识证明的方案,以实现数据的隐私保护和安全聚合。 2. **数据完整性**:利用如Merkle哈希树等数据结构,实现数据的不可篡改性和批量审计功能,确保数据在存储和传输过程中的完整性。 3. **动态安全性**:建立适应网络环境变化的安全策略,能够实时更新和调整,以应对新的威胁和挑战。 4. **信任与认证**:构建可靠的认证机制,确保数据来源的可信性,同时防止中间人攻击和其他欺诈行为。 5. **边缘计算与安全**:强化边缘设备的安全性,包括硬件安全、软件安全和访问控制,防止恶意攻击和未经授权的访问。 6. **合规性与隐私法规**:考虑全球各地的隐私法规,如GDPR(欧洲通用数据保护条例)等,确保数据处理和共享符合法规要求。 7. **安全性评估与优化**:定期进行安全性能评估,持续优化安全策略,提高整体网络的防御能力。 通过深入研究上述方面,可以构建一个既满足数据共享需求,又能保障用户隐私和数据完整性的6G雾无线接入网络安全框架。这样的框架不仅能够推动6G技术的发展,也将为未来的移动通信系统提供安全基础。

剩余21页未读,继续阅读

- 粉丝: 4548

- 资源: 1万+

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- “基于WINCC的嵌入式报表系统:功能强大且灵活的数据展示与处理工具”,基于WINCC的历史归档数据报表系统:实时数据展示、多种报表类型与数据处理功能,wincc嵌入式报表 一、功能介绍 该报表系统能

- 2023-04-06-项目笔记 - 第四百一十九阶段 - 4.4.2.417全局变量的作用域-417 -2025.02.24

- 基于CANoe的TC275、S12X及S32K144 UDS诊断数据库CDD文件与CAPL Boot上下位机程序移植说明文档,基于CANoe的TC275、S12X及S32K144 UDS诊断数据库CD

- 地级市公共交通数据(2001-2022年).xlsx

- Linux系统发送告警脚本.sh

- 2023-04-06-项目笔记 - 第四百一十九阶段 - 4.4.2.417全局变量的作用域-417 -2025.02.24

- 地级市-胡焕庸线、儒家书院、寺庙、贞节牌坊数据(2000-2024年).xlsx

- Simulink学习笔记-基础模块(加、减、乘、除、常数、显示、子系统模块)

- 基于永磁同步电机滑模观测器的无传感器控制算法研究与应用,永磁同步电机滑模观测器与无传感器控制算法研究,永磁同步电机滑模观测器,无传感器控制算法 ,永磁同步电机; 滑模观测器; 无传感器控制算法; 算

- 自动发布PHP项目脚本

- 地级市-胡焕庸线、儒家书院、寺庙、贞节牌坊数据(2000-2024年).dta

- 三菱Q系列PLC大型设备成熟程序案例分享:专业电气从业者必备参考经典,三菱Q系列PLC大型设备成熟程序案例展示:高效、可靠,专业电气人员的借鉴参考,三菱Q系PLC大型设备程序 此程序已经实际设备上

- 地级市-经济高质量发展指数(2000-2021).xlsx

- LC VCO电感电容压控振荡器:详细设计文档、电路文件与特性介绍,基于工艺文件介绍的高级LCVCO设计解析及其技术参数指南,LC VCO电感电容压控振荡器 LC振荡器 1.有电路文件,带工艺库PDK

- 地级市居民消费价格指数CPI(2000-2023年).xlsx

- A星与DWA融合的智能路径规划算法:实现静态与动态障碍物避让的代码详解及Matlab源码,A星融合DWA算法:静态与动态避障功能详解,附详细注释Matlab源码,A星融合DWA的路径规划算法,可实现静

信息提交成功

信息提交成功