没有合适的资源?快使用搜索试试~ 我知道了~

资源推荐

资源详情

资源评论

1 引言

不断发展的大数据、云计算等新型计算范式极大地提高了数据共享与利用

的效率,通过分析与利用数据资源,能够创造出巨大的社会价值和经济价值。

然而,数据的共享与利用也面临着严峻的安全风险,导致各类安全事故频发。

例如, 年 月曝出的 数据外泄事件,导致超过 万用户的

个人数据被非法访问。因此,数据的非授权共享将会对用户数据带来巨大的安

全威胁,实现安全、可控的数据资源共享与利用是数据应用及发展的前提与基

础。作为保护数据安全的重要手段之一,访问控制技术

能够通过对用户权限的

管理,使合法用户依照其所拥有的权限访问系统内的相应资源,禁止非法用户

对资源的非授权访问,从而有效地保障数据安全及业务系统的正常运转。其中 ,

基于属性的访问控制机制()

使用属

性作为访问控制的基本要素,能够灵活利用实体所拥有的属性集合来决定是否

赋予其访问权限,具有较强的语义表达能力,且兼容自主访问控制、强制访问

控制、基于角色的访问控制等机制

,适用于解决开放计算环境中的细粒度访问

控制和大规模动态授权问题。 预测

到 年, 的企业将使用基

于属性的访问控制方案作为主导机制来保护内部关键信息资产。

访问控制策略是执行访问控制机制的核心与基础

!

。特别是在信息系统建

立初期,如何在满足系统安全需求的前提下,配置正确、完备且一致的访问控

制策略是安全管理人员对资源实施访问控制的前提

。现有的策略生成技术主要

包括自上向下与自下向上 种模式

"

。其中,自上向下模式

依靠安全专家的

专业知识,从系统的业务需求和安全需求出发,通过人工分析的方式来得到系

统访问控制策略。但该模式是一项需要专业知识且容易出错的劳动密集型工作 ,

策略生成质量不稳定,可靠性和准确性与安全专家的专业水平直接相关

。并

且,针对不同业务系统,自上向下模式难以移植,可扩展能力较弱,容易导致

过度授权和授权不足现象的发生

。与自上向下模式不同,自下向上模式

依据信息系统中已有的访问控制策略信息(用户#权限关系),利用数据挖掘等

手段实现策略的自动生成,减少了对专家的依赖。但是,该模式需要依据信息

系统中已存在访问控制策略信息(用户#权限关系)作为前置条件,才能实现访

问控制策略的生成

!

。而在信息系统建立的初期阶段,由于系统中没有现成的

访问控制信息作为基础,导致该模式在此场景下难以直接应用。并且,现有自

下向上技术大多通过角色

来构建策略,得到的角色信息通常是无语义信息,难

以与真实世界中访问控制需求相结合,无法表达出 模型丰富的属性语义

信息(主体属性、动作属性、客体属性),难以直接应用到 的策略生成

工作中。

实际上,在大多数组织机构的信息系统内部,都存在着以自然语言形式描

述的系统项目规范类文档(如项目需求文档、用户手册、使用须知等)。这些

项目文档

"

中蕴含了系统预置的与访问控制相关的策略信息,它们是安全专家了

解应用环境与应用背景、分析安全需求的重要依据和信息来源。手动筛选现有

文档以提取隐藏的访问控制策略可能是一项冗长、耗时且容易出错的工作,且

需要具有专业安全知识的专家才能够顺利完成。因此,如何从项目规范类文档

中提取访问控制策略信息,自动化生成 策略,对基于属性的访问控制研

究具有重要意义

。

为了解决上述访问控制策略生成的难题,本文提出了一种新颖的基于深度

学习的 访问控制策略生成技术,目的是从自然语言形式描绘的项目规范

类文档中提取出基于属性的访问控制策略,实现系统访问控制策略的自动化、

智能化生成,显著降低访问控制策略生成的时间成本,从而为访问控制的实施

提供支撑。本文将访问控制策略生成问题分解为访问控制策略语句识别和访问

控制属性挖掘 项关键任务。其中,访问控制策略语句识别任务是从项目相关

文档中提取出与访问控制相关的语句,访问控制属性挖掘任务则是从自然语言

形式的策略语句中挖掘出策略的主体属性、动作属性、客体属性以及属性间关

系等属性信息,依据这些属性信息,即可直接得到可读、可执行的访问控制策

略。

本文的主要贡献包括 个方面。$将基于属性的访问控制策略生成问题转

化为自然语言处理问题,提出了一种基于深度学习的 策略生成框架,该

框架将策略生成问题分解为访问控制语句识别和访问控制属性挖掘 项任务,

能够实现访问控制策略的自动化生成。 $提出了一种基于混合神经网络架构的

网络模型 %&#''#,实现了访问控制策略语句识别,并在公开数

据集中进行了测试,平均 #指标能够达到 (",比当前的 #)#

*# 方 法 性 能 提 高 了 ( 。 $ 提 出 了 一 种 基 于 双 向 长 短 期 记 忆 网 络

( +,-. / * 0001 ) 和 条 件 随 机 场 ( %

0))的融合网络模型 .#+,-.#%,实现了访问控

制语句的属性挖掘,为访问控制策略生成提供了属性支持。通过实验验证了与

基准方法相比,所提方法具有更好的性能。

2 相关工作

现有的围绕 访问控制策略自动化生成技术的研究主要包括 个研究

方向,具体如下。一个研究方向是在信息系统中已有的访问控制策略信息(用

户#权限关系)的基础上,生成 访问控制策略。围绕该问题,2等

通过

从给定的用户权限关系中遍历元组,使用选择的元组作为构建候选规则的种子,

尝试通过用约束代替属性表达式中的连接来泛化每个候选规则,以此覆盖用户

权限关系中的其他元组,实现 策略的挖掘。3等

通过二进制矩阵形

式表示现有的用户#权限关系,将策略生成问题转化为矩阵最小化问题,并提出

了一种启发式求解方法。但是,由于矩阵过于稀疏,求解空间过大,存在求解

效率较低的问题。为此, 等

设计了一种新的子群发现算法,通过可靠

性阈值来降低搜索空间,提高求解效率。40等

提出了一种基于无监督学

习算法的策略生成方法,基于 4#0 聚类算法实现近似策略规则模式的抽取,

再从得到的模式中挖掘 策略规则。但是该方法存在策略生成质量的稳定

性不高,且难以设定恰当聚类值的问题。 .等

通过日志来训练一个受限

的玻尔兹曼机(%.500*)来提取策略规则。但在

该研究中只给出了算法在策略空间中第一个阶段的初步结果,算法的最后一个

阶段还并未实现。以上方法都只关注允许类型的访问控制策略,无法解决禁止

类型策略的生成问题。针对此问题,61 等

提出了一种基于子类枚举的算法,

在牺牲一定计算效率的条件下,能够同时发现允许类型的授权规则和禁止类型

的授权规则。

另一个研究方向是不需要借助信息系统中已有的访问控制策略信息(用户#

权限关系)依据项目规范类文档生成访问控制策略。早期研究

是通过安全专家

的 人 工分 析 来从 文档 中 提取 相 应的 访 问控 制 策略 , 或 者 是在 受控 自 然语 言

('+//)条件下

进行访问控制策略的提取。虽

然人工分析通常能够生成最准确的结果,但代价是需要更熟练的安全专家和更

多的评估时间。由于 '+被设计用来尽量减少自然语言中的模糊性和复杂性

,使用 '+可以产生较全面的结果,但是 '+通常需要专门的生成工具来

对文档中的相关词汇进行转换。因此,基于 '+ 的方法灵活性较低,其应用场

景较为受限。另外,由于实际环境中的绝大多数文档都是一般化的通用类别的

自然语言文档。 因此,与其他技术相比,自 然语言处理技术( '+7

//8/)通常需要较少的人工工作,即可以处理通用类别的文档,

在灵活性与可扩展性方面更具优势。

当前已存在一些使用自然语言处理技术从文档中自动提取访问控制策略的

研究。2 等

!

提出了一个名为 -971 的自动化方法,该方法根据 种

预设的策略语义模式进行匹配,能够从包含访问控制策略的文档中提取出基于

角色的访问控制策略。但是,-971 方法只适用于符合特定模式的需求规

范,并依赖于匹配 个特定的句型来获取策略信息,无法捕捉到不遵循预先设

定语义模式的策略。为了解决 -971 提取语义模式受限的问题,,

等

提出了一种基于访问控制策略模式匹配的机器学习算法,该算法的核心是基

于初始的种子模式生成适当的依赖图模式,并不断引导和提取新的模式来扩展

原有的访问控制模式集,从而实现更好的策略提取效果。文献

提出了一种基

于最小生成树(.,-0008/ )的迭代算法(%:

9)来提取非结构化文档中的访问控制语句。该算法将语

句表示为以单词为顶点、单词间关系为边的解析图,通过在解析图中匹配访问

控制策略匹配模式生成 .,- 来提取策略。为了提高策略提取的准确率,还构造

了一个朴素贝叶斯分类器来扩展策略匹配模式。

针对自然语言文档中的访问控制策略语句的识别问题,文献 "

#

基于语

义角色标记(,%+0/)自动地识别谓词#参数结构(7,

8#/0),然后对提取的参数使用一组预定义的规则来

从自然语言需求文档中提取访问控制策略,并利用提取到的访问控制策略来定

义 角 色 和 构 建 % 系 统 。 文 献 "

设 计 了 ,1 ) 、 7.6

)、,10891) 和 381) 共 类特征

来对文档中的语句进行描 述, 使用 朴 素 贝 叶 斯 分 类器和支持向量机( ,;.

88<0*)实现访问控制语句识别。文献

采用递归神经网络

模型(%''= )从自然语言文档中识别策略语句。总

体来说,现有基于 '+7 的策略生成技术整体性能较一般。针对访问控制属性提

取 问 题 , *1 等

使 用 卷 积 神 经 网 络 ( '' <

=)从自然语言策略语句中识别出与系统访问控制相关的主体与客体属性

集合。但是,该方法只是为了提取与访问控制相关的属性信息,从而为构建

模型提供属性支撑,并没有获取不同属性之间的策略关系,无法依据这

些属性来构建访问控制策略。

3 访问控制策略生成框架

(基于属性的访问控制模型

能够灵活利用实体所拥有的属性集来决定是否赋予其访问权限,具

有较强的语义表达能力,适用于解决开放计算环境中细粒度访问控制和大规模

动态授权问题,有助于实现高效的访问控制执行标准,缩短新应用服务的部署

时间,被誉为“下一代”授权模型

,其核心概念如下。

定义 属性()用来描述参与到访问控制过程中实体的特征信息,

由属性名与属性 值 构成,包括主体属性 ( , )、客体属性(>)、操作属 性

()和环境属性(:)。其中,主体属性描述访问请求发起方所具有的属性信

息(如角色、单位等),客体属性描述能够被访问的资源所具有的属性信息

(如名称、安全等级等),操作属性描述主体对客体的各种操作行为(如读取、

写入等),环境属性描述访问控制过程中所受到的环境约束(如时间、空间

等)。在访问控制策略中,主体属性、客体属性、操作属性是必须要素,环境

属性是非必须要素。同时,环境属性包含了对访问控制的时空约束,较复杂,

这部分内容将在下一步工作中进行详细研究。因此,为了简化问题,使研究更

有针对性,本文只围绕包含主体属性、客体属性、操作属性这些必须要素的策

略生成问题展开研究,在后文中对环境属性不再进行额外说明。

定义 属性元组(8)是刻画访问控制实体特定类别属性的集

合,是属性动态指派关系的体现,可表示为 2#8?@

A

B

C,2∈@,>

C。

定义 访问控制策略(81)是主体访问客体的规则和主

体对客体授权 逻 辑的具体体现,可表示为四 元组 7?D,#8#8>#

8,/$的形式,,/∈@801C表示允许访问或禁止访问。

定义 访问请求(E)是对资源的请求访问者、被访问的客

体以及被请求操作的描述,可以表示为三元组 %?D,#8#8>#8$

的形式。访问请求中至少包含一个主体属性、一个客体属性和一个操作属性。

定义 权限判决(80)是在给定的访问控制策略评估环

境中,针对用户的访问请求,做出用户允许或禁止访问相应资源的判决响应,

可表示为一个映射函数 3F%G@801C。

(策略生命周期

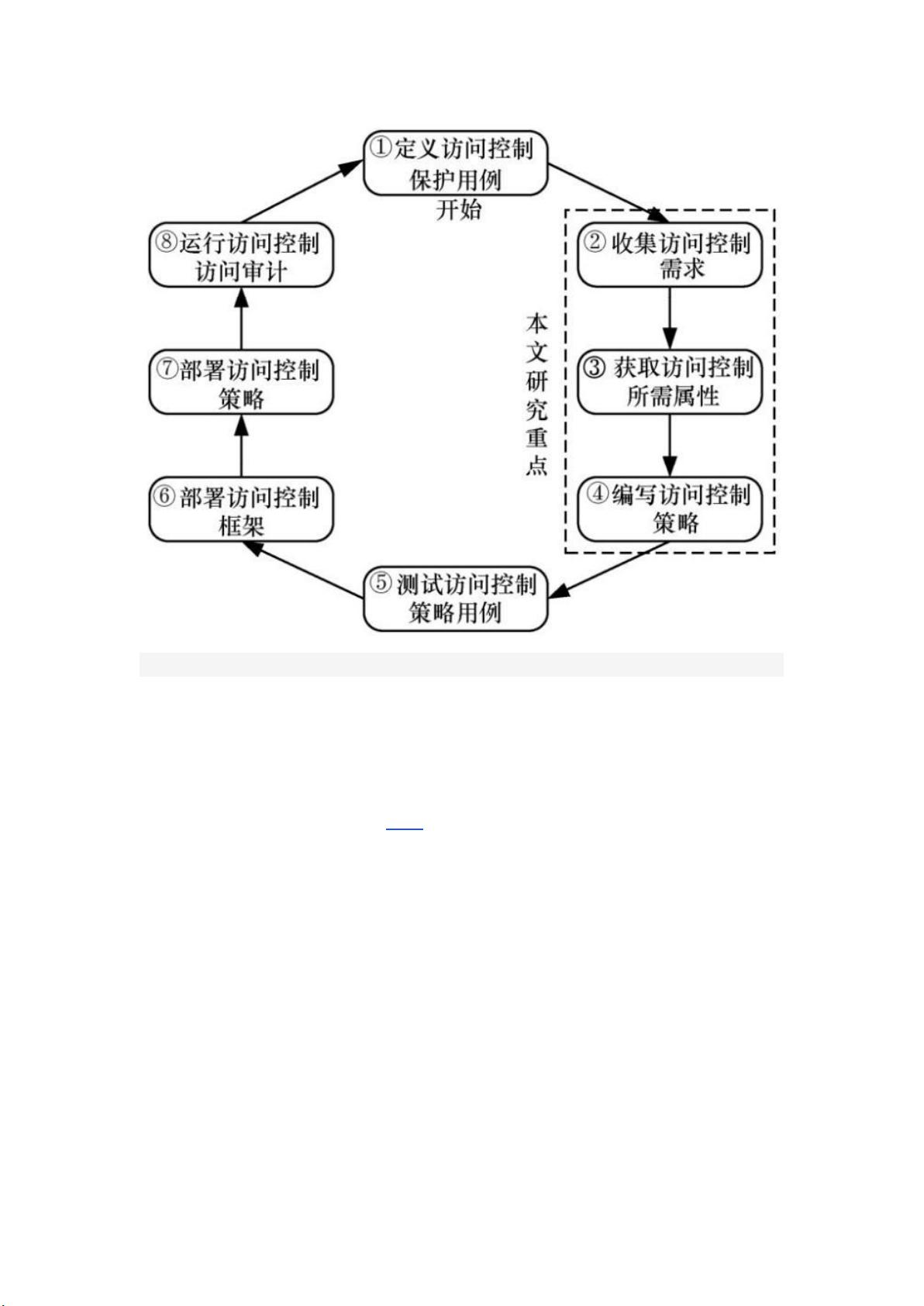

图

A是文献

给出的基于属性的访问控制策略的生命周期。在传统专家知

识驱动的策略管理过程中,信息系统所有者负责定义访问控制保护用例,安全

人员负责为给定的用例收集访问控制需求、定义访问控制属性、编写相应的访

问控制策略,再由应用程序开发人员进行策略用例的测试、访问控制框架和访

问控制策略的部署,最后由审计员负责进行 的访问控制审计。本文的研

究重点聚焦在收集访问控制需求(阶段②)、获取访问控制所需属性(阶段

③)、编写访问控制策略(阶段④)这 个阶段。利用深度学习技术实现自动

化、智能化的策略生成。

图 1

图 1基于属性的访问控制策略的生命周期

(策略生成框架

访问控制策略生成框架如图

所示。首先,对待处理的自然语言文档进行

解析,在访问控制策略语句识别引擎中提取出包含访问控制信息的语句,这些

语句描述了拥有哪些属性的主体能够以何种方式访问具有哪些属性的客体。一

旦访问控制策略语句被提取出来之后,就对语句中所包含的主体属性、操作属

性以及客体属性进行挖掘,生成相应策略元素。然后,直接将这些策略元素转

化为可读、可执行的标准格式 策略。再经过进一步的策略修正和验证步

骤之后,将最终的 策略存储到访问控制策略数据库中,完成从自然语言

文本中提取访问控制策略的全部流程。下面,将对访问控制语句识别和访问控

制属性挖掘这 项核心任务的解决方案进行详细说明。

图 2

剩余24页未读,继续阅读

资源评论

罗伯特之技术屋

- 粉丝: 3649

- 资源: 1万+

下载权益

C知道特权

VIP文章

课程特权

开通VIP

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功