差分密码分析Python实现源代码.pdf

需积分: 0 53 浏览量

更新于2021-01-31

2

收藏 345KB PDF 举报

### 差分密码分析Python实现源代码解析

#### 一、概述

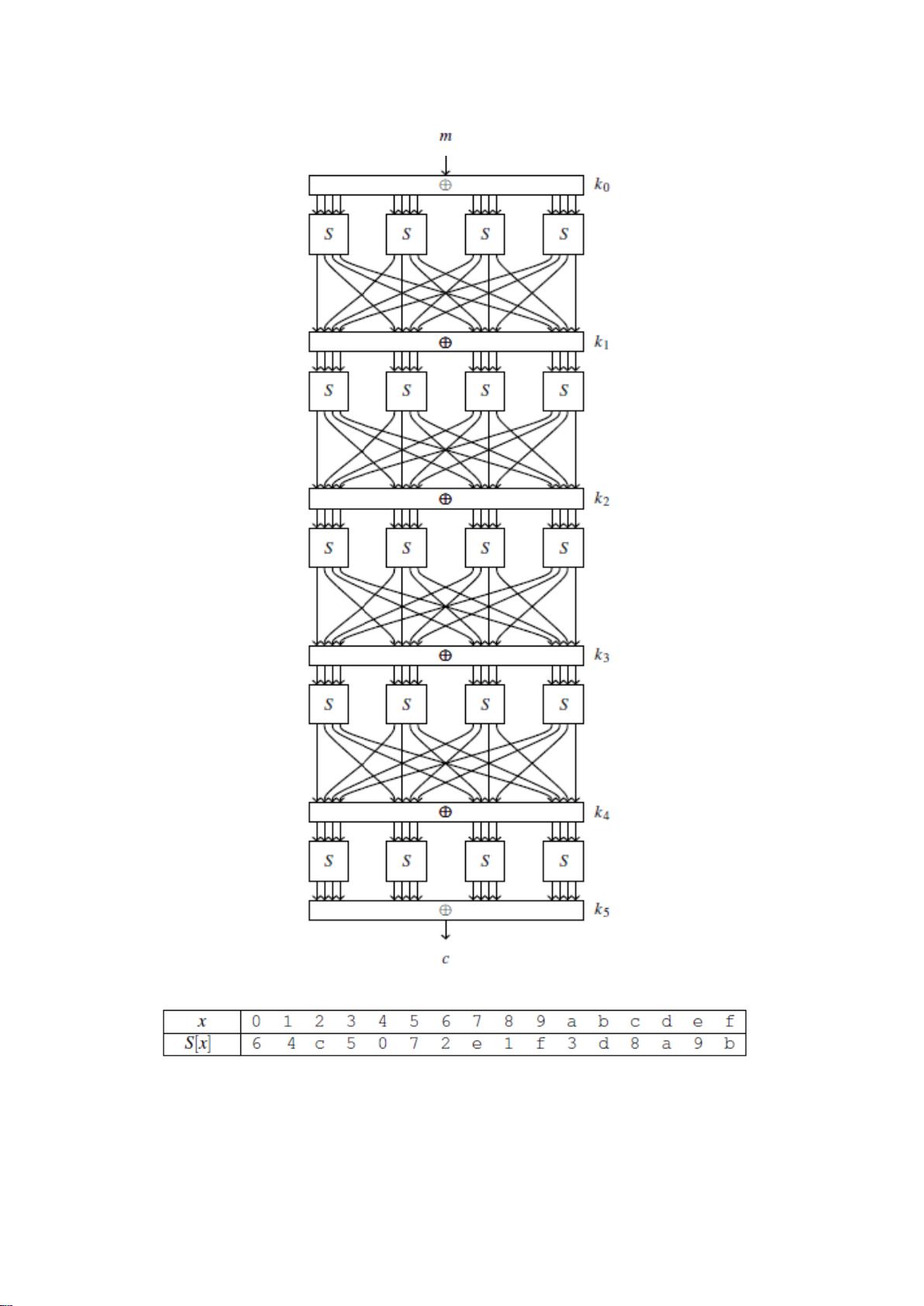

差分密码分析是一种在密码学领域中被广泛采用的技术,它主要用于攻击对称密钥加密算法,特别是那些基于替代与置换(S-P网络)的设计。通过观察密文对之间的差异与对应的密钥差异之间的关系,差分分析可以帮助安全研究人员揭示加密算法中的弱点。本文将详细介绍《差分密码分析Python实现源代码.pdf》中的关键知识点,包括差分分析的基本原理、差分分布表的构建、以及如何使用Python代码来实现这一过程。

#### 二、差分分析的基本原理

差分密码分析的核心思想在于寻找一对或多对具有特定差分特性的明文,在经过加密后其密文也表现出相似的差分特性。这种特性可以用来推断加密过程中使用的密钥或密钥的一部分。

**差分分析步骤:**

1. **选择差分特征**:根据S盒(Substitution Box)的特性,选取具有高概率转移的差分特征。

2. **构建差分分布表**:根据选定的S盒计算不同输入差分到输出差分的概率分布。

3. **收集样本**:生成大量的明文对,这些明文对之间的差分应符合选定的差分特征。

4. **加密样本**:使用待分析的加密算法对这些明文对进行加密,得到密文对。

5. **分析结果**:对比密文对之间的差分,从而推断出部分或全部密钥信息。

#### 三、差分分布表的构建

文档中提到了一个具体的差分分布表实例。该表展示了针对特定S盒,输入差分与输出差分之间的统计关系。例如,当输入差分为`0020`时,输出差分同样为`0020`的概率为`6/16`。这个差分特征因其较高的概率而被选作攻击的差分特征。

```

0 160

1 0

2 6

3 0

4 2

5 0

...

15 0

```

此表显示了每种输入差分导致的不同输出差分的出现次数。例如,当输入差分为1时,输出差分0的出现次数为0次;而当输入差分为2时,输出差分2的出现次数为6次。

#### 四、Python代码实现

文档提供了一个简单的Python代码片段,用于实现差分密码分析。以下是代码的关键部分:

```python

# 建立差分分布表

def different_table():

table = list(np.zeros((16, 16), dtype=np.int))

for deta_in in range(16):

for x in range(16):

deta_out = (encrypto.S_box([x ^ deta_in])[0]) ^ (encrypto.S_box([x])[0])

table[deta_in][deta_out] += 1

return table

# 差分攻击

def differential_attack(t, alpha, beta, candidate, key):

# 随机产生t组数据对

m_pairs = []

c_pairs = []

for _ in range(t):

m1 = [random.randint(0, 15) for _ in range(4)]

m2 = encrypto.XOR(m1, alpha)

m_pairs.append(tuple([m1, m2]))

c1 = encrypto.block_cipher(m1, key)

c2 = encrypto.block_cipher(m2, key)

...

```

#### 五、差分攻击的过程

- **初始化参数**:定义了差分攻击所需的参数,如数据对数量`t`、输入差分`alpha`和`beta`等。

- **构建差分分布表**:使用`different_table`函数计算差分分布表。

- **数据对生成**:随机生成满足输入差分条件的明文对,并对其进行加密处理。

- **密钥恢复**:通过分析加密后的密文对之间的差分,尝试恢复部分密钥信息。

#### 六、增加加密轮数的影响

文档还提到了随着加密轮数的增加,为了成功恢复密钥,需要相应增加数据对的数量。例如,为了攻击20轮的加密体制并恢复最后一轮密钥`k20`的第9-12位信息,可能需要10000条数据。

#### 七、结论

通过对《差分密码分析Python实现源代码.pdf》的深入分析,我们可以看到差分分析作为一种有效的密码分析方法,在实际应用中具有重要的价值。通过构建差分分布表、生成大量满足特定差分特征的明文对,并对这些明文对进行加密,最终通过分析密文对之间的差分关系,可以有效地推断出加密算法中的密钥信息。这种方法不仅有助于评估加密算法的安全性,也为密码学研究提供了有力的支持。

国科大网安二班

- 粉丝: 409

- 资源: 3

最新资源

- 【ELM回归预测】RELM鲁棒极限学习机数据预测【含Matlab源码 3050期】.zip

- 【LSTM时序预测】LSTM时间序列神经网络预测【含Matlab源码 2267期】.zip

- 【covid 时间序列】冠状病毒病例、死亡、疫苗接种仿真【含GUI Matlab源码 2262期】.zip

- 【RNN数据预测】时间反向传播 (BPTT) 训练RNN递归神经网络预测【含Matlab源码 2434期】.zip

- 【轨迹预测】卡尔曼滤波运动轨迹预测【含Matlab源码 590期】.zip

- 【价格预测】粒子群算法黄金价格预测【含Matlab源码 591期】.zip

- 【时间序列预测】最小均方(LMS)算法时间序列预测【含Matlab源码 1335期】.zip

- 【数据生成】SNN浅层神经网络数据生成【含Matlab源码 7371期】.zip

- 【时间序列预测】RBF神经网络时间序列预测【含Matlab源码 1336期】.zip

- 基于预设性能约束的航天器编队姿态控制技术研究:事件触发机制下的跟踪控制策略,预设性能约束下的航天器编队事件触发姿态协同跟踪控制策略,预设性能约束下的航天器编队事件触发姿态跟踪控制 预设性能控制 编队控

- 【CNN回归预测】卷积神经网络CNN数据回归预测【含Matlab源码 2003期】.zip

- 【LSTM回归预测】LSTM神经网络回归预测【含Matlab源码 2227期】.zip

- 【GMDH预测】GMDH时间序列预测【含Matlab源码 2189期】.zip

- 【ORELM回归预测】离群鲁棒极限学习机ORELM回归预测【含Matlab源码 1441期】.zip

- 【LSTM回归预测】布谷鸟算法优化LSTM回归预测【含Matlab源码 2037期】.zip

- 【LSTM回归预测】主成分分析结合BiLSTM数据回归预测【含Matlab源码 2276期】.zip