The Hijacker’s

Guide to the Galaxy

Stefan Krecher

Mail: stefan@ccc.de

Grundlagen: TCP, TCP−Hijacking, ARP−Spoofing/

−Relaying, UDP, ICMP−Redirection, geswitchte

Umgebungen, Hijacking−Angriffe auf verschiedene

Protokolle, Social−Hijacking

Chaos Computer Club

./easter −h −egg

Düsseldorf 2002

Hijacking in elektronischen Netzen

Infiltrieren, Übernehmen, Stören, Umlenken

jeglicher client−server oder peer−to−peer

Netzwerkverbindungen.

Hijacking auf verschiedenen Ebenen

Layer−2 Hijacking

ARP−Spoofing

ARP−Relaying

Layer−3/4 Hijacking

TCP−Hijacking

ICMP−Redirection

Layer−5 Hijacking

Kompromittieren von Protokollen der

Application−Layer (z.B. HTTP, FTP, POP3,

DNS usw.)

Layer−8 Hijacking: Social−Hijacking ;−)

| ./easter −h −egg | hijacking | Stefan Krecher | CCC 2002 |

| Einführung |

Verbindungen Übernehmen

Abhängen eines Kommunikationspartners

Aufrechterhaltung der Verbindung

Einschleusen von Anweisungen

einen existierenden Rechner/ Service imitieren

Router, Gateway

Webserver, DNS−Server

Antworten eines existierenden Rechners/

Services imitieren

HTTP−Redirection

ICMP−Redirection

POP3−/ DNS−Spoofing usw.

...

| ./easter −h −egg | hijacking | Stefan Krecher | CCC 2002 |

| Einführung | Hijacking−Ziele |

Hardwaremäßig

Angreifer muß in der Lage sein, Pakete von/ für

mindestens eines der Opfer empfangen zu

können

Idealerweise: Rechner sind über einen Hub oder

Switch miteinander verbunden

Netzwerkadapter des Angreifers muß in den sog.

Promiscuous−Mode schaltbar sein

Softwaremäßig

Sniffer (z.B. tcpdump, ethereal, sniffit)

Paketgenerator (z.B. spak, ippacket,

tkipconstructor)

ggf. ARP−Flooder, RST−Daemon,

SYN−Flooder

Fertige Hijacking−Software (z.B. hunt, dsniff,

juggernaut, ettercap)

| ./easter −h −egg | hijacking | Stefan Krecher | CCC 2002 |

| Einführung | Vorraussetzungen |

| ./easter −h −egg | hijacking | Stefan Krecher | CCC 2002 |

| TCP | Grundlagen |

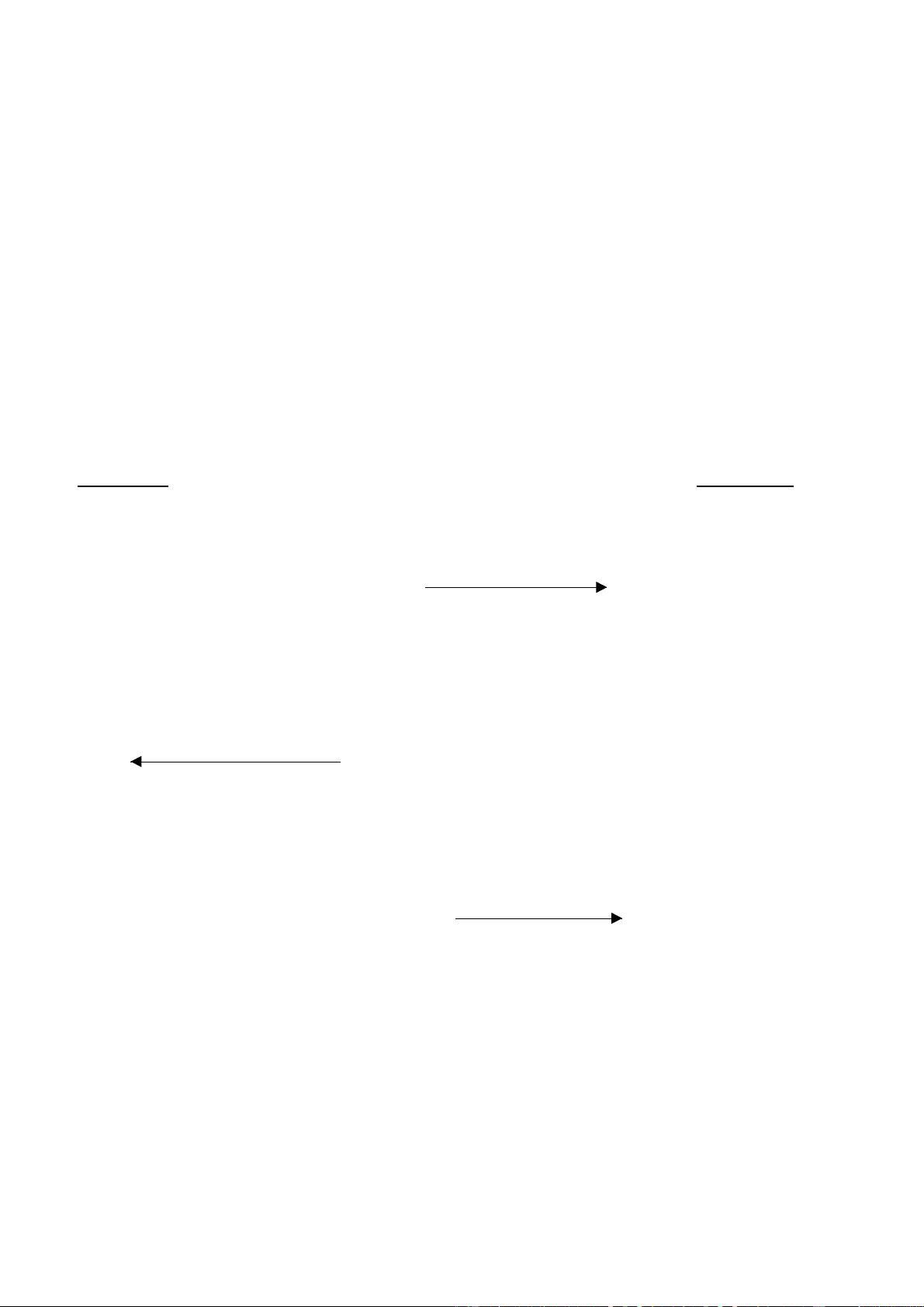

TCP − Verbindungsaufbau

(three−way handshake, RFC 793)

Client

Server

SYN,SEQ=1000:1000

SYN|ACK,SEQ=5000:5000,

ACK=1001,WIN=100

ACK,SEQ=1001:1001,

ACK=5001,WIN=100