没有合适的资源?快使用搜索试试~ 我知道了~

锐捷认证过程分析与第三方锐捷认证客户端的设计与实现1

需积分: 0 1 下载量 102 浏览量

2022-08-03

16:49:16

上传

评论

收藏 977KB PDF 举报

温馨提示

试读

47页

[摘要]本文分析了锐捷认证过程,解释了锐捷认证过程中申请者(Supplicant)与验证者(Authenticator)往来的数据帧的格式和含义,以及锐捷加密认

资源详情

资源评论

资源推荐

集美大学学士学位论文

I

锐捷认证过程分析与第三方锐捷认证客户端的设计与实现

[摘要] 本文分析了锐捷认证过程,解释了锐捷认证过程中申请者(Supplicant)与

验证者(Authenticator)往来的数据帧的格式和含义,以及锐捷加密认证数据的核心

算法。本文提出了一套第三方锐捷认证客户端在 Linux 平台上实现的方法。以此方法为

基础,实现了能够运行于 Linux 平台上的第三方锐捷认证客户端 jmuSupplicant。

jmuSupplicant 拥有集美大学锐捷官方认证客户端的主要功能(上网认证,保持在线)。

jmuSupplicant 在实现上网认证、保持在线这两个主要基础功能之上,结合集美大学锐

捷认证漏洞,实现了普通用户在集美大学夜晚断网期间认证并保持在线的功能。本文

中论述的所有理论背景均建立在集美大学锐捷认证环境之上,不涉及其他任何锐捷认

证环境。

[关键词] 锐捷认证 第三方锐捷认证 Linux 断网认证

集美大学学士学位论文

II

Ruijie Authentication Process Analysis and Design and Implementation of A Third-

party Ruijie Authentication Client

[Abstruct] This paper analyzes the Ruijie authentication process and explains the format and

meaning of the data frames sent by the supplicant and the authenticator during the Ruijie

authentication process, and the core algorithms of Ruijie encryption authentication data. This paper

presents a method about how to implement a third-party Ruijie authentication client on a Linux

platform. Based on this method, the third-party Ruijie authentication client jmuSupplicant, which

can run on the Linux platform, has the main functions of the Jimei University Ruijie official

authentication client (network access authentication, keeping online). JmuSupplicant combines the

two basic functions of network access authentication and keeping online. In conjunction with the

Ruijie vulnerabilities of Jimei University, jmuSupplicant achieves the function of network access

authentication and keeping online during the network disconnection at Jimei University at night. All

theoretical backgrounds discussed in this article are based on the Ruijie certification environment

at Jimei University and do not involve any other Ruijie certification environment.

[Keywords]

Ruijie authentication Third-party Ruijie certification Linux non-learning time authentication

目录

III

目录

第 1 章 序言 ........................................................... 1

第 2 章 相关研究工作 ................................................... 3

2.1 MentoHUST 项目 ................................................ 3

2.2 hyrathb/mentohust 项目 ........................................ 3

第 3 章 分析锐捷认证数据帧 ............................................. 5

3.1 EAPOL-Start 数据帧 ............................................ 7

3.2 EAP-Request-Identity 数据帧 .................................. 11

3.3 EAP-Response-Identity 数据帧 ................................. 14

3.4 EAP-Request-MD5-Challenge 数据帧 ............................. 20

3.5 EAP-Response-MD5-Challenge 数据帧 ............................ 24

第 4 章 锐捷认证加密数据算法 .......................................... 29

4.1 计算 IP 地址、子网掩码、网关 .................................. 29

4.2 计算 EAP-MD5 Value ........................................... 30

4.3 计算短加密值 ................................................. 31

4.4 计算 V4 加密值 ................................................ 32

第 5 章 jmuSupplicant 实现过程 ........................................ 35

5.1 流程图 ....................................................... 35

5.2 核心功能实现方法 ............................................. 36

5.3 交叉编译到路由器中使用 ....................................... 39

第 6 章 总结与展望 .................................................... 41

6.1 总结 ......................................................... 41

6.2 展望 ......................................................... 41

致谢 ................................................................. 42

参考文献 ............................................................. 43

第 1 章 序言

1

第 1 章 序言

在中国大陆,113 所大学里的校园网用户需要使用锐捷官方认证客户端认证[1]成

功后,继而在互联网中畅游。在这 113 所需要锐捷认证的大学中,有一些大学提供的

Linux 版本锐捷官方客户端不可用,或是仅提供 windows 版本的锐捷官方客户端。这带

给操作系统为 Linux 的用户无法接入校园网的困扰。一个能稳定运行于 Linux 平台上

的第三方锐捷认证客户端,成为部分大学用户的迫切需求。令人愉快的是,锐捷官方

客户端向验证者认证的过程不是一个黑盒,我们已经拥有一定量的资料和工具对锐捷

官方客户端认证过程中的部分细节进行分析。

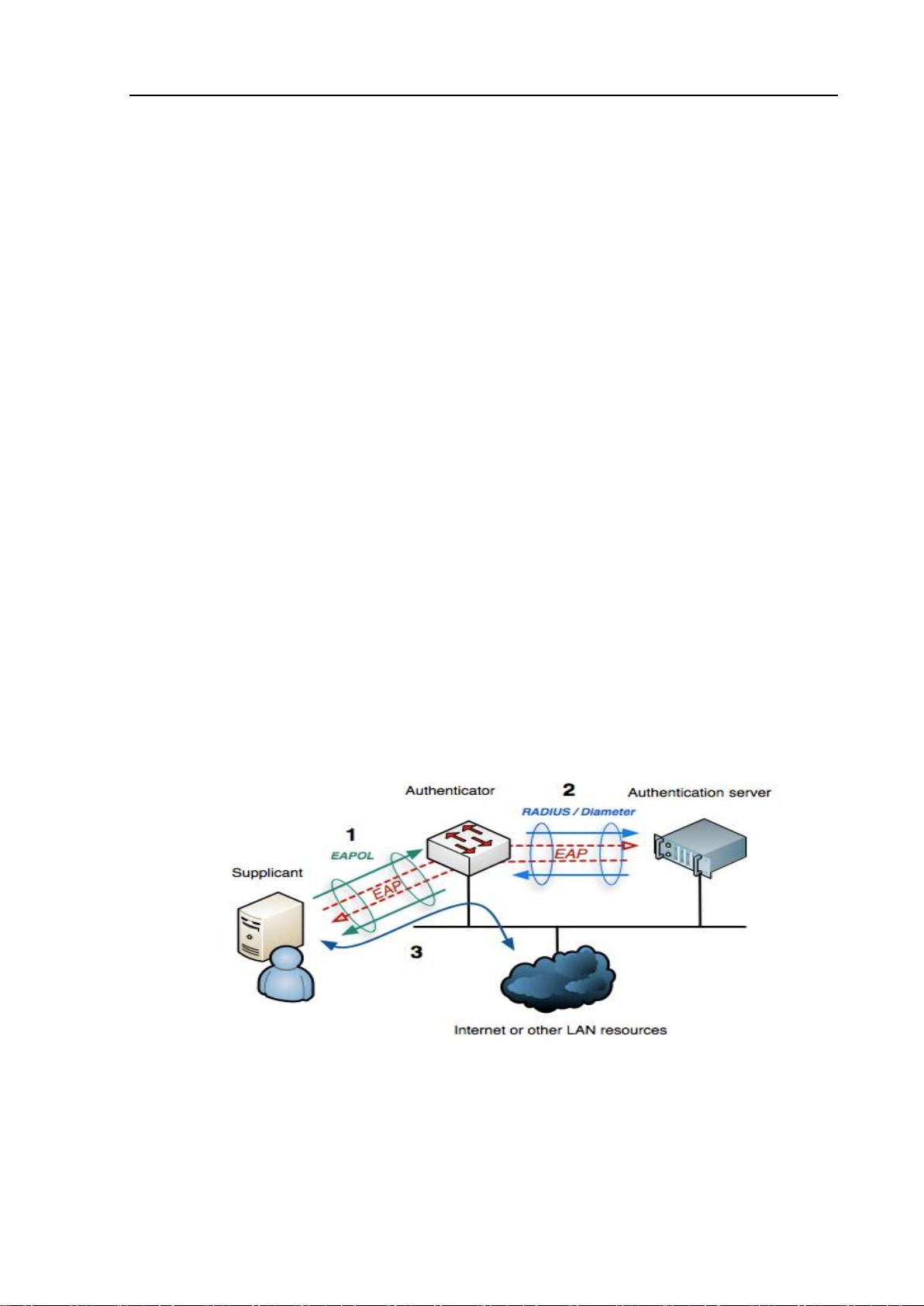

锐捷认证遵循 802.1X 协议[2]。802.1X 协议为 IEEE 802 媒体提供“网络端口认

证”,这些媒体包括以太网(Ethernet),令牌环网(Token Ring)和 802.11 无线区

域网络(802.11 wireless LAN)。实现 802.1X 协议的认证系统拥有 3 个实体:申请

者(Supplicant)[2]、验证者(Authenticator)[2]、验证服务器(Authentication

Server)[2]。802.1X 协议在网络端口处对用户设备进行控制,验证者对其所链接的申

请者进行认证,验证服务器对其所链接的验证者进行认证。以上两组认证均成功,才

能算申请者认证成功,此后用户设备即可访问互联网或其他区域网络(LAN)中的资

源,如果申请者认证失败,则阻挡用户设备访问这些资源。

802.1X 协议认证系统架构如下图所示。

图 1- 1 802.1X 协议认证系统架构

剩余46页未读,继续阅读

7323

- 粉丝: 22

- 资源: 328

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0